Steam ha estado disponible para Linux, en su versión Beta, desde hace 8 años. Un largo camino lleno de grandes conquistas en el mundo del videojuego bajo la plataforma del pingüino. Un proyecto que comenzó con esa versión limitada Beta que vio cómo más de 60.000 personas se registraron originalmente para las pruebas.

Poco a poco, Valve veía cómo esa comunidad de usuarios se expandió rápidamente con la llegada totalmente pública en diciembre de 2012. Finalmente, llegaría la versión que hoy todos conocemos en 2013. A día de hoy, muchas cosas han cambiado en este cliente de videojuegos, algo que pocos pensarían que fuera posible hace unos años…

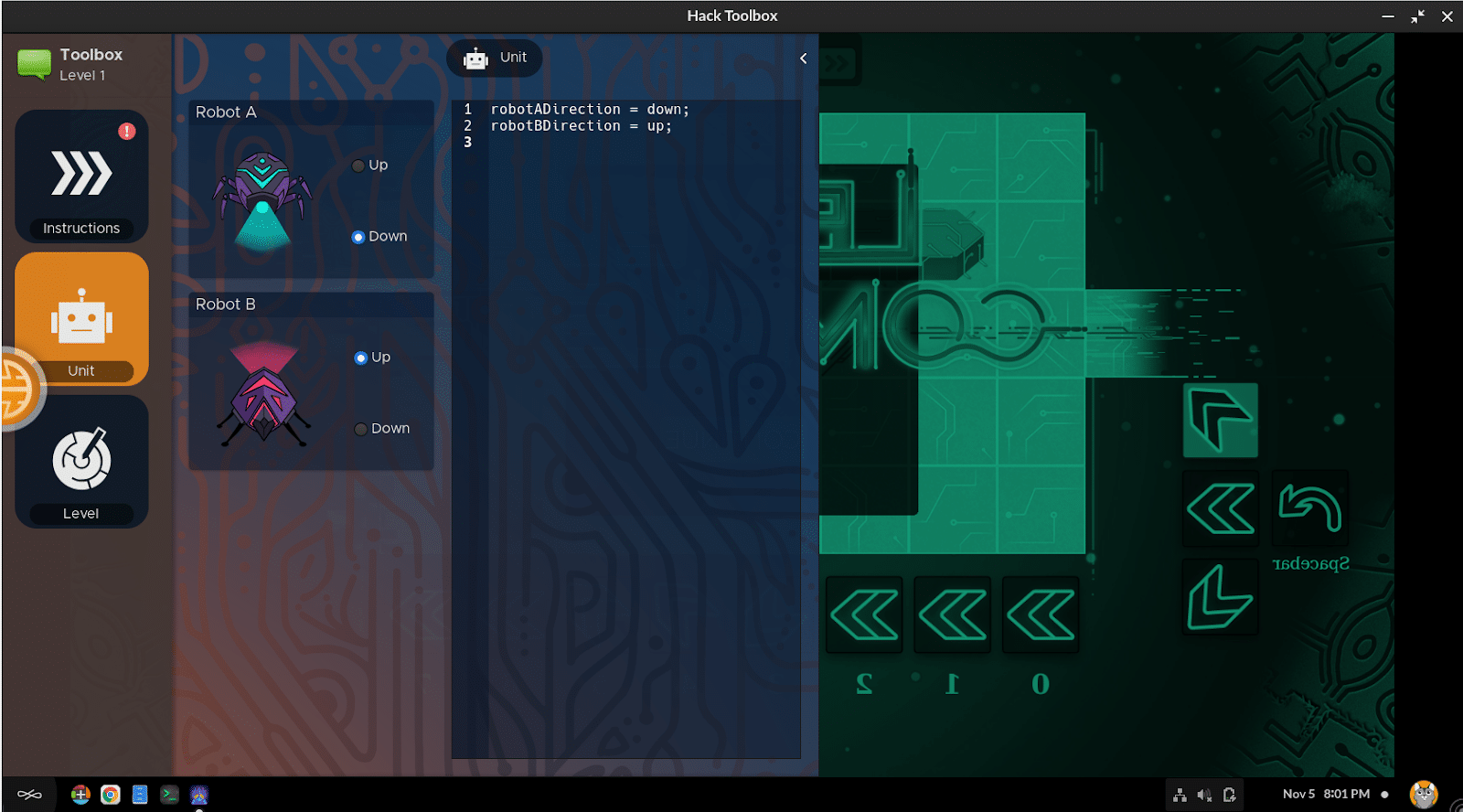

Durante este recorrido se han visto muchas ideas, incluyendo la distro SteamOS. Valve parecía decidida a luchar por el gaming en Linux. A pesar de algunas bajas, como su famosa Steam Machine, no todos los proyectos han sido fallidos. Algunos han resultado todo un éxito, impulsando la industria del videojuego. Por ejemplo, Proton para Steam Play (trabajando codo con codo con CodeWeavers), e incluso el apoyo a OpenXR, así como DXVK y VKD3D-Proton, etc.

Durante ese tiempo, no solo han creado proyectos, también han colaborado para mejorar otros. Por ejemplo, han ayudado a mejorar los controladores gráficos MESA, también han trabajado sus desarrolladores en otras partes de la pila gráfica, e incluso se han involucrado en la evolución de la API gráfica Vulkan (creando nuevas extensiones), etc.

Tampoco hay que olvidar los propios videojuegos de Valve que están disponibles para Linux de forma nativa, como Half Life, Portal, etc. Ni tampoco el sistema de pre-caché de sombreados y otras mejoras para los sombreadores para videojuegos, Steam Linux Runtime Container «Pressure Vessel» (junto con Collabora) para garantizar que los jugos antiguos se ejecutan adecuadamente en sistemas nuevos, etc.

Pero tras este 8º Aniversario, Steam es imparable. No se quedará de brazos cruzados aquí. De hecho, ya hay planificados un montón de proyectos más en la hoja de ruta, y que tendrán en mente a GNU/Linux. Por ejemplo, Pierre-Loup Griffais ha estado trabajando en Gamescope, que parece prometedor. La idea es tener un control completo de la visualización de los juegos.

Todo ese esfuerzo ha resultado en un listado de más de 7000 títulos de videojuegos en Steam con soporte a GNU/Linux. Un crecimiento que ha sido de unos 1000 desde abril de este mismo año. Y se han añadido varios cientos en recientemente. Eso sin tener en cuenta la capa de compatibilidad Proton, que agrega varios miles más jugables a la lista. ¿Quién diría hace dos décadas que esto sería así a día de hoy?

¡Feliz 8º Cumpleaños, Steam!

from Linux Adictos https://ift.tt/3lti2JD

via IFTTT