En el mes de abrir Hayden Barnes (un desarrollador de aplicaciones y gerente de ingeniería de WSL, Subsistema de Windows para Linux en Canonical) compartió con la comunidad de Linux mediante un Tuit, sobre el trabajo en el cual se encontraba dedicando su tiempo «WinApps».

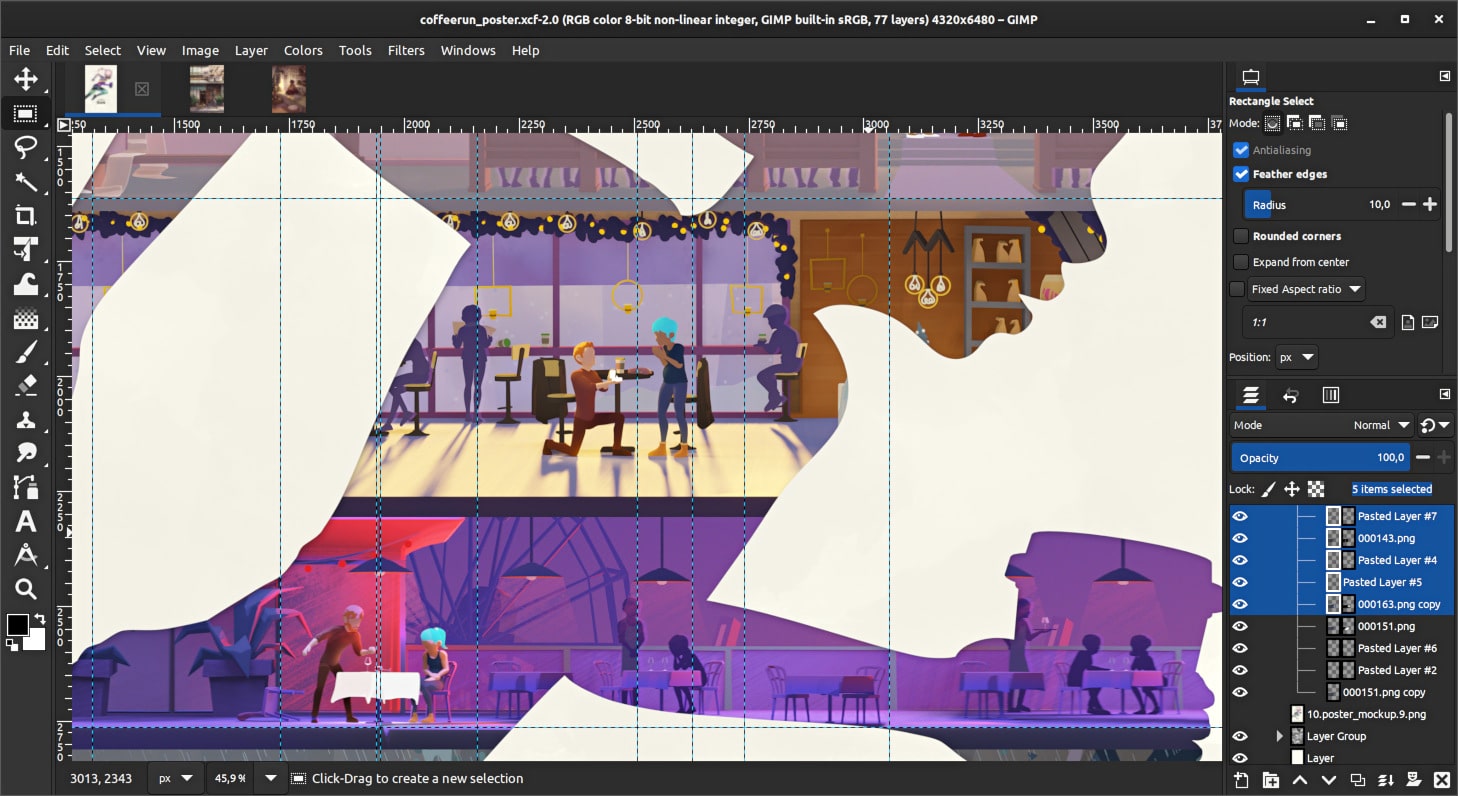

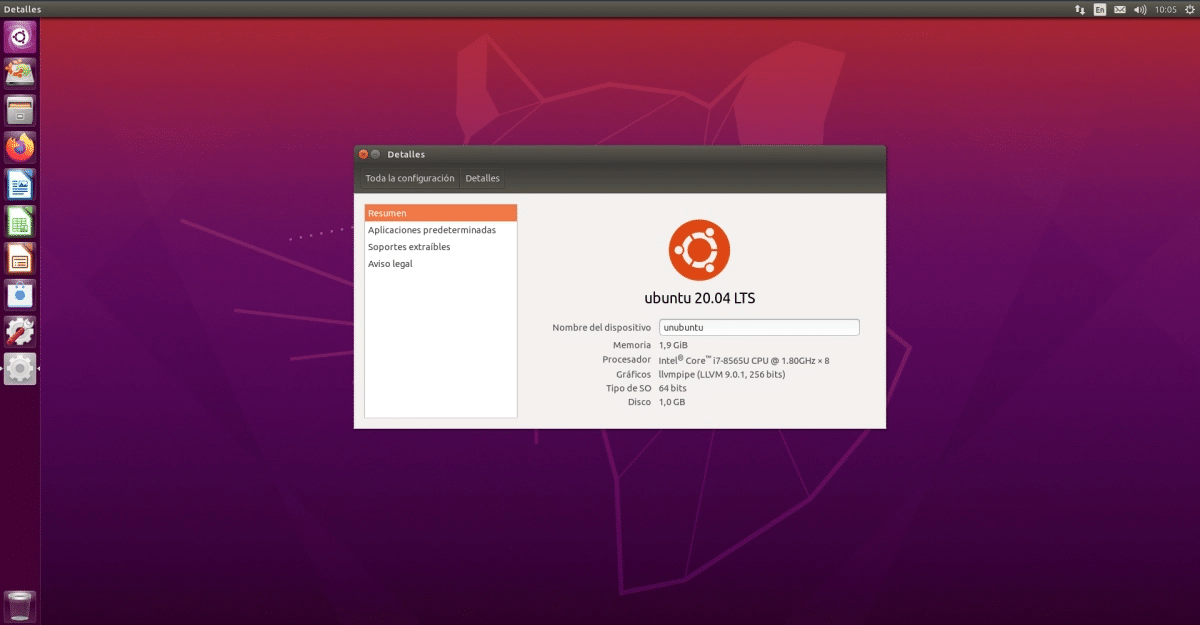

En el tuit compartido podíamos observar un pequeño fragmento de video en el cual se mostraba como de forma «casi nativa» podía ejecutar aplicaciones de Microsoft Office en su escritorio de Ubuntu.

Tal y como se mostraba parecían ser aplicaciones nativas de Windows en un contenedor o VM dentro de Ubuntu. Sin embargo, no surgieron detalles sobre cómo se logró esto y solo quedaron las dudas durante varios meses, pues Hayden Barnes menciono que no compartiría el trabajo al público hasta que considerara cierta estabilidad.

Word on Ubuntu 20.04. Very usable on an i5-6300U with just integrated graphics. It is not WINE, remote/cloud, or GNOME on WSL. It is something else I put together. Next, I plan to add working file associations. pic.twitter.com/nGQ8USeR0m

— Hayden Barnes (@unixterminal) April 30, 2020

https://platform.twitter.com/widgets.js

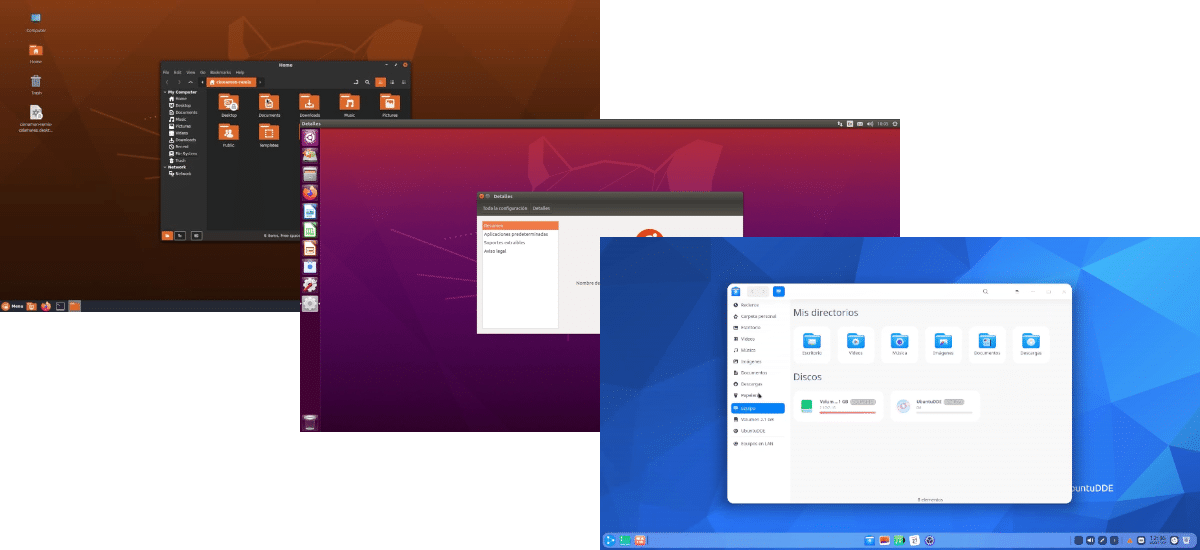

En lugar de esperar a que esto suceda, WinApps se creó como una forma sencilla de un comando para incluir aplicaciones que se ejecutan dentro de una máquina virtual (o en cualquier servidor RDP) directamente en GNOME como si fueran aplicaciones nativas.

Ahora, meses después del anuncio, por fin se dio a conocer al público tanto el proyecto como el código fuente el cual está disponible en GitHub, así como las instrucciones para poder implementar WinApps en nuestro sistema.

Como tal, vale la pena mencionar que WinApps fue apenas liberado y la estabilidad del proyecto aún no es buena, además de que es el principio de lo que puede ser un gran desarrollo, además de que aún es considerado como un proyecto personal de Curtis, puede verse como un competidor de otras herramientas que ya permiten ejecutar aplicaciones de Windows en Linux, como Wine.

Además, se debe tener en cuenta que en todo momento WinApps trabaja bajo una VM con Windows 10, por lo que el proyecto es totalmente diferente a lo que se esperaría (ya que muchos pensarían que trabajaría como Wine).

En el repositorio se explica que WinApps funciona de la siguiente manera:

WinApps funciona mediante:

Ejecución de un servidor RDP de Windows en un contenedor de VM en segundo plano

Comprobación del servidor RDP para las aplicaciones instaladas como Microsoft Office

Si esos programas están instalados, crea accesos directos que aprovechan FreeRDP tanto para la CLI como para la bandeja de GNOME

Se puede acceder a los archivos en su directorio de inicio a través del\\tsclient\homemontaje dentro de la VM

También puede hacer clic con el botón derecho en cualquier archivo de su directorio de inicio para abrirlo con una aplicación

En estos momentos la lista de aplicaciones que ya son compatibles son las siguientes:

A continuación está impulsada por la comunidad y, por lo tanto, es posible que el equipo de WinApps no haya probado muchas aplicaciones.

Aplicaciones actualmente compatibles

- Internet Explorer 11 (solo porque sí)

- Microsoft Access (2016)

- Microsoft Access (2019)

- Microsoft Access (Office 365)

- Microsoft Excel (2016)

- Microsoft Excel (2019)

- Microsoft Excel (Office 365)

- Microsoft Word (2016)

- Microsoft Word (2019)

- Microsoft Word (Office 365)

- Microsoft OneNote (2016)

- Microsoft OneNote (2019)

- Microsoft OneNote (Office 365)

- Microsoft Outlook (2016)

- Microsoft Outlook (2019)

- Microsoft Outlook (Office 365)

- Microsoft PowerPoint (2016)

- Microsoft PowerPoint (2019)

- Microsoft PowerPoint (Office 365)

- Editor de Microsoft (2016)

- Editor de Microsoft (2019)

- Editor de Microsoft (Office 365)

Como tal, el que trabaje bajo una VM pudo haber desalentado a muchos, pues básicamente es mas sencillo trabajar bajo una instalación de Windows en una máquina virtual.

Pero lo interesante del proyecto es que WinApps se limita a trabajar solo con elementos clave y deja de lado muchos servicios y aplicaciones que consumirían mucho mas memoria del equipo. Aun que como tal, vale la pena probar y dar seguimiento al proyecto.

¿Como instalar WinApps en Linux?

Finalmente, para quienes estén interesados en poder probar el proyecto en su sistema, podrán implementar WinApps en su sistema siguiendo las instrucciones que se detallan en el repositorio, el cual puedes acceder desde el siguiente enlace.

En él también podrán encontrar documentación sobre el proyecto, así como también información sobre como probar nuevas aplicaciones y en él, también podrás contribuir con la información sobre las aplicaciones que hayas probado y no se encuentren en la lista.

from Linux Adictos https://ift.tt/3pcNGxn

via IFTTT