(adsbygoogle = window.adsbygoogle || []).push({});

El soporte técnico es parte de la vida de los usuarios de computadoras. Algunos no saben lo que debieran como el de mi proveedor de Internet que me dijo que instalara Windows 8 porque no sabía cómo se hacía en Windows 10. Le llegaba a confesar que usaba Linux y le daba un ataque. Por el otro lado, los usuarios también tienen lo suyo.

Con respecto al tema del soporte técnico, puedo decir que estuve en los dos lados del mostrador. Fui (soy) el cliente torpe y, aunque no viva de eso, me encontré en situaciones insólitas como algunas de las que compilo más abajo.

(adsbygoogle = window.adsbygoogle || []).push({});

Historias de soporte técnico propias y ajenas

El sitio web que no quería funcionar

Mi torpeza más reciente fue cuando escribí muy enojado al soporte técnico de mi alojamiento web quejándome de que el sitio web de un cliente no funcionaba a pesar de todos mis esfuerzos. La respuesta fue solo de cuatro palabras

«No renovaste el dominio»

La mujer a la que odiaban los ordenadores

Tuve en la familia a una persona cuya presencia bastaba para que todo el hardware que estuviera a su alrededor se descompusiera. Las impresoras no imprimían, Windows funcionaba peor que de costumbre y los sitios más rápidos se cargaban como si estuviéramos en la época de los modems de 56k Fue la desesperación de servicios técnicos, profesores pagos y de parientes y amigos de buena voluntad que quisimos enseñarle como se redactaba e imprimía un presupuesto en Word. Aún hoy tengo pesadillas en la que tenemos que entregárselo a un cliente importante y ella insisten en hacerlo personalmente.

Sé que la ciencia debe tener una explicación, pero todavía no la encontré

(adsbygoogle = window.adsbygoogle || []).push({});

La importancia del backup

Un soporte técnico anónimo (la anécdota aparece sin cita en diferentes sitios) recomendó a un cliente que hiciera copia de seguridad de los archivos importantes guardados en un diskette. Tiempo después le pidió las copias de seguridad y el cliente le trajo una pila de fotocopias del frente de ese diskette.

¿Cómo dice?

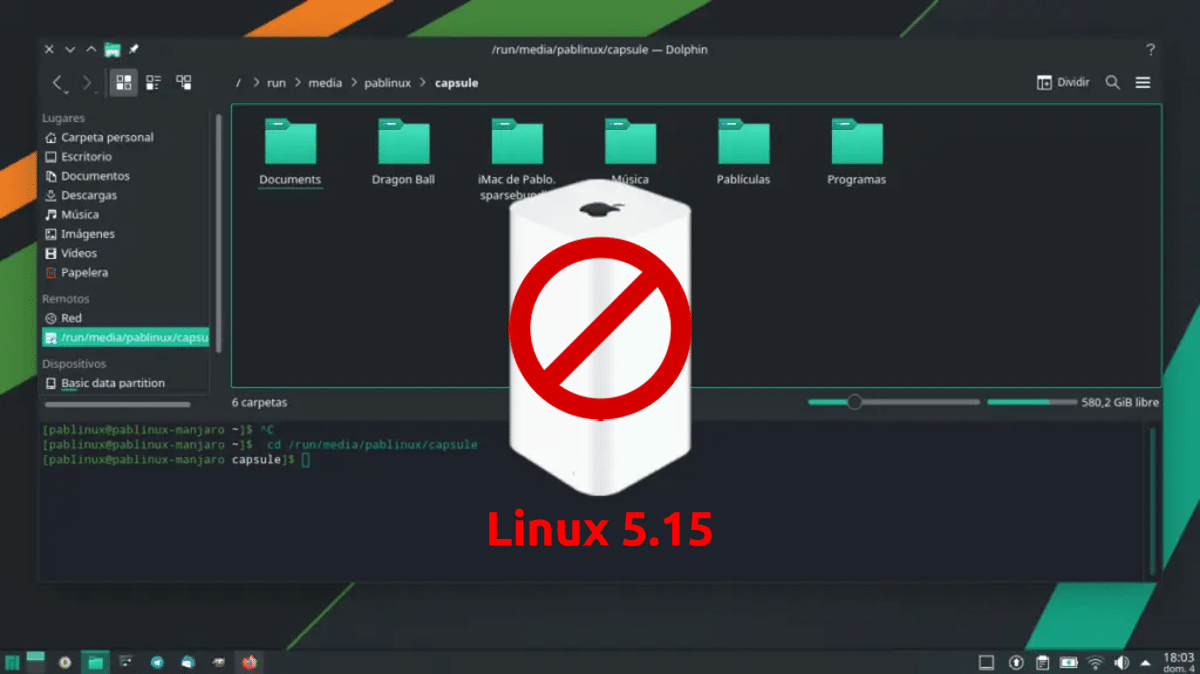

Los foros de Linux fueron durante mucho tiempo la principal fuente donde encontrar soporte técnico. Por supuesto, no faltaban situaciones absurdas.

Software amigable

No todo el software para Linux es fácil de usar. Pero, hay uno que se hacía querer por los usuarios. O al menos eso parece. Un usuario preguntó por como instalar el gestor de paquetes «Simpatic».

Gastronomía linuxera

La palabra inglesa para grabar un cedé o devedé era «burning» que algunos traducían como «quemar». Vaya a saber por qué asociación de ideas, alguien preguntó cómo se «cocinaba» un devedé en Linux.

(adsbygoogle = window.adsbygoogle || []).push({});

Le respondieron con montones de recetas saladas y dulces. Algunas parecían bastante apetitosas.

Conexiones

Esta historia tiene como fuente original un post del blog de desarrolladores de Microsoft.

Un cliente llama al soporte técnico porque no le funciona el teclado.

El servicio de asistencia técnica: ¿Está seguro de que está conectado al ordenador?

Cliente: No. No puedo ponerme detrás del ordenador.

Soporte técnico: Tome el teclado y camine 10 pasos hacia atrás.

Cliente: Muy bien.

Soporte técnico: ¿Pudo mover el teclado sin problemas?

Cliente: Sí.

Soporte técnico: Eso significa que el teclado no está conectado. ¿Hay otro teclado?

Cliente: Sí, aquí hay otro. Ah… ese sí funciona…

El que busca no encuentra

Para algunos, Google es sinónimo de Internet. Como demuestra esta historia, para otros, no.

Cliente: Mi internet no funciona.

El servicio de asistencia técnica: ¿Cuál es el problema?

Cliente: Cuando intento ir a Internet como me dijo que hiciera, no pasa nada.

Soporte técnico: Descríbame lo que está haciendo.

Cliente: Hago doble clic en la imagen de Firefox como me has dicho, pero en lugar de Internet me sale algo llamado Google.

Letras combinadas

Otra del blog de desarrolladores de Microsoft

Cliente: Estoy escribiendo mi primer correo electrónico

Soporte: Bien, ¿Cuál es el problema?

Cliente: Sé cómo poner la a minúscula en la dirección, pero no como se hace el círculo de alrededor.

Accesorio

Cliente: El portavasos de mi PC está roto y estoy dentro del periodo de garantía. ¿Cómo hago para que lo arreglen?

Soporte: Disculpe, ¿Dijo posavasos?

Cliente: Sí, está unido a la parte delantera de mi ordenador».

Soporte: Perdón, pero no recuerdo que tengamos un modelo que incluya un posavasos. ¿Tiene alguna inscripción?

Cliente; Si, dice «4x»

Usaba el lector de cedé de posavasos. Ninguno de los sitios web que recoge la anécdota dice si le aceptaron la garantía.

Para terminar otra mía.

En los tiempos en que usaba mucho la impresora recargaba los cartuchos para ahorrar. Un día voy a reclamarle al comerciante que la carga había durado una tercera parte de lo habitual. Sin decir palabra me muestra el cartucho negro. No le había sacado la cinta protectora y por eso el color se había consumido más rápido.

from Linux Adictos https://ift.tt/33jRDtA

via IFTTT