A new cast of stylish Asian American socialites flaunts their fortunes — and fashions — while bringing the drama and living it up in New York City.

from New On Netflix USA https://ift.tt/tPfJHbG

via IFTTT

A new cast of stylish Asian American socialites flaunts their fortunes — and fashions — while bringing the drama and living it up in New York City.

from New On Netflix USA https://ift.tt/tPfJHbG

via IFTTT

A group of courtesans attempts to escape the grasp of a notorious kingpin – but political corruption and blood ties make freedom a near-impossible goal.

from New On Netflix USA https://ift.tt/k3PUidD

via IFTTT

By BY MAYA KING

A dispute over photos of bare chests with the nipples covered, posted on Instagram by a transgender and nonbinary couple, has prompted a call for the platform to clarify its content guidelines.

Published: January 20, 2023 at 04:07AM

from NYT Technology https://ift.tt/9J6qGgC

via IFTTT

By BY CADE METZ

The Turing test used to be the gold standard for proving machine intelligence. This generation of bots is racing past it. We need to stay calm — and develop a new test.

Published: January 20, 2023 at 04:00AM

from NYT Technology https://ift.tt/vpT5HFz

via IFTTT

By BY NICO GRANT

A rival chatbot has shaken Google out of its routine, with the founders who left three years ago re-engaging and more than 20 A.I. projects in the works.

Published: January 20, 2023 at 02:00AM

from NYT Technology https://ift.tt/GVukCSg

via IFTTT

By BY DAVID YAFFE-BELLANY

Genesis was caught in the fallout of the collapse of FTX, the crypto exchange founded by Sam Bankman-Fried.

Published: January 20, 2023 at 12:45AM

from NYT Technology https://ift.tt/xGIgCH9

via IFTTT

T-Mobile today disclosed a data breach affecting tens of millions of customer accounts, its second major data exposure in as many years. In a filing with federal regulators, T-Mobile said an investigation determined that someone abused its systems to harvest subscriber data tied to approximately 37 million current customer accounts.

Image: customink.com

In a filing today with the U.S. Securities and Exchange Commission, T-Mobile said a “bad actor” abused an application programming interface (API) to hoover up data on roughly 37 million current postpaid and prepaid customer accounts. The data harvested included customer name, billing address, email, phone number, date of birth, T-Mobile account number, as well as information the number of customer lines and plan features.

APIs are essentially instructions that allow applications to access data and interact with web databases. But left improperly secured, these APIs can be leveraged by malicious actors to mass-harvest information stored in those databases. In October, mobile provider Optus disclosed that hackers abused a poorly secured API to steal data on 10 million customers in Australia.

The company said it first learned of the incident on Jan. 5, 2022, and that an investigation determined the bad actor started abusing the API beginning around Nov. 25, 2022.

T-Mobile says it is in the process of notifying affected customers, and that no customer payment card data, passwords, Social Security numbers, driver’s license or other government ID numbers were exposed.

In August 2021, T-Mobile acknowledged that hackers made off with the names, dates of birth, Social Security numbers and driver’s license/ID information on more than 40 million current, former or prospective customers who applied for credit with the company. That breach came to light after a hacker began selling the records on a cybercrime forum.

Last year, T-Mobile agreed to pay $500 million to settle all class action lawsuits stemming from the 2021 breach. The company pledged to spend $150 million of that money toward beefing up its own cybersecurity.

In its filing with the SEC, T-Mobile suggested it was going to take years to fully realize the benefits of those cybersecurity improvements, even as it claimed that protecting customer data remains a top priority.

“As we have previously disclosed, in 2021, we commenced a substantial multi-year investment working with leading external cybersecurity experts to enhance our cybersecurity capabilities and transform our approach to cybersecurity,” the filing reads. “We have made substantial progress to date, and protecting our customers’ data remains a top priority.”

Despite this being the second major customer data spill in as many years, T-Mobile told the SEC the company does not expect this latest breach to have a material impact on its operations.

While that may seem like a daring thing to say in a data breach disclosure affecting a significant portion of your active customer base, consider that T-Mobile reported revenues of nearly $20 billion in the third quarter of 2022 alone. In that context, a few hundred million dollars every couple of years to make the class action lawyers go away is a drop in the bucket.

The settlement related to the 2021 breach says T-Mobile will make $350 million available to customers who file a claim. But here’s the catch: If you were affected by that 2021 breach and you haven’t filed a claim yet, please know that you have only three more days to do that.

If you were a T-Mobile customer affected by the 2021 incident, it is likely that T-Mobile has already made several efforts to notify you of your eligibility to file a claim, which includes a payout of at least $25, with the possibility of more for those who can document direct costs associated with the breach. OpenClassActions.com says the filing deadline is Jan. 23, 2023.

“If you opt for a cash payment you will receive an estimated $25.00,” the site explains. “If you reside in California, you will receive an estimated $100.00. Out of pocket losses can be reimbursed for up to $25,000.00. The amount that you claim from T-Mobile will be determined by the class action administrator based on how many people file a legitimate and timely claim form.”

There are currently no signs that hackers are selling this latest data haul from T-Mobile, but if the past is any teacher much of it will wind up posted online soon. It is a safe bet that scammers will use some of this information to target T-Mobile users with phishing messages, account takeovers and harassment.

T-Mobile customers should fully expect to see phishers taking advantage of public concern over the breach to impersonate the company — and possibly even send messages that include the recipient’s compromised account details to make the communications look more legitimate.

Data stolen and exposed in this breach may also be used for identity theft. Credit monitoring and ID theft protection services can help you recover from having your identity stolen, but most will do nothing to stop the ID theft from happening. If you want the maximum control over who should be able to view your credit or grant new lines of credit in your name, then a security freeze is your best option.

Regardless of which mobile provider you patronize, please consider removing your phone number from as many online accounts as you can. Many online services require you to provide a phone number upon registering an account, but in many cases that number can be removed from your profile afterwards.

Why do I suggest this? Many online services allow users to reset their passwords just by clicking a link sent via SMS, and this unfortunately widespread practice has turned mobile phone numbers into de facto identity documents. Which means losing control over your phone number thanks to an unauthorized SIM swap or mobile number port-out, divorce, job termination or financial crisis can be devastating.

from Krebs on Security https://ift.tt/IlRfDV3

via IFTTT

Hello, is it me you’re looking for? Fraudsters still want to help you fix a computer problem you never had in the first place.

The post Tech support scammers are still at it: Here’s what to look out for in 2023 appeared first on WeLiveSecurity

from WeLiveSecurity https://ift.tt/l3xRUQM

via IFTTT

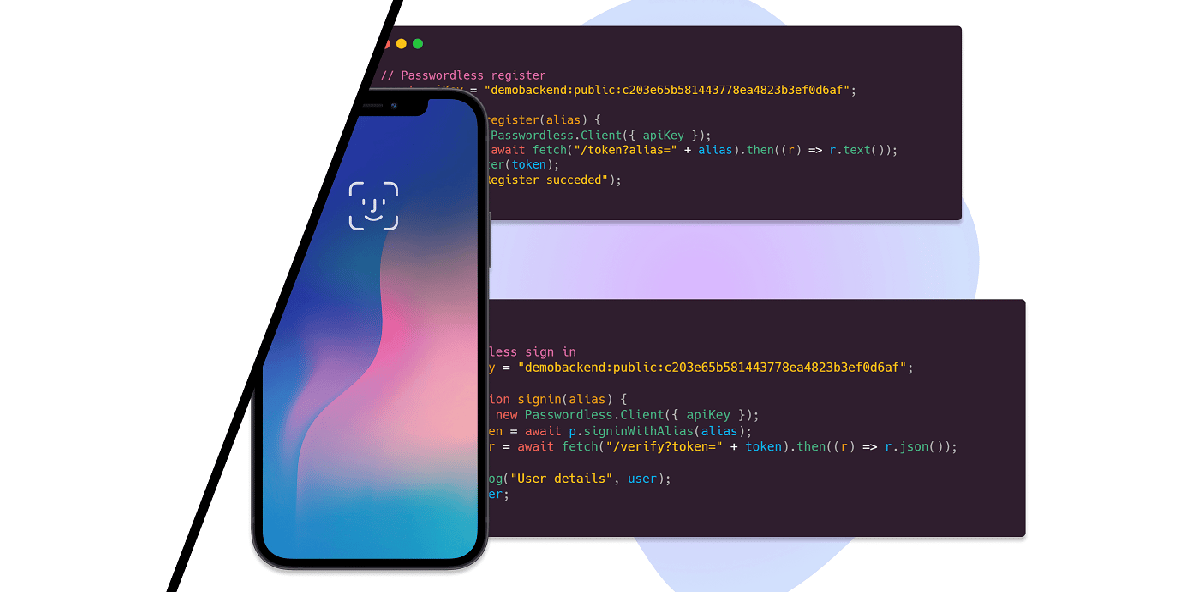

Bitwarden adquiere passwordless.dev

(adsbygoogle = window.adsbygoogle || []).push({});

Se dio a conocer hace poco la noticia de que Bitwarden ha realizado la adquisición de una startup llamada Passwordless.dev, que se especializa en ayudar a los desarrolladores a integrar la tecnología de autenticación sin contraseña a través de su software.

Passwordless.dev se integra fácilmente con los sistemas existentes y permite a los desarrolladores llevar WebAuthn a los usuarios con solo unas pocas líneas de código. Para las empresas que buscan modernizar las aplicaciones internas existentes con autenticación sin contraseña, Passwordless.dev reduce el costo y la complejidad, proporcionando una solución ágil y llave en mano.

(adsbygoogle = window.adsbygoogle || []).push({});

Al igual que otros servicios de administración de contraseñas, Bitwarden está diseñado para permitir que las personas y las empresas creen automáticamente contraseñas difíciles de adivinar y las almacenen en una bóveda segura.

El objetivo aquí es ayudar a los usuarios de Internet a no reutilizar la misma contraseña predecible en todos sus servicios en línea. Sin embargo, el principal punto de venta de Bitwarden es que es de código abierto (o, al menos, está disponible como código abierto), lo que significa que promete total transparencia en el código base, al tiempo que permite que la comunidad contribuya y ayude a desarrollar nuevas funciones.

La compañía también aprovechó este anuncio para revelar que recaudó fondos Serie A en 2019, sin revelar el monto.

La recaudación de fondos de la Serie A cae en la categoría de capital de desarrollo. Estas operaciones están destinadas a financiar la aceleración del crecimiento de la compañía, tanto interna como externamente.

Para considerar una recaudación de fondos de la Serie A, debe tener un producto o servicio en el mercado que genere interés, así como perspectivas de desarrollo y una visión clara para el futuro. En este punto, el negocio ya está generando ingresos. La Serie A es principalmente para empresas que desean expandirse en su mercado a nivel nacional.

Los fondos recaudados en una Serie A suelen ser de unos pocos millones de euros.

La importancia de la adquisición de Passwordless.dev se debe a que el uso de una contraseña es el método más popular para acceder a una cuenta. Lo cual al día de hoy enfrenta varios desafíos, incluida la memorización, que se vuelve cada vez más relevante debido a la proliferación de la cantidad de servicios que requieren una contraseña y el compromiso al que puede estar sujeto.

(adsbygoogle = window.adsbygoogle || []).push({});

Ante la situación, las principales marcas tecnológicas Google, Apple y Microsoft han optado por un enfoque sin contraseña, con lo cual, con la adquirió de Passwordless.dev, Bitwarden se suma a este.

Hay que recordar que el año pasado, Apple, Google y Microsoft se unieron para admitir un nuevo estándar de inicio de sesión sin contraseña llamado WebAuthn, mientras que Apple introdujo por separado una nueva función llamada Passkey que permite a los usuarios usar su dispositivo Apple para iniciar sesión en servicios en línea sin contraseña.

Las claves de acceso se basan en la API de autenticación web (WebAuthn), un estándar que utiliza criptografía de clave pública en lugar de contraseñas para autenticar a los usuarios en sitios web y aplicaciones, y se almacenan en el dispositivo en lugar de en un servidor web. El reemplazo de contraseña numérica usa Touch ID o Face ID para la verificación biométrica, lo que significa que en lugar de tener que ingresar una larga cadena de caracteres, una aplicación o sitio web en el que inicie sesión enviará una solicitud de autenticación de contraseña a su teléfono.

A Bitwarden le gustaría capitalizar esta tendencia en la seguridad en línea, que busca poner las contraseñas en los libros de historia (después de todo, las contraseñas comprometidas son responsables de la mayoría de las empresas).

(adsbygoogle = window.adsbygoogle || []).push({});

Bitwarden ya ofrece cierto soporte para la autenticación sin contraseña, como inicios de sesión biométricos para las propias aplicaciones de Bitwarden, al tiempo que admite claves de seguridad físicas de autenticación de dos factores (2FA) como YubiKey. Pero al tomar Passwordless.dev bajo su protección, Bitwarden quiere facilitar a los desarrolladores la integración del inicio de sesión biométrico nativo en su software, al tiempo que permite a las empresas modernizar sus aplicaciones existentes que actualmente dependen de contraseñas.

Fuente: https://bitwarden.com

from Linux Adictos https://ift.tt/Shvd2gz

via IFTTT

(adsbygoogle = window.adsbygoogle || []).push({});

Como una persona cuyos dispositivos sólo pasan por sus manos (y cuidado con tocármelos), cosas como tener varios usuarios en un mismo ordenador o trabajar con las carpetas compartidas me suena a algo que sólo pasa en las películas. Pero no, también pasa en la vida real, e incluso puede pasar que nosotros mismos queramos hacer cambios como cambiar el propietario de una carpeta en Linux… aunque el propietario luego también vayamos a ser nosotros.

Puede ser por el motivo que sea, pero cambiar el propietario de una carpeta en Linux es una tarea que puede llegar a ser común y que se realiza para asegurar que solo las personas autorizadas tengan acceso a los archivos y carpetas en cuestión. A continuación, se explica el proceso detallado para cambiar el propietario de una carpeta en Linux.

(adsbygoogle = window.adsbygoogle || []).push({});

Aunque a algunos les dé respeto el terminal, muchas cosas en Linux se hacen mejor con líneas de comandos. El proceso a seguir para cambiar el propietario de una carpeta en Linux quedaría así:

ls -s mis-pruebas

chown nuevo-propietario mis-pruebas

Cabe mencionar que el comando «chown» también se puede usar para cambiar el propietario de varias carpetas al mismo tiempo, o dicho de otro modo, se puede usar para hacer cambios de propietario en lote. Para hacerlo, simplemente hay especificar varios nombres de carpeta después del nuevo propietario. Por ejemplo:

chown nuevo-propietario mis-pruebas1 mis-pruebas2 mis-pruebas3 mis-pruebas4

Este comando cambiará el propietario de las carpetas «mis-pruebas1», «mis-pruebas2», «mis-pruebas3», «mis-pruebas4» del propietario original a nuevo-propietario.

(adsbygoogle = window.adsbygoogle || []).push({});

Otra opción es utilizar una wildcard (*) para cambiar el propietario de todas las carpetas dentro de un directorio específico. Por ejemplo:

chown -R usuario2 /directorio/*

El comando anterior cambiará el propietario de todas las carpetas dentro del directorio «/directorio» del propietario original a «usuario2».

«¿Y por qué no has empezado por aquí?», os preguntaréis algunos. Bueno, era una opción. Tanto monta, monta tanto. En parte, porque los comandos son más fiables que las herramientas gráficas, o suelen serlo, y en parte porque estas opciones con GUI son más fáciles de encontrar. Pero hay que saber que también se puede cambiar el propietario de una carpeta con gestores de archivos, como Nautilus o Dolphin. Hablo de estos dos ejemplos porque son de los más populares y los que usan GNOME y KDE, pero también se puede hacer en otros.

(adsbygoogle = window.adsbygoogle || []).push({});

En Dolphin, el proceso es muy similar:

Algo a tener en cuenta: si alguien está intentando probar lo descrito aquí con Nautilus, Dolphin u otro gestor que ofrezca esta posibilidad y no ve los diferentes usuarios, hay que saber una cosa, que por lógica que parezca nunca está de más dar información. Y es que los últimos pasos sólo serán posibles si hay más de un usuario registrado en el equipo. De lo contrario, como no hay nadie a quien cederle la carpeta, no saldrá nada.

Si alguien se empeña en seguir hasta el final, que puede ser para aprender el proceso por si hace falta en el futuro, antes empezar con los pasos para cambiar el dueño de la carpeta hay que crear un nuevo usuario, tal y como he hecho yo con el usuario «ubunlog». Para ello, basta con ir a los ajustes del sistema operativo, buscar usuarios y crear un nuevo usuario. Para que aparezcan las carpetas, es probable que el usuario tenga que iniciar sesión por lo menos una vez. Cuando se haya comprobado que todo funciona como lo expuesto aquí, se puede volver a los ajustes y eliminar el usuario, siempre y cuando ésta haya cerrado sesión.

En conclusión, cambiar el propietario de una carpeta en Linux es una tarea importante que puede ayudar a garantizar la seguridad y privacidad de los archivos y carpetas en cuestión. Utilizando los comandos «ls -l» y «chown», y siguiendo los pasos descritos anteriormente, puede realizar fácilmente el cambio de propietario de una carpeta en Linux.

from Linux Adictos https://ift.tt/LGuokTF

via IFTTT