This Siri speaker comes with upgrades to audio quality and smart home automation—but yes, it’s still expensive.

from Gear Latest https://ift.tt/l1AimG2

via IFTTT

This Siri speaker comes with upgrades to audio quality and smart home automation—but yes, it’s still expensive.

from Gear Latest https://ift.tt/l1AimG2

via IFTTT

PAHO issues alert on outbreaks of avian influenza in birds in ten countries of the Americas

Cristina Mitchell

17 Jan 2023

from PAHO/WHO | Pan American Health Organization https://ift.tt/A1lNPcL

via IFTTT

Small Island Developing States accelerate action to tackle biggest killers

Cristina Mitchell

18 Jan 2023

from PAHO/WHO | Pan American Health Organization https://ift.tt/zmEXQqn

via IFTTT

Attorney general promises a ‘whole range’ of modernisations of the Privacy Act to follow new customer data protection laws

The right to be forgotten and a right to sue for privacy breaches will be considered for the next tranche of Australian legislation, the attorney general has said.

Mark Dreyfus made the comments on Monday, promising to consider European-style privacy reforms after his bill increasing penalties for companies that fail to protect customer data passed in 2022.

Sign up for Guardian Australia’s free morning and afternoon email newsletters for your daily news roundup

from Data and computer security | The Guardian https://ift.tt/yF7WcCP

via IFTTT

I’ve gone through Stanley tumblers, Nalgenes, and older Yetis. The Yeti Yonder beats them all.

from Gear Latest https://ift.tt/pxvE2jr

via IFTTT

(adsbygoogle = window.adsbygoogle || []).push({});

En los últimos años, cuando todos estamos tomando conciencia de lo importante que es la seguridad y privacidad, los diferentes navegadores web se han puesto las pilas para proteger a sus usuarios. Muchos de ellos ya hacen algo parecido a lo de la extensión HTTPS Everywhere, básicamente dar prioridad a las conexiones HTTPS, cuya «s» significa «seguro». Para conseguir este certificado de seguridad hay que pagar un extra a nuestro servicio de hosting, y hay usuarios malintencionados que intentan engañarnos con una «s» falsa para su propio beneficio. Es entonces cuando podemos ver el error SEC_ERROR_UNKNOWN_ISSUER, y aquí vamos a explicar qué es y cómo solucionarlo.

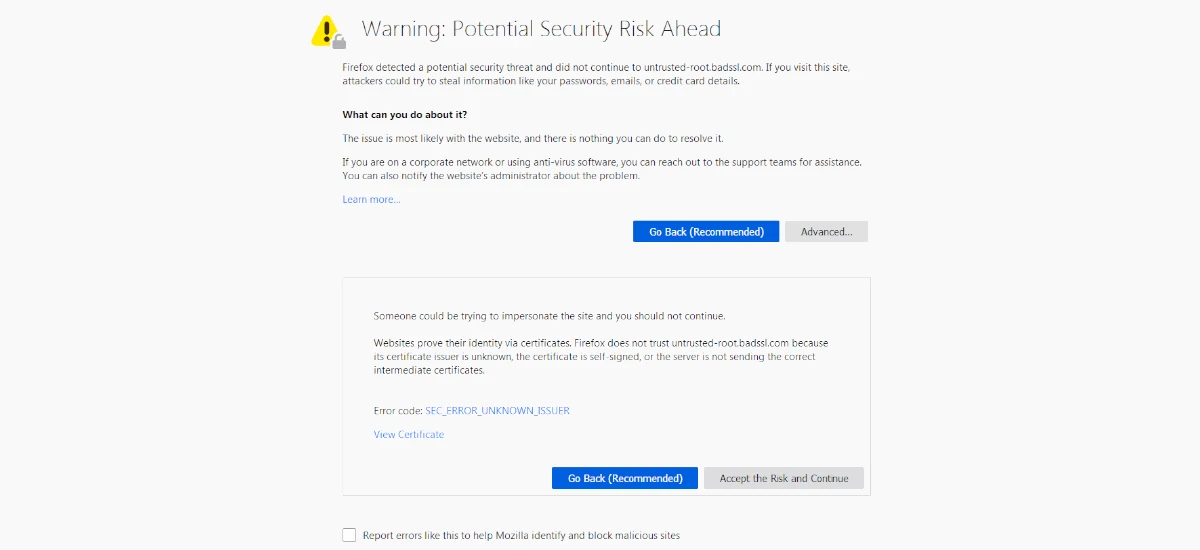

El error SEC_ERROR_UNKNOWN_ISSUER es algo que vemos en Firefox cuando intentamos conectarnos a un dominio que pretende usar un certificado SSL emitido por un emisor que no es de confianza. Como cuando se detecta que una página es maliciosa (u ofrece contenido protegido y cosas así), el navegador nos bloqueará el acceso, pero hay veces que se puede equivocar, o por el motivo que sea nosotros queremos entrar a esa web, por lo que hay maneras de saltárselo.

(adsbygoogle = window.adsbygoogle || []).push({});

La PKI (Public Infraestructure Key) está diseñada de manera en la que sólo autoridades de certificación de confianza o CA puedan entregar certificados de este tipo. Estas CA siguen pautas para asegúrese de que están actuando con la diligencia debida en lo que respecta a la validación y la concesión de certificados de buena fe. Un mensaje SEC_ERROR_UNKNOWN_ISSUER indica que el navegador no confía en el emisor del certificado. El problema puede venir cuando el navegador no confía, pero por un error o por algo externo que está impidiéndole ver las cosas con claridad. Es aquí cuando podemos probar diferentes métodos.

Cuando aparecen este tipo de errores, a veces vemos un botón de opciones avanzadas. Cuando se detecta una página «maliciosa», y como hemos explicado, a veces no lo es y sólo se bloquea porque se ofrece contenido protegido por derechos de autor, podemos decirle que nos deje entrar, y el navegador obedece.

Algo así es lo que vemos en la ventana del error SEC_ERROR_UNKNOWN_ISSUER. Al hacer clic sobre el botón de opciones avanzadas, debemos comprobar si el mensaje es por un certificado que no es de confianza porque el emisor es desconocido, el servidor no está enviando los certificados intermedios apropiados o se necesita la importación de un certificado root. Si se da el caso, puede que no se encuentre el certificado intermedio de la página web, y podemos probar lo siguiente:

(adsbygoogle = window.adsbygoogle || []).push({});

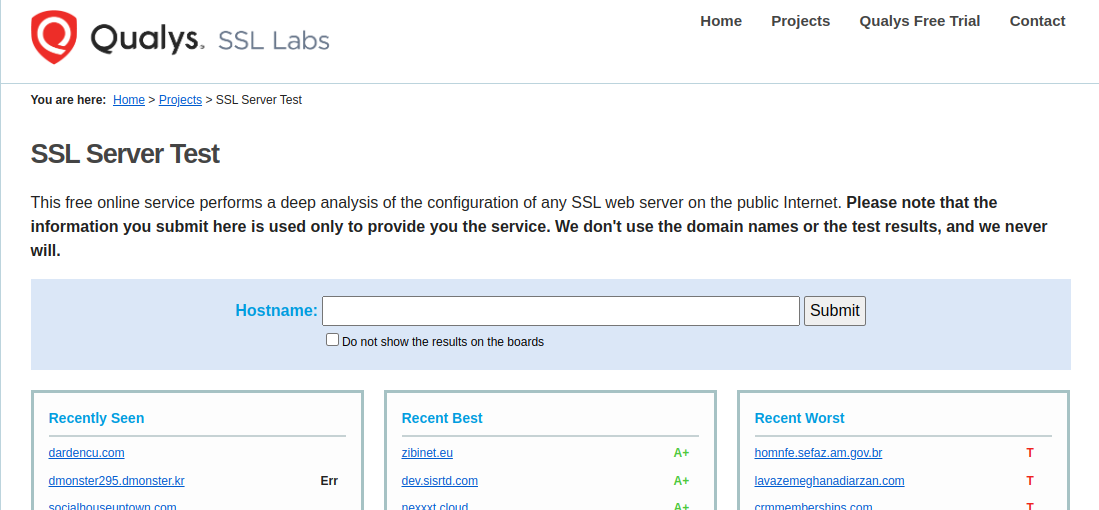

Puede no ser lo que esperábamos, pero así ya sabemos dónde está el problema y ya no sería necesario seguir: el fallo es suyo.

También podemos ver el fallo SEC_ERROR_UNKNOWN_ISSUER si el perfil de Firefox está corrupto. Se puede crear un perfil nuevo para ver si el fallo se va. Desde mi punto de vista y como usuario de Linux, creo que lo mejor es sacar la carpeta .mozilla de nuestro /home e intentar de nuevo. Tal y como vemos en la página de soporte, en esa carpeta se guardan todas las configuraciones, por lo que no sería mala idea sacar la carpeta al escritorio y probar si funciona. Si no, la carpeta se puede volver a meter y todo estará como antes de sacarla. En el enlace anterior también vemos dónde está si usamos otros sistemas operativos.

Claro está, sacando la carpeta tendremos un Firefox como tras la instalación de cero, por lo que aparecerán de nuevo todas las opciones de configuración iniciales.

(adsbygoogle = window.adsbygoogle || []).push({});

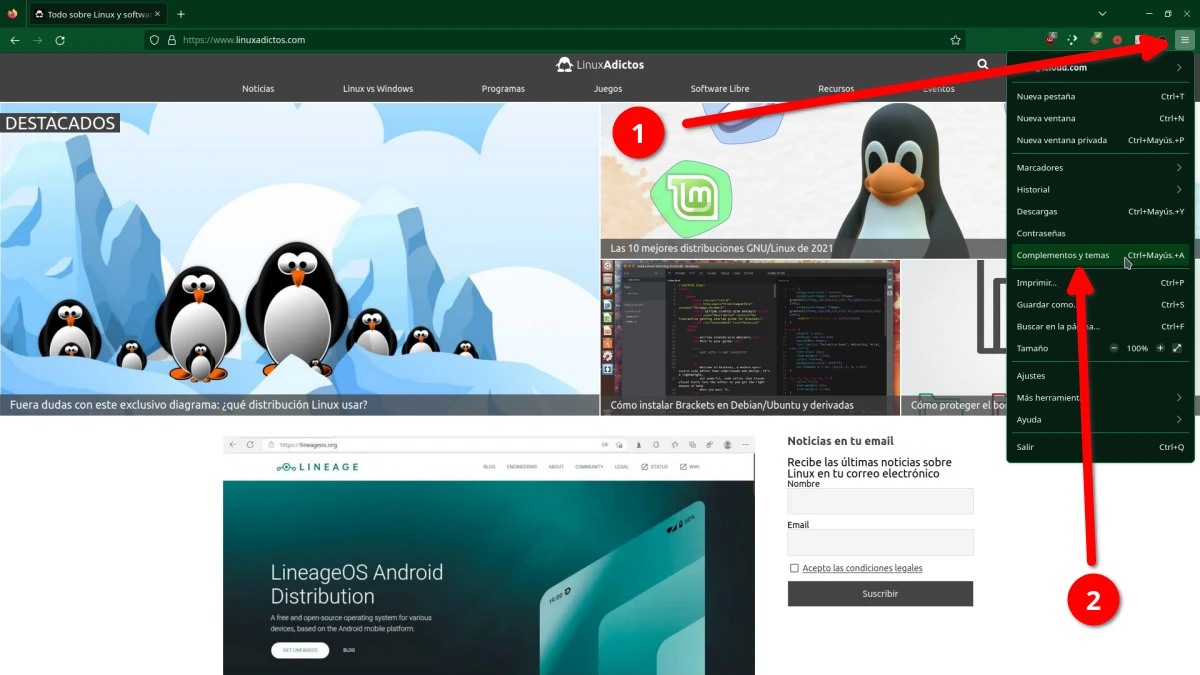

Puede que el fallo que está mostrando Firefox no tenga mucho que ver con él ni la página web, sino con una extensión que está provocando el error. Por lo tanto, lo primero que haremos tras el punto anterior será probar a desactivar algunas extensiones, empezando por aquellas que gestionan las conexiones.

Por ejemplo, imaginemos que estamos usando TouchVPN y queremos asegurarnos de que no es esa extensión la que nos está dando problemas. Primero, haremos clic en el menú de la hamburguesa y luego en «Complementos y temas».

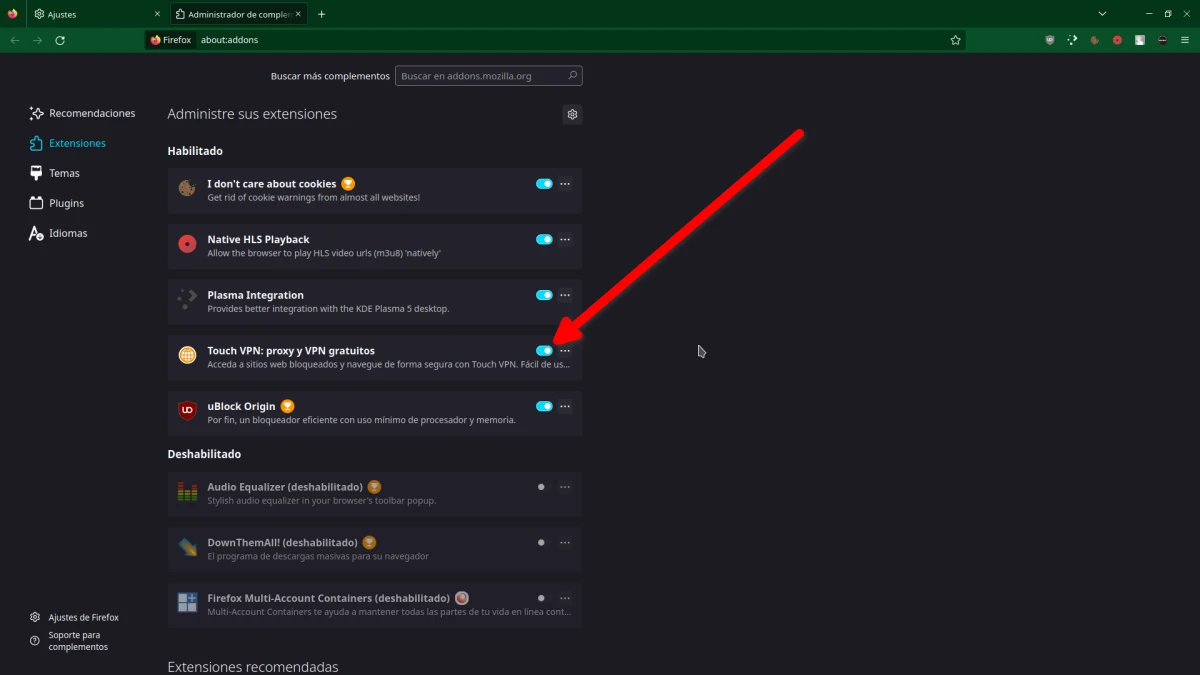

Una vez en «Complementos y temas», buscamos la extensión que queramos desactivar y hacemos clic en su interruptor. Ya que estamos en este apartado, no está de más echar un vistazo a todas las extensiones que tengamos instaladas y comprobar todas aquellas que creamos que pueden estar dándonos dolores de cabeza. Siendo un proceso rápido y sencillo, incluso de puede probar a desactivarlas todas; eso ya depende de cada uno.

Esto es más seguro si sabemos a ciencia cierta que una página es fiable, y no merece la pena hacerlo sin ton ni son. Puede darse el caso de que, al hacer clic en «Avanzado», veamos un mensaje que diga que el certificado no es de confianza porque está auto-firmado. Esto significa que no está firmado por una autoridad reconocida. Aquí podemos hacer clic en el botón de aceptar el riesgo y continuar. Es lo que se hace cuando el navegador nos bloquea una página por motivos de Copyright, y hay que tener cuidado porque no siempre puede salir bien la jugada.

Aunque ningún sistema operativo es 100% seguro, a muchos usuarios de Linux nos provoca un pequeño bloqueo escuchar o leer la palabra «antivirus». ¿Qué es eso? Pues lo que usábamos en Windows, y en mi caso llegué a tener tanta seguridad que tuve un problema, llamé a un informático y no sabía ni por dónde empezar para hacer cambios. Del mismo modo que a mí me aparecían muchos mensajes al intentar reparar cosas, cuando ese no debería ser su comportamiento, un antivirus o software de protección puede provocar el error SEC_ERROR_UNKNOWN_ISSUER.

Si nada de lo anterior ha funcionado, hay que hacer que todo el software de este tipo deje de trabajar. Si un antivirus se puede desactivar al 100%, se desactiva. En caso contrario, por lo menos hay que intentar deshabilitar el escaneo de SSL, algo que cambiará dependiendo de la marca del antivirus. Si no ofrece esas posibilidades, se puede desinstalar. Y ya que estamos hablando del antivirus, no está de más darle una pasada a nuestro equipo, ya que el software malicioso también puede provocar este fallo.

Todo lo que hemos dicho del antivirus puede ser válido para otro tipo de software, como los cortafuegos, VPNs y proxies que estemos usando, aunque también es cierto que es más habitual en Windows que en Linux o incluso en macOS.

Como alguien que ha tonteado con el diseño y la programación web, algo que recomiendo es tener instalados varios navegadores. Aunque usen el mismo motor, no siempre se comportan igual. Por eso, aunque en mi día día uso Vivaldi, también tengo otros como Brave y Firefox. El primero es lo más parecido a Chrome sin ser Chrome; el segundo usa un motor diferente a Chromium. No uso Safari porque sólo está para macOS, pero no estaría mal poder instalarlo para lidiar con todos esos fallos que sólo se ven en los aparatos de Apple.

Cuando veo algo extraño en mi navegador y no quiero perder el tiempo investigando, lo primero que hago es abrir Brave, y luego Firefox. Es en ese momento cuando comparo y empiezo a sacar conclusiones. Si estamos en Firefox y vemos el error SEC_ERROR_UNKNOWN_ISSUER, podemos probar con prácticamente cualquier otro navegador, siempre y cuando no esté basado en el de Mozilla, o podríamos ver lo mismo. Si el problema desaparece, por lo menos podemos acceder a la página que queríamos ver. En el caso en el que también dé problemas, una cosa está clara: no tiene que ver con Firefox.

Del mismo modo que tenemos instalados varios navegadores de los más nuevos, potentes y versátiles, también podemos instalar alternativas más limitadas que no ofrecen tanta seguridad y no mostrarán este tipo de errores. No estoy diciendo que Epiphany (GNOME Web) sea un navegador peligroso, pero su filosofía de la simplicidad puede sacarnos de un atolladero en más de una ocasión.

Probar otro navegador no tiene el por qué quedarse en un mismo equipo. Si tenemos más dispositivos, como otros ordenadores, móviles o tablets, podemos entrar desde éstos. Y en los móviles podemos hacerlo de tres maneras distintas: con la red de la tarjeta SIM, desde una red WiFi y usando un VPN. Ya os digo yo que no siempre veremos lo mismo.

Al final lo que tenemos que hacer es poder acceder a donde queremos entrar, y tenemos que averiguar si el problema lo tenemos nosotros o el dominio. Con lo explicado aquí ya sabemos qué es el error SEC_ERROR_UNKNOWN_ISSUER y algunas maneras de solucionarlo. Para más información, la página de soporte de Mozilla, aunque ya os adelanto que en el anterior enlace se explica poco más que los fallos por antivirus.

from Linux Adictos https://ift.tt/2TrXcCn

via IFTTT

By BY NATASHA SINGER

Dutch privacy negotiators have spurred major changes at Google, Microsoft and Zoom, using a landmark European data protection law as a lever.

Published: January 18, 2023 at 04:00AM

from NYT Technology https://ift.tt/Pj6ixzW

via IFTTT

La demanda busca una compensación por los «daños» causados

(adsbygoogle = window.adsbygoogle || []).push({});

Se dio a conocer hace poco la noticia sobre una demanda colectiva por parte del bufete de abogados Joseph Saveri, LLP (un bufete de abogados líder en demandas colectivas con oficinas en California y Nueva York) en asociación con Matthew Butterick y Lockridge, Grindal, Nauen PLLP presentó una demanda en el Tribunal de Distrito de los Estados Unidos.

Los demandantes buscan compensación por los daños causados por Stability AI, DeviantArt y Midjourney, y una orden judicial para evitar daños futuros, ya que se menciona que han creado productos que infringen los derechos de los artistas y otros creadores bajo la apariencia de la llamada «inteligencia artificial».

(adsbygoogle = window.adsbygoogle || []).push({});

La demanda alega infracción directa de derechos de autor, infracción indirecta de derechos de autor relacionada con infracciones, violaciones de la Ley de derechos de autor del milenio digital (DMCA), violación de los derechos de publicidad de los miembros de la banda, incumplimiento de contrato relacionado con los Términos de servicio de DeviantArt y varias violaciones de la ley de competencia desleal de California.

Y es que con la creciente demanda de los sistemas de IA de texto a imagen que se están volviendo cada vez más populares y poderosos. Estas herramientas, que suelen ofrecer unos pocos créditos gratuitos antes de ser cobrados, pueden crear todo tipo de imágenes con unas pocas palabras, incluso aquellas que evocan claramente las obras de muchísimos artistas (si no parecen haber sido creadas por el mismo artista).

Los usuarios pueden referirse a estos artistas con palabras como «al estilo de» o «por», junto con un nombre específico. Y los usos actuales de estas herramientas pueden variar desde la diversión personal hasta casos más comerciales. Pero el descubrimiento por parte de los artistas de que su trabajo se está utilizando para entrenar la IA plantea una preocupación fundamental:

(adsbygoogle = window.adsbygoogle || []).push({});

Cualquiera que genere imágenes con sistemas como Stable Diffusion o DALL-E puede venderlas, los términos específicos con respecto a los derechos de autor y la propiedad de estas imágenes varían. «No quiero participar en la máquina en absoluto, eso devaluará lo que hago», dijo Daniel Danger, un ilustrador y grabador que se enteró de que varias de sus obras se habían utilizado para entrenar Stable Diffusion.

Estos resultados están lejos de ser mágicos: para que uno de estos sistemas ingiera sus palabras y produzca una imagen, debe entrenarse con montañas de datos, que pueden incluir miles de millones de imágenes extraídas de Internet, combinadas con descripciones escritas.

Algunos servicios, incluido el sistema DALL-E de OpenAI, no divulgan los conjuntos de datos en los que se basan sus sistemas de IA. Pero con Stability Diffusion, Stability AI tiene claros sus orígenes. Su conjunto de datos base se entrenó en pares de imágenes y texto seleccionados para su apariencia a partir de un caché aún más masivo de imágenes y texto de Internet. El conjunto de datos completo, conocido como LAION-5B, fue creado por la asociación alemana de inteligencia artificial LAION (Red Abierta de Inteligencia Artificial a Gran Escala).

Esta práctica de extraer imágenes u otro contenido de Internet para formar conjuntos de datos no es nueva y tradicionalmente se enmarca en lo que se conoce como uso justo, un principio legal de la ley de derechos de autor de EE. UU. que autoriza el uso de obras protegidas por derechos de autor en determinadas situaciones. De hecho, estas imágenes, muchas de las cuales pueden tener derechos de autor, se utilizan de una manera muy diferente.

Si bien las preocupaciones son reales, los remedios no están claros. Incluso si las imágenes generadas por IA tienen un impacto generalizado (por ejemplo, cambiar los modelos comerciales), eso no significa necesariamente que violen los derechos de autor de los artistas.

Stable Diffusion es un producto de software de inteligencia artificial (IA), lanzado en agosto de 2022 por una empresa llamada Stability AI. Según Matthew Butterick, Stable Diffusion contiene copias no autorizadas de millones, si no miles de millones, de imágenes con derechos de autor. Estas copias se realizaron sin el conocimiento o consentimiento de los artistas.

Como se alega en la denuncia, Stable Diffusion es un producto de inteligencia artificial utilizado por Stability AI, DeviantArt y Midjourney en sus productos de imagen de IA. Se entrenó en miles de millones de imágenes con derechos de autor contenidas en el conjunto de datos LAION-5B, que se descargaron y usaron sin compensación ni consentimiento de los artistas.

(adsbygoogle = window.adsbygoogle || []).push({});

«A medida que la tecnología en auge continúa cambiando todos los aspectos del mundo moderno, es fundamental que reconozcamos y protejamos los derechos de los artistas contra el robo y el fraude ilegales», dijo Joseph Saveri, fundador de la firma de abogados Joseph Saveri, LLP. Continuó: “Este caso representa una lucha más amplia para preservar los derechos de propiedad de todos los artistas y otros creadores”.

Además de obtener reparación por la conducta indebida, esta demanda busca evitar ese resultado y garantizar que estos productos sigan las mismas reglas que cualquier otra tecnología nueva que involucre el uso de cantidades masivas de propiedad intelectual. Si la transmisión de música se puede lograr dentro de la ley, también lo pueden hacer los productos de IA.

Fuente: https://stablediffusionlitigation.com/

from Linux Adictos https://ift.tt/H96Cjkx

via IFTTT

Don’t be the next victim – here’s what to know about some of the most common tricks that scammers use on the payment app

The post Top 10 Venmo scams – and how to stay safe appeared first on WeLiveSecurity

from WeLiveSecurity https://ift.tt/nz5xtvg

via IFTTT

Most people who operate DDoS-for-hire businesses attempt to hide their true identities and location. Proprietors of these so-called “booter” or “stresser” services — designed to knock websites and users offline — have long operated in a legally murky area of cybercrime law. But until recently, their biggest concern wasn’t avoiding capture or shutdown by the feds: It was minimizing harassment from unhappy customers or victims, and insulating themselves against incessant attacks from competing DDoS-for-hire services.

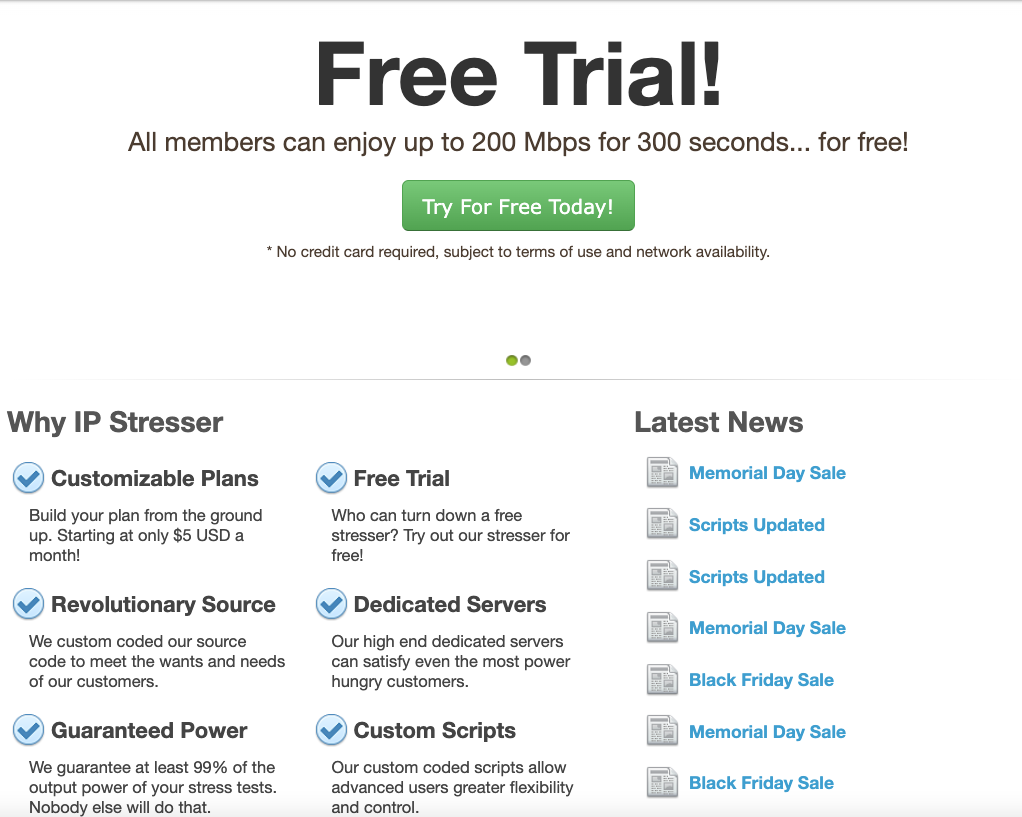

And then there are booter store operators like John Dobbs, a 32-year-old computer science graduate student living in Honolulu, Hawaii. For at least a decade until late last year, Dobbs openly operated IPStresser[.]com, a popular and powerful attack-for-hire service that he registered with the state of Hawaii using his real name and address. Likewise, the domain was registered in Dobbs’s name and hometown in Pennsylvania.

Dobbs, in an undated photo from his Github profile. Image: john-dobbs.github.io

The only work experience Dobbs listed on his resume was as a freelance developer from 2013 to the present day. Dobbs’s resume doesn’t name his booter service, but in it he brags about maintaining websites with half a million page views daily, and “designing server deployments for performance, high-availability and security.”

In December 2022, the U.S. Department of Justice seized Dobbs’s IPStresser website and charged him with one count of aiding and abetting computer intrusions. Prosecutors say his service attracted more than two million registered users, and was responsible for launching a staggering 30 million distinct DDoS attacks.

The government seized four-dozen booter domains, and criminally charged Dobbs and five other U.S. men for allegedly operating stresser services. This was the Justice Department’s second such mass takedown targeting DDoS-for-hire services and their accused operators. In 2018, the feds seized 15 stresser sites, and levied cybercrime charges against three men for their operation of booter services.

Dobbs’s booter service, IPStresser, in June 2020. Image: archive.org.

Many accused stresser site operators have pleaded guilty over the years after being hit with federal criminal charges. But the government’s core claim — that operating a booter site is a violation of U.S. computer crime laws — wasn’t properly tested in the courts until September 2021.

That was when a jury handed down a guilty verdict against Matthew Gatrel, a then 32-year-old St. Charles, Ill. man charged in the government’s first 2018 mass booter bust-up. Despite admitting to FBI agents that he ran two booter services (and turning over plenty of incriminating evidence in the process), Gatrel opted to take his case to trial, defended the entire time by court-appointed attorneys.

Prosecutors said Gatrel’s booter services — downthem[.]org and ampnode[.]com — helped some 2,000 paying customers launch debilitating digital assaults on more than 20,000 targets, including many government, banking, university and gaming websites.

Gatrel was convicted on all three charges of violating the Computer Fraud and Abuse Act, including conspiracy to commit unauthorized impairment of a protected computer, conspiracy to commit wire fraud, and unauthorized impairment of a protected computer. He was sentenced to two years in prison.

Now, it appears Dobbs is also planning to take his chances with a jury. On Jan. 4, Dobbs entered a plea of not guilty. Neither Dobbs nor his court-appointed attorney responded to requests for comment.

But as it happens, Dobbs himself provided some perspective on his thinking in an email exchange with KrebsOnSecurity back in 2020. I’d reached out to Dobbs because it was obvious he didn’t mind if people knew he operated one of the world’s most popular DDoS-for-hire sites, and I was genuinely curious why he was so unafraid of getting raided by the feds.

“Yes, I am the owner of the domain you listed, however you are not authorized to post an article containing said domain name, my name or this email address without my prior written permission,” Dobbs replied to my initial outreach on March 10, 2020 using his email address from the University of Hawaii at Manoa.

A few hours later, I received more strident instructions from Dobbs, this time via his official email address at ipstresser[.]com.

“I will state again for absolute clarity, you are not authorized to post an article containing ipstresser.com, my name, my GitHub profile and/or my hawaii.edu email address,” Dobbs wrote, as if taking dictation from a lawyer who doesn’t understand how the media works.

When pressed for particulars on his business, Dobbs replied that the number of IPStresser customers was “privileged information,” and said he didn’t even advertise the service. When asked whether he was concerned that many of his competitors were by then serving jail time for operating similar booter services, Dobbs maintained that the way he’d set up the business insulated him from any liability.

“I have been aware of the recent law enforcement actions against other operators of stress testing services,” Dobbs explained. “I cannot speak to the actions of these other services, but we take proactive measures to prevent misuse of our service and we work with law enforcement agencies regarding any reported abuse of our service.”

What were those proactive measures? In a 2015 interview with ZDNet France, Dobbs asserted that he was immune from liability because his clients all had to submit a digital signature attesting that they wouldn’t use the site for illegal purposes.

“Our terms of use are a legal document that protects us, among other things, from certain legal consequences,” Dobbs told ZDNet. “Most other sites are satisfied with a simple checkbox, but we ask for a digital signature in order to imply real consent from our customers.”

Dobbs told KrebsOnSecurity his service didn’t generate much of a profit, but rather that he was motivated by “filling a legitimate need.”

“My reason for offering the service is to provide the ability to test network security measures before someone with malicious intent attacks said network and causes downtime,” he said. “Sure, some people see only the negatives, but there is a long list of companies I have worked with over the years who would say my service is a godsend and has helped them prevent tens of thousands of dollars in downtime resulting from a malicious attack.”

“I do not believe that providing such a service is illegal, assuming proper due diligence to prevent malicious use of the service, as is the case for IPstresser[.]com,” Dobbs continued. “Someone using such a service to conduct unauthorized testing is illegal in many countries, however, the legal liability is that of the user, not of the service provider.”

Dobbs’s profile on GitHub includes more of his ideas about his work, including a curious piece on “software engineering ethics.” In his January 2020 treatise “My Software Engineering Journey,” Dobbs laments that nothing in his formal education prepared him for the reality that a great deal of his work would be so tedious and repetitive (this tracks closely with a 2020 piece here called Career Choice Tip: Cybercrime is Mostly Boring).

“One area of software engineering that I think should be covered more in university classes is maintenance,” Dobbs wrote. “Projects are often worked on for at most a few months, and students do not experience the maintenance aspect of software engineering until they reach the workplace. Let’s face it, ongoing maintenance of a project is boring; there is nothing like the euphoria of completing a project you have been working on for months and releasing it to the world, but I would say that half of my professional career has been related to maintenance.”

Allison Nixon is chief research officer at the New York-based cybersecurity firm Unit 221B. Nixon is part of a small group of researchers who have been closely tracking the DDoS-for-hire industry for years, and she said Dobbs’s claim that what he’s doing is legal makes sense given that it took years for the government to recognize the size of the problem.

“These guys are arguing that their services are legal because for a long time nothing happened to them,” Nixon said. “It’s difficult to argue something is illegal if no one has ever been arrested for it before.”

Nixon says the government’s fight against the booter services — and by extension other types of cybercrimes — is hampered by a legal system that often takes years to cycle through cybercrime cases.

“With cybercrime, the cycle between the crime and investigation and arrest can often take a year or more, and that’s for a really fast case,” Nixon said. “If someone robbed a store, we’d expect a police response within a few minutes. If someone robs a bank’s website, there might be some indication of police activity within a year.”

Nixon praised the 2022 and 2018 booter takedown operations as “huge steps forward,” but added that “there need to be more of them, and faster.”

“This time lag is part of the reason it’s so difficult to shut down the pipeline of new talent going into cybercrime,” she said. “They think what they’re doing is legal because nothing has happened, and because of the amount of time it takes to shut these things down. And it’s really a big problem, where we see a lot of people becoming criminals on the basis that what they’re doing isn’t really illegal because the cops won’t do anything.”

In December 2020, Dobbs filed an application with the state of Hawaii to withdraw IP Stresser Inc. from its roster of active companies. But according to prosecutors, Dobbs would continue to operate his DDoS-for-hire site until at least November 2022.

Two months after our 2020 email interview, Dobbs would earn his second bachelor’s degree (in computer science; his resume says he earned a bachelor’s in civil engineering from Drexel University in 2013). The federal charges against Dobbs came just as he was preparing to enter his final semester toward a master’s degree in computer science at the University of Hawaii.

Nixon says she has a message for anyone involved in operating a DDoS-for-hire service.

“Unless you are verifying that the target owns the infrastructure you’re targeting, there is no legal way to operate a DDoS-for-hire service,” she said. “There is no Terms of Service you could put on the site that would somehow make it legal.”

And her message to the customers of those booter services? It’s a compelling one to ponder, particularly now that investigators in the United States, U.K. and elsewhere have started going after booter service customers.

“When a booter service claims they don’t share logs, they’re lying because logs are legal leverage for when the booter service operator gets arrested,” Nixon said. “And when they do, you’re going to be the first people they throw under the bus.”

from Krebs on Security https://ift.tt/VO8xtqk

via IFTTT