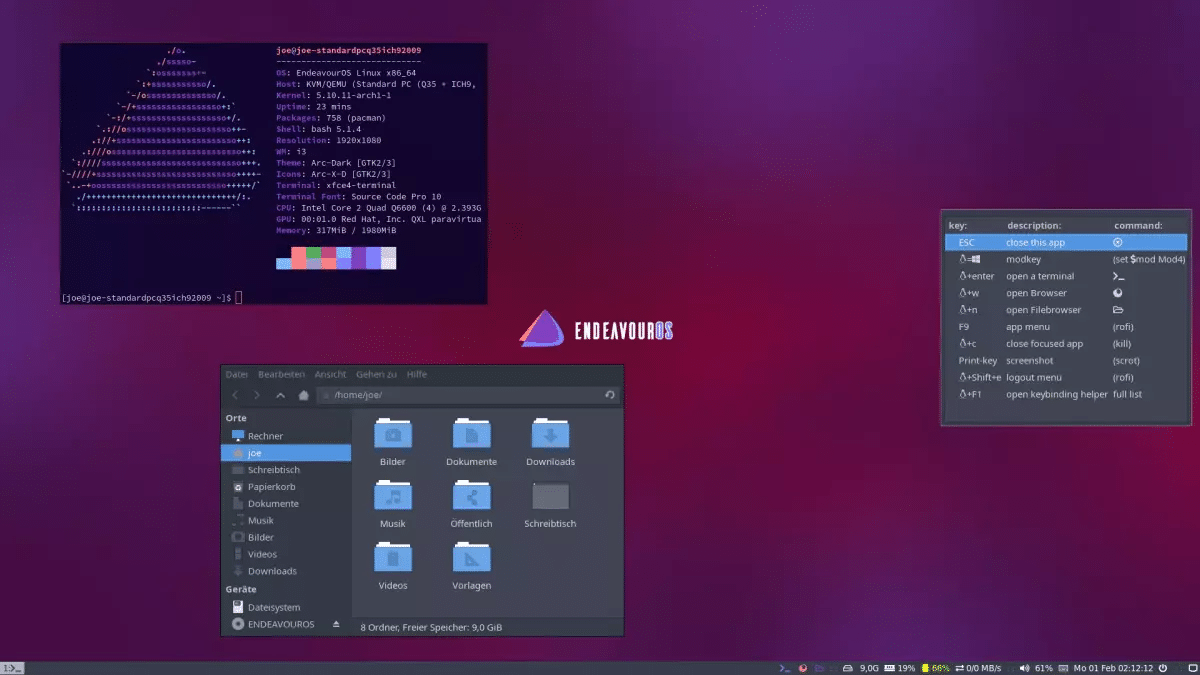

La nueva versión de la distribución de Linux «Solus 4.2» ya fue liberada y en esta nueva versión se incluyen diversas actualizaciones importantes de las cuales podemos destacar al Kernel de Linux 5.10 asi como también las actualizaciones para los entornos de escritorio con los que se envía la distribución.

Para quienes desconocen de Solus, deben saber que esta es una distribución Linux independiente que no se basa en paquetes de otras distribuciones y que esta cuenta con el desarrollo de su propio entorno de escritorio “Budgie”.

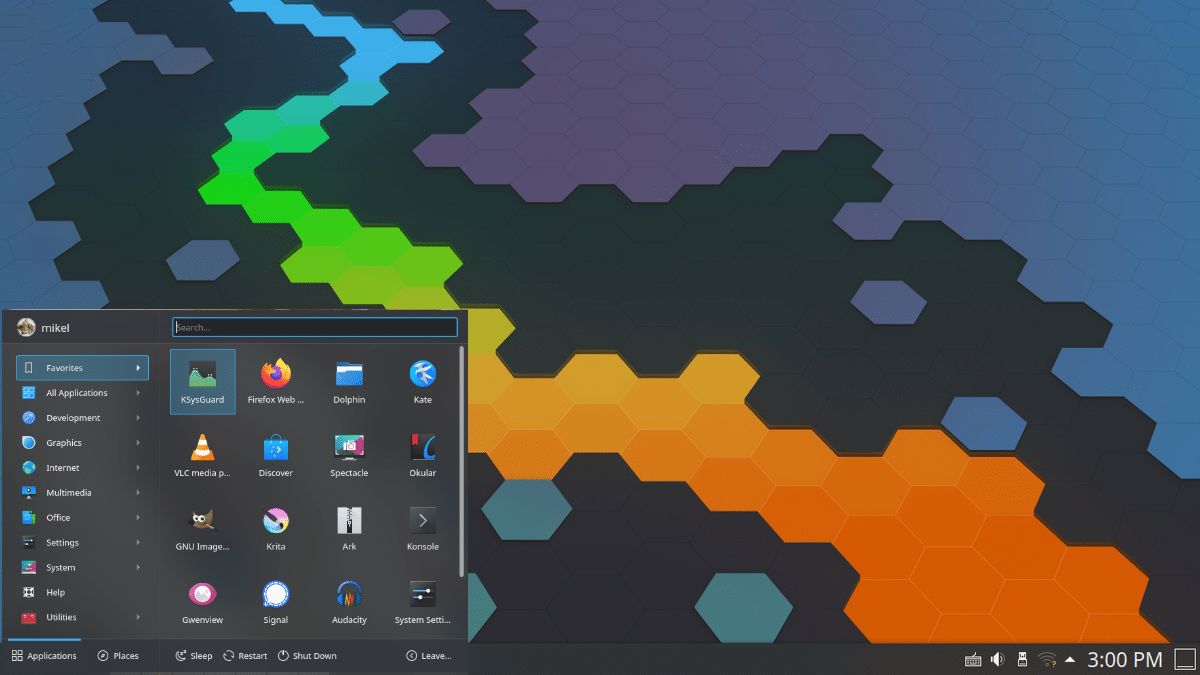

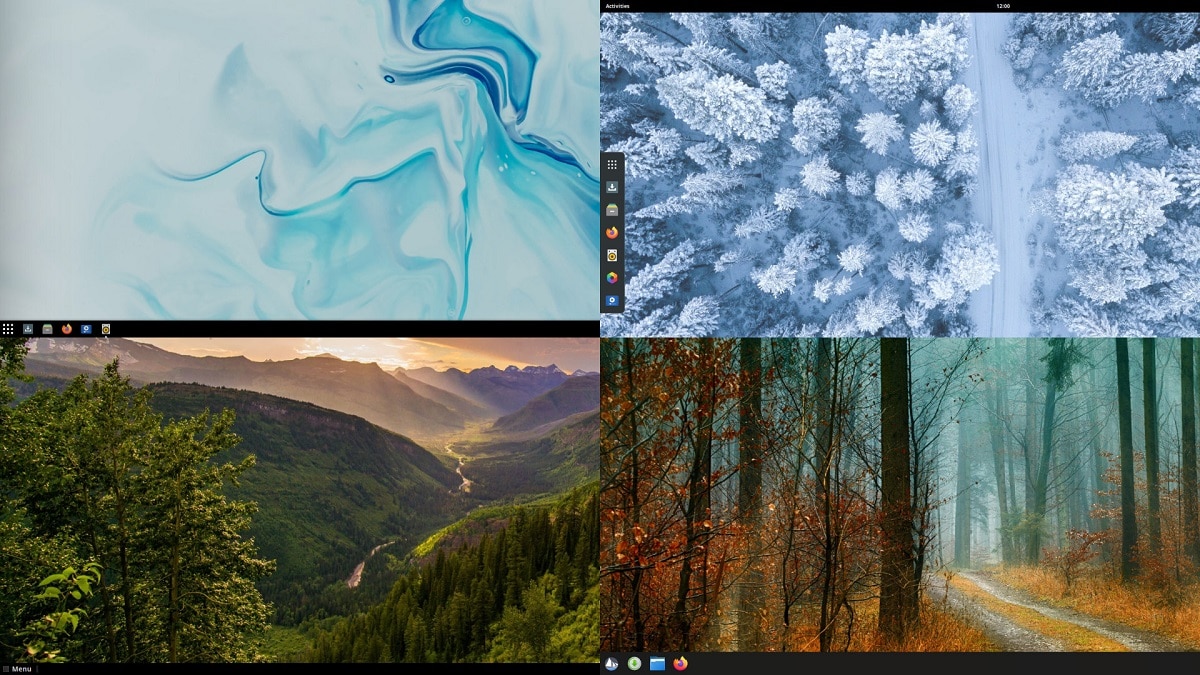

Además, Solus proporciona otras versiones con los escritorios GNOME, KDE Plasma y MATE.

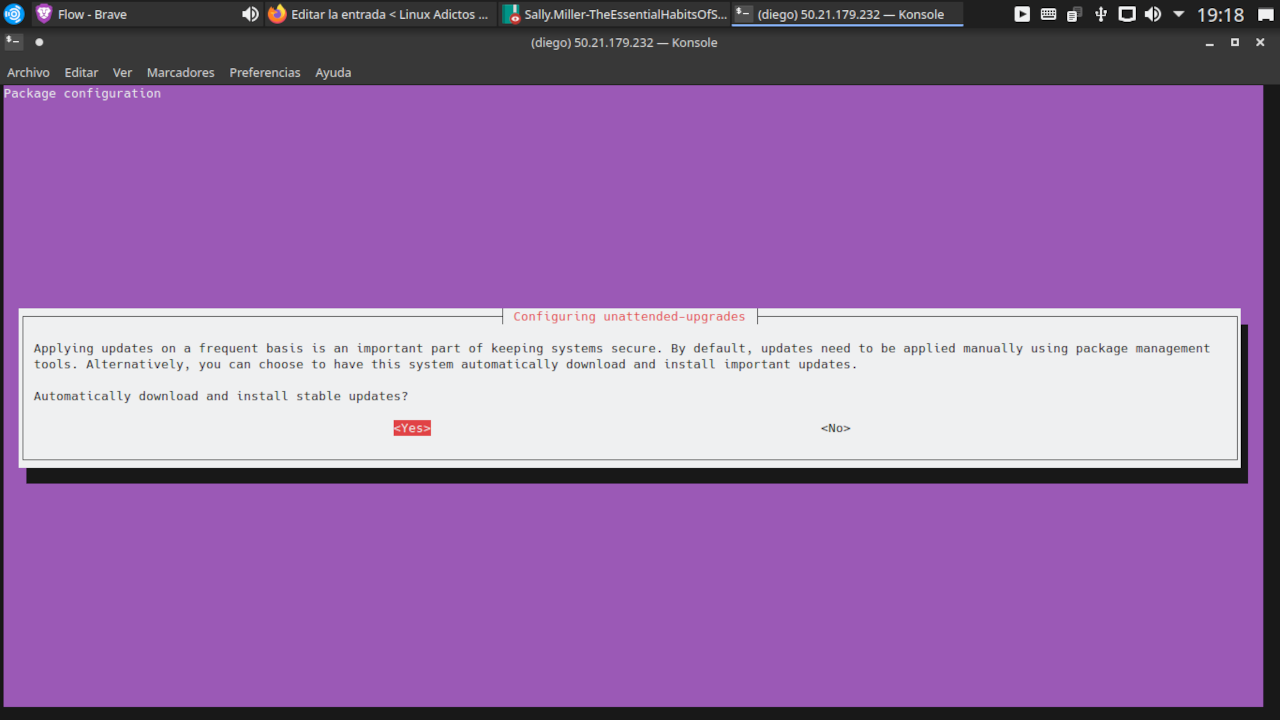

Para administrar los paquetes, se utiliza el administrador de paquetes eopkg (fork PiSi de Pardus Linux), que proporciona las herramientas habituales para instalar/eliminar paquetes, buscar los repositorios y administrar los repositorios.

El escritorio de Budgie se basa en las tecnologías de GNOME, pero utiliza las propias implementaciones de shell, panel, applet y sistema de notificación de Shell de GNOME.

Budgie usa el administrador de ventanas Budgie Window Manager (BWM), que es una modificación extendida del complemento Mutter, además de que se basa en un panel que es similar en la organización del trabajo a los paneles de escritorio clásicos.

En Solus todos los elementos del panel son applets, lo que le permite personalizar de manera flexible la composición, cambiar la ubicación y reemplazar la implementación de los elementos del panel principal a su gusto.

Los subprogramas disponibles incluyen el menú de aplicaciones clásico, sistema de cambio de tareas, un área con una lista de ventanas abiertas, visualización de escritorios virtuales, un indicador de administración de energía, un subprograma de control de volumen, un indicador de estado del sistema y un reloj.

Solus se adhiere a un modelo de desarrollo híbrido, de acuerdo con el cual se emiten periódicamente lanzamientos importantes, en el que se proponen nuevas tecnologías y mejoras significativas y en el intervalo entre lanzamientos significativos, la distribución se desarrolla utilizando un paquete de actualización de modelo móvil.

Principales novedades de Solus 4.2

En esta nueva versión de Solus 4.2 el kernel de Linux se ha actualizado a la versión 5.10 para admitir nuevo hardware basado en chips AMD Ryzen 5 e Intel Comet Lake.

Además de que la pila de gráficos se movió a Mesa 20.3.3 con lo cual se recibe en Solus 4.2 el nuevo soporte de GPU, API Vulkan 1.2 y el compilador de sombreado «ACO» como predeterminado en el controlador AMD RADV, que está siendo desarrollado por Valve como una alternativa al compilador de sombreado LLVM.

Por la parte de los entornos de escritorio, en el caso del escritorio Budgie, este se ha actualizado a la versión 10.5.2, con los cambios disponibles en el texto del anuncio por separado, el componente Budgie Desktop View se utiliza para colocar iconos en el escritorio en lugar de la implementación anterior basada en el administrador de archivos Nautilus y que además el código de bandeja del sistema completamente reescrito.

También podremos encontrar un configurador mejorado, menú de aplicaciones, interfaz de cambio de aplicaciones (Alt + Tab), subprograma de control de volumen y barra lateral de cuervo.

Por la parte del entorno de escritorio GNOME, este se ha actualizado a la versión 3.38. Además de los componentes estándar, la sesión basada en GNOME utiliza el panel Dash to Dock, el subprograma del menú de la unidad para administrar los dispositivos conectados y la extensión Top Icons para colocar los iconos en la bandeja del sistema.

El entorno de escritorio MATE se ha actualizado a la versión 1.24, Brisk Menu se ha actualizado a la versión 0.6.2.

La compilación de KDE Plasma se ha actualizado a Plasma Desktop 5.20.5, KDE Frameworks 5.78, KDE Applications 20.12.1 y Qt 5.15.2.

En cuanto a las versiones actualizadas de los programas, incluidos podremos encontrar a: Firefox 85.0, LibreOffice 7.0.4.2, Thunderbird 78.6.1, ffmpeg 4.3.1, dav1d 0.8.1, gstreamer 1.18.2, Pulseaudio 14.1.

Finalmente, si estás interesado en conocer más al respecto de la nueva versión, puedes consultar los detalles en el siguiente enlace.

Descarga Solus 4.2

Si quieres obtener la nueva versión de Solus 4.2, solo debes dirigirte a su página web oficial y en su sección de descargas encontraras los links para cada una de las diferentes versiones de entorno de escritorio de Solus.

El enlace es este. El tamaño de las imágenes ISO es de 1.8-2.1 GB (x86_64).

from Linux Adictos https://ift.tt/3oNcZED

via IFTTT