Forbes es una revista de negocios de publicación quincenal. Aunque la edición original es estadounidense, hay versiones locales en diferentes países. Uno de sus contenidos más famosos es su lista anual de las 500 personas más ricas del mundo.

Analizando la lista de este año, se desprende que los multimillonarios que provienen del sector de la tecnología suman un valor combinado de $ 2.5 mil millones. Esto supera con creces a las industrias con mejor desempeño que siguen en la lista: moda y comercio minorista ($ 1.7 mil millones) y finanzas e inversión ($ 1.5 mil millones).

Como sé que los lectores de Linux Adictos son almas sensibles y preocupadas por su prójimo, tengo el inmenso placer de comentarles que gracias a la recuperación del mercado de valores después de la caída provocada por el COVID, la fortuna conjunta de los millonarios tecnológicos aumentó un 80% con respecto al año pasado. También aumentó el número de multimmillonarios, pasando de 241 a 365.

El peso de la tecnología

Según lo que señala la propia revista, los 20 millonarios tecnológicos más ricos acumulan entre ellos un valor combinado de 1,2 billones de dólares. Estro representa casi el 50% del patrimonio neto total de todos los multimillonarios de su industria. Y si miramos a los 20 más ricos de la lista general, los ejecutivos de la industria ocupan ocho de los 20 lugares en la lista de personas más ricas del mundo, incluidos 6 puestos entre los primeros diez.

Estados Unidos sigue siendo todavía el país que más millonarios tiene en el sector tecnológico, pero China experimenta un gran crecimiento. Este año sumó tres nuevos miembros al club.

Yendo a lo que nos interesa, aunque algunas de las empresas utilizan tecnologías de código abierto e incluso colaboran con Linux, no hay ninguna que lo tenga como negocio principal.

Las fortunas más grandes del mundo tecnológico

Jeff Bezos

Aún después de un caro divorcio, el fundador de Amazon cuenta con un patrimonio de 177 mil millones. Bezos piensa dejar su cargo en el gigante del comercio electrónico y servicios en la nube para dedicarse a su empresa de viajes espaciales e iniciativas de lucha contra el cambio climático.

Bill Gates

Como nativo de un país exportador de carne vacuna, todavía no consigo dilucidar si me da más miedo que vuelva a Microsoft a sacar otro Internet Explorer o haciendo propaganda por la carne artificial y opinando sobre el COVID. Guillermito Puertas dispone de un patrimonio de 126 mil millones. Pudo superar la marca de los 100 mil millones este año gracias al repunte de casi un 70% de las acciones de Microsoft, así como del fabricante de tractores Deere & Co.

Mark Zuckerberg

Si quieren darle una mano, el probre Mark no llega a los 100 mil millones. Tiene que conformarse con 97 mil. De acuerdo a lo que señala Forbes, parece que el uso de Facebook no disminuyó a pesar de las acusaciones de venta de datos ni las investigaciones en EE.UU y Europa.

Así nos va.

Larry Ellison

Niños, aquí tienen una historia con moraleja. Larry Ellison dijo que la nube no tenía futuro. Se cargó OpenOffice y OpenSolaris, 0bligó a crear un fork de MySQL por miedo a que cambiara las licencias sin previo aviso. Demandó (y perdió) a Google por la API’s de Java, un juicio que en caso de haber ganado hubiera hecho retroceder a la industria a la época de las cavernas. Pero, aún así, en lugar de estar cobrando el paro o ser chofer de Uber,maneja Oracle, y cuenta con una fortuna de 93 mil millones de dólares. Para conservarla, trasladó las operaciones de su empresa desde San Francisco a Texas . Antes había pagado, 300 millones de dólares para comprar la isla hawaiana de Lanai, para convertirla en un laboratorio de salud y bienestar.

El karma no existe.

El resto de la lista lo integran

- Larry Page (Google) 91 mil millones.

- Sergey Brin (Google) 89 mil millones.

- Steve Ballmer (Microsoft) 68 mil millones.

- Ma Huateng (Tencent) 55 mil millones.

- MacKenzie Scott (Ex esposa de Bezos) 53 mil millones.

- Jack Ma (Ali Baba) 48 mil millones.

- Michael Dell (Dell) 45 mil millones.

- Zhang Yiming (BYTEDANCE) 35 mil millones.

- William Lei Ding (NetEase) 33 mil millones.

- Wang Xing (Meituan’s) 26 mil millones.

- Shiv Nadar (HCL Technologies) 23 mil millones.

from Linux Adictos https://ift.tt/3cTMzy9

via IFTTT

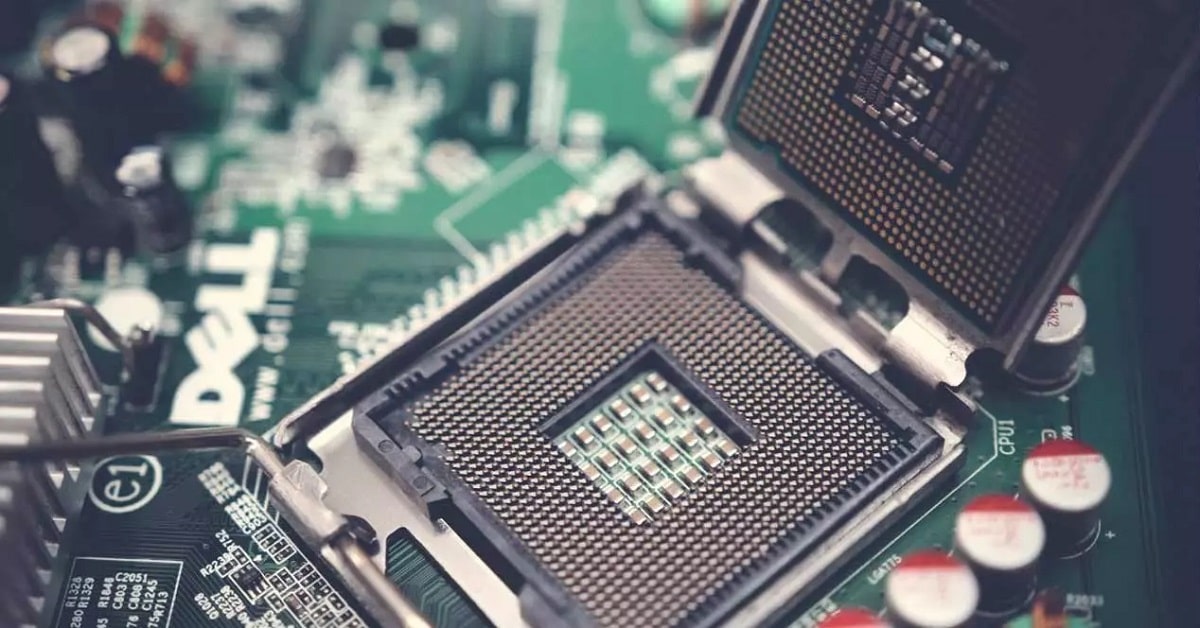

Actualizar una computadora o computadora portátil tradicionalmente causa dificultades y errores por varias razones: incompatibilidad arquitectónica (diferencia en las generaciones de chipset, diferencias en el juego y generaciones de ranuras para equipos, etc.), «bloqueos de proveedor» (vinculantes a un proveedor), incompatibilidad de algunos componentes de diferentes fabricantes (por ejemplo, unidades SSD Samsung con placas base AMD AM2/AM3), etc.

Actualizar una computadora o computadora portátil tradicionalmente causa dificultades y errores por varias razones: incompatibilidad arquitectónica (diferencia en las generaciones de chipset, diferencias en el juego y generaciones de ranuras para equipos, etc.), «bloqueos de proveedor» (vinculantes a un proveedor), incompatibilidad de algunos componentes de diferentes fabricantes (por ejemplo, unidades SSD Samsung con placas base AMD AM2/AM3), etc.