Después de 7 meses de desarrollo, se lanzó el motor de juego gratuito Godot 3.3 el cual es adecuado para crear juegos en 2D y 3D. La rama Godot 3.3 es totalmente compatible con Godot 3.2 y continúa desarrollando versiones estables del motor, para lo cual se proporcionará un ciclo de soporte largo.

Inicialmente, en lugar de Godot 3.3, se planeó lanzar la actualización 3.2.4, pero los usuarios percibieron las versiones 3.2.x como correctivas, a pesar de portar nuevas características de la rama 4.0, por lo que el proyecto cambió al esquema de versiones semántico clásico.

En particular, la actualización del tercer dígito ahora indicará la presencia de solo correcciones, el segundo, la inclusión de nueva funcionalidad y el primero, la presencia de cambios que afectan la compatibilidad. La rama 3.xx será seguida en paralelo con 4.xx hasta que Godot 4.x esté completamente estabilizado y adaptado a todo el hardware actual.

Principales novedades de Godot 3.3

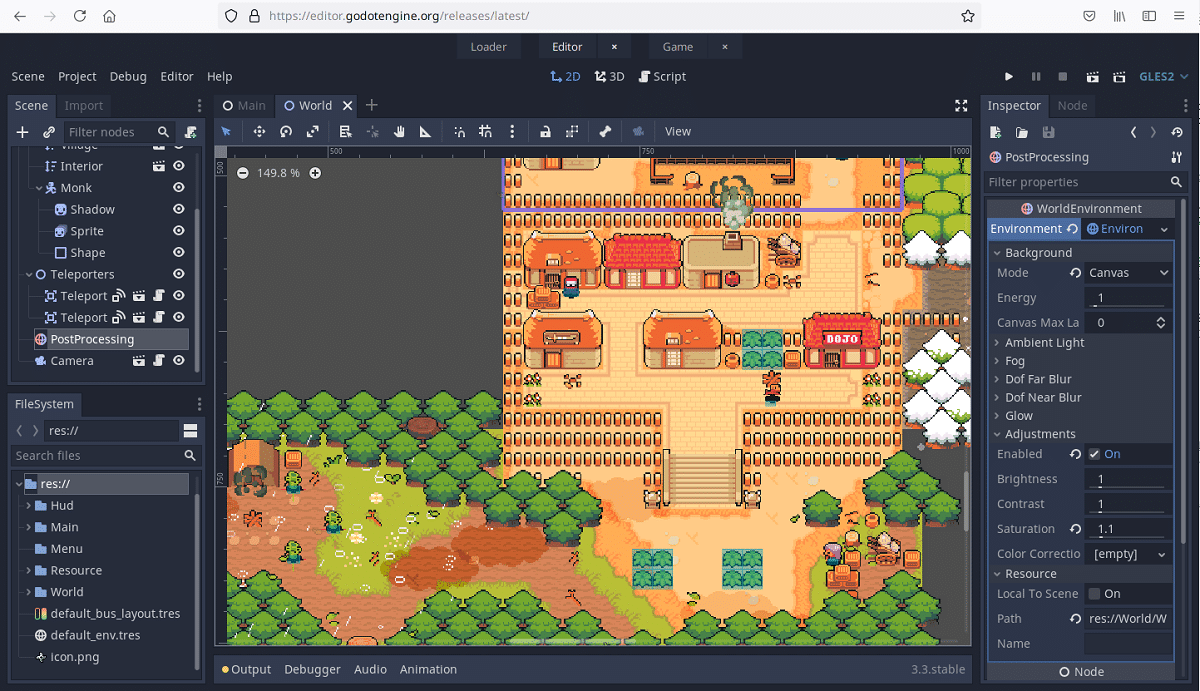

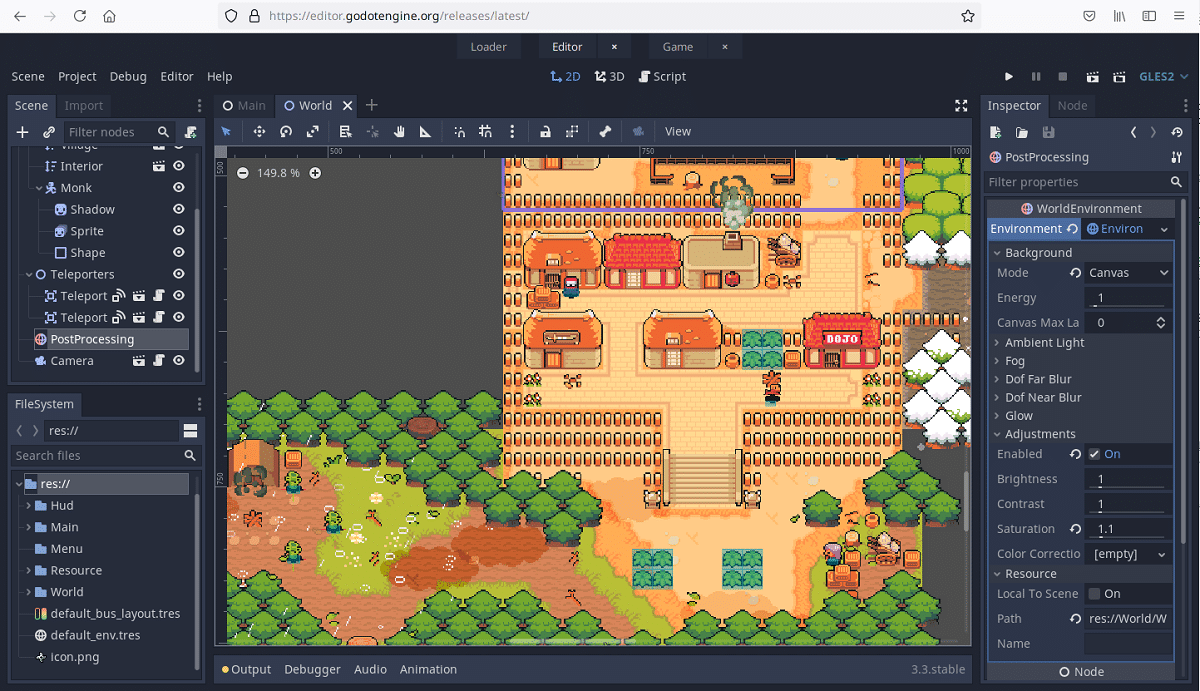

En esta nueva versión como novedad principal se destaca que se ha preparado una versión del editor que funciona en un navegador web.

También se agregó la capacidad de exportar juegos para la plataforma Android en formato AAB (Android App Bundle), además de los paquetes APK. El formato AAB permite cargar solo aquellas bibliotecas nativas que son necesarias para trabajar en el dispositivo actual (por ejemplo, armeabi-v7a o arm64-v8a).

Para Android, la capacidad de incrustar elementos basados en el motor Godot en forma de subcomponentes que utilizan una parte de la ventana también se implementa en las aplicaciones, además de que también se agregó soporte para áreas ciegas de la pantalla (redondeos y muescas para la cámara), eventos del mouse y entrada desde un teclado externo.

Se ha propuesto una nueva API para crear y distribuir complementos para iOS, que le permite mover complementos (ARKit, GameCenter, InAppStore) a un repositorio separado y desarrollarlos independientemente del motor Godot. Esta API se implementó previamente para la plataforma Android.

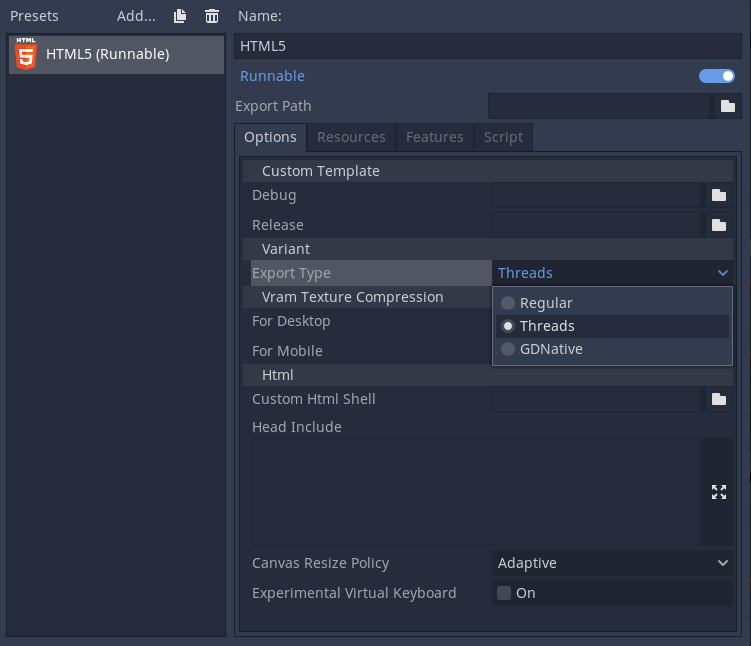

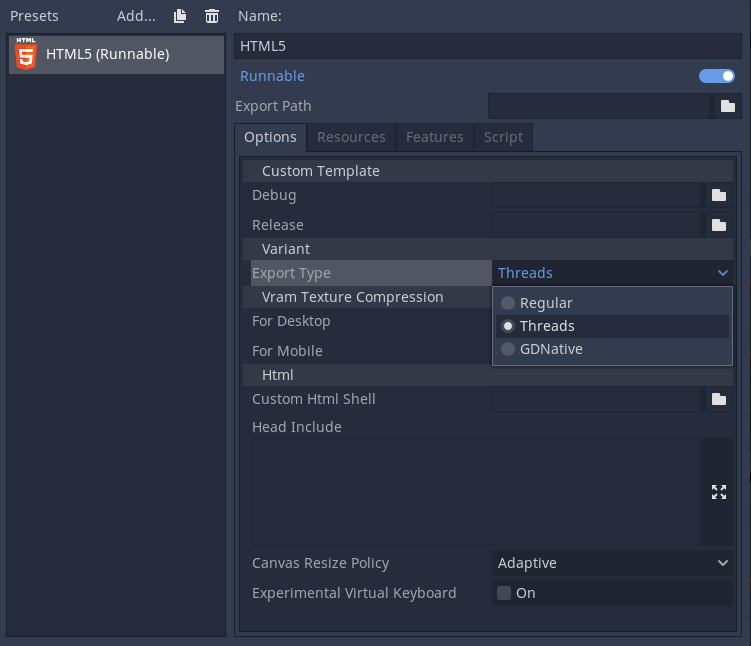

Otro cambio importante fue en los exportadores de juegos web (HTML5) que fueron mejorados pues se recibieron mejoras y soporte para teclados y gamepads, además de que también recibieron el soporte para scripts GDNative y multiproceso para juegos que se ejecutan en el navegador, pero debido a las limitaciones de la plataforma HTML5, su implementación es incompatible con las opciones para juegos nativos. Además, la implementación de transmisiones está vinculada a la API SharedArrayBuffer, que no está disponible en todos los navegadores. El perfil de subprocesos múltiples también agrega soporte para la API AudioWorklet, que permite lograr una mejor salida de audio sin bloquear la transmisión principal.

Por otra parte, podremos encontrar que se agregó soporte para crear juegos para el nuevo hardware de Apple equipado con el chip M1 ARM, junto con el cual se agregó soporte para adjuntar firmas digitales para archivos ejecutables generados para macOS.

Desde la rama 4.0 se ha transferido una API modernizada para organizar multithreading, en la que se utilizan las capacidades del estándar C ++ 14, se ha aumentado la confiabilidad del trabajo en diferentes plataformas y se ha llevado a cabo la optimización del rendimiento.

Se ha movido una optimización de la rama 4.0 que usa la estructura BVH (Bounding Volume Hierarchy) en lugar del método Octree para la separación espacial dinámica durante la renderización. BVH es ahora el predeterminado y resuelve muchos problemas de rendimiento.

Se utiliza una implementación unificada de procesamiento por lotes 2D (procesamiento por lotes, optimización para reducir las llamadas de extracción teniendo en cuenta la posición relativa de los objetos), que se puede usar tanto para OpenGL ES 3 como para OpenGL ES 2. La optimización en sí misma ahora cubre más objetos, incluyendo líneas y polígonos.

Se agregó un nuevo constructor de mapas de iluminación (lightmapper), que aplica el método de trazar la ruta y admite la reducción de ruido utilizando la biblioteca oidn (Open Image Denoise). El nuevo lightmapper usa CPU para computación y resuelve la mayoría de los problemas de calidad inherentes al antiguo controlador.

Se agregó el complemento OpenXR con soporte para el estándar del mismo nombre para crear aplicaciones de realidad virtual y aumentada. El puerto HTML5 para crear juegos basados en tecnologías de realidad virtual ha agregado soporte para la especificación WebXR.

Finalmente si deseas conocer más al respecto, puedes consultar los detalles en el siguiente enlace.

Obtener Godot

Godot está disponible para descargar en esta página para Windows, Mac OS y Linux. También lo puede encontrar en Steam y itch.io.

from Linux Adictos https://ift.tt/3gYx6zC

via IFTTT

El laboratorio de investigación 360 Netlab anunció la identificación de un nuevo malware para Linux, con nombre en código RotaJakiro y que incluye una implementación de backdoor que permite controlar el sistema. Los atacantes podrían haber instalado software malicioso después de explotar vulnerabilidades no reparadas en el sistema o adivinar contraseñas débiles.

El laboratorio de investigación 360 Netlab anunció la identificación de un nuevo malware para Linux, con nombre en código RotaJakiro y que incluye una implementación de backdoor que permite controlar el sistema. Los atacantes podrían haber instalado software malicioso después de explotar vulnerabilidades no reparadas en el sistema o adivinar contraseñas débiles.