(adsbygoogle = window.adsbygoogle || []).push({});

Mucho de lo que hacemos en ya la tercera década de los 2000 pasa por o se ejecuta directamente en la nube. Para el usuario final esto sería como magia si no estuviera ya totalmente interiorizado, pero estas cosas se gestionan en discos de almacenamiento, bases de datos y todo tipos de tecnología que lo hacen posible. Uno de los usos más conocidos pasan por algo tan sencillo como alojar una página web, para lo que antes habrá que contratar un hosting.

«Hosting» se traduce al español como «alojamiento», «hospedaje» o directamente no se traduce, porque también se usa el anglicismo para referirnos a un servicio que nos proporciona un espacio en la nube. Muchas veces podemos leerlo junto a las siglas del Servidor Privado Virtual, pero ¿es posible encontrar un hosting o VPS barato? La respuesta es que sí, hasta el punto de que los hay gratuitos, pero éstos no son la mejor opción si queremos hacer un uso profesional del servicio.

(adsbygoogle = window.adsbygoogle || []).push({});

Qué valorar antes de contratar un hosting

En un mundo tan conectado como el actual, en el que podemos hacer videollamadas con alguien en las antípodas y que la conexión sea la misma que si la hiciéramos con nuestro vecino, uno puede pensar que da lo mismo dónde estén alojados los servidores. Mirad, no, esto no es así, e incluso hay grandes compañías que tienen edificios en ambos hemisferios, llegando a priorizar unos sobre otros dependiendo de la cercanía o incluso la temperatura en esa época del año. Este detalle debe hacernos entender que tenemos que plantearnos elegir un hosting que funcione bien, para nosotros y para los que vayan a acceder a lo que quiera que ofrezcamos desde él.

También es importante que la compañía responda. Es decir, el precio es algo que siempre hay que tener en cuenta, pero de nada sirve que algo sea barato si luego vamos a tener un problema y no vamos a poder contactar con el servicio técnico para que nos lo solucionen. Si estamos en España, tenemos que cerciorarnos de que la empresa ofrece soporte técnico 24×7 (24 horas siete días a la semana), y que, cuando levantemos el teléfono, el que responda al otro lado nos hable en español. Podemos dominar más de una lengua, pero no hay nada como que nos hablen en nuestra lengua materna.

Siguiendo con la zona, y con el ejemplo de España, los servidores deben estar aquí. ¿Por qué? Pues, como muchos usuarios interesados en el software de código abierto ya sabréis, hay diferentes proyectos que ofrecen diferentes «mirrors» para las descargas de, por ejemplo, una imagen ISO de una distribución Linux. La mejor opción para descargar suele ser la que tenemos más cerca, siempre y cuando todo esté bajo las mismas condiciones. Además, deben ofrecernos una IP española, con lo que algunas comunicaciones tendrán un mejor comportamiento.

(adsbygoogle = window.adsbygoogle || []).push({});

NOTA: He usado eso como ejemplo, y los lectores de otros países deberían sustituir ese «España» por su país de residencia.

El tipo de discos, crucial

Y no me estoy refiriendo a la marca, si no a la cualidad de ser crítico o decisivo. Del mismo modo que le ponemos Linux a un ordenador con un disco rígido en mal estado y llega a funcionar como lastrado, del mismo modo que ese mismo equipo funciona mejor con un disco rígido nuevo o, mejor aún, un SSD, los hostings o los proyectos que alojemos en ellos pueden funcionar mejor o peor dependiendo del tipo de disco que usen. Si la compañía ofrece ese tipo de información, tenemos que descartar por completo los discos HDD; es tecnología ya obsoleta y me atrevería a decir que inaceptable hoy en día.

Cierto es que la mayoría de hostings ofrecen su espacio en discos SSD, pero no todos son iguales. Existen los NVMe, una interfaz diseñada para optimizar el rendimiento de los discos SSD para ofrecer una mayor velocidad de transferencia de datos. Además, es una especificación de interfaz de bajo nivel que permite a los dispositivos actuar como una unidad de almacenamiento de memoria única, y eso aumenta la escalabiliadad y flexibilidad. De esta explicación un poco técnica, yo recomendaría que os quedarais con que básicamente son como un SSD 2.0: sencillamente mejores que los primeros cuando aparecieron en el mercado.

(adsbygoogle = window.adsbygoogle || []).push({});

«Perdone, ¿puedo probar el hosting antes de contratar?»

Aunque hay servicios que ofrecen la posibilidad de contratar su hosting y pagar cada mes, lo más normal es que sea de año en año. Incluso si elegimos contratar un mes, puede ser mucho tiempo y dinero perdido si al final no nos satisface lo que ofrece y cómo funciona. Por ese motivo me parecería buena idea decantarse por algo que podamos probar antes de comprar. ¿No es algo que hacen o han hecho compañías como Netflix o Spotify? Lo hacen por un motivo: ellos, confiando en que ofrecen un buen servicio, nos dejan probarlo; y nosotros, si vemos que nos gusta, contratamos.

Lo mismo puede ser aplicable a los servicios de hosting. Si confían en que su servicio es bueno, pueden permitirnos probarlo por 0€. Puede ser un mes, pueden ser tres… lo que sea, pero para no perder tiempo y dinero deberíamos poder probar lo que vamos a comprar. Y una cosa más, no es lo mismo uno de esos servicios de hosting gratuitos que uno de pago, y esto lo digo porque debemos asegurarnos de que la prueba sea del servicio completo. Más que nada, porque lo gratuito suele tener ciertas restricciones, pero ya se encargarán ellos de que funcione «a full» en el periodo de prueba (deberían).

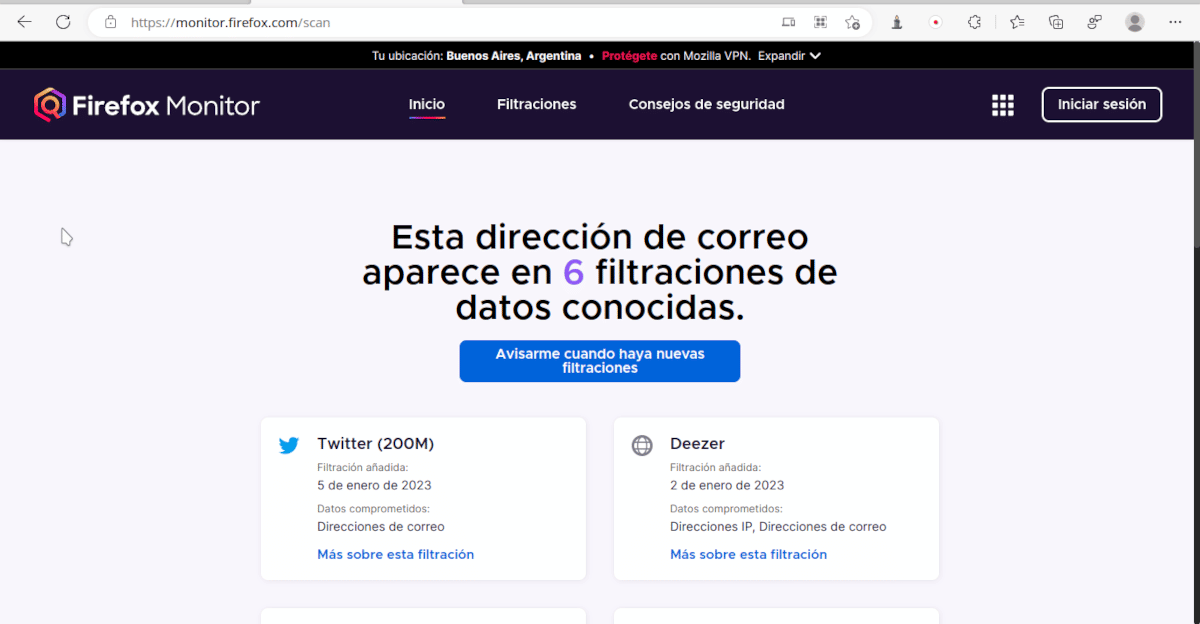

Seguridad integrada

No lo voy a hacer, pero os podría contar una historia que vi en directo en la que en una página web, en su caché, le metieron código malicioso que redirigía a una página de spam. Fue cómico y preocupante al mismo tiempo, cómico por lo surrealista y preocupante porque no sabíamos cómo había podido pasar. Bueno, yo sí tengo una respuesta de cómo pudo pasar: el hosting contratado no tenía las mejores herramientas de seguridad.

Esto es algo que también tenemos que preguntar cuando nos planteemos contratar un hosting, y que no nos preocupe que nos tomen por pesados. La respuesta que debería dejarnos tranquilos mencionaría algo como servicios antihackeo para prevenir ataques con malware. Si sumamos esto a lo que mencionamos anteriormente sobre que la empresa responde rápido a los problemas, podemos estar tranquilos.

Escalabilidad…

La escalabilidad no es algo que tenga que ver con subir, o por lo menos no con cómo lo conoce la mayoría. La escalabilidad es la manera correcta de decir que algo se puede ampliar. Por ejemplo, para procesar gran cantidad de datos es necesario trabajar con equipos potentes, y hay dos tipos de escalado: el vertical es el que hace que un mismo equipo sea más potente, y en este tipo de escalado se incluiría ampliarle la memoria RAM, ponerle un SSD si teníamos disco rígido o cambiarle la GPU; el escalado horizontal es aquel en el que se unen varios equipos para hacer la tarea en conjunto más rápido.

Cuando iniciamos un proyecto, lo mejor es empezar desde abajo, desde el plan más básico. Recientemente, un chat basado en el famoso ChatGPT ha ampliado su proyecto para que la gran cantidad de consultas no lo colapsaran, y esto no sería posible si su servicio no fuera escalable. Esa es la idea: contratamos lo mínimo que creemos que vamos a necesitar, pero debemos poder hacer una llamada y que nos amplíen nuestros recursos prácticamente al instante.

…y flexibilidad

Por otra parte, también deben ofrecernos planes flexibles, de manera que podamos elegir lo que más se ajusta a nuestras necesidades sin pasarnos por mucho o quedarnos muy cortos y cambiar de plan dependiendo de si en un momento determinado necesitamos más o menos. Todo esto puede aplicarse al almacenamiento, tráfico e incluso, por qué no, el tiempo que vamos a contratar algo más y si podemos volver atrás cuando lo pidamos. Esto debería ser así en cualquier empresa seria que ofrezca IaaS, es decir, infraestructura como servicio, por lo que no deberíamos conformarnos con menos.

La flexibilidad debería ser máxima, llegando a permitirnos saltar a un VPS si nos hiciera falta. Un VPS (Servidor Privado Virtual) es un servidor virtual dedicado que se puede usar para alojar páginas y aplicaciones web, servicios o cualquier otro software. Son servidores que están separados de los de otros proyectos, es decir, trabajan sólo para nuestro proyecto, y el entorno está aislado. Un VPS ofrece mayor seguridad, control y rendimiento. Sería la evolución lógica del hosting para los que quieren el mejor servicio. Por lo tanto, no existe escalabilidad de este tipo completa sin la posibilidad de subir de nivel hasta el Servidor Privado Virtual.

Conclusiones

Para todo aquel que esté pensando en contratar un servicio de alojamiento para cualquier tipo de proyecto, es muy importante contratar lo que nos ofrezca una compañía seria y responsable que responda 24×7, cuyo hardware esté al día, que nos permita probar el servicio antes de contratar, que nos incluyan seguridad y nos ofrezcan la posibilidad de cambiar de plan cuando sea necesario. Si encontramos todo eso, nuestro proyecto, si es bueno, podrá salir adelante con garantías.

from Linux Adictos https://ift.tt/DZrCAjN

via IFTTT