Wireless headphones and earbuds are convenient, but they come with a host of tricky troubleshooting problems. Here’s how to fix them all.

from Gear Latest https://ift.tt/ceLhg3i

via IFTTT

Wireless headphones and earbuds are convenient, but they come with a host of tricky troubleshooting problems. Here’s how to fix them all.

from Gear Latest https://ift.tt/ceLhg3i

via IFTTT

To catch a murderer on the run, a journalist disguises himself as a character inspired from the killer’s favorite tale: The Hunchback of Notre Dame.

from New On Netflix USA https://ift.tt/UYbDOdf

via IFTTT

A ladies’ man is forced to change his ways when he’s suddenly saddled with the daughter he never knew about.

from New On Netflix USA https://ift.tt/IKRul58

via IFTTT

From templates to online hosting, these services help show potential employers just how great you are.

from Gear Latest https://ift.tt/fBDPXbZ

via IFTTT

(adsbygoogle = window.adsbygoogle || []).push({});

Hace unos días mi compañero Pablinux nos contó la polémica por una publicidad de Ubuntu que se muestra en la terminal. Es una buena excusa para hablar sobre el financiamiento del software libre.

Hay en muchos usuarios una tendencia a querer ignorar el hecho de que nunca vamos a tener software libre de calidad sin desarrolladores pagos. Linus Torvalds no creó Linux después de volver de hacer hamburguesas en Mc Donald´s al terminar sus clases en la facultad. Era un estudiante universitario de informática mantenido por sus padres.

(adsbygoogle = window.adsbygoogle || []).push({});

Por supuesto, que el hecho de que los desarrolladores reciban una paga no garantiza de por si la calidad del software. Hay demasiado software comercial de baja calidad que lo demuestra. Pero, la paga hace más probable que el desarrollador pueda dedicar el tiempo y la atención que requiere la creación y el mantenimiento del software.

En general, para calcular el costo de un proyecto de software (Ya sea libre o privativo) hay que tener en cuenta tres factores:

Es evidente que no se necesitarán los mismos recursos para hacer un clon del Buscaminas para Android que un programa de manipulación de imágenes basado en inteligencia artificial. Es mucho más fácil crear complementos para El Gimp que para Photoshop. Sin embargo, el segundo tiene muchos más. Esto es porque se requieren conocimientos avanzados de matemáticas aplicadas al procesamiento de imágenes y quienes los tienen no están dispuestos a compartirlos gratis.

(adsbygoogle = window.adsbygoogle || []).push({});

Pero los costos no terminan aquí. Hay que tener un equipo dedicado a la corrección de errores, la redacción de manuales, el mantenimiento técnico, la respuesta de las consultas de usuarios y la solución de posibles problemas legales.

Como señalan algunos comentarios al artículo de Pablinux, lo de Canonical difícilmente puede calificarse de publicidad. Son dos líneas recomendando probar la beta de un producto que va a ser gratuito para usuarios domésticos. Pero ¿Sería tan malo si recomendara un jabón o el nuevo modelo de sedán de Toyota? Son dos líneas que, una vez que sabes que están ahí ya no tienes que leer. ¿Es un precio demasiado alto por una mejora de la calidad?

Canonical apostó durante años al mercado doméstico, incluso intentó obtener financiamiento para su propio dispositivo convergente. Nunca obtuvo buenos resultados. Por pura casualidad, logró insertarse en el mercado corporativo como una alternativa entre la falta de soporte corporativo de Debian y el alto costo del soporte de Red Hat u Oracle. Esto hizo que dejara de ser la distribución innovadora que conocimos.

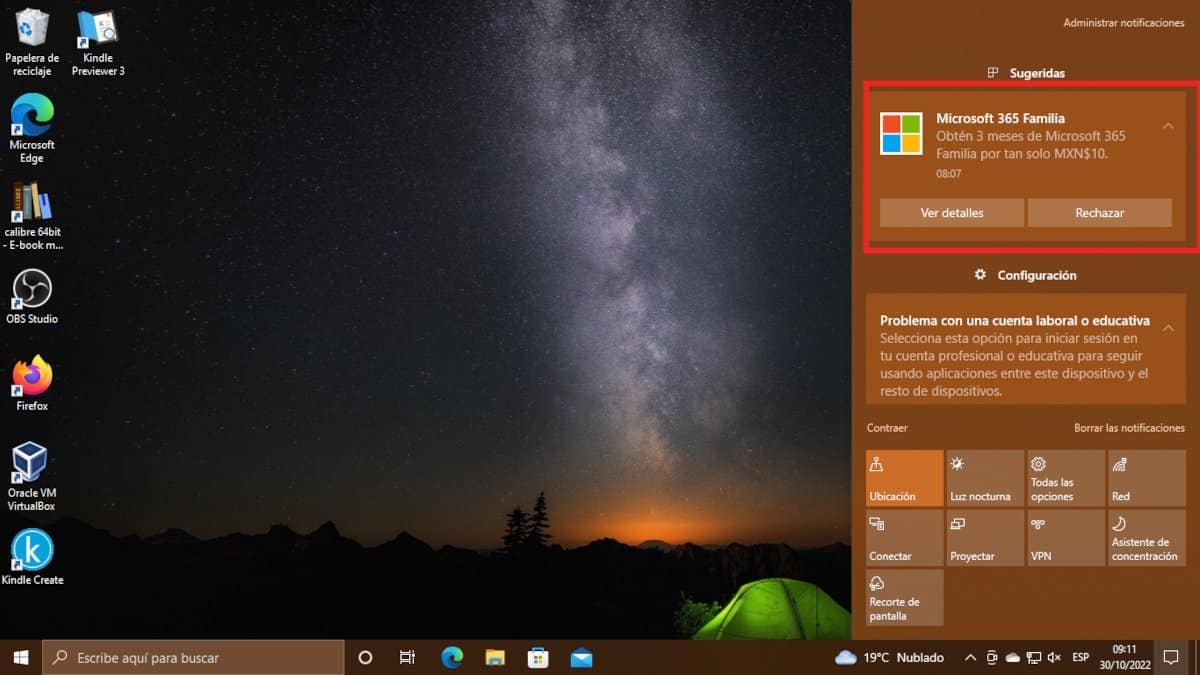

Lo cierto es que en informática hay dos clases de usuarios: los clientes o el producto. Si no pagamos, alguien va a pagar por nosotros. La captura de pantalla que encabeza este artículo es de Windows Insider (La versión gratuita de Windows) corriendo en mi ordenador. Parece que servirle de cobaya no es suficiente pago para Microsoft.

(adsbygoogle = window.adsbygoogle || []).push({});

En la actualidad, el software libre se financia por:

También pueden buscarse nuevas alternativas como publicidad en el arranque o una adaptación del llamado Plan Scanlon, esto es que un porcentaje del ahorro de utilizar software libre deba ir al proyecto.

Lo cierto es que hay que dejar de pensar que el software libre es gratuito y empezar a discutir en serio el tema. El cada vez mayor control de las empresas en la Linux Foundation y otras entidades del software libre y de código abierto afecta nuestros intereses como usuarios

from Linux Adictos https://ift.tt/rJBgWIX

via IFTTT

By Kate Conger, Ryan Mac, Sheera Frenkel and Mike Isaac

The billionaire planned to begin layoffs as soon as Saturday, people with knowledge of the matter said.

Published: October 28, 2022 at 07:00PM

from NYT Technology https://ift.tt/GCMUHV2

via IFTTT

By BY KATE CONGER, RYAN MAC AND SHEERA FRENKEL

The billionaire planned to begin layoffs as soon as Saturday, people with knowledge of the matter said.

Published: October 29, 2022 at 04:13PM

from NYT Technology https://ift.tt/GCMUHV2

via IFTTT

(adsbygoogle = window.adsbygoogle || []).push({});

En este post veremos la diagramación de un sitio Bootstrap para mostrar las increíbles capacidades de este framework de código abierto. En artículos anteriores habíamos instalado un entorno de desarrollo y los complementos necesarios para facilitarnos el trabajo.

Recuerda que como el gestor de contenidos de Linux Adictos no me permite insertar el código de los ejemplos los subí a GitHub. Para descargarlos debes instalar el paquete Git en tu distribución y luego escribir los siguientes comandos:

(adsbygoogle = window.adsbygoogle || []).push({});

cd Documentos

git clone https://github.com/dggonzalez1971/bootstrap.git

Deberás ejecutar estos dos comandos en forma periódica para descargar los nuevos archivos.

(adsbygoogle = window.adsbygoogle || []).push({});

Ahora en el explorador de archivos abre ejemplo2.html con VSCodium. (Botón derecho Abrir con) Vemos lo siguiente:

Como dijimos en artículos anteriores, Bootstrap adopta el enfoque mobile first. Cuando se aplica este enfoque el diseño se hace pensando en el dispositivo de tamaño de pantalla más pequeño para luego ir agregando capas que lo adapten a los tamaños que siguen.

Aquí debemos tener en cuenta dos conceptos claves:

Los puntos de interrupción indican a partir de que ancho de pantalla se modifica el diseño, Las consultas de medios aplican parámetros de estilo en función de determinadas características del navegador y sistema operativo. En otras palabras, a cada punto de quiebre le corresponderá un estilo.

(adsbygoogle = window.adsbygoogle || []).push({});

Bootstrap viene con seis puntos de interrupción predefinidos que pueden ser modificados por programadores más avanzados. Los puntos predefinidos son:

Estos tamaños no se eligieron en forma casual ya que cada uno de los puntos de interrupción pueden contener contenedores cuyos anchos sean múltiplos de 12. Tampoco son dirigidos a un dispositivo específico, sino que se adaptan a diferentes categorías de dispositivos y tamaños de pantalla.

Dentro de los diferentes tamaños de pantalla encontramos los contenedores. Estos se encargan de albergar, rellenar y alinear el contenido del sitio en un determinado dispositivo o ventana gráfica.

;

from Linux Adictos https://ift.tt/waxhfOS

via IFTTT

We’ve said it before/And we’ll say it again/It’s not *if* you should patch/It’s a matter of *when*. (Hint: now!)

from Naked Security https://ift.tt/dfQGlDj

via IFTTT

Techniques which allow the sharing of data whilst keeping it secure may revolutionise fields from healthcare to law enforcement

Rachel is a student at a US university who was sexually assaulted on campus. She decided against reporting it (fewer than 10% of survivors do). What she did, however, was register the assault on a website that is using novel ideas from cryptography to help catch serial sexual predators.

The organisation Callisto lets a survivor enter their name in a database, together with identifying details of their assailant, such as social media handle or phone number. These details are encrypted, meaning that the identities of the survivor and the perpetrator are anonymous. If you hacked into the database, there is no way to identify either party.

from Data and computer security | The Guardian https://ift.tt/jvqUNrK

via IFTTT