(adsbygoogle = window.adsbygoogle || []).push({});

Se acaba de dar a conocer el lanzamiento de la nueva versión de Lakka 3.6 en la cual se han realizado diversas actualizaciones de los paquetes del sistema, ademas de que se tambien se ha actualizado el paquete de RetroArch a la última versión lanzada y la cual añade algunos cambios bastante importantes, entre ellos el retraso automático de fotogramas.

Para quienes desconocen del proyecto, deben saber que es una modificación del kit de distribución LibreELEC, que fue diseñado originalmente para la creación de sistemas de cine en casa.

(adsbygoogle = window.adsbygoogle || []).push({});

Lakka se basa en el emulador de consola de juegos RetroArch, que proporciona emulación de una amplia gama de dispositivos y admite funciones avanzadas como juegos multijugador, guardar estado, mejorar la imagen de juegos antiguos con sombreadores, rebobinar juegos, gamepads de conexión en caliente y transmisión de video.

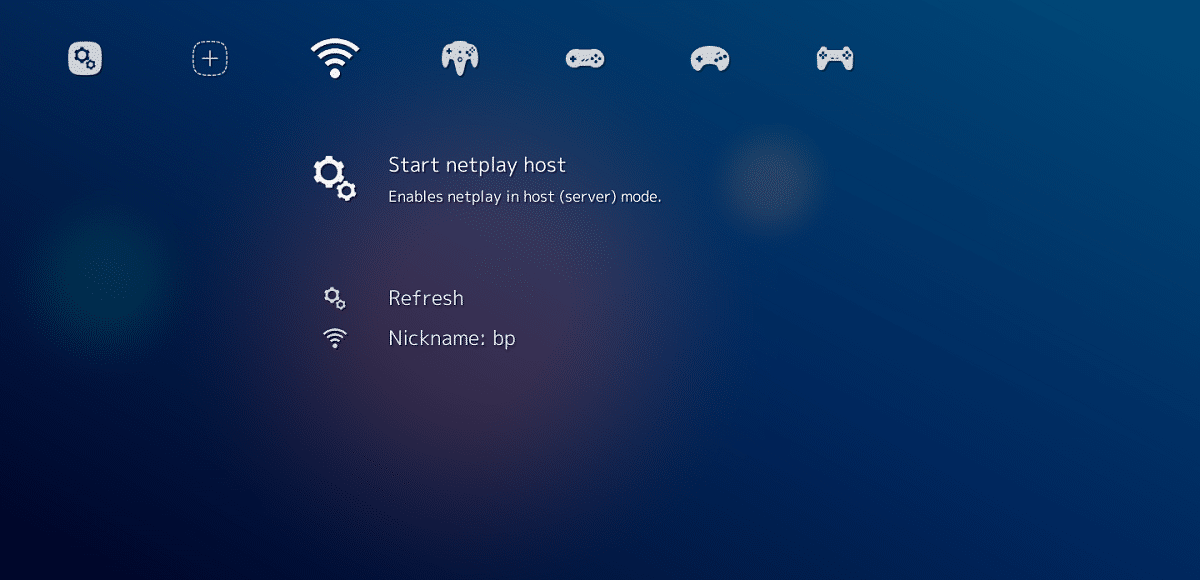

Lakka utiliza RetroArch y la interfaz de Libretro con una interfaz que imita la PlayStation 3 XrossMediaBar (XMB). Es la opción más robusta que encontrarás, con una gran cantidad de opciones para sombreadores, ajustes de audio y video. A veces, es casi demasiado.

Principales novedades de Laka 3.6

En la nueva versión de Lakka 3.6 podremos encontrar que el paquete RetroArch se ha actualizado a la versión 1.9.13, en la que se han devuelto las configuraciones para cambiar el menú y se ha agregado una opción para agregar automáticamente retraso al mostrar marcos (Configuración → Latencia), ademas de que tambien se ha cambiado a modo automático el retardo de fotogramas.

(adsbygoogle = window.adsbygoogle || []).push({});

El retardo de fotogramas en sí mismo ha estado en RetroArch durante años. Básicamente, le permite al usuario poder retrasar la representación de un fotograma hasta el último milisegundo posible, de modo que su entrada se acerque lo más posible a cuando ese fotograma se representa en la pantalla. El problema era que hasta este punto, los usuarios de RetroArch han tenido que configurar manualmente la configuración en cada núcleo, lo cual se vuelve una tarea un poco pesada, pero eso cambio con la nueva versión, ya que esto pasa a modo automático.

Otros de los cambios que se destaca de esta nueva versión de Lakka 3.6 son las actualizaciones de los diferentes paquetes que conforman al sistema, entre los cuales se destacan:

- Versiones actualizadas de emuladores y motores de juegos. La composición incluye nuevos motores beetle-fce y ecwolf. Se han agregado archivos de datos adicionales a los motores fbneo, mame2003-plus y scummvm.

- El paquete Mesa se ha actualizado a la versión 21.2.5.

- El kernel de Linux se ha actualizado a la versión 5.10.78.

Ademas, de ello tambien se ha actualizado la compilación del sistema para placas Raspberry Pi a la versión 1.20211029.

Finalmente si estás interesado en poder conocer más al respecto sobre esta nueva versión, puedes consultar los detalles y además conocer más sobre el proyecto en el siguiente enlace.

(adsbygoogle = window.adsbygoogle || []).push({});

Descargar y probar Lakka 3.6

Lakka es fácil de instalar y usar, por lo que los que estén interesados en instalar o probar esta distro, deben de descargar la imagen del sistema dirigiéndose directamente al sitio web oficial del proyecto en el cual en su sección de descargas podrán encontrar la imagen del sistema acorde al dispositivo en el cual lo desean probar. El enlace es este.

En el caso especial de los que son usuarios de Raspberry Pi como mencione anteriormente si están utilizando PINN o NOOBS estos les pueden facilitar la descarga e instalación de este en su tarjeta SD.

Pero en caso de que no sea así al descargar la imagen esta la pueden grabar en su tarjeta SD (ya formateada) con ayuda de Etcher.

Una vez instalado en su tarjeta SD o unidad flash USB, solo tiene que copiar sus ROMs en el dispositivo, encender la plataforma y conectar su joypad y disfrutar de sus juegos favoritos.

Además, es importante mencionar que las compilaciones de Lakka también se generan para plataformas i386, x86_64 (GPU Intel, NVIDIA o AMD), Raspberry Pi 1-4, Orange Pi, Cubieboard, Cubieboard2, Cubietruck, Banana Pi, Hummingboard, Cubox-i, Odroid C1/C1+/XU3/XU4 y etc.

from Linux Adictos https://ift.tt/3ngKzpb

via IFTTT