There’s no way to anticipate every possible scenario, but the right approach to business continuity can help you respond effectively in any situation.

from Dark Reading: https://ift.tt/3gsMmUD

via IFTTT

There’s no way to anticipate every possible scenario, but the right approach to business continuity can help you respond effectively in any situation.

from Dark Reading: https://ift.tt/3gsMmUD

via IFTTT

Amazon’s big two-day sale event starts soon. Get prepped with our expert advice and the best discounts we’ve found so far.

from Gear Latest https://ift.tt/3gv4Aon

via IFTTT

WhatsApp permite opciones como cambiar la velocidad de las notas de voz, pero sigue sin dejar que las escuchemos antes de enviarlas a un contacto, por lo que no hay forma de saber qué hemos dicho exactamente en el audio antes de mandarlo. Por suerte, hay un sencillo truco para conseguir esto, mientras la app implementa (o no) esta función de forma oficial, como ya permiten rivales como Telegram.

Vamos a enseñarte cómo puedes oír las notas de voz de WhatsApp antes de enviarlas a tus contactos, ya que es un truco bastante sencillo, pero desconocido, que nos permite disfrutar de esta función, aunque WhatSapp no la incorpore de forma oficial.

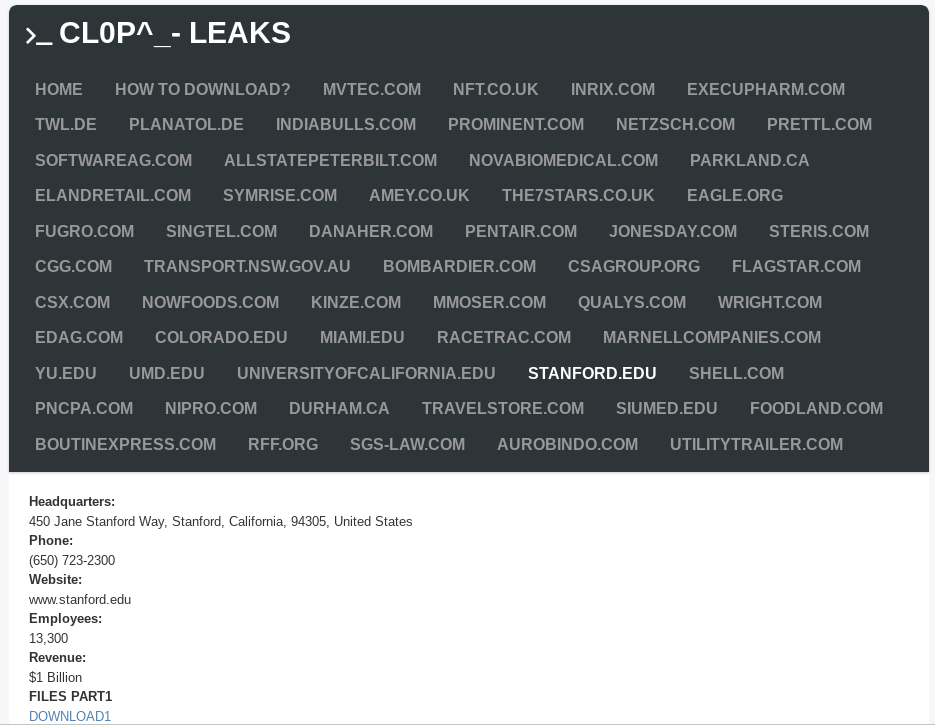

Authorities in Ukraine this week charged six people alleged to be part of the CLOP ransomware group, a cybercriminal gang said to have extorted more than half a billion dollars from victims. Some of CLOP’s victims this year alone include Stanford University Medical School, the University of California, and University of Maryland.

A still shot from a video showing Ukrainian police seizing a Tesla, one of many high-end vehicles seized in this week’s raids on the Clop gang.

According to a statement and videos released today, the Ukrainian Cyber Police charged six defendants with various computer crimes linked to the CLOP gang, and conducted 21 searches throughout the Kyiv region.

First debuting in early 2019, CLOP is one of several ransomware groups that hack into organizations, launch ransomware that encrypts files and servers, and then demand an extortion payment in return for a digital key needed to unlock access.

CLOP has been especially busy over the past six months exploiting four different zero-day vulnerabilities in File Transfer Appliance (FTA), a file sharing product made by California-based Accellion.

The CLOP gang seized on those flaws to deploy ransomware to a significant number of Accellion’s FTA customers, including U.S. grocery chain Krogers, the law firm Jones Day, security firm Qualys, and the Singaporean telecom giant Singtel.

Last year, CLOP adopted the practice of attempting to extract a second ransom demand from victims in exchange for a promise not to publish or sell any stolen data. Terabytes of documents and files stolen from victim organizations that have not paid a data ransom are now available for download from CLOP’s deep web site, including Stanford, UCLA and the University of Maryland.

CLOP’s victim shaming blog on the deep web.

It’s not clear how much this law enforcement operation by Ukrainian authorities will affect the overall operations of the CLOP group. Cybersecurity intelligence firm Intel 471 says the law enforcement raids in Ukraine were limited to the cash-out and money laundering side of CLOP’s business only.

“We do not believe that any core actors behind CLOP were apprehended, due to the fact that they are probably living in Russia,” Intel 471 concluded. “The overall impact to CLOP is expected to be minor although this law enforcement attention may result in the CLOP brand getting abandoned as we’ve recently seen with other ransomware groups like DarkSide and Babuk” [links added].

While CLOP as a moneymaking collective is fairly young organization, security experts say CLOP members hail from a group of Threat Actors (TA) known as “TA505,” which MITRE‘s ATT&CK database says is a financially motivated cybercrime group that has been active since at least 2014. “This group is known for frequently changing malware and driving global trends in criminal malware distribution,” MITRE assessed.

from Krebs on Security https://ift.tt/3ztQ1sJ

via IFTTT

Island es la última aplicación de Oasis Feng, el desarrollador de Greenify, SuperFreezZ, Nevolution y otras herramientas para usuarios avanzados. Está todavía en fase de acceso anticipado -es decir, es una beta- pero resulta un modo fácil de clonar aplicaciones, que se ejecutan en su propio entorno aislado.

Island aprovecha el perfil de Trabajo de Android para crear un mundo aparte -una isla- en la que crear una copia de las aplicaciones que tienes instaladas, por si quieres tener más de una cuenta de WhatsApp. Además, te sirve para ejecutar aplicaciones de forma aislada, sin que tengan acceso a los datos que tienes en el móvil.

You might be increasing cyber-risk by not actively working to reduce it.

from Dark Reading: https://ift.tt/3vpiMDK

via IFTTT

Sigue los pasos de Locker Room, la red basada en audio para fanáticos del deporte que compró en marzo

from Digital Trends Español https://ift.tt/3vuNefQ

via IFTTT

(adsbygoogle = window.adsbygoogle || []).push({});

La verdad es que de niño nunca me gustaron los libros para colorear. No tenía la paciencia necesaria o, tal vez sea mi incapacidad para respetar los límites. Sin embargo, hay adultos que hoy todavía disfrutan de esa actividad, a tal punto que existen editoriales que producen ese tipo de contenido para los mayores de edad. Si eres uno de esos y, además quieres al mismo tiempo aprender sobre contenedores, Red Hat te da una mano. Eso sí, en inglés.

Hay que decir que más allá de la polémica decisión que tomaron con CentO S, los muchachos del sombrero rojo siempre fueron muy generosos en facilitar a los desarrolladores herramientas y contenidos de aprendizaje en forma gratuita.

(adsbygoogle = window.adsbygoogle || []).push({});

Entre los contenidos educativos hay libros. De la colección, tres son específicamente para colorear. De ellos, hay dos dedicados al tema de los contenedores y uno a SELinux.

Ten en cuenta que para descargar este contenido tendrás que registrarte como desarrollador en el portal específico de Red Hat.

Pero, veamos el detalle de los títulos:

(adsbygoogle = window.adsbygoogle || []).push({});

Para saber si queremos leer (y colorear) un libro sobre SELinux, debemos entender de que estamos hablando.

La s y la e son las iniciales en inglés de seguridad mejorada. SELinux es una arquitectura que permite a los administradores determinar quiénes y como acceden al sistema.

A través de un conjunto de reglas conocido como políticas de seguridad, SELinux define los controles de acceso para las aplicaciones, los procesos y los archivos.

En caso de que una aplicación o proceso solicite, por ejemplo, el acceso a un archivo, consulta la caché de vector de acceso (AVC), donde se almacenan los permisos de los objetos y los sujetos. Esto es en caso de que previamente se haya solicitado ese permiso.

(adsbygoogle = window.adsbygoogle || []).push({});

Si es una solicitud que no se hizo anteriormente, SELinux envía la solicitud al servidor de seguridad, donde se analiza el contexto de seguridad de la aplicación o del proceso y del archivo. El contexto de seguridad se aplica desde la base de datos de políticas de SELinux. Esto determina que se otorgue o se niegue el permiso.

Con la ayuda de un perro y un gato, el libro nos invita a aprender el uso básico de SELinux incluyendo a aplicación de seguridad multicategoría (MCS) y la aplicación de seguridad multinivel (MLS)

La de contenedores es una tecnología que viene ganando mucha popularidad en los últimos años. Básicamente permite ejecutar una aplicación de manera aislada del resto del sistema operativo ya que contiene todo lo que se necesita para la ejecución. Esto es muy útil para realizar pruebas sin crear conflictos con otros programas y evitando problemas de seguridad.

En esta versión tecnológica del clásico cuento, los tres chanchitos nos ayudarán a evitar que el lobo feroz sabotee nuestras aplicaciones ejecutadas en contenedores. En el camino aprenderemos conceptos básicos como espacios de nombres, control de recursos, seguridad, imágenes, estándares abiertos y gestión.

Para ampliar nuestros conceptos sobre contenedores, ahora compartiremos las aventuras de un grupo descentralizados de superhéroes que deberán evitar que una tormenta de asteroides destruyan nuestro planeta. Para esto deberán rediseñar el sistema de escudos basados en contenedores.

Las herramientas cubiertas son:

En teoría, deberías imprimir el libro y usar lápices para colorearlos. En la práctica puedes utilizar El Gimp o LibreOffice Draw para abrir el pdf y utilizar sus herramientas de pintura. No hagas trampa, utiliza el lápiz o el pincel y no la de llenado automático.

from Linux Adictos https://ift.tt/3cO3B0t

via IFTTT

(adsbygoogle = window.adsbygoogle || []).push({});

Escritorios para sistemas operativos basados en Linux hay muchos, pero la mayoría de usuarios nos decantamos por unos pocos. Muchos nos pasamos años usando GNOME en Ubuntu, pero el terremoto del paso a Unity hizo que muchos buscáramos alternativas. Entre ellas, algunos estuvimos un tiempo usando Linux Mint porque su escritorio iba bien, y eso es algo que también hizo el principal mantenedor de la edición Cinnamon de Debian, pero le ha llegado el momento de dar otro salto y despedirse.

Debian también está disponible con escritorio «Canela». Quien lo estaba manteniendo era Norbert Preining, pero, tal y como él mismo ha informado, no lo hará más y no trabajará en la edición Cinnamon de Debian para versiones futuras, como el Cinnamon 5.0 que ha sido lanzado a principios de este junio. ¿El motivo de todo esto? Ya no está usando el escritorio desarrollado por Linux Mint porque le parece que el de KDE es mucho mejor, impresión que comparte el autor de este artículo.

(adsbygoogle = window.adsbygoogle || []).push({});

Como usuario, lo que le pasado a Preining es lo mismo que nos ha pasado a muchos: las versiones 3 y 4 de KDE/Plasma daban muchos problemas, por lo que no las usó en mucho tiempo. ¿Y GNOME? Bueno, muchos lo usan, pero sus aplicaciones no son tan ricas como las de KDE y no parecen pensadas para los «power users»».

Desde mi cambio a KDE/Plasma, no he usado Cinnamon en meses. Sólo ocasionalmente probé nuevas versiones, pero nunca les di una prueba en el mundo real. Habiendo dejado Gnome3 por su completa falta de usabilidad para los usuarios profesionales, me escapé a Cinnamon y encontré un buen hogar allí durante bastante tiempo – usando tecnología moderna pero manteniendo los cambios de la interfaz de usuario conservadores. Durante mucho tiempo ni siquiera he contemplado la posibilidad de usar KDE, después de haberme quemado durante los malos días de KDE3/4 cuando la hinchazón era la mejor descripción.

En cuanto al futuro de la edición Cinnamon de Debian, seguirá existiendo siempre y cuando alguien recoja el guante y siga con su desarrollo. Preining asegura que no mantendrá la quinta versión de Cinnamon en Debian, aunque sí seguirá manteniendo los paquetes de Cinnamon 4.0. Si nadie da un paso adelante, probablemente deje de existir la canela en Debian como edición. Para sus usuarios son malas noticias, pero los usuarios de KDE entendemos al desarrollador.

from Linux Adictos https://ift.tt/3guhpiL

via IFTTT

Fieles a su cita con los medios de su país, Honor ha desvelado su siguiente generación de teléfonos de gama súper media, los Honor 50 que llegan ya desligados del ecosistema de Huawei en muchos aspectos aunque aún se cuente con la capa Magic UI desarrollada a partir de EMUI para China. Pero Honor ya vuela solo y eso hace que, cuando sean internacionales, estos Honor 50 puedan tener servicios de Google en su Android.

Porque hablamos de dos nuevos teléfonos, los Honor 50 5G y Honor 50 Pro 5G, dos teléfonos movidos por el Snapdragon 778G y que aterrizan con paneles OLED y cargas ultrarrápidas para sus baterías. Sobre todo la del Honor 50 Pro 5G, claro está, pues hay diferencias sobre el modelo normal para situarlo un peldaño por encima de éste.