The Russian military group has been exploiting a flaw in the Exim mail transfer agent since last August, the NSA reports.

from Dark Reading: https://ift.tt/36EcJ3j

via IFTTT

The Russian military group has been exploiting a flaw in the Exim mail transfer agent since last August, the NSA reports.

from Dark Reading: https://ift.tt/36EcJ3j

via IFTTT

from Dark Reading: https://ift.tt/2TMrD2o

via IFTTT

Como estaba planeado, Google se ha saltado las versiones 82 de sus Chrome. Hace una semana lanzó Chrome 83, versión de su navegador que sucedió a la v81, y hace unas horas ha lanzado Chrome OS 83, la nueva versión de su sistema operativo que también llega tras la v81. Este lanzamiento se ha producido más de dos meses y medio después del anterior y ha llegado con novedades importantes, como la posibilidad de agrupar las pestañas del navegador web.

Chrome OS 83 debería haber sido lanzado hace un par de días, pero siempre se ha dicho que nunca es tarde si la dicha es buena. Además, teniendo en cuenta que se han saltado una versión por la crisis del COVID-19, tampoco es un hecho tan grave. Lo bueno es que la espera ha merecido la pena y esta versión introduce cambios que mejoran mucho la experiencia de usuario. A continuación tenéis la lista de novedades más destacadas que llegan junto a esta versión.

(adsbygoogle = window.adsbygoogle || []).push({});

El lanzamiento de Chrome OS 83 es oficial desde hace casi 24 horas, pero Google suele entregar las nuevas versiones de su software de manera gradual. Si no ha aparecido ya en tu Chromebook, lo hará en cualquier momento.

from Linux Adictos https://ift.tt/2Xb7BRi

via IFTTT

La nueva versión de la popular implementación de OpenGL y Vulkan “Mesa 20.1.0” ya fue liberada y esta es la primera versión de la rama Mesa 20.1.x que tiene un estado experimental y que después de la estabilización final del código, se lanzará como una versión estable en la version 20.1.1.

Esta nueva versión de Mesa 20.1.0 llega con diversos cambios, de los cuales se destaca la implementación del soporte completo OpenGL 4.6 para GPU Intel (i965) y AMD (radeonsi), soporte OpenGL 4.5 para GPU AMD r600 y NVIDIA nvc0, OpenGL 4.3 para virgl, así como compatibilidad con Vulkan 1.2 para tarjetas Intel y AMD.

(adsbygoogle = window.adsbygoogle || []).push({});

Es importante recalcar que algunos controladores no son compatibles con todas las características requeridas en OpenGL 4.6, ya que OpenGL 4.6 solo está disponible si se solicita en la creación de contexto. Los contextos de compatibilidad pueden informar una versión inferior dependiendo de cada controlador.

(adsbygoogle = window.adsbygoogle || []).push({});

Mientras que para la API Vulkan 1.2, informada por la propiedad apiVersion de la estructura VkPhysicalDeviceProperties depende del controlador particular que se utilice.

De las mejoras para Vulkan que se presentan en esa nueva version se destaca por ejemplo una capa para seleccionar el dispositivo activo para la API de Vulkan en sistemas con múltiples GPU con soporte Vulkan con la variable de entorno MESA_VK_DEVICE_SELECT, que funciona de manera similar a DRI_PRIME para OpenGL.

(adsbygoogle = window.adsbygoogle || []).push({});

Mientras que en el controlador Intel Vulkan ANV, se ha agregado la optimización para chips basados en Icelake (Gen11), que permite el uso de colores puros para texturizar, se ha mejorado la utilización de caché en sistemas con chips Intel Ivybridge y Haswell.

Otro de los cambios que se destaca, es en el backend «ACO» el cual ahora tiene soporte para el tipo shaderInt16 para la GPU GFX9 +, que permite el uso de enteros de 16 bits en el código del sombreador.

Para los chips gráficos Intel, el soporte para la vectorización NIR se agregó previamente para los chips AMD. En el aspecto práctico, debido a una mejor optimización del sombreador, el cambio permitió aumentar el rendimiento de OpenGL y Vulkan en muchos juegos en sistemas con GPU Intel.

De los demás cambios que se destacan del anuncio:

Finalmente si quieres conocer mas al respecto, puedes consultar el registro completo de cambios en el siguiente enlace.

Los paquetes de Mesa se encuentran en todas las distribuciones de Linux, por lo que su instalación puede realizarse ya sea descargando y compilando el código fuente (toda la información al respecto aquí) o de una forma relativamente sencilla, la cual depende de la disponibilidad dentro de los canales oficiales de tu distribución o de terceros.

Para los que son usuarios de Ubuntu, Linux Mint y derivados pueden añadir el siguiente repositorio en donde los controladores son actualizados de manera rápida.

sudo add-apt-repository ppa:paulo-miguel-dias/mesa -y

Ahora vamos a actualizar nuestro listado de paquetes y repositorios con:

sudo apt update

Y finalmente podemos instalar los drivers con:

sudo apt upgrade

Para el caso de los que son usuarios de Arch Linux y derivados estos los instalamos con el siguiente comando:

sudo pacman -S mesa mesa-demos mesa-libgl lib32-mesa lib32-mesa-libgl

Para quienes sean usuarios de Fedora 32 pueden utilizar este repositorio, por lo que deben de habilitar corp con:

sudo dnf copr enable grigorig/mesa-stable sudo dnf update

Finalmente, para los que son usuarios de openSUSE, pueden instalar o actualizar tecleando:

sudo zypper in mesa

from Linux Adictos https://ift.tt/2ZMS2Rd

via IFTTT

The United Kingdom’s anti-cybercrime agency is running online ads aimed at young people who search the Web for services that enable computer crimes, specifically trojan horse programs and DDoS-for-hire services. The ad campaign follows a similar initiative launched in late 2017 that academics say measurably dampened demand for such services by explaining that their use to harm others is illegal and can land potential customers in jail.

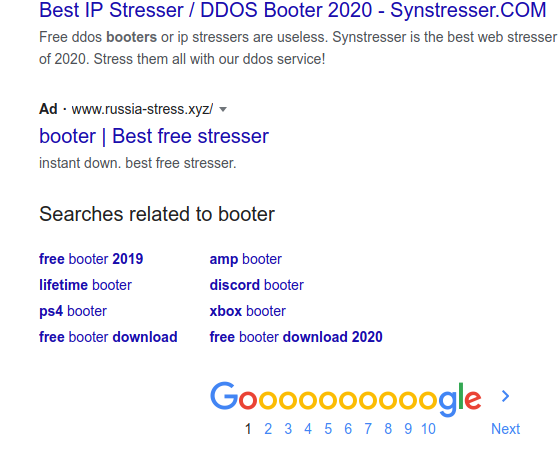

For example, search in Google for the terms “booter” or “stresser” from a U.K. Internet address, and there’s a good chance you’ll see a paid ad show up on the first page of results warning that using such services to attack others online is illegal. The ads are being paid for by the U.K.’s National Crime Agency, which saw success with a related campaign for six months starting in December 2017.

A Google ad campaign paid for by the U.K.’s National Crime Agency.

NCA Senior Manager David Cox said the agency is targeting its ads to U.K. males age 13 to 22 who are searching for booter services or different types of remote access trojans (RATs), as part of an ongoing effort to help steer young men away from cybercrime and toward using their curiosity and skills for good. The ads link to advertorials and to the U.K.’s Cybersecurity Challenge, which tries gamify computer security concepts and highlight potential careers in cybersecurity roles.

“The fact is, those standing in front of a classroom teaching children have less information about cybercrime than those they’re trying to teach,” Cox said, noting that the campaign is designed to support so-called “knock-and-talk” visits, where investigators visit the homes of young people who’ve downloaded malware or purchased DDoS-for-hire services to warn them away from such activity. “This is all about showing people there are other paths they can take.”

While it may seem obvious to the casual reader that deploying some malware-as-a-service or using a booter to knock someone or something offline can land one in legal hot water, the typical profile of those who frequent these services is young, male, impressionable and participating in online communities of like-minded people in which everyone else is already doing it.

In 2017, the NCA published “Pathways into Cyber Crime,” a report that drew upon interviews conducted with a number of young men who were visited by U.K. law enforcement agents in connection with various cybercrime investigations.

Those findings, which the NCA said came about through knock-and-talk interviews with a number of suspected offenders, found that 61 percent of suspects began engaging in criminal hacking before the age of 16, and that the average age of suspects and arrests of those involved in hacking cases was 17 years old.

The majority of those engaged in, or on the periphery of, cyber crime, told the NCA they became involved via an interest in computer gaming.

A large proportion of offenders began to participate in gaming cheat websites and “modding” forums, and later progressed to criminal hacking forums.

The NCA learned the individuals visited had just a handful of primary motivations in mind, including curiosity, overcoming a challenge, or proving oneself to a larger group of peers. According to the report, a typical offender faces a perfect storm of ill-boding circumstances, including a perceived low risk of getting caught, and a perception that their offenses in general amounted to victimless crimes.

“Law enforcement activity does not act as a deterrent, as individuals consider cyber crime to be low risk,” the NCA report found. “Debrief subjects have stated that they did not consider law enforcement until someone they knew or had heard of was arrested. For deterrence to work, there must be a closing of the gap between offender (or potential offender) with law enforcement agencies functioning as a visible presence for these individuals.”

Cox said the NCA will continue to run the ads indefinitely, and that it is seeking funding from outside sources — including major companies in online gaming industry, whose platforms are perhaps the most targeted by DDoS-for-hire services. He called the program a “great success,” noting that in the past 30 days (13 of which the ads weren’t running for funding reasons), the ads generated some 5.32 million impressions, and more than 57,000 clicks.

Richard Clayton is director of the University of Cambridge Cybercrime Centre, which has been monitoring DDoS attacks for several years using a variety of sensors across the Internet that pretend to be the types of systems which are typically commandeered and abused to help launch such assaults.

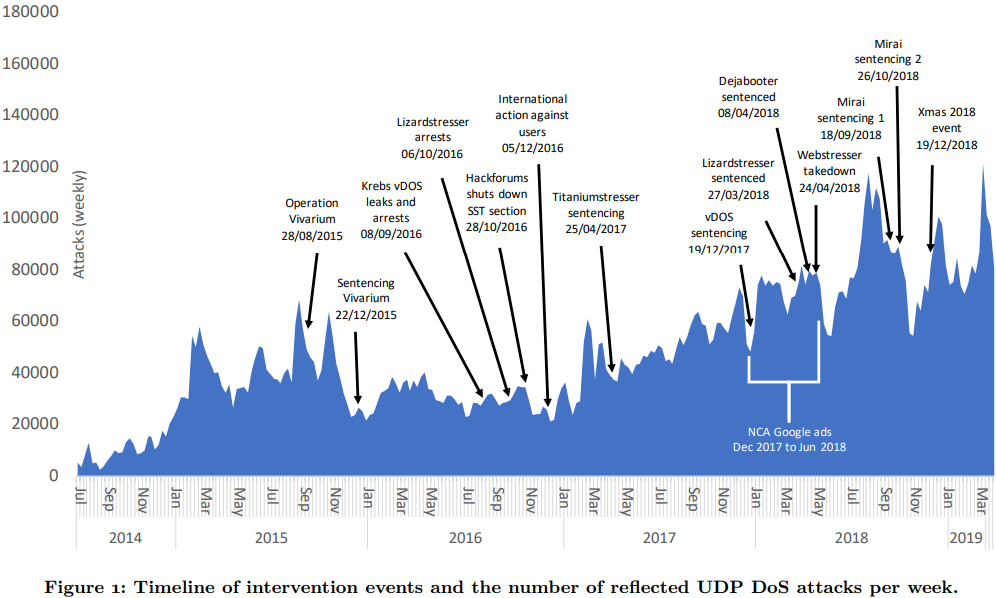

Last year, Clayton and fellow Cambridge researchers published a paper showing that law enforcement interventions — including the NCA’s anti-DDoS ad campaign between 2017 and 2018 — demonstrably slowed the growth in demand for DDoS-for-hire services.

“Our data shows that by running that ad campaign, the NCA managed to flatten out demand for booter services over that period,” Clayton said. “In other words, the demand for these services didn’t grow over the period as we would normally see, and we didn’t see more people doing it at the end of the period than at the beginning. When we showed this to the NCA, they were ever so pleased, because that campaign cost them less than ten thousand [pounds sterling] and it stopped this type of cybercrime from growing for six months.”

The Cambridge study found various interventions by law enforcement officials had measurable effects on the demand for and damage caused by booter and stresser services. Source: Booting the Booters, 2019.

Clayton said part of the problem is that many booter/stresser providers claim they’re offering lawful services, and many of their would-be customers are all too eager to believe this is true. Also, the price point is affordable: A typical booter service will allow customers to launch fairly high-powered DDoS attacks for just a few dollars per month.

“There are legitimate companies that provide these types of services in a legal manner, but there are all types of agreements that have to be in place before this can happen,” Clayton said. “And you don’t get that for ten bucks a month.”

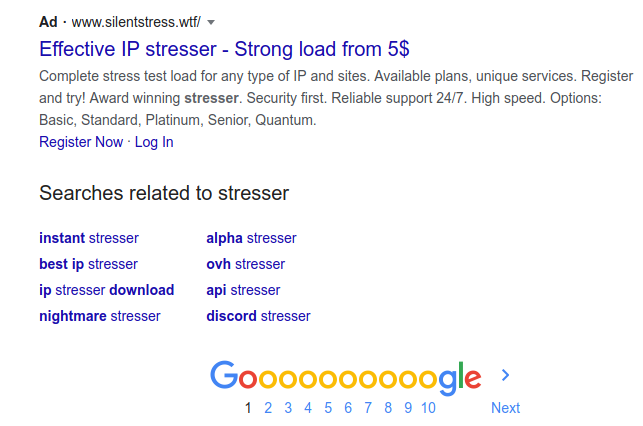

The NCA’s ad campaign is competing directly with Google ads taken out by many of the same people running these DDoS-for-hire services. It may surprise some readers to learn that cybercrime services often advertise on Google and other search sites much like any legitimate business would — paying for leads that might attract new customers.

Several weeks back, KrebsOnSecurity noticed that searching for “booter” or “stresser” in Google turned up paid ads for booter services prominently on the first page of results. But as I noted in a tweet about the finding, this is hardly a new phenomenon.

A booter ad I reported to Google that the company subsequently took offline.

Cambridge’s Clayton pointed me to a blog post he wrote in 2018 about the prevalence of such ads, which violate Google’s policies on acceptable advertisements via its platform. Google says it doesn’t allow ads for services that “cause damage, harm or injury,” and that they don’t allow adverts for services that “are designed to enable dishonest behavior.”

Clayton said Google eventually took down the offending ads. But as my few seconds of Googling revealed, the company appears to have decided to play wack-a-mole when people complain, instead of expressly prohibiting the placement of (and payment for) ads with these terms.

Google told KrebsOnSecurity that it relies on a combination of technology and people to enforce its policies.

“We have strict ad policies designed to protect users on our platforms,” Google said in a written statement. “We prohibit ads that enable dishonest behavior, including services that look to take advantage of or cause harm to users. When we find an ad that violates our policies we take action. In this case, we quickly removed the ads.”

Google pointed to a recent blog post detailing its enforcement efforts in this regard, which said in 2019 the company took down more than 2.7 billion ads that violated its policies — or more than 10 million ads per day — and that it removed a million advertiser accounts for the same reason.

The ad pictured above ceased to appear shortly after my outreach to them. Unfortunately, an ad for a different booter service (shown below) soon replaced the one they took down.

An ad for a DDoS-for-hire service that appeared shortly after Google took down the ones KrebsOnSecurity reported to them.

from Krebs on Security https://ift.tt/2yGQvRR

via IFTTT

Otro jueves más venimos con un nuevo episodio de Conectando, el podcast de Andro4all donde hablamos de las últimas noticias relaciones con el mundo Android y de la tecnología móvil en general. Si la semana pasada os contamos cuáles serían los teléfonos de cada gama que nos compraríamos este 2020, hoy volvemos a hablar respecto de una de nuestras marcas favoritas, Xiaomi.

Porque Xiaomi está cambiando y de eso no hay duda. La firma china que siempre se ha caracterizado por lanzar al mercado dispositivos con la mejor relación calidad precio, quiere convertirse en una marca premium. Productos con precios más elevados o la reciente e importante inversión en publicidad de las últimas semanas son un claro ejemplo de ello. ¿Qué le está pasando a Xiaomi?

Hoy hablaremos largo y tendido acerca de Xiaomi. La firma quiere quitarse de esa imagen de fabricante de teléfonos baratos que se ha ganado con el tiempo ya que es evidente que se quiere poner a la altura de las más grandes. Teléfonos más caros, mayor publicidad y una imagen corporativa mucho más seria que ha provocado incluso que el staff del mayor foro de la firma en español haya dimitido en masa. ¿Por qué ha cambiado Xiaomi? Intentaremos responder a esta pregunta.

Hoy por cierto es un episodio especial porque además de escucharnos como siempre en iVoox, Google Podcast, Apple Podcast u otras plataformas similares, también nos podréis ver y escuchar por primera vez en YouTube. Como bien sabéis llevamos un par de semanas colgando nuestros episodios en la plataforma de Google aunque hoy por primera vez (y esperemos que no la última), hemos grabado el episodio en riguroso directo. Como todo en la vida, tenemos mucho margen de mejora, así que si nos lo permitís, iremos ganando en calidad con el paso de los días.

Por supuesto no nos olvidamos de responder algunas de las preguntas que nos habéis hecho a lo largo de la semana, por lo que si queréis aparecer en el programa de la semana que viene solo tenéis que dejar vuestras consultas en redes sociales como Instagram, Twitter o Facebook.

Recordad además de seguirnos desde las principales plataformas de podcasts como Spotify, Apple Podcasts, Ivoox o Google Podcast, ¡no os olvidéis de suscribiros a nuestro canal de Youtube!, donde a partir de ahora también nos podréis ver y escuchar. Dadle al like, dejadnos un comentario y nos escuchamos la semana que viene en Conectando. Gracias, sin vosotros esto no sería posible.

_Y vosotros, ¿os gusta el camino que está tomando Xiaomi?

Entra en Andro4all para leer el artículo completo

Puedes unirte a nosotros en Twitter, Facebook o en Google+

¡Suscríbete a nuestro canal de YouTube!

Publicado recientemente en Andro4all

La entrada ¿Por qué ha cambiado Xiaomi? se publicó primero en Andro4all.

from Andro4all https://ift.tt/2X8q5Sc

via IFTTT

Lo cierto es que nos encantan las ofertas y sobre todo si vienen acompañadas de increíbles smartphones como este. Es evidente que Xiaomi es una de nuestras compañías favoritas en especial porque son expertos en fabricar teléfonos muy competentes y a precios de derribo.

Así que atentos a la ofertaza que os traemos a continuación porque se trata del dispositivo de Xiaomi más reciente que podemos adquirir y que además de contar con un precio impresionante, viene acompañado de un regalo bastante interesante. ¡Pero ojo! Que esta oferta es limitada y si pestañeáis os la perderéis.

Uno de los mejores gama media al mejor precio

| Especificaciones | |

|---|---|

| Dimensiones | 165,7 x 76,6 x 8,8 mm |

| Peso | 209 gramos |

| Pantalla | IPS de 6,67 pulgadas FHD+ Corning Gorilla Glass 5 Brillo hasta 450 nits Agujero en pantalla |

| Densidad de píxeles | 2340 x 1080 píxeles |

| Procesador | Qualcomm Snapdragon 720G |

| RAM | 4/6 GB LPDDR4x |

| Sistema operativo | MIUI 11 basado en Android 10 |

| Almacenamiento | 64/128 GB UFS 2.1 |

| Cámaras | Trasera: principal de 64 MP 1/2.25 inch CMOS image sensor, 1.6μm 4-in-1 Super Pixel, f/1.79, 8 MP Ultra Wide de 119°, sensor macro de 5 MP, sensor de profundidad de 2 MP Frontal: 16 MP |

| Batería | 5.020 mAh con carga rápida de 30W |

| Otros | Lector de huellas lateral, NFC, bandeja híbrida para SIM, jack de auriculares 3,5 mm, Wi-Fi 2×2 MIMO, Z-Axis linear motor, cuerpo repelente al agua, sensor IR |

El próximo día 1 de junio saldrá a la venta el nuevo Xiaomi Redmi Note 9 Pro, el nuevo dispositivo de la firma china que viene a dinamitar la gama media gracias a sus fantásticas especificaciones. Pantalla de 6,67 pulgadas FHD+, procesador Qualcomm Snapdragon 720G, hasta 6 GB de memoria RAM y 64/128 GB de memoria de almacenamiento, todo ello acompañado de una excelsa batería de 5.020 mAh con carga rápida de 30 W.

Además de ello cuenta con lector de huellas, bandeja híbrida para SIM, el siempre necesario jack de auriculares 3,5 mm y además está fabricado para repeler el agua. Sin duda alguna uno de los mejores gama media que hemos visto desde hace tiempo.

Te interesa | Mi TV Stick, así es el Chromecast de Xiaomi

Su precio oficial será de 269,00 euros pero si lo adquirimos ahora mismo, no solo nos saldrá por tan solo 249,99 euros sino que además recibiremos los fantásticos auriculares Mi In Ear Headphones Basic con los que escuchar nuestra música o podcast favoritos. ¿Dónde disfrutar de esta oferta? En Amazon. El producto además es vendido y gestionado por Amazon por lo que eso significa que gozaremos de las mejores de las garantías post venta.

¿Será el nuevo Xiaomi Redmi Note 9 Pro el teléfono a recomendar? Tiene toda la pinta.

Entra en Andro4all para leer el artículo completo

Puedes unirte a nosotros en Twitter, Facebook o en Google+

¡Suscríbete a nuestro canal de YouTube!

Publicado recientemente en Andro4all

La entrada El Xiaomi más nuevo que puedes comprar ahora mismo, con descuento limitado y auriculares gratis se publicó primero en Andro4all.

from Andro4all https://ift.tt/3ekvfjY

via IFTTT

Even with more security issues published on Patch Tuesdays, the total number of software flaws dropped for the first three months of 2020, according to one tally.

from Dark Reading: https://ift.tt/2TMyYPf

via IFTTT

Attackers are preying on users’ inclination to click on familiar-looking websites, but instead trick them into sharing usernames and passwords.

from Dark Reading: https://ift.tt/36FtM4U

via IFTTT