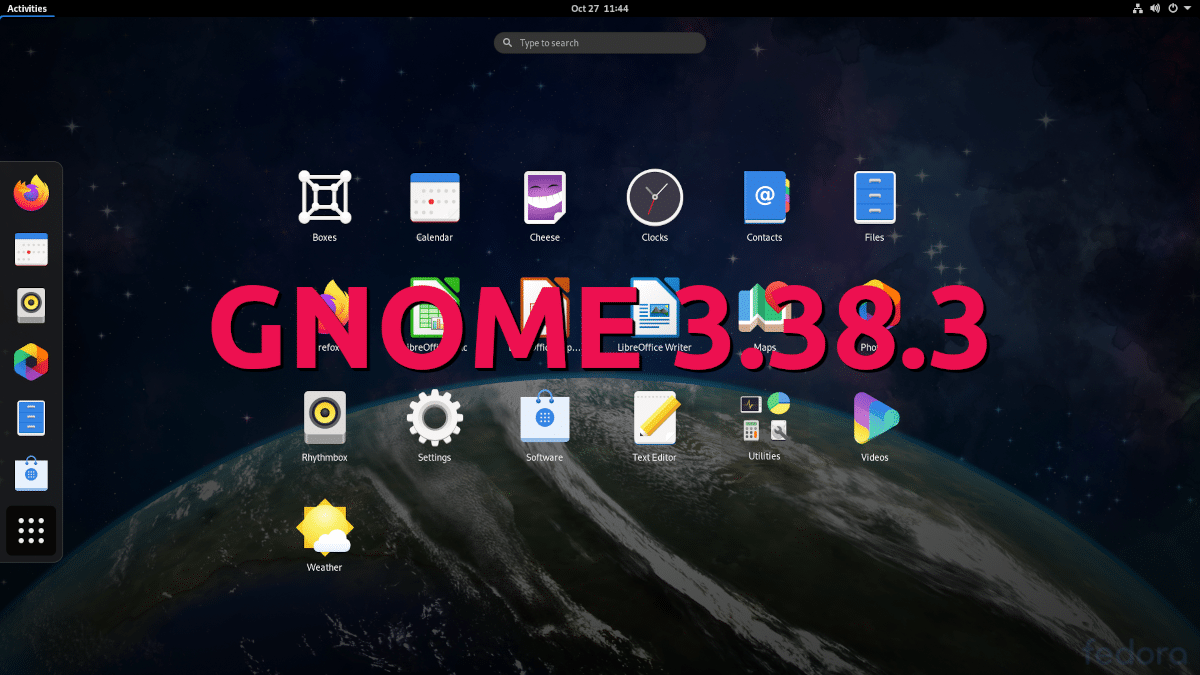

Como es habitual, el proyecto GNOME lanzó la v3.38 de su escritorio justo a tiempo para que fuera incluida en los siguientes lanzamientos de distribuciones importantes como Fedora y Ubuntu. Por aquel entonces, todos pensábamos que la siguiente versión llegaría con la numeración 3.40, pero había un problema que no querían que fuera tal: también ha llegado GTK 4.0, y el proyecto quiso curarse en salud y no dar el salto a GNOME 4.0 o nada que pudiera llevar a la confusión. Todo esto será parte del pasado dentro de poco más de un mes, y lo importante ahora es que ya se ha lanzado GNOME 3.38.3.

Esta es la última versión de mantenimiento de esta serie. La siguiente pasará a llamarse GNOME 40, y debería ser la que usara Ubuntu 21.04, pero en Canonical piensan que GTK 4.0 y otros cambios recientes en GNOME Shell no están lo suficientemente pulidos, por lo que se quedarán en el mismo GNOME 3.38.3 que se ha lanzado hoy hasta nueva orden, probablemente hasta octubre. A donde sí llegará GNOME 40 será a Fedora, a donde también llegará pronto y por completo el GNOME 3.38.3 del que a continuación tenéis las novedades más destacadas.

Novedades más destacadas de GNOME 3.38.3

- Las pestañas fijadas de Epiphany, el navegador web de GNOME, ha corregido lo de que se reordenaban ellas mismas, junto a la animación al entrar a pantalla completa que no funcionaba como debería.

- Se ha corregido un fallo en GDM que permitía a los usuarios con el auto-identificado activado saltarse la pantalla de bloqueo.

- Corregidos fallos en el diálogo de impresoras y al acceder a información del Wi-Fi.

- Mejoras en el dialogo de la huella dactilar.

- Corregido el indicador de screencast en X.Org y en las respuestas dentro de aplicaciones en las notificaciones de chat.

- Mejorado el soporte para el modo No Molestar.

- Se ha mejorado el espaciado del selector de aplicaciones en resoluciones más grandes.

- Mejoradas las previsualizaciones en miniaturas de espacios de trabajo en las extensiones de lista de ventanas e indicador de espacios de trabajo.

- La extensión Auto Move Windows se ha mejorado para que funcione mejor en configuraciones multi-monitor.

- Se ha actualizado Discos (GNOME Disks) para que ya no muestra dispositivos zram.

- Mutter ha recibido muchos cambios para corregir el apilado en el monitor correcto y el soporte de apilado en X11.

- Se han corregido los artículos de fondo en la lupa.

- Mejorada la compatibilidad con el soporte de Wayland de Qts.

- Se ha añadido soporte para etiquetar dispositivos como GPU principal vía udev.

- Se ha mejorado el soporte para cambiar al modo tablet.

Algunas de estas novedades, que no hay que olvidar que hablamos de todo un escritorio (con apps incluidas) y no sólo de un entorno gráfico, ya han llegado a algunas distribuciones Linux. El resto de ellas irán llegando con el paso del tiempo. El código fuente está disponible en este enlace.

from Linux Adictos https://ift.tt/3osflZq

via IFTTT