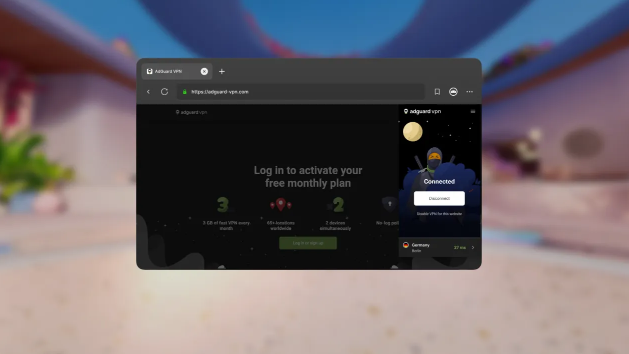

La experiencia de navegar en realidad virtual acaba de aumentar su nivel de limpieza y seguridad. AdGuard ha lanzado dos nuevas extensiones para el navegador de Meta Quest, diseñadas para ofrecer bloqueo de anuncios y privacidad con VPN directamente en tu casco. A continuación, una guía clara sobre cómo instalarlas y sacarles el máximo rendimiento.

Viraje hacia una experiencia sin interrupciones

En el ecosistema de realidad virtual, los anuncios pueden fragmentar la inmersión y consumir recursos del dispositivo. Las extensiones de AdGuard para Meta Quest abordan este reto desde dos frentes: bloqueo de anuncios y protección de la privacidad mediante una VPN integrada. Este dúo permite navegar con mayor fluidez y confidencialidad, sin depender de soluciones externas complicadas.

Qué ofrecen estas extensiones

– Bloqueo de anuncios: reducción de distracciones, menor consumo de datos y una experiencia de navegación más limpia en el navegador de Quest.

– VPN para privacidad: cifrado de tráfico y ocultamiento de la actividad en línea, lo que añade una capa extra de seguridad al explorar contenidos en espacios virtuales.

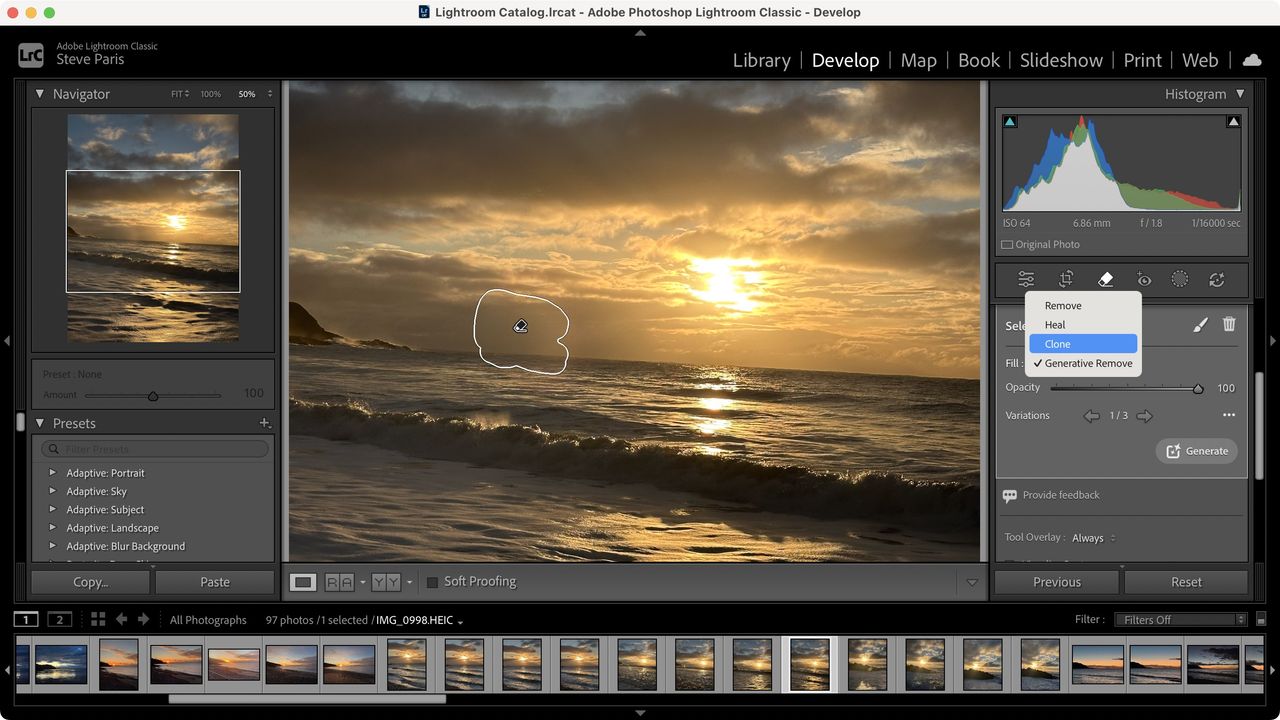

Guía rápida de instalación

1. Actualiza tu dispositivo Meta Quest y asegúrate de tener la versión más reciente del navegador compatible.

2. Abre la tienda o el repositorio de extensiones recomendado por Meta Quest y busca los complementos de AdGuard para Quest.

3. Selecciona instalar y concede permisos necesarios para que la extensión funcione correctamente en el navegador.

4. Una vez instaladas las extensiones, accede a la configuración para personalizar el nivel de bloqueo de anuncios y activación de la VPN según tus necesidades.

5. Prueba navegando por diferentes sitios en VR para verificar que la experiencia sea más limpia y segura sin afectar la velocidad de carga.

Buenas prácticas para sacarles el máximo rendimiento

– Mantén actualizadas las extensiones y el firmware del visor para garantizar compatibilidad y seguridad.

– Configura listas de bloqueo específicas según tus preferencias para evitar bloquear contenido necesario por error.

– Revisa las opciones de VPN para elegir servidores adecuados a tu región y al tipo de contenido que sueles consultar.

– Activa la protección adicional en redes públicas o abiertas para reforzar la privacidad durante sesiones compartidas en espacios comunitarios.

Conclusión

Con estas dos nuevas extensiones, navegar desde tu Meta Quest se convierte en una experiencia más limpia, rápida y protegida. Al combinar bloqueo de anuncios y una VPN integrada, los usuarios pueden disfrutar de contenidos en VR con menos interrupciones y mayor control sobre su privacidad, sin sacrificar la usabilidad del navegador. Si buscas una navegación en realidad virtual más cómoda y segura, estas herramientas de AdGuard ofrecen una solución atractiva y de fácil adopción.

from Latest from TechRadar https://ift.tt/7LKP6lM

via IFTTT IA