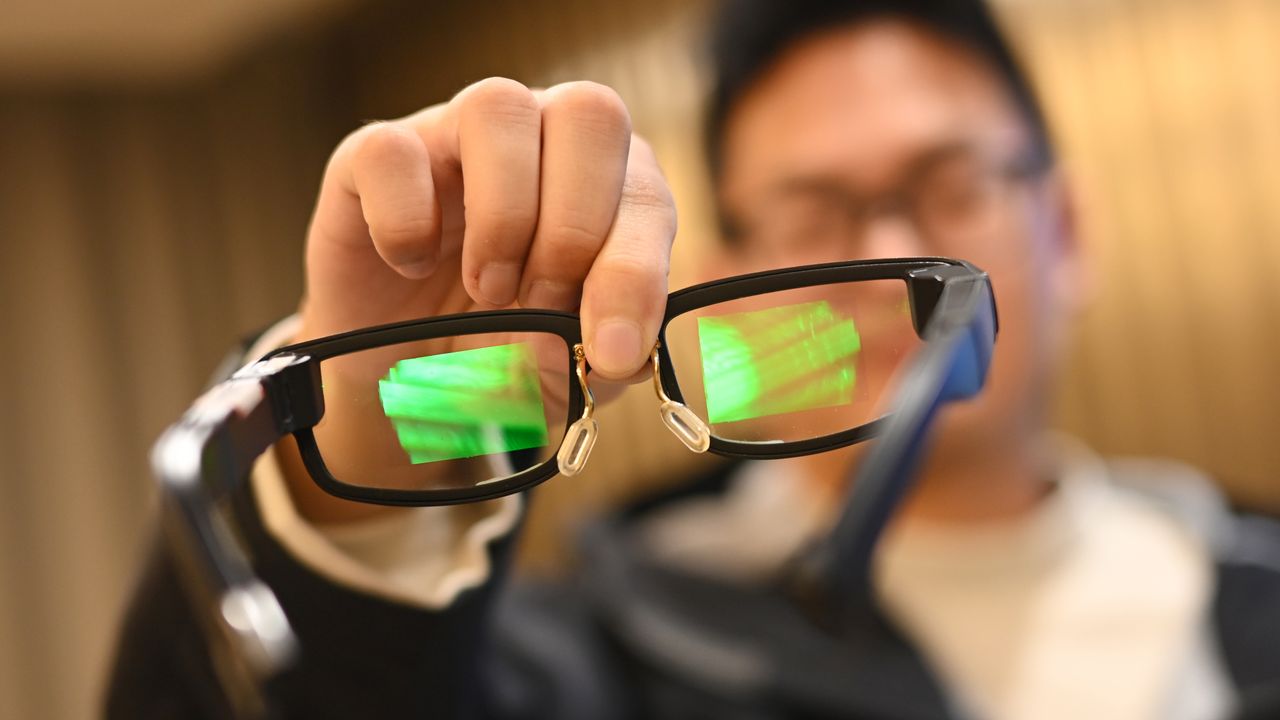

En el jurisprudencia contemporánea, la interacción entre tecnología y experiencia testimonial está redefiniendo los estándares de admissibilidad y credibilidad de las pruebas. Un caso reciente en Londres ilustra con claridad este fenómeno: un juez ha decidido desechar el testimonio de un testigo tras descubrir que estaba recibiendo asistencia en tiempo real a través de sus gafas inteligentes. Este desenlace no solo subraya la necesidad de salvaguardias procesales, sino que también plantea preguntas sustanciales sobre la fiabilidad de las declaraciones cuando la autenticidad y la independencia del testigo quedan comprometidas por la tecnología.

La decisión judicial se apoya en principios fundamentales: la integridad del testimonio, la posibilidad de influencia externa y el mantenimiento de un proceso justo. Cuando un testigo recibe guía directa o indirecta de una fuente externa, ya sea humana o algorítmica, se erosiona la percepción de que la declaración es fruto de la memoria y el juicio personal. En este contexto, la evidencia puede perder su fuerza probatoria ante la sospecha de sesgos inducidos o de coerción tecnológica, incluso si la ayuda no es explícitamente manipuladora.

Desde la óptica práctica, los profesionales del derecho deben adaptar sus estrategias para afrontar estos desafíos. Entre las medidas recomendadas se encuentran: la revisión estricta de la cadena de custodia de dispositivos y pruebas, la implementación de políticas claras sobre el uso de dispositivos electrónicos durante los testimonios, y la capacitación de jueces y personal judicial para identificar indicios de ayuda externa durante la declaración. Además, es crucial clarificar en las instrucciones a los testigos qué conductas están autorizadas y cuáles podrían comprometer la validez de su testimonio.

Este caso también impulsa una reflexión más amplia sobre la equidad procesal en un entorno cada vez más permeado por la tecnología. Si la tecnología puede facilitar, también puede distorsionar; por ello, la comunidad jurídica debe buscar un equilibrio que permita la utilización legítima de herramientas modernas sin socavar la integridad de las deliberaciones y la confianza pública en el sistema de justicia.

En definitiva, la decisión londinense sirve como aviso tempranero de que, a medida que las gafas, auriculares y otros dispositivos se integran en la rutina procesal, las cortes necesitan criterios claros y consistentes para evaluar la calidad y la independencia del testimonio. La credibilidad de la evidencia, más que nunca, dependerá de nuestra habilidad para distinguir entre apoyo legítimo y dependencia inapropiada de tecnologías externas.

from Latest from TechRadar https://ift.tt/qwCGyUW

via IFTTT IA