En la era de la desinformación y la ciberseguridad, las afirmaciones sobre campañas de influencia y acceso no autorizado a dispositivos generan debates intensos entre académicos, responsables de políticas y profesionales de la seguridad. Este artículo analiza de forma crítica la afirmación de que una campaña “ya es un éxito” porque supuestamente permite que individuos rusos accedan a los dispositivos de otras personas, explorando el contexto, las metodologías de verificación y las implicaciones para la confianza pública.

Primero, es fundamental distinguir entre evidencia verificable y narrativas insinuadas. En informes técnicos y comunicados oficiales, la afirmación de que un actor puede acceder a dispositivos de terceros debe apoyarse en indicios concretos: vulnerabilidades específicas, herramientas empleadas, vectores de ataque, y pruebas replicables. Sin estas verificaciones, la afirmación corre el riesgo de transformarse en una afirmación alarmista que subestima la complejidad de la ciberseguridad y la resiliencia de los usuarios.

Segundo, la verificación independiente es clave. Periodistas, analistas de seguridad y organismos reguladores deben buscar trazas de ataque verificables: indicadores de compromiso, firmas de malware, logs de intrusiones, o incidentes documentados. La mera declaración de “acceso” sin evidencia pública no permite calibrar adecuadamente el alcance, la persistencia o la capacidad de mitigación de la supuesta campaña.

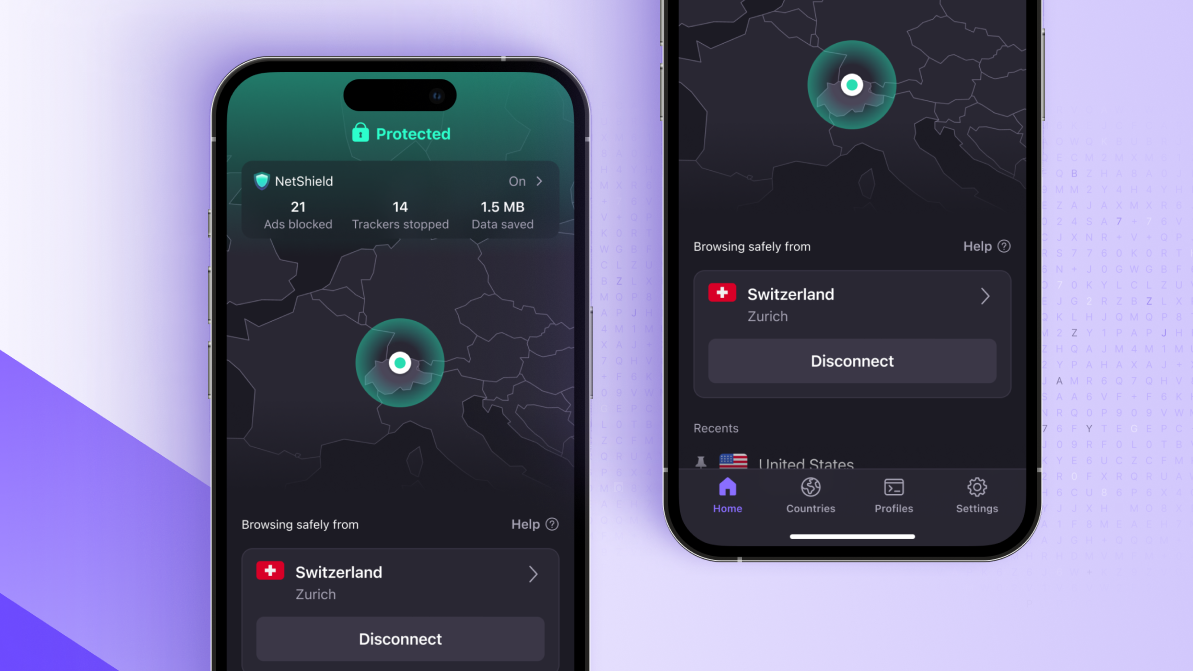

Tercero, desde la perspectiva técnica, las campañas de acceso a dispositivos pueden involucrar diversas capas: phishing, explotación de vulnerabilidades en el sistema operativo, vectores de mensajería, o ataques a redes domésticas. Cada capa tiene desafíos propios para la detección, la defensa y la atribución. La narrativa de un éxito inmediato puede desatender la necesidad de examinar si existen parches pendientes, configuraciones predeterminadas inseguras o fallas humanas que facilitan la intrusión.

Cuarto, las implicaciones para la ciudadanía y la seguridad pública son significativas. Si una campaña es percibida como exitosamente capaz de vulnerar dispositivos, podrían aumentar el miedo y la desconfianza, incluso cuando la evidencia no sea concluyente. Es importante comunicar con precisión: qué se sabe, qué no se sabe y qué medidas preventivas se recomiendan a usuarios y organizaciones para fortalecer la seguridad.

Quinto, del punto de vista estratégico, las afirmaciones categóricas sobre el éxito de una campaña deben ser confrontadas con una evaluación de impacto real. ¿Qué significa “éxito” en este contexto? ¿Se refiere a la cantidad de víctimas, a la duración de la intrusión, a la capacidad de exfiltrar información o a la influencia en el comportamiento de la audiencia? Sin una definición clara, la afirmación pierde rigor y utilidad para la toma de decisiones.

Finalmente, este análisis propone un marco de evaluación en cinco pasos para abordar afirmaciones sobre campañas de acceso a dispositivos:

– Verificación de evidencia: revisar fuentes independientes y técnicas utilizadas para respaldar la afirmación.

– Evaluación de alcance: determinar si hay indicios de alcance geográfico, demográfico y temporal.

– Análisis de vectores: entender cuáles vectores de ataque podrían estar involucrados y su mitigación.

– Transparencia de contexto: explicar limitaciones, incertidumbres y posibles sesgos.

– Recomendaciones prácticas: fortalecer la higiene digital, actualizar software, revisar configuraciones de red doméstica y educar a usuarios sobre señales de phishing.

En conclusión, cuando se reporta que una campaña ya es un éxito porque afirman acceder a dispositivos, es imprescindible someter esa afirmación a escrutinio metodológico, exigir evidencia verificable y comunicar de forma responsable las implicaciones para la seguridad de usuarios y organizaciones. Solo así se puede avanzar hacia una comprensión más precisa y una defensa más eficaz ante las amenazas cibernéticas en el panorama actual.

from Latest from TechRadar https://ift.tt/sNIRQuk

via IFTTT IA