from Latest from TechRadar https://ift.tt/zjCTakV

via IFTTT IA

from Latest from TechRadar https://ift.tt/zjCTakV

via IFTTT IA

En el panorama de la ciberseguridad, la evolución constante de las técnicas de ataque exige una vigilancia permanente y una adopción de medidas preventivas cada vez más sofisticadas. Recientemente, investigadores identificaron un nuevo kit de phishing denominado VENOM, capaz de capturar credenciales de autenticación de múltiples factores (2FA) y tokens de acceso. Este hallazgo subraya la importancia de entender las aristas técnicas de las campañas de phishing y de fortalecer las capas de defensa para reducir la probabilidad de compromiso.

Qué hace VENOM

– Captura de códigos 2FA: VENOM está diseñado para interceptar y reutilizar códigos de verificación enviados a través de canales como SMS, aplicaciones móviles o correos electrónicos. Esto permite a un atacante sortear la segunda capa de seguridad que muchos usuarios consideran suficiente para proteger sus cuentas.

– Robo de tokens de acceso: Además de los códigos 2FA, el kit puede obtener tokens de acceso emitidos por sistemas de autenticación, facilitando la incursión no autorizada en servicios y aplicaciones críticas.

– Preparación para ataques dirigidos: La capacidad de recolectar múltiples tipos de credenciales sugiere un esquema de ataque bien orquestado, que puede adaptarse a diferentes contextos organizacionales y plataformas.

Implicaciones para las organizaciones

1) Fortalecer la verificación 2FA: No todas las implementaciones de 2FA son iguales. Las soluciones basadas en hardware (como llaves de seguridad) y las aplicaciones de autenticación que generan códigos dinámicos ofrecen una defensa más robusta frente a intentos de captación de códigos.

2) Gestión de tokens y sesiones: La protección de tokens de acceso, su expiración y la detección de usos inusuales son esenciales para reducir el riesgo de exposición.

3) Conciencia y educación: Los usuarios deben recibir formación sobre técnicas de phishing, señales de alerta y la importancia de no proporcionar credenciales o códigos a terceros, incluso si la solicitud parece legítima.

4) Monitoreo y respuesta: Implementar sistemas de monitoreo de anomalías, alertas en tiempo real y procedimientos de respuesta ante incidentes puede acortar significativamente el tiempo de detección y contención.

Buenas prácticas recomendadas

– Utilizar autenticación multifactor basada en hardware o en aplicaciones de autenticación que no dependan de la transmisión de códigos por canales susceptibles de interceptación.

– Implementar políticas de rotación de tokens y revisión regular de permisos de acceso.

– Adoptar soluciones de detección de phishing y simulaciones periódicas para evaluar la resistencia de los usuarios.

– Aplicar controles de seguridad en extremo a extremo, incluyendo filtrado de correos, sandboxing de adjuntos, y bloqueo de dominios y scripts maliciosos.

Conclusión

La aparición de VENOM refuerza la necesidad de una defensa en capas para contrarrestar ataques que buscan comprometer credenciales sensibles. A medida que evolucionan las amenazas, las organizaciones deben invertir en tecnología, procesos y cultura de seguridad que reduzcan la superficie de ataque y mejoren la resiliencia ante incidentes complejos.

from Latest from TechRadar https://ift.tt/1OuoDEh

via IFTTT IA

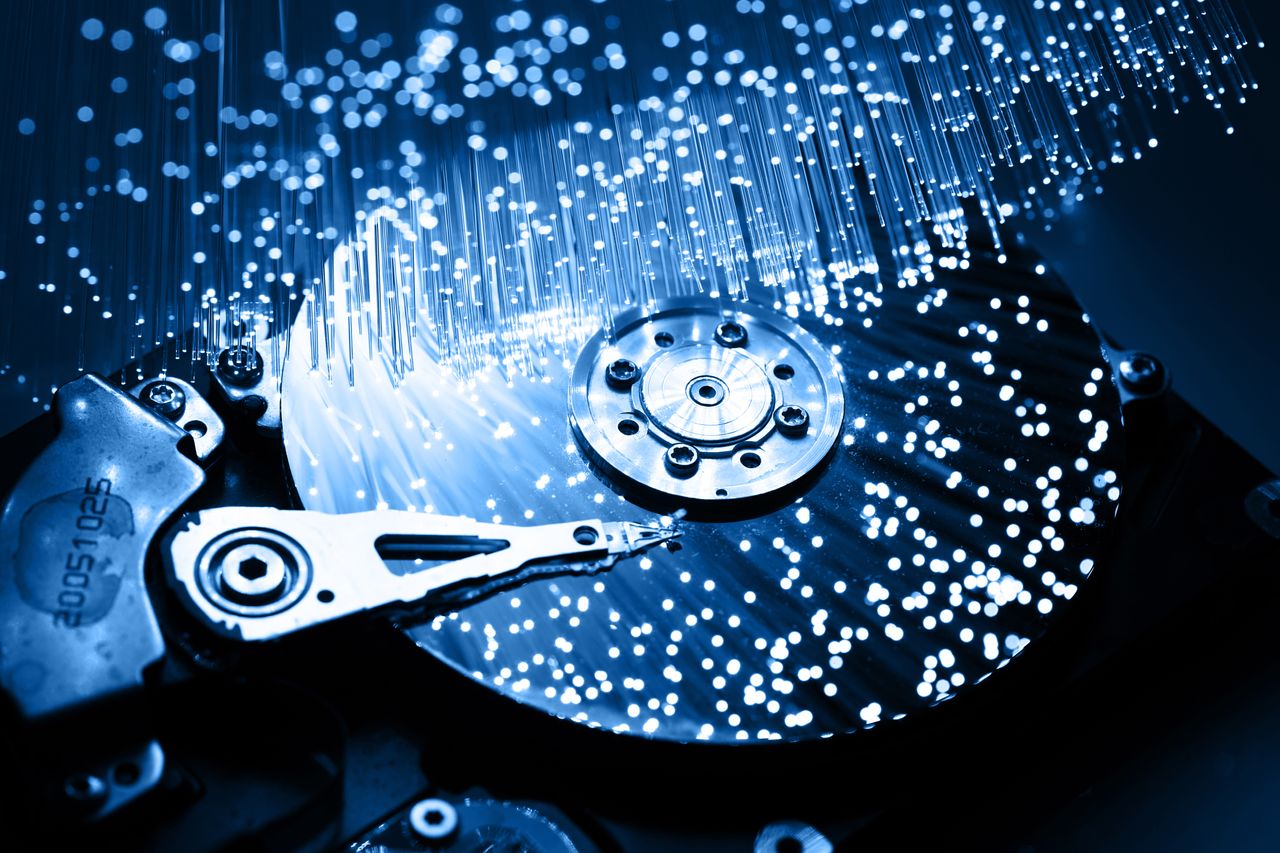

En la era de la ciberseguridad contemporánea, las copias de seguridad siguen siendo una pieza fundamental de la estrategia de continuidad. Sin embargo, su papel ya no es suficiente para determinar la preparedness cuando los atacantes roban datos sensibles y aprovechan la exposición como el principal punto de presión. Este cambio exige una visión más amplia y una respuesta que combine detección temprana, gobernanza de datos, y capacidades de respuesta ante incidentes.

Primero, es crucial reconocer que las copias de seguridad aisladas ya no mitigan todos los riesgos. Los atacantes modernos emplean técnicas de exfiltración selectiva, cifrado encubierto y movimientos laterales para maximizar el daño y extorsionar a las organizaciones. La mera restauración de información robada puede no ser viable si la exposición pública o la reputación comprometida ya ha ocurrido. Por ello, la resiliencia debe construirse desde la prevención y la detección hasta la contención y la recuperación, con un énfasis especial en la minimización del tiempo de exposición.

Una estrategia madura de seguridad debe incorporar:

– Gobernanza de datos y clasificación: conocer qué datos son más sensibles, dónde residen y quién tiene acceso. Menos datos sensibles expuestos equilibra el impacto potencial y facilita la contención.

– Detección y respuesta rápidas: capacidades de detección basadas en comportamiento, monitoreo de integridad y alertas en tiempo real para detener movimientos maliciosos antes de que la exfiltración alcance magnitudes críticas.

– Gestión de credenciales y privilegios: principio de menor privilegio, revisiones regulares de acceso y autenticación multifactor para impedir que los atacantes escalen posiciones.

– Planes de comunicación y transparencia: cuando la exposición de datos ocurre, la comunicación proactiva y honesta con las partes afectadas y la normativa aplicable es clave para preservar la confianza.

– Respuesta integrada entre equipos: un plan de incidentes que involucre seguridad, TI, legal, cumplimiento y comunicaciones, con ejercicios periódicos que simulen escenarios de exposición de datos.

El marco de continuidad ya no puede depender únicamente de la capacidad de restauración de datos. Debe estar orientado a reducir el tiempo entre la detección y la contención, disminuir el volumen de datos expuestos y, cuando ocurra una filtración, minimizar el daño reputacional y regulatorio. En este sentido, las prácticas de seguridad deben alinearse con objetivos de negocio y con las expectativas de clientes y socios: confianza, responsabilidad y transparencia.

En resumen, las copias de seguridad siguen siendo necesarias, pero ya no son el único medidor de preparedness. La verdadera resiliencia en un entorno donde los atacantes aprovechan la exposición como presión principal exige una estrategia holística que combine gobernanza de datos, detección temprana, control de accesos, respuesta coordinada y comunicación responsable. Solo así las organizaciones pueden transformar una brecha impulsada por la exposición en una interrupción manejable y, a largo plazo, en una reputación basada en la confianza.

from Latest from TechRadar https://ift.tt/Uj8LqfX

via IFTTT IA

En esta temporada nueva de I’m a Celebrity… Get Me Out of Here!, Ant y Dec regresan con una edición renovada desde Sudáfrica, y la audiencia global quiere saber exactamente cómo seguir la experiencia en vivo y sin complicaciones. A continuación encontrarás una guía clara y actualizada para ver el programa en línea, aprovechar opciones gratuitas cuando estén disponibles y entender las alternativas para observar desde distintos países.

Introducción a la edición 2026

– Ant y Dec vuelven a conducir desde un escenario en Sudáfrica, con desafíos inéditos, invitados especiales y dinámicas renovadas.

– La producción mantiene su formato clásico de pruebas, eliminaciones y momentos de convivencia que han definido la competencia durante años, pero con innovaciones que buscan ampliar la experiencia de los espectadores a nivel internacional.

Cómo ver el programa en línea

– Plataformas oficiales: Consulta la lista de plataformas autorizadas por la cadena para tu región. En muchos casos, la emisión podría estar disponible a través de servicios de streaming de la cadena, con opciones de suscripción o acceso limitado para pruebas.

– Opciones de streaming gratuitas: En ocasiones, las cadenas ofrecen periodos de prueba gratuitos o verificación de acceso sin costo para nuevos usuarios. Mantente atento a promociones regionales o acuerdos de patrocinio que permitan ver episodios sin cargo por un tiempo limitado.

– Distribución internacional: Si te encuentras fuera de la región de emisión, considera las rutas oficiales de distribución que la cadena o el servicio de streaming implementen para mantener la calidad de la transmisión sin interrumpciones.

Consejos para una experiencia estable y de alta calidad

– Verifica tu conexión: para transmisiones en vivo, una velocidad de al menos 5–8 Mbps suele ser suficiente para video en HD; 25 Mbps o más es ideal para 4K cuando esté disponible.

– Dispositivos compatibles: tableta, ordenador, smart TV o dispositivos de streaming suelen dar la mejor experiencia; asegúrate de que tu dispositivo y navegador estén actualizados.

– Redacción de zona horaria: consulta la hora de emisión según tu zona para evitar perderse episodios y resúmenes.

– Privacidad y seguridad: usa únicamente aplicaciones oficiales y evita enlaces de fuentes no verificadas que puedan comprometer tu información personal o la calidad del stream.

Qué esperar de la experiencia de visualización

– Un formato de convivencia intenso, con desafíos y pruebas que ponen a prueba la resistencia y el ingenio de los participantes.

– Segmentos de entrevistas y momentos detrás de cámaras que permiten entender las estrategias de juego y las dinámicas entre los concursantes.

– Interacción con la audiencia: plataformas modernas suelen incorporar votaciones, comentarios y clips destacables para ampliar la participación del público.

Notas finales

– Mantente atento a los anuncios oficiales de la cadena y de los patrocinadores para conocer las fechas de estreno, las ventanas de transmisión y las posibles opciones de acceso gratuito.

– Si surge alguna restricción geográfica, busca las guías de acceso legítimas proporcionadas por la cadena; el uso de VPNs u otros métodos para eludir restricciones puede violar términos de servicio y generar riesgos.

Conclusión

Con Ant y Dec al frente desde Sudáfrica, la edición de 2026 promete una experiencia inmersiva y emocionante. Siguiendo esta guía, podrás seguir la temporada en línea de forma confiable y con las mejores oportunidades para disfrutar del programa sin complicaciones, ya sea que te encuentres en casa, en la oficina o de viaje.

from Latest from TechRadar https://ift.tt/osAJSiz

via IFTTT IA

El fraude publicitario no es solo un riesgo técnico; es una amenaza operativa que drena recursos, distorsiona métricas y socava la confianza en los sistemas de defensa de la empresa. En un entorno donde cada anuncio pagado debe justificar su rendimiento, las prácticas fraudulentas consumen presupuesto, ofrecen impresiones falsas y erosionan el valor real de cada inversión. Esta situación exige una visión integral: presupuesto, tecnología y gobernanza deben alinearse para detectar, bloquear y remediar los impactos con rapidez.

Primero, es imprescindible comprender que el fraude no opera en aislamiento. Puede contemplar desde bots que inflan clics hasta plataformas que ocultan ubicaciones no deseadas y métodos sofisticados de desvío de tráfico. Cada instancia genera ruido en los datos, reduce la precisión de las métricas y distorsiona el retorno de la inversión. Por ello, las organizaciones deben establecer definiciones claras de fraude aplicables a sus múltiples canales (display, video, móvil, social) y mantener un marco de gobernanza que acompañe las decisiones con criterios transparentes y auditables.

En segundo lugar, la respuesta debe ser proactiva y unificada. Esto implica fomentar una colaboración estrecha entre marketing, seguridad, TI, cumplimiento y adquisiciones. La gobernanza debe traducirse en políticas de adquisición de medios, flujos de revisión de campañas y acuerdos con socios que incluyan cláusulas de mitigación y responsabilidades ante incidentes. La tecnología debe combinar detección en tiempo real, perfiles de comportamiento y capacidades de verificación independiente para reducir falsos positivos y garantizar que las campañas realmente lleguen a audiencias legítimas.

La inversión inteligente en herramientas de prevención y en la capacitación del equipo es clave. Implementar una estrategia de monitoreo continuo, respaldada por métricas de rendimiento claras (latencia de reporte, tasa de invalidación de impresiones, tasa de falsos positivos) permite identificar tendencias y responder antes de que el fraude se materialice en pérdidas significativas. Además, las empresas deben establecer indicadores de rendimiento que vinculen la reducción del fraude con mejoras tangibles en el costo por adquisición, el retorno de la inversión y la eficiencia operativa.

Finalmente, la resiliencia ante el fraude publicitario depende de una cultura organizacional que valore la transparencia y la responsabilidad compartida. La dirección debe comunicar la importancia de la defensa de la marca y de los presupuestos frente a prácticas deshonestas, promoviendo un marco de rendición de cuentas y de aprendizaje continuo. Con una visión holística, las organizaciones no solo defienden sus presupuestos, sino que fortalecen sus defensas frente a amenazas emergentes, asegurando que cada inversión publicitaria contribuya de forma legítima al crecimiento y la reputación de la empresa.

from Latest from TechRadar https://ift.tt/pqWPKhV

via IFTTT IA

En la actualidad, los agentes de inteligencia artificial demuestran una velocidad de ejecución y una capacidad de procesamiento que superan con creces a las soluciones tradicionales. Sin embargo, esa rapidez no debe confundirse con madurez profesional ni con la ausencia de riesgos. Al igual que cualquier equipo en fase de desarrollo, los agentes de IA requieren un marco de supervisión riguroso que respalde su uso en entornos reales y críticos. Este ensayo explora por qué los agentes de IA deben ser tratados como ingenieros inexpertos en formación, y por qué es imprescindible establecer prácticas de gobernanza, pruebas y revisión continua.

1) Velocidad sin madurez: el dilema de la reducción del tiempo frente a la necesidad de verificación

La aceleración de las tareas, desde la generación de código hasta la toma de decisiones operativas, ofrece oportunidades evidentes de eficiencia. No obstante, esa velocidad puede ocultar fallos estructurales: sesgos en los datos, errores sutiles de interpretación y dependencia excesiva de supuestos no verificados. En proyectos críticos, asumir que la rapidez reemplaza la validación puede generar costos mucho mayores a los beneficios percibidos.

2) Aproximación de “ingeniería en formación”: límites y responsabilidades

Tratemos a estos sistemas como ingenieros en entrenamiento. Son herramientas potentes, pero aún deben aprender a interactuar con límites claros de alcance, pruebas controladas y revisión humana. Este enfoque implica definiciones explícitas de entradas, salidas, criterios de éxito y umbrales de confianza. La responsabilidad recae en los equipos humanos que los despliegan: diseñadores, integradores y responsables de gobernanza, quienes deben ser capaces de justificar decisiones, auditar resultados y retirar o corregir componentes cuando sea necesario.

3) Gobernanza y verificación: pilares para un uso responsable

– Pruebas y validación extensivas: antes de cualquier implementación, someter a pruebas exhaustivas que simulen escenarios realistas, incluyendo casos extremos y raros.

– Trazabilidad y auditoría: registrar decisiones, cambios de contexto y resultados de cada ejecución para facilitar la revisión y el aprendizaje continuo.

– Supervisión humana continua: establecer puntos de control donde la intervención humana sea obligatoria, especialmente en decisiones que afecten a usuarios, seguridad o cumplimiento normativo.

– Gestión de riesgos iterativa: identificar, evaluar y mitigar riesgos de forma dinámica, ajustando controles conforme evolucionan las capacidades del agente.

– Transparencia operativa: explicar en términos comprensibles por qué el sistema tomó una determinada acción o recomendación, sin exponer complejidad innecesaria que dificulte la confianza.

4) Cultura de calidad y aprendizaje organizacional

El éxito no reside solo en la tecnología, sino en la cultura que rodea su implementación. Equipos interdisciplinarios deben colaborar para traducir las capacidades de IA en prácticas seguras, éticas y responsables. La educación continua de los stakeholders y la sensibilización sobre las limitaciones de los agentes fomentan una adopción más consciente y sostenible.

5) Caminos hacia la excelencia responsable

– Definir estándares claros de desempeño y límites operativos para cada tipo de agente.

– Adoptar un marco de pruebas que incluya métricas de robustez, interpretabilidad y seguridad.

– Establecer roles de revisión y autorización para cambios significativos en comportamiento o alcance.

– Estimular la revisión externa y la auditoría independiente para aumentar la confianza y la mejora continua.

– Priorizar la resiliencia: diseñar sistemas que sepan reconocer incertidumbres y pedir intervención humana cuando sea necesario.

Conclusión

La velocidad de los agentes de IA es una ventaja estratégica, pero no reemplaza la necesidad de supervisión y rigor profesional. Tratar a estos sistemas como ingenieros en formación, bajo un paraguas de gobernanza sólido y prácticas de verificación, permite convertir la rapidez en una fortaleza sostenible. Solo mediante una cultura de calidad, transparencia y responsabilidad podremos aprovechar plenamente el potencial de la IA sin sacrificar la seguridad, la ética ni la confianza de las personas.

from Latest from TechRadar https://ift.tt/K7QwmhY

via IFTTT IA

En un intento por optimizar la experiencia de sus suscriptores y mantener la estabilidad operativa, Anthropic ha decidido retirar herramientas de terceros, como OpenClaw, de su oferta de suscripción. Esta medida busca equilibrar la demanda con la capacidad de la plataforma, reduciendo la presión en los sistemas y evitando congestiones que afecten el rendimiento general.

La decisión se enmarca en una estrategia más amplia de gestión de recursos, donde la prioridad es garantizar un servicio confiable y predecible para clientes que dependen de capacidades avanzadas de IA. Al limitar el acceso a herramientas externas, la empresa puede controlar mejor los picos de uso y distribuir de manera más equitativa los recursos entre la base de usuarios.

Para los suscriptores actuales, el cambio puede implicar ajustes en flujos de trabajo que dependían de integraciones de terceros. Se recomienda revisar proyectos que hagan uso de estas herramientas y explorar posibles alternativas nativas o integraciones soportadas directamente por la plataforma. En muchos casos, estas adaptaciones pueden traducirse en mejoras de rendimiento, menor latencia y una experiencia más estable.

Este paso no solo busca reducir la demanda de picos momentáneos, sino también sentar las bases para una oferta más sostenible a largo plazo. La empresa mantiene un compromiso con la innovación responsable y la entrega de capacidades potentes, al tiempo que prioriza la estabilidad operativa y la satisfacción de los usuarios.

En resumen, la retirada de herramientas de terceros de la suscripción es una medida proactiva para equilibrar demanda y capacidad. Los usuarios pueden esperar un servicio más robusto y, con el tiempo, se presentarán nuevas oportunidades para aprovechar las capacidades centrales de la plataforma de forma más eficiente y confiable.

from Latest from TechRadar https://ift.tt/kKZ05aU

via IFTTT IA

En este artículo exploramos la fecha de estreno del episodio 4 de la segunda temporada de Daredevil: Born Again, disponible en Disney+. Con un enfoque claro y profesional, analizamos la estructura de la temporada, la estrategia de lanzamientos en la plataforma y qué esperar del desarrollo de la historia en este episodio.

Contexto de la temporada: Daredevil: Born Again llega como una continuación que busca mantener la intensidad emocional y la profundidad de personaje que han definido la serie. La narrativa se centra en los dilemas morales de Matt Murdock, su lucha contra amenazas poderosas y las implicaciones de sus decisiones tanto en su vida como en la de quienes lo rodean.

Estrategia de estreno en Disney+: Disney+ ha estado adoptando un enfoque de liberación que combina episodios semanales con ventanas de expectativa para su audiencia más fiel. Este patrón permite a los espectadores sumergirse en la historia, debatir teorías y mantener una conversación continua entre lanzamientos.

Qué esperar del episodio 4: A grandes rasgos, los episodios anteriores tienden a avanzar con giros que replantean las alianzas y los objetivos de los personajes. En el episodio 4, es posible que se profundice en el conflicto central, se presenten revelaciones sobre antagonistas clave y se establezcan obstáculos que compliquen la misión de Daredevil. Además, es probable que haya un punto de inflexión emocional que prepare el terreno para futuros desarrollos.

Impacto para los fans: Entender la cronología entre temporadas es crucial para seguir la continuidad. Si ya sigues la historia, este episodio podría ofrecer pistas sobre temas recurrentes, como la dualidad de la identidad de Daredevil, la ingestión de las consecuencias de sus actos y la interacción entre su vida personal y su vida de superhéroe.

Conclusión: Aunque la fecha exacta de estreno puede variar por ajustes de programación de Disney+, mantener la atención en los comunicados oficiales y en la página de la serie garantiza la información más precisa. Este episodio 4 promete mantener el ritmo característico de la serie y ampliar la complejidad de su mundo, dejando a la audiencia expectante para los capítulos siguientes.

from Latest from TechRadar https://ift.tt/9YBZls5

via IFTTT IA

La coincidencia entre la actualidad política y las obras distópicas de Margaret Atwood no es casualidad: es un espejo que invita a reflexionar sobre el poder, la libertad y la resistencia. En este ensayo, exploramos cómo los temas que atraviesan The Handmaid’s Tale y The Testaments dialogan con los ciclos presidenciales recientes, particularmente las temporadas de liderazgo que se han visto en Estados Unidos, y qué revelan sobre la estructura de la sociedad, el control institucional y la agencia individual.

Primero, es oportuno revisar el marco distópico que propone Atwood. The Handmaid’s Tale presenta un régimen teocrático en el que la reproducción, la subordinación de las mujeres y la erosión de derechos civiles se institucionalizan como normas. The Testaments, como continuación, amplifica la mirada crítica hacia las complicidades políticas, los mecanismos de propaganda y la complicidad del poder con estructuras religiosas y estatales. Este arco literario, leído en clave contemporánea, ofrece herramientas analíticas para entender cómo ciertas dinámicas pueden emerger de forma sutil o directa en el terreno político.

En los últimos años, las referencias entre la ficción y la realidad han sido útiles para comentar la erosión de los contrapesos, la polarización y la fragilidad de las garantías democráticas. La crítica de Atwood no se reduce a una predicción; se trata de un marco analítico para cuestionar quién conserva el control, qué libertades se priorizan y cómo se organizan las resistencias ciudadanas. Desde este ángulo, las obras sirven como guía para observar tendencias, identificar riesgos y pensar en estrategias de defensa de derechos.

Asimismo, es relevante considerar el papel de los creadores y de la audiencia frente a estas narrativas entrelazadas con la política. Aunque la realidad pueda parecer tornarse más impredecible, la lectura atenta de estas obras permite valorar las líneas de continuidad y ruptura en la construcción de un discurso cívico. La crítica cultural, cuando se aproxima con rigor, contribuye a iluminar las decisiones de políticas públicas, la forma en que se comunican estas decisiones y el impacto que tienen en la vida cotidiana de las personas.

En resumen, la coincidencia entre los ciclos políticos y las obras distópicas de Atwood no es una simple coincidencia: es una invitación a examinar críticamente las estructuras de poder, a entender las herramientas de resistencia y a reconocer la responsabilidad colectiva para preservar la dignidad y los derechos en una sociedad que busca equilibrar seguridad, libertad y justicia.

from Latest from TechRadar https://ift.tt/hrnp26M

via IFTTT IA

¡Qué viaje tan vertiginoso fue el dominio de Jordan en los años 90! Este equipo dejó una huella imborrable: abrió la puerta a una generación de pilotos y desafió a gigantes como McLaren y Ferrari cuando la F1 parecía girar en círculos. En aquel periodo dorado, Jordan no solo compitió; marcó momentos que siguen resonando en cada curva de la historia de la Fórmula 1.

En 1999, Jordan no solo fue un equipo de apoyo; fue una force majeure que llevó la batalla a los más grandes. Michael Schumacher, que ya estaba forjando su leyenda, encontró en Jordan un escenario que amplificó su hambre de gloria y dejó claro que la competición puede nacer en cualquier rincón del paddock cuando la pasión y la ingeniería se alinean.

Pero el relato no se detiene en las cumbres. A medida que el libro de la década siguiente se abría, el brillo comenzó a desvanecerse un poco. Aun así, su espíritu competitivo nunca se apagó por completo. En una carrera que muchos recordarán por su caos y sorpresa, el equipo dejó otro rastro imborrable: una victoria en la primera mitad del siglo XXI, en un Brasil que parecía fascinado por la lluvia, la estrategia audaz y la imprevisibilidad de cada giro.

Fue una carrera que demostró que la grandeza no se mide solo por las victorias constantes, sino por la capacidad de reinventarse ante la adversidad y seguir peleando cuando el calendario pone a prueba cada recurso. Aquella victoria, lograda en medio del caos, se convirtió en una prueba viviente de que el deporte no se escribe solo con números, sino con historias que inspiran a cada aficionado a soñar en grande.

Hoy recordamos ese tramo de la historia con emoción: la valentía de un equipo que apostó por la innovación, el talento que emergió en sus coches y la química imposible entre ingeniería, estrategia y pura determinación. La Fórmula 1, al mirar atrás, continúa celebrando esos momentos que nos recuerdan por qué amamos este deporte: por las historias que nacen cuando nadie espera y la gloria aparece cuando menos la imaginas.

Keep reading: Keep exploring how Jordan encontró su última chispa en un Brasil inolvidable, y cómo esa temporada sigue alimentando la leyenda de un equipo que supo jugar con fuego y salir ileso para escribir una página única en la historia de la F1.

from Motorsport.com – Formula 1 – Stories https://ift.tt/G9vJfA1

via IFTTT IA