La Raspberry Pi está enfrentando grandes problemas de sobre costo

(adsbygoogle = window.adsbygoogle || []).push({});

En una publicación de blog, el desarrollador Jeff Geerling explica por qué cree que aún pasará un tiempo hasta que Raspberry Pi vuelva a estar disponible para el público en general en el precio establecido o al menos a un costo considerable dentro del mercado.

Para quienes desconocen de la «Raspberry Pi», deben saber que esta es una computadora de placa única basada en ARM del tamaño de una tarjeta de crédito. La Raspberry Pi permite la ejecución de varias variantes del sistema operativo libre GNU/Linux, en particular Debian, y también funciona con Windows.

(adsbygoogle = window.adsbygoogle || []).push({});

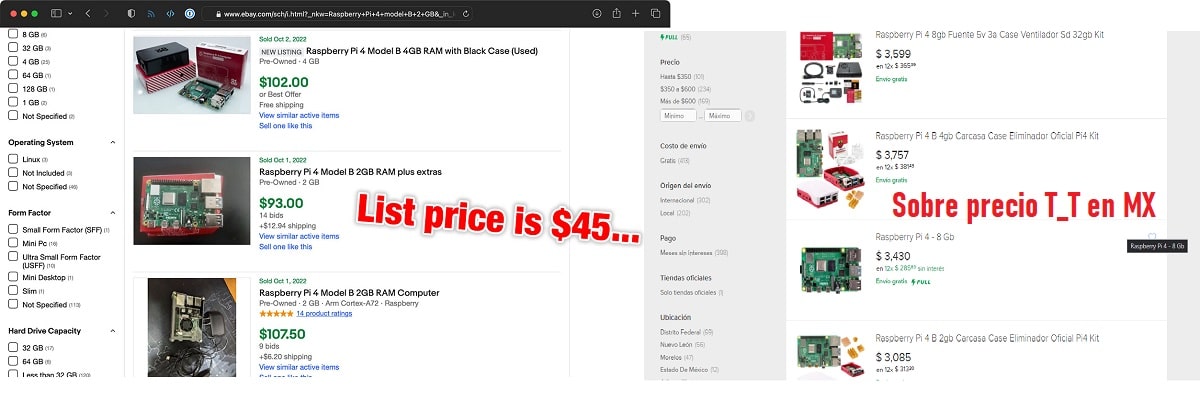

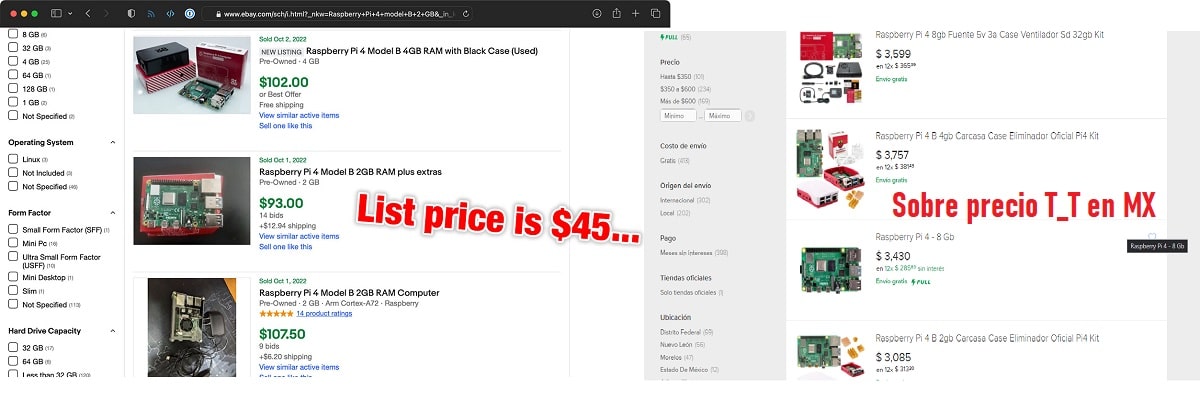

Sobre el tema, de manera personal debo mencionar que encontrar el articulo que redacto Jeff Geerling me hace comprender que la situación no es solo en mi país, ya que no hace mucho me había percatado (hasta cierta parte), que los costos de la Raspberry Pi 4 desde su lanzamiento hasta ese momento, al menos aquí en mi país (México), han estado a un sobre precio exagerado.

Y dando un ejemplo, el costo de una RPi 4 básica, está no debajo de los $2000.00 MXN (pesos mexicanos) que es un aproximado de unos 100 dólares/euros (ya que están casi a la par, unos centavos mas/menos), mientras que la versión de 8GB rebasa los 150 dólares (unos $3000.00 MXN). Mientras que por el lado de la RPi 400 ni hablar.

Se podría entender hasta cierto punto que este lado del charco (Latinoamérica) sea un punto olvidado y por ende los revendedores tengan que aumentar el costo y personalmente es algo que odio, ya que proyectos como este o dígase el Librem, PinePhone, entre otros, me los he perdido porque resulta imposible poder hacerse con uno de estos.

(adsbygoogle = window.adsbygoogle || []).push({});

Tomando en cuenta los costos de las RPi aquí en México, (en estos momentos de redactar el articulo), la verdad te orillan a optar por otras alternativas, que por un costo promedio de $3500.00 MXN (unos 175 dolares), con ello te haces de un combo ryzen 3 2400g e incluso con suerte de un ryzen 5 5600g, claro hay que tomar en cuenta que te faltaría la fuente de poder, pero pues si uno piensa en comparación de potencia, simplemente no hay punto de partida.

En este punto, sé que muchos pensaran y me dirán que «una RPi como tal no está pensada para estar a la par de componentes de escritorio y que en términos de utilidad, la RPi tiene una amplia gama proyectos. El punto es hacer solo una comparativa de costo y que en muchos casos, la mayoría optaría por un equipo de escritorio, que tal vez si, «desnudo» (hablando de no usar un gabinete) pero pues es funcional y realmente no afecta su funcionamiento.

Ahora, pasando al tema de la publicación de Jeff Geerling, este menciona que:

«Para ser claros, me refiero a los SBC de Raspberry Pi convencionales, como el Pi 4 Model B, Compute Module 4, Pi Zero 2W y, en muchos casos, incluso el Pi 400. Pico y Pico W están disponibles, en menos en la mayoría de los mercados que he examinado (todavía existe escasez local, pero por lo general no durante meses o años )”, dice Geerling.

Y es que hay que recordar que en su momento «Eben Upton», fundador de Raspberry Pi, anuncio un aumento «temporal» en el precio de Raspberry Pi 4. Upton dijo que el precio de la Raspberry Pi 4 de 2 GB bajaría de $ 35 a $ 45 y una versión previamente descontinuada de la Raspberry Pi 4 con 1 GB de RAM se reintroduciría a $ 35.

(adsbygoogle = window.adsbygoogle || []).push({});

“En febrero de 2020, anunciamos que descontinuaríamos la variante de 1GB de Raspberry Pi 4 y cambiaríamos el producto de 2GB a nuestro precio de lista de $35. Desafortunadamente, el aumento del costo causado por la escasez actual significa que este producto actualmente no es económicamente viable a este precio reducido. Por lo tanto, lo estamos reduciendo temporalmente a 45 dólares”, dijo Eben Upton.

Para Geerling, Raspberry Pi es uno de los pocos proveedores de SBC (quizás el único) que aborda la característica más importante para la adopción y la felicidad continua del usuario final, «el soporte».

“En lugar de arrojar hardware a la pared, ver qué falla y depender de las comunidades de desarrolladores para respaldar su hardware con distribuciones como Armbian, Raspberry Pi respalda activamente sus placas, directamente desde el Pi Model B original. Mejoran continuamente su documentación y se enfocan en una excelente experiencia de usuario final para usuarios principiantes y avanzados.

Hay un factor importante que tambien entra en juego, y es que la Raspberry Pi solo puede producir una cantidad limitada de modelos Pi basados en el SoC Broadcom BCM2711. Es el mismo problema que afecta a los fabricantes de automóviles. Incluso gigantes como Nvidia, Intel, AMD y Apple se ven afectados.

Debido a la escasez, Raspberry Pi no ha podido aumentar la producción para satisfacer la demanda, por lo que tienen que priorizar hacia dónde van los Pis que fabrican… y en la actualidad todavía están dando prioridad a los socios OEM sobre los minoristas de usuarios finales que venden unidades individuales.

Según Geerling, esto está lejos de ser ideal, y muchos en la comunidad/fabricante se sienten traicionados por una organización que ha crecido rápidamente gracias a la adopción popular de Raspberry Pi desde 2012.

«¿Cuántos usuarios comerciales e industriales de Pi lo incorporarían en su productos (y, por lo tanto, dependen de las acciones de Pi para su propia supervivencia) ¿no fue por la enorme comunidad de desarrolladores, fabricantes, manipuladores y educadores individuales que han hecho que Raspberry Pi sea tan popular como lo es hoy? él se pregunta.

Finalmente si quieres conocer más al respecto, te invito a que visites el articulo original de Jeff Geerling sobre el tema en su sitio web. El enlace es este.

from Linux Adictos https://ift.tt/KpM6DTN

via IFTTT