Nuclear Player se ha ganado un hueco entre los reproductores de música modernos gracias a que combina lo mejor del streaming online con la filosofía del software libre. Es un programa pensado para quienes quieren escuchar música sin anuncios, sin rastreo y con un control absoluto sobre lo que suena, desde múltiples fuentes y en cualquier sistema operativo de escritorio.

A lo largo de este artículo vamos a ver en detalle qué ofrece Nuclear Player, cómo funciona su sistema de plugins, en qué plataformas está disponible, qué lo diferencia de otros reproductores y por qué se ha convertido en una herramienta tan interesante tanto para usuarios habituales como para desarrolladores. Todo ello con una explicación cercana y clara, para que tengas una visión completa de lo que puedes hacer con este reproductor de música gratuito y de código abierto.

¿Qué es Nuclear Player y qué lo hace diferente?

Nuclear Player es un reproductor de música libre y de código abierto que destaca por varias ideas clave: no tiene publicidad, no recopila datos personales ni realiza seguimiento de tu actividad y se apoya en múltiples fuentes en línea para reproducir canciones. En lugar de limitarse a tu biblioteca local o a una única plataforma, Nuclear te permite buscar temas y artistas en diferentes servicios, construir listas de reproducción y escuchar prácticamente cualquier cosa que encuentres.

El objetivo principal del proyecto es ofrecer una experiencia de escucha sencilla, potente y respetuosa con tu privacidad. No encontrarás recomendaciones invasivas, anuncios incrustados ni algoritmos que analicen tu comportamiento para mostrarte contenido. Lo que ves en pantalla se basa, principalmente, en la popularidad de las canciones dentro del propio ecosistema de Nuclear y en lo que tú mismo marques como favorito.

Además, al ser software libre, cualquiera puede revisar su código, colaborar con nuevas funciones o crear extensiones. Esta filosofía abierta se nota especialmente en su sistema de plugins, que se ha convertido en el corazón del reproductor, ya que prácticamente todas las funciones pasan por ellos.

Plataformas y formatos disponibles

Una de las grandes ventajas de Nuclear Player es que es totalmente multiplataforma. El proyecto ofrece versiones para Windows, macOS y Linux, de modo que puedes usar el mismo reproductor en casi cualquier ordenador de escritorio actual sin complicarte la vida.

En Windows, Nuclear se distribuye en formato instalador .exe y también como paquete .msi, lo que te permite elegir el tipo de instalación que más te convenga. Ambos formatos facilitan un proceso de instalación estándar, con integración en el sistema y creación de accesos directos.

En macOS, el reproductor está disponible en imagen .dmg con soporte tanto para Apple Silicon como para procesadores Intel. Esto significa que puedes usar Nuclear en equipos Mac recientes con chips M1, M2 y sucesores, así como en modelos anteriores con arquitectura x86, aprovechando las optimizaciones de cada plataforma.

En el ecosistema Linux, donde la variedad de distribuciones es enorme, Nuclear ofrece varias opciones para que cada usuario pueda instalar el programa en el formato que mejor encaje con su sistema. El reproductor se puede descargar en su GitHub como AppImage, .deb, .rpm y también en formato Flatpak. De este modo, se cubren desde distribuciones basadas en Debian y Ubuntu hasta Fedora, openSUSE y muchas otras, además de la posibilidad de usar un contenedor Flatpak independiente de la distribución.

Una interfaz moderna y familiar

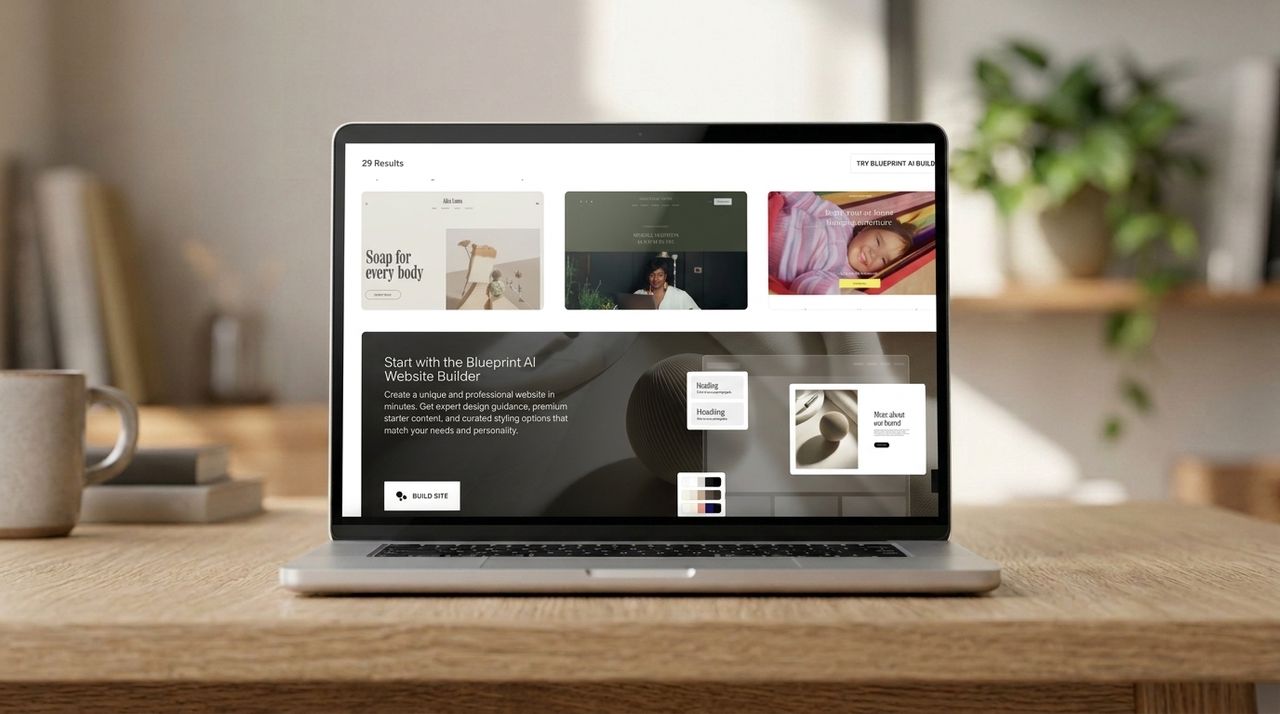

Nuclear Player apuesta por una interfaz moderna, limpia y muy parecida a la de las grandes plataformas de streaming. Si estás acostumbrado a servicios como Spotify o Deezer o a otros reproductores multimedia, la organización de la pantalla principal te resultará muy intuitiva, con secciones dedicadas a playlists populares, artistas destacados y álbumes más escuchados.

Al abrir la aplicación, te recibirán listas de reproducción populares, artistas y discos más oídos en tu país, junto con accesos rápidos a tus propias colecciones. Esta estructura hace que puedas empezar a escuchar música nada más entrar, sin tener que navegar por menús complicados.

La aplicación cuenta con secciones para tus listas de reproducción creadas, tus canciones favoritas y tus artistas y álbumes preferidos. Para marcar algo como favorito basta con darle a “me gusta”, y esa pista, artista o disco pasará a estar disponible en sus apartados correspondientes, de manera muy similar a lo que hacen los servicios de streaming comerciales.

Todo esto se apoya en un diseño visual muy cuidado, con portadas grandes, texto legible y un manejo cómodo tanto con ratón como con atajos de teclado. La idea es que el reproductor resulte agradable de usar a diario y que encontrar lo que quieres escuchar sea cuestión de unos pocos clics.

Funciones principales para escuchar música

El núcleo de Nuclear Player es su capacidad para buscar y reproducir música desde distintas fuentes online. No se limita a una sola biblioteca: puedes localizar canciones, álbumes y artistas a través de diversos servicios y reproducirlos sin salir de la aplicación.

Desde la barra de búsqueda puedes introducir el título de una canción, el nombre de un artista o el de un álbum y Nuclear se encargará de mostrarte resultados procedentes de los orígenes configurados mediante plugins. Una vez que eliges un tema, puedes seleccionar entre varias fuentes disponibles, lo que te permite escoger la versión que más te guste o la que tenga mejor calidad de sonido en ese momento.

El reproductor ofrece un sistema de cola muy completo, con opciones de reproducción aleatoria, repetición y reordenación mediante arrastrar y soltar. Puedes añadir canciones a la cola, ver qué tema sonará a continuación y reorganizar el orden en cualquier momento. Esto facilita improvisar sesiones de escucha sin necesidad de crear una lista de reproducción formal cada vez.

Además, Nuclear te permite explorar páginas específicas de artistas con biografías, discografías y artistas similares. De esta forma no solo escuchas música, sino que también descubres contexto y relaciones entre diferentes grupos y solistas. De igual modo, las páginas de cada álbum muestran el listado completo de pistas, con acceso rápido a la reproducción y a la gestión dentro de la cola o de tus playlists.

Los usuarios más curiosos pueden navegar por nuevos lanzamientos, temas más populares y playlists seleccionadas de forma editorial. Estas secciones ayudan a descubrir música nueva sin depender de algoritmos basados en tu comportamiento, manteniendo el enfoque del proyecto en la transparencia y la ausencia de rastreo.

Listas de reproducción y sistema de favoritos

Uno de los puntos fuertes de Nuclear Player es su gestión flexible de playlists y favoritos. Cuentas con herramientas para crear tus propias listas desde cero, editar su contenido y orden, así como importar y exportar colecciones de otros servicios.

El reproductor permite crear playlists personalizadas, importarlas desde distintas plataformas y exportarlas para usarlas en otros programas. Además, soporta la importación desde servicios populares como Spotify, Deezer o YouTube, lo que resulta especialmente útil si ya tienes listas muy trabajadas y no quieres empezar de cero.

La sección de favoritos se organiza en torno a tres tipos de elementos: canciones, artistas y álbumes. Cada vez que indicas que algo te gusta, pasa a la sección correspondiente. Esto crea una especie de biblioteca rápida a la que puedes acudir cuando no te apetece buscar nada concreto y simplemente quieres escuchar lo que sabes que no falla.

Cuando reproduces una sola canción de forma aislada, el reproductor puede generar una especie de “radio” a partir de ese tema, mezclando pistas similares para crear una experiencia de escucha continua sin que tengas que ir añadiendo manualmente cada canción.

Descarga de música en MP3 desde distintas fuentes

A diferencia de otros reproductores centrados únicamente en el streaming, Nuclear Player ofrece la posibilidad de descargar canciones en formato MP3 para guardarlas localmente. Esta función se basa también en las fuentes de contenido configuradas mediante plugins, de forma que eliges de dónde quieres obtener cada pista.

Cuando localizas una canción en la búsqueda, puedes decidir desde qué origen descargarla y almacenar el archivo en la carpeta de tu elección. De este modo construyes tu propia biblioteca local con los temas que más escuchas, manteniéndolos disponibles incluso cuando no tienes conexión a Internet.

Es importante tener en cuenta que la calidad del audio puede variar en función de la fuente elegida. Por eso Nuclear muestra varias opciones para la misma canción, de manera que puedas optar por la versión que ofrezca mejor sonido o aquella que te interese por cualquier otro motivo.

La gestión de estas descargas convive con la reproducción en streaming, lo que te permite combinar temas online con música almacenada en tu propio PC. Así, el reproductor actúa tanto como cliente de streaming unificado como biblioteca local.

Visualización de letras de canciones

Nuclear Player incorpora una sección dedicada a las letras, de forma similar a otros reproductores modernos. Cuando reproduces una pista, el programa intenta obtener la letra desde fuentes en línea como AZLyrics y mostrarla automáticamente si está disponible.

Esta función es especialmente útil si te gusta seguir la canción mientras suena, aprenderte la letra o consultar fragmentos concretos. Todo el proceso se realiza de manera transparente para el usuario: si hay una letra asociada, aparecerá sin que tengas que hacer nada más.

Al integrarse directamente en el reproductor, no necesitas abrir el navegador ni buscar la letra manualmente. Nuclear se encarga de consultar los servicios correspondientes y enlazar la letra con la canción que estás escuchando, siempre que exista coincidencia en la base de datos utilizada.

Privacidad: sin anuncios ni rastreo

Uno de los sellos de identidad de Nuclear Player es su compromiso con una experiencia libre de publicidad y sin seguimiento. El programa no incluye banners, anuncios de audio ni módulos de rastreo que registren tu comportamiento musical para explotarlo comercialmente.

Esta filosofía puede resultar especialmente atractiva para quienes están cansados de la sobrecarga de recomendaciones automáticas y anuncios en las grandes plataformas. Con Nuclear, mantienes mayor control sobre lo que escuchas y sobre los datos que generas, ya que el programa no trata de perfilarte ni de mostrarte publicidad segmentada.

Temas visuales y personalización de la apariencia

Para adaptarse a los gustos de cada persona, Nuclear Player incluye varios temas visuales integrados de serie. Puedes cambiar entre ellos para modificar el aspecto general de la interfaz, jugando con colores, fondos y detalles gráficos.

Más allá de los temas preinstalados, el reproductor permite usar temas personalizados a través de CSS. Esto abre la puerta a una personalización muy profunda, pensada para usuarios avanzados que quieran afinar el diseño al milímetro o crear estilos completamente nuevos.

La idea es que no te veas obligado a usar siempre la misma apariencia. Si te gusta trastear con el aspecto de tus aplicaciones, Nuclear ofrece una base sólida con temas listos para usar y la posibilidad de cargar tus propias hojas de estilo para dejar el reproductor totalmente a tu gusto.

Sistema de plugins: el corazón de Nuclear

En las versiones recientes, Nuclear ha pasado a depender intensamente de un potente sistema de plugins que articula prácticamente todas sus funciones. La arquitectura del reproductor se ha rediseñado para que la mayoría de funcionalidades se implementen como extensiones, lo que hace que el programa sea muy modular.

Los plugins pueden aportar fuentes de streaming, proveedores de metadatos, gestores de playlists, contenido para el panel principal y muchas otras capacidades. Así, por ejemplo, un plugin puede conectarse a un servicio concreto para ofrecer canciones, mientras que otro se encarga de recuperar información de artistas o de construir recomendaciones editoriales.

Dentro de la propia aplicación existe una tienda de plugins integrada desde la que puedes buscar, instalar, activar o desactivar extensiones sin necesidad de salir de Nuclear. Este enfoque convierte al reproductor en una plataforma extensible, donde la comunidad puede añadir nuevas funciones sin modificar el núcleo del programa.

Para quienes quieran desarrollar sus propias extensiones, el proyecto ofrece el SDK @nuclearplayer/plugin-sdk. Este kit de desarrollo proporciona las herramientas necesarias para crear plugins compatibles, instalarlos correctamente y aprovechar las capacidades internas del reproductor.

Integración con agentes de IA mediante MCP

Una de las innovaciones más llamativas de Nuclear Player es su servidor MCP, que permite que agentes de inteligencia artificial controlen el reproductor. Al activar esta función desde el menú de configuración, en la sección de integraciones, se habilita una interfaz pensada para que aplicaciones de IA puedan comunicarse con Nuclear.

Este servidor MCP está diseñado para ser fácil de descubrir por los clientes compatibles, y existe incluso una “skill” específica denominada Nuclear MCP Skill que ayuda a que los agentes de IA entiendan más rápidamente cómo interactuar con el reproductor.

En el ecosistema de desarrollo se menciona la integración con herramientas como Claude Code a través de Codex CLI, OpenCode y entornos de escritorio como Claude Desktop, Cursor o Windsurf. Gracias a este sistema, un asistente de IA puede, por ejemplo, buscar canciones, manipular la cola de reproducción o gestionar playlists en tu nombre, siempre bajo tu control.

Atajos de teclado, actualizaciones y traducciones

Para mejorar la usabilidad en el día a día, Nuclear Player incluye atajos de teclado configurados para las acciones más habituales. Esto permite controlar la reproducción, saltar pistas, buscar canciones o gestionar la cola sin necesidad de depender siempre del ratón.

El proyecto también incorpora un sistema de actualizaciones automáticas, de forma que recibes nuevas versiones y mejoras sin tener que estar pendiente de descargar manualmente cada lanzamiento. Cuando aparece una nueva versión estable, el propio reproductor puede encargarse del proceso de actualización.

En cuanto al idioma, Nuclear se encuentra traducido a varios idiomas, lo que facilita su uso en diferentes regiones. Esta localización hace que los menús, mensajes y opciones resulten más comprensibles para usuarios que no dominan el inglés, ampliando el alcance del reproductor a una comunidad internacional.

Arquitectura técnica y requisitos para desarrolladores

Detrás de la interfaz cuidada y de todas estas funciones hay una infraestructura técnica bastante elaborada. Nuclear se organiza como un monorepo gestionado con pnpm y Turborepo, lo que significa que el código de los distintos paquetes relacionados con el proyecto se mantiene en un único repositorio bien estructurado.

La aplicación principal está construida con Tauri, que combina Rust en la parte nativa con React en la interfaz web. Esta elección tecnológica permite crear una aplicación de escritorio relativamente ligera y segura, aprovechando la eficiencia de Rust y la flexibilidad de React para la capa visual.

Para quienes quieran compilar o desarrollar Nuclear desde el código fuente, es necesario contar con Node.js en versión 22 o superior, pnpm a partir de la versión 9 y Rust en su canal estable, además de las dependencias específicas de Tauri para cada plataforma, tal y como se documenta en la guía oficial de ese framework.

En el repositorio se describen diversas tareas comunes de trabajo en el espacio de desarrollo, que se ejecutan desde la raíz del proyecto usando pnpm y las herramientas de Turborepo. Esto facilita la gestión de los distintos paquetes y módulos que componen el ecosistema de Nuclear.

En cuanto a la licencia, el proyecto se distribuye bajo AGPL-3.0, una licencia copyleft fuerte. Esta elección exige que las modificaciones y derivados que se distribuyan públicamente mantengan el mismo tipo de licencia, reforzando la naturaleza libre y abierta de la aplicación.

Nuclear Player para usuarios de escritorio

Si lo miramos desde el punto de vista del usuario final, Nuclear Player se presenta como una solución muy atractiva para escuchar música gratis en ordenadores con Windows, macOS y Linux. Su propuesta combina reproducción desde múltiples servicios en línea, posibilidad de descargar temas en MP3, gestión avanzada de playlists y una interfaz cercana a la de los grandes servicios comerciales.

El hecho de poder mezclar canciones procedentes de diferentes plataformas con tu música almacenada localmente amplía mucho las posibilidades frente a un reproductor tradicional. En la práctica, puedes tener en un mismo sitio temas guardados en tu PC, pistas que llegan desde diversas fuentes online y listas importadas de otras aplicaciones.

Por todo ello, Nuclear resulta especialmente interesante para quienes buscan un reproductor unificado que no esté ligado a una sola plataforma de streaming, que respete la privacidad y que además ofrezca opciones avanzadas de personalización, tanto visuales como funcionales mediante plugins.

Al final, Nuclear Player se posiciona como un reproductor de música completo, flexible y respetuoso con el usuario, capaz de competir en características con muchas soluciones comerciales a pesar de ser libre y gratuito. Para cualquiera que quiera centralizar su música, experimentar con integraciones avanzadas o simplemente escuchar canciones sin anuncios ni seguimiento, se convierte en una alternativa muy sólida y con mucho margen de crecimiento.

from Linux Adictos https://ift.tt/7kcltfy

via IFTTT