El rumor se convirtió en entusiasmo cuando se anunció el regreso de Dead or Alive y Virtua Fighter. Dos pilares que forjaron la identidad de los luchadores en 3D, con estilos que marcaron generaciones y dejaron huella en la industria. Pero más allá de las miradas hacia el pasado, hay una sensación de que otro clásico merece su segunda oportunidad. Un título que, por oportunidades perdidas y momentos de gloria, se mantiene en la memoria de los aficionados como una promesa pendiente. Este regreso no solo sería una reedición o un simple remaster; sería una renovación que honre sus raíces mientras abraza la tecnología moderna: animaciones más fluidas, físicos más tangibles y un elenco de personajes que combine veteranos icónicos con nuevas caras que aporten frescura sin romper la esencia de la saga. En una era donde los combates en 3D han evolucionado gracias a motores de iluminación, movimientos de escenario y sistemas de control más intuitivos, el público demanda una experiencia que se sienta tanto reciente como fiel a su historia. La promesa es clara: entregar una experiencia de lucha que capture la táctica, el ritmo y la tensión de cada combate, respaldada por una narrativa que conecte con la comunidad de jugadores de todas las edades. Si se cumplen estas expectativas, el regreso de este título no solo ampliará el repertorio de luchas en 3D, sino que consolidará una nueva era de clásicos revitalizados que inviten a viejos fans y atraigan a nuevos. La industria tiene ante sí una oportunidad de oro para demostrar que, incluso en un mercado saturado de secuelas, el respeto por la identidad de cada juego puede coexistir con la innovación necesaria para escribir un capítulo duradero en la historia de los fighting games.

from Latest from TechRadar https://ift.tt/tdPSH3y

via IFTTT IA

Daily Archives: March 1, 2026

Anker amplía su línea de auriculares: innovación y versatilidad para cada necesidad

En un mercado cada vez más competitivo, Anker presenta una expansión estratégica de su línea de auriculares, enfocada en la mejora de la calidad de sonido, la comodidad durante largas sesiones y la conectividad confiable. La marca, reconocida por combinar tecnología de punta con precios competitivos, busca atender a una audiencia diversa que va desde usuarios casuales hasta audiófilos que exigen rendimiento en distintos contextos, ya sea trabajo, estudio o ocio.

La nueva oferta incluye modelos intrauditivos y de diadema que incorporan avances significativos en cancelación de ruido, reducción de ruido ambiental y procesamiento de audio. Entre las características destacadas se encuentran controladores de alta eficiencia, perfiles de ecualización personalizables y modos de uso adaptables a diferentes escenarios, como transporte público, oficina o gimnasio. Además, se ha mejorado la autonomía de batería, con opciones que prometen horas de reproducción continua y mecanismos de carga rápida para minimizar el tiempo de espera.

La experiencia de usuario se ve fortalecida por mejoras en la ergonomía y en los materiales: almohadillas más suaves, diademas ligeras y un ajuste seguro que busca reducir la fatiga incluso en sesiones prolongadas. En cuanto a conectividad, los nuevos modelos contemplan compatibilidad con Bluetooth 5.x, emparejamiento rápido, y perfiles de códec que optimizan la claridad de voz para videollamadas y llamadas telefónicas.

El diseño incorpora una estética sobria y minimalista, con acabados en colores neutros que facilitan su integración en entornos profesionales y personales. La marca también enfatiza la durabilidad y la resistencia al desgaste, aspectos clave para usuarios que requieren dispositivos capaces de soportar el ajetreo diario y pequeños accidentes sin perder rendimiento.

En términos de valor, la ampliación de la gama busca ofrecer opciones para diferentes rangos presupuestarios, sin comprometer la experiencia de audio. Esto se complementa con paquetes y accesorios pensados para maximizar la comodidad y la usabilidad, como estuches de transporte, cables de alta fidelidad y adaptadores para múltiples dispositivos.

En resumen, la expansión de la línea de auriculares de Anker refuerza su compromiso con la innovación, la conveniencia y la calidad sonora. Con una oferta más amplia y versátil, la marca se posiciona para satisfacer las necesidades de usuarios que buscan rendimiento sólido, conectividad fiable y una experiencia auditiva envolvente en su día a día.

from Latest from TechRadar https://ift.tt/Nl31Fhi

via IFTTT IA

Dominando la Migración Guiada por Migración: De la Planificación a la Gobernanza a Largo Plazo

En el paisaje empresarial actual, la migración de sistemas, datos y procesos ya no es simplemente una transición técnica; es una estrategia operativa que impulsa la agilidad, la eficiencia y la resiliencia. Cuando se aborda desde la perspectiva de una migración guiada por la migración, las organizaciones pueden convertir un proyecto complejo en una ruta clara hacia resultados sostenibles. A continuación se presentan las fases clave y las prácticas recomendadas para lograr una migración exitosa, con un énfasis especial en el mapeo y la gobernanza a largo plazo.

1) Definir el objetivo estratégico de la migración

Antes de tocar cualquier código o dato, es fundamental alinear el proyecto con la estrategia de negocio. Preguntas guía como: ¿Qué problemas se buscan resolver? ¿Qué mejoras de rendimiento o experiencia de cliente se esperan? ¿Qué métricas permitirán evaluar el éxito? Un objetivo claro orienta todas las decisiones posteriores y facilita la priorización de fases.

2) Mapear el estado actual y el estado deseado

El mapeo exhaustivo del entorno existente es la base de una migración bien gestionada. Esto incluye:

– Inventario de sistemas, datos y procesos involucrados.

– Identificación de dependencias entre componentes.

– Clasificación de datos por sensibilidad, volumen y criticidad.

– Definición de criterios para la migración (por ejemplo, ventanas de menor impacto, criterios de calidad de datos).

El resultado es un mapa claro que, a su vez, sirve como contrato de migración entre equipos y proveedores.

3) Diseñar un plan de migración guiado

Con el mapa en mano, se diseña un plan por fases, con hitos y criterios de entrada/salida. Elementos clave:

– Secuenciación basada en dependencias y criticidad.

– Estrategias de migración (reissue, replatform, rehost, refactor) adaptadas a cada componente.

– Plan de pruebas: validación de datos, validación de funcionalidades y aceptación de usuarios.

– Gestión de riesgos y planes de mitigación.

– Estimación de costos y recursos, con escenarios optimistas, realistas y conservadores.

4) Asegurar la calidad de datos y la integridad

La migración puede amplificar inconsistencias existentes. Establecer calidad de datos como un requisito de entrada a cada fase es crucial:

– Definir reglas de validación y limpiado de datos antes de migrar.

– Crear trazabilidad de datos: origen, transformaciones y destino.

– Implementar controles de calidad durante y después de la migración para detectar desviaciones tempranas.

5) Gobernanza sólida para el largo plazo

La gobernanza debe trascender la migración puntual y establecer prácticas sostenibles:

– Roles y responsabilidades claros (propietarios de datos, responsables de procesos, comités de gobernanza).

– Políticas de seguridad y cumplimiento aplicables a todo el ciclo de vida de los datos y sistemas.

– Mecanismos de control de cambios y versiones para componentes migrados.

– Acuerdos de nivel de servicio (SLA) y métricas de desempeño que evolucionan con el negocio.

– Planes de continuidad y recuperación ante desastres que consideren el nuevo entorno.

6) Pruebas intensivas y validación de negocio

Antes de que cualquier sistema migrado entre en producción, debe pasar por pruebas exhaustivas:

– Pruebas de rendimiento y escalabilidad para asegurar que el nuevo entorno soporta la demanda prevista.

– Pruebas de integridad de datos y reconciliación entre sistemas legacy y nuevos.

– Pruebas de aceptación por parte de usuarios clave para garantizar que las necesidades operativas se cumplen.

7) Implementación por fases y gobernanza operativa

Una migración guiada por migración favorece despliegues escalonados que reducen el riesgo:

– Implementaciones piloto para validar supuestos y ajustar el plan.

– Deslizamientos controlados hacia producción con ventanas de migración definidas.

– Observabilidad y telemetría para monitorear en tiempo real, detectar desviaciones y reaccionar oportunamente.

– Capacitación y transferencia de conocimiento a las operaciones para asegurar que el equipo de destino maneje el entorno con autonomía.

8) Métricas y aprendizaje continuo

El éxito sostenible se mide por resultados y mejora continua:

– Indicadores de negocio: tiempo de procesamiento, costos operativos, disponibilidad, satisfacción de usuarios.

– Indicadores de gobernanza: cumplimiento, calidad de datos, capacidad de auditar cambios, velocidad de resolución de incidencias.

– Ciclos de retroalimentación y revisión periódica de la arquitectura migrada para incorporar mejoras.

9) Cultura de la migración como capacidad organizacional

Más allá de la tecnología, la migración exige una mentalidad de colaboración entre áreas: TI, operaciones, seguridad, cumplimiento y negocio. Promover un lenguaje común, prácticas de gestión de cambios y una visión compartida facilita la adopción y reduce la fricción entre equipos.

Conclusión

La migración no es un proyecto aislado, sino una transformación institucional que, cuando se guía por un marco claro de mapeo y gobernanza sostenible, habilita a la organización para operar con mayor agilidad, proteger la integridad de su información y responder de forma proactiva a las demandas del negocio. Al convertir la migración en una competencia organizacional, las empresas no solo migran sistemas; se preparan para innovar con confianza a lo largo del tiempo.

from Latest from TechRadar https://ift.tt/FVNCb9K

via IFTTT IA

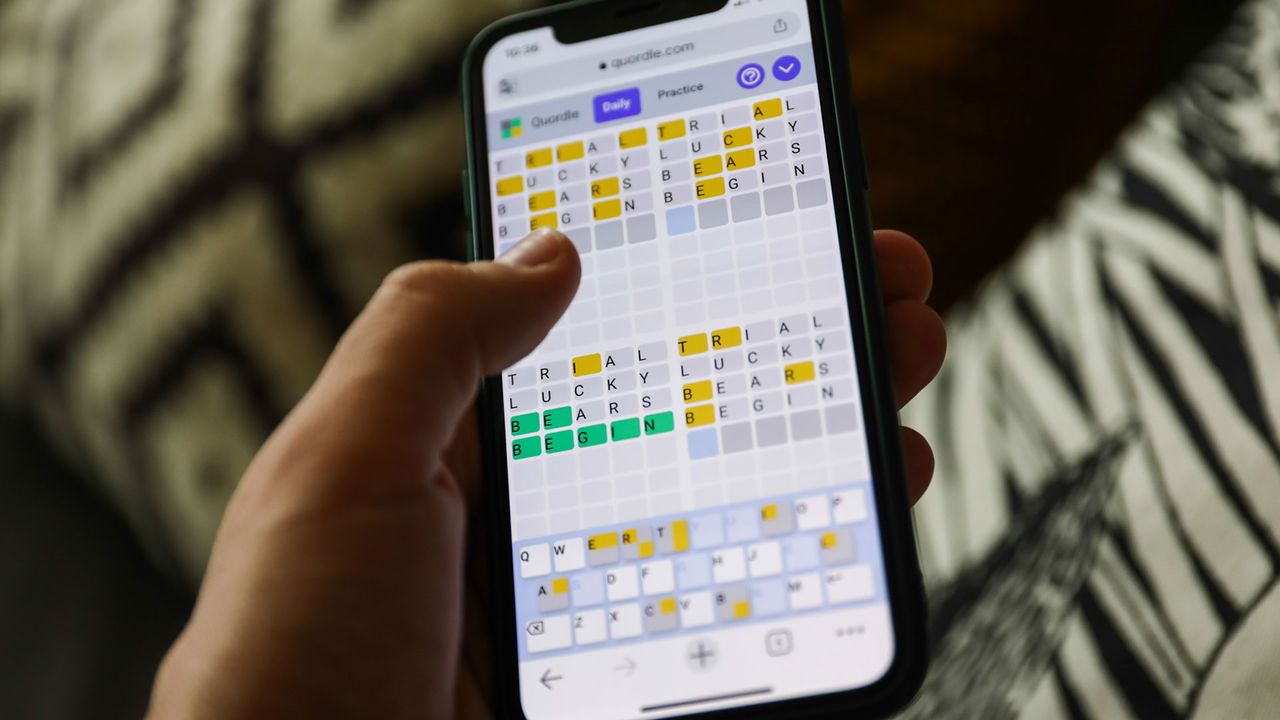

Guía práctica: claves y soluciones de Quordle para hoy y días anteriores

¿Buscas pistas de Quordle? Aquí encontrarás orientación clara para avanzar en el juego y conocer las respuestas de hoy, junto con soluciones de días anteriores. Este artículo está pensado para jugadores que desean optimizar su experiencia, entender las estrategias detrás de las respuestas y aprender de los patrones que suelen aparecer en las palabras propuestas.

1. Comprender el formato de Quordle

Quordle es un juego de palabras en el que se deben adivinar cuatro palabras simultáneamente en un número limitado de intentos. Cada intento comparte el mismo conjunto de letras y colores, lo que permite deducir letras correctas y su posición. La clave está en combinar intuición y método, manteniendo un registro de las letras ya probadas y su rendimiento.

2. Consejos para obtener pistas útiles

– Prioriza inventario de letras: anota qué letras aparecen y si están en la posición correcta, presente o ausente en cada una de las cuatro palabras.

– Utiliza palabras de inicio versátiles: elegir palabras con vocales comunes y consonantes frecuentes puede abrir varias posibilidades a la vez.

– Mantén una lista de letras eliminadas: evita dudas repetidas y concentra tus intentos en letras que aún no has descartado.

– Agrega variación estratégica: cambia una letra a la vez para aislar efectos y confirmar ubicaciones.

3. Cómo usar las pistas de hoy de Quordle

– Analiza las cuatro palabras de inmediato: identifica letras que se repiten en varias palabras y prioriza su ubicación.

– Busca patrones comunes: algunas letras tienden a aparecer en ciertas posiciones dentro de las palabras de cuatro letras o más; toma nota de ello para afinar tus conjeturas.

– Registra tus progresos: un registro claro de intentos y resultados acelera futuras sesiones y facilita la revisión de cualquier estrategia que no funcione.

4. Accede a las respuestas de hoy y de días anteriores

– En muchos sitios y comunidades de Quordle, se comparten soluciones diarias para fines educativos y de revisión de estrategia. Si quieres revisar las respuestas pasadas, busca archivos o hilos donde los jugadores consigan archivar las soluciones por fecha.

– Considera comparar tu progreso con las soluciones publicadas para identificar patrones o errores comunes y adaptar tu enfoque para próximas partidas.

5. Estrategias para mejorar con el tiempo

– Practica la exposición de hipótesis: escribe todas las conjeturas posibles para cada palabra y reduce conforme recibas feedback de las letras indicadas.

– Varía el conjunto de palabras iniciales: alterna entre palabras con diferentes combinaciones de consonantes y vocales para ampliar tu vocabulario y tus probabilidades de éxito.

– Analiza las soluciones de días anteriores: entender por qué una solución era correcta ayuda a anticipar posibles respuestas futuras y a afinar tu intuición.

6. Conclusión

Quordle puede parecer desafiante, pero con un enfoque estructurado y un repositorio de pistas y soluciones, puedes mejorar significativamente tu rendimiento. Usa las estrategias descritas, consulta las soluciones publicadas de días anteriores cuando lo necesites y, sobre todo, disfruta del proceso de aprender y dominar este juego de palabras múltiple.

Si te interesa, podemos preparar un resumen semanal de las soluciones más relevantes y un conjunto de trucos prácticos adaptados a tu estilo de juego.

from Latest from TechRadar https://ift.tt/jcfbkn6

via IFTTT IA

Guía y comentarios sobre las respuestas y pistas de NYT Connections: todo lo que necesitas para resolver el juego de hoy

Buscar respuestas y pistas de NYT Connections puede ser útil para entender la dinámica del juego y disfrutar de una experiencia más fluida. En este artículo, te ofrezco una visión clara y profesional sobre cómo abordar las tarjetas, las conexiones temáticas y las estrategias para avanzar con confianza.

Introducción

NYT Connections desafía a identificar y agrupar elementos por temas comunes, patrones y asociaciones. La clave no siempre es la rapidez, sino la precisión y la capacidad de justificar cada conexión. A continuación, presento un marco práctico para resolver el juego de hoy, seguido de comentarios sobre los acertijos y posibles enfoques.

Cómo abordar el juego

– Observa las tarjetas con atención. Cada conjunto suele revelar un tema subyacente que, una vez identificado, facilita agruparlas correctamente.

– Busca patrones: categorías, palabras asociadas, o conceptos compartidos entre tarjetas cercanas.

– Prioriza la validación de cada conexión: antes de confirmar, pregúntate si la agrupación mantiene coherencia dentro de la temática elegida.

– Gestiona el tiempo con precisión: si una pista parece forzada, retrocede y reevalúa los elementos cercanos para evitar errores omisos.

– Mantén un registro mental de temas recurrentes: memorizar ciertas temáticas populares (por ejemplo, objetos cotidianos, conceptos tecnológicos, lugares geográficos) puede acelerar futuras sesiones.

Ejemplo de enfoque práctico

Imagina que las tarjetas incluyen términos como ‘plataforma’, ‘satélite’, ‘nube’ y ‘conexión’. Un enfoque podría ser buscar una temática tecnológica o de infraestructuras de la información. Si varias tarjetas pueden agruparse bajo tecnología de comunicación, esa podría ser la primera conexión sólida.

Este proceso iterativo continúa hasta completar las conexiones, validando cada grupo con cuidado para no invalidar otras combinaciones posibles.

Comentarios sobre los acertijos de hoy

– El equilibrio entre intuición y razonamiento lógico es clave. A veces, una pista inicial parece inocente, pero el análisis posterior revela una relación más profunda que clarifica varias tarjetas a la vez.

– No subestimes las conexiones temáticas amplias. Atributos como origen, función o uso práctico pueden unir elementos aparentemente dispares.

– Cuando te encuentres atascado, prueba una estrategia de eliminación: identifica tarjetas que claramente no encajan con ciertos temas y reduce las posibilidades, lo que facilita ver las conexiones restantes.

Consejos finales

– Mantén la calma y confía en tu razonamiento. La práctica repetida mejora la capacidad para detectar patrones y reduce la dependencia de respuestas externas.

– Si compartes tus resultados, busca feedback constructivo que te ayude a entender por qué ciertas conexiones funcionan y otras no.

– Recuerda que más que buscar respuestas rápidas, el objetivo es disfrutar y aprender a través de la resolución de cada puzzle.

Conclusión

Con una metodología clara y una mirada atenta a los patrones, resolver NYT Connections se convierte en una experiencia cognitiva gratificante. Este marco no solo te guía para el juego de hoy, sino que también mejora tu agilidad mental para futuras sesiones. Si deseas, puedo adaptar estas pautas a un resumen específico del juego actual o a un conjunto de tarjetas concreto.

from Latest from TechRadar https://ift.tt/LrTs45Q

via IFTTT IA

Cómo resolver el juego de NYT Strands: respuestas, pistas y el espangrama del día

En el mundo de los acertijos diarios, el desafío de NYT Strands se ha convertido en una cita obligada para los amantes de los crucigramas y los desafíos de palabras. Este artículo ofrece una guía clara y práctica para encontrar las respuestas y las pistas necesarias para resolver el juego de hoy, incluyendo una explicación detallada del espangrama (spangram) que puede ser determinante para completar la solución.

Qué esperar de la edición de hoy

– Descripción general del formato: estructura de palabras entrecruzadas con énfasis en vocabulario variado y conexiones temáticas entre pistas.

– Tipos de pistas más comunes: definiciones directas, juegos de palabras, órdenes de caracteres y referencias culturales. Comprender estas categorías facilita identificar las respuestas correctas con mayor rapidez.

– Estrategias de resolución: enfoque sistemático para mapear pistas a posibles soluciones, verificar cruces y optimizar el proceso de descarte para evitar errores tontos.

Cómo hallar las respuestas y pistas (paso a paso)

1) Comienza por las pistas más seguras: identifica definiciones claras o palabras que sabes con certeza. Esto te da puntos de anclaje en la parrilla.

2) Explora cruces: las letras de las respuestas en las columnas o filas adyacentes suelen confirmar o desechar opciones. Si una opción contradice varios cruces, es probable que no sea correcta.

3) Aborda las pistas difíciles con descripciones amplias: reformula la pista en tu mente, piensa en sinónimos, antónimos y posibles jerga o referencias culturales asociadas.

4) Mantén un registro: anota las letras que ya tienes y las posibles letras faltantes. Esto evita cometer errores por suposiciones rápidas.

5) Verifica el espangrama: el espangrama combina palabras en español e inglés para crear una pista o una solución. Identificar este recurso en la pista puede desbloquear varias respuestas a la vez.

Qué es y cómo se usa el espangrama en Strands

– Definición: el espangrama es una técnica de juego de palabras que mezcla elementos de dos idiomas para generar un término o frase que encaje con la pista. Este recurso puede aparecer en definiciones cruzadas o como parte de un acertijo de varias capas.

– Cómo detectarlo: busca pistas que sugieran una combinación lingüística, como referencias culturales bilingües, palabras con raíces compartidas entre español e inglés, o indicaciones explícitas de “mezcla” o “combinación”.

– Ejemplos prácticos: si una pista sugiere algo relacionado con tecnología y cultura hispana, podrías encontrar una solución que combine una palabra inglesa con una terminación en español, dando como resultado una respuesta que encaje en la intersección de ambas lenguas.

– Consejos de uso: al identificar un posible espangrama, valida la palabra resultante con los cruces de la grilla y verifica que coincida con al menos dos o tres letras confirmadas. Si no cuadra, prueba una variante de la combinación lingüística.

Estrategias para maximizar el rendimiento

– Practica el reconocimiento de patrones: ciertas letras y combinaciones son más comunes en palabras en inglés o en español. Tomar nota de estas tendencias acelera la resolución.

– Mantén la mente flexible: los juegos de Strands premian enfoques creativos y la capacidad de ajustar hipótesis a medida que emergen nuevas letras en los cruces.

– Administra tu tiempo: asigna un bloque breve para las pistas más difíciles y reserva el resto para consolidar respuestas seguras y completar los cruces finales.

Conclusión

Resolver NYT Strands requiere un equilibrio entre método y intuición, especialmente cuando el espangrama entra en juego. Con una estrategia clara, atención a los cruces y una lectura atenta de las pistas, puedes avanzar con confianza y completar la solución de hoy. ¿Listo para poner en práctica estas técnicas y enfrentar el reto con una mente organizada y bilingüe?

from Latest from TechRadar https://ift.tt/j0w71lq

via IFTTT IA

Tails 7.5: Un paso estratégico hacia la seguridad portable con mejoras en Tor, GNOME y Thunderbird

La distribución Linux orientada al anonimato Tails 7.5 ya está disponible y llega como una revisión continuista, pero con cambios importantes en la forma de gestionar algunas de sus aplicaciones clave. Aunque no introduce una revolución en cuanto a funciones, sí ajusta piezas centrales del sistema para reforzar la seguridad de quienes dependen de este entorno para trabajar o comunicarse con mayor protección.

Esta versión se publica como quinta actualización dentro de la serie 7.x y mantiene la idea original de Tails: ejecutarse desde una memoria USB o un medio arrancable, enrutar todo el tráfico a través de la red Tor y evitar que queden rastros en el ordenador donde se ha usado. Un enfoque que sigue siendo especialmente relevante en Europa para periodistas, activistas, personal investigador y usuarios que necesitan un plus de confidencialidad.

Base técnica: Debian 13, Linux 6.12 LTS y GNOME 48

Tails 7.5 se apoya en una base actualizada de Debian 13, sobre la que se integran componentes modernos del ecosistema Linux. Entre ellos destaca el kernel Linux 6.12 LTS, que incorpora correcciones de seguridad y mejoras a nivel de hardware, y el entorno de escritorio GNOME 48, que proporciona una interfaz relativamente sencilla para un sistema pensado para usarse en sesiones puntuales.

Esta rama 7.x ha ido recibiendo ajustes incrementales y parches de seguridad desde su salida, incluyendo una actualización de emergencia previa () en la que se renovó el kernel corrigiendo más de un centenar de vulnerabilidades. Esa decisión venía motivada por el riesgo de que fallos en el núcleo pudieran aprovecharse, combinados con otros bugs, para intentar desanonimizar a usuarios de la red Tor.

El corazón de Tails: Tor y navegación anónima

Como en cada lanzamiento, una parte importante de las novedades de Tails 7.5 gira alrededor de Tor, la tecnología que redirige y anonimiza el tráfico de red del sistema. En esta versión se actualiza el cliente Tor a 0.4.9.5, con lo que se integran las últimas correcciones y mejoras en estabilidad y seguridad de la red de encaminadores en cebolla.

También se actualiza Tor Browser, el navegador basado en Firefox que actúa como puerta de entrada a la web en Tails, que ahora pasa a la versión 15.0.7. Además de los cambios internos, esta edición introduce una nueva página de inicio simplificada, pensada para ofrecer una experiencia más clara al arrancar el navegador, algo relevante para quienes utilizan Tails de forma esporádica o en contextos de trabajo rápidos donde no hay tiempo para configuraciones complejas.

Cambio clave en Tails 7.5: Thunderbird se instala como software adicional

La novedad más llamativa de Tails 7.5 afecta a Thunderbird, el cliente de correo de Mozilla, que hasta ahora venía incluido de manera estándar dentro de la imagen de la distribución. A partir de esta versión, Thunderbird sigue estando disponible en la versión 140.7.1, pero ya no se integra como parte fija del sistema base, sino que pasa a instalarse como software adicional a través del Almacenamiento Persistente cuando el usuario así lo configura.

El motivo de este cambio es principalmente de seguridad y mantenimiento. Con frecuencia, Mozilla lanza nuevas versiones de Thunderbird pocos días después de que se publique una nueva edición de Tails, lo que dejaba a la distribución con un cliente de correo ya desfasado y potencialmente expuesto a vulnerabilidades conocidas. Al mover Thunderbird al esquema de «software adicional», el sistema puede descargar e instalar la versión más reciente en cada arranque, sin tener que esperar a un nuevo lanzamiento completo de Tails.

Para beneficiarse de este enfoque, el usuario debe activar en el Almacenamiento Persistente tanto la función de «Software adicional» como la opción específica de «Thunderbird Email Client». Con esas casillas habilitadas, Tails instala Thunderbird automáticamente en cada inicio desde el área persistente, garantizando que se use una versión actualizada siempre que haya conexión para comprobar nuevos paquetes.

Una vez que Thunderbird se instala correctamente como software adicional, el sistema muestra un diálogo de «Migración de Thunderbird» que informa del nuevo comportamiento y adelanta un detalle relevante de cara al futuro de la distribución: a partir de Tails 7.8, previsto para mayo de 2026, Thunderbird dejará de formar parte del conjunto de aplicaciones incluidas por defecto en la imagen. Seguirá estando disponible, pero únicamente mediante este sistema de instalación dinámica desde el almacenamiento persistente.

Imágenes ISO y USB: tamaño y casos de uso

Con este lanzamiento, el proyecto pone a disposición del público imágenes actualizadas de Tails 7.5 en diferentes formatos. La ISO estándar, pensada para grabarse en DVD o utilizarse en máquinas virtuales, ronda los 1,9 GB, mientras que la imagen específica para memorias USB se sitúa en torno a los 2 GB. Desde la página oficial se pueden descargar ambas versiones, junto con guías de instalación detalladas y documentación técnica.

Estas imágenes permiten arrancar ordenadores de sobremesa, portátiles o equipos compartidos sin necesidad de instalar nada en el disco duro, algo que puede resultar especialmente práctico para periodistas desplazados, personal humanitario, asociaciones o colectivos que operan en distintos países europeos y que necesitan llevar consigo un entorno de trabajo preconfigurado. Gracias al Almacenamiento Persistente opcional, parte de los datos y configuraciones pueden conservarse entre reinicios, sin renunciar a las medidas de seguridad por defecto.

Al iniciar un equipo desde un USB o DVD de Tails, todo el tráfico de red se enruta forzosamente a través de la red Tor y el sistema se configura con políticas estrictas de privacidad, limitando, por ejemplo, la escritura en el sistema anfitrión y reduciendo la exposición a rastreo. Esa combinación de portabilidad, anonimato y facilidad de uso explica que Tails haya ganado terreno como herramienta de trabajo puntual más que como sistema operativo principal del día a día.

Tails como herramienta: usos habituales y necesidad de actualizar

Aunque Tails es una distribución completa, su objetivo principal es ser una herramienta especializada más que un sistema para uso cotidiano. Su diseño está orientado a sesiones temporales, en las que se accede a información delicada, se mantienen comunicaciones sensibles o se trabaja en contextos en los que el simple hecho de usar un ordenador puede entrañar riesgos de vigilancia o censura.

Periodistas de investigación, activistas, defensores de derechos humanos, personas que trabajan con filtraciones o fuentes protegidas y usuarios que viven en entornos con fuerte control de Internet recurren a Tails para disponer de un entorno relativamente homogéneo y predecible, independientemente del país o del hardware que utilicen. En Europa, donde la protección de datos y la privacidad siguen en el foco público, Tails se ha convertido en una opción a considerar cuando se requieren medidas adicionales más allá de un navegador con extensiones o una simple VPN.

Los cambios introducidos en Tails 7.5, especialmente la nueva gestión de Thunderbird y la actualización del ecosistema Tor, refuerzan la importancia de mantener siempre la distribución en su versión más reciente. Cada lanzamiento incorpora correcciones de seguridad que, en un entorno orientado al anonimato, no son un mero detalle técnico, sino parte fundamental de la protección del usuario.

Con esta actualización, Tails da un paso más en afinar su equilibrio entre facilidad de uso y fortaleza frente a posibles ataques, sin perder de vista su filosofía original: ofrecer un sistema portable que ayude a reducir la exposición a la vigilancia y al rastreo, manteniendo el control en manos del usuario y apoyándose en tecnologías abiertas como Debian, Tor y Thunderbird para construir un entorno lo más robusto posible.

from Linux Adictos https://ift.tt/Xv2S7bj

via IFTTT

Entre la vigilancia y la autonomía: reflexiones sobre la renuencia de usuarios ante ChatGPT

En la era de la vigilancia masiva y las armas plenamente autónomas, la conversación sobre la inteligencia artificial de uso cotidiano ha dejado de ser un tema marginal para convertirse en una inquietud central. Cada día, más usuarios evalúan críticamente las implicaciones de confiar sus datos, ideas y procesos de trabajo a sistemas conversacionales avanzados, y algunas decisiones choquen con una sintonía entre utilidad inmediata y preocupaciones a largo plazo. Este ensayo aborda las tensiones que sobrevuelan el actual ecosistema digital, donde la eficiencia y la personalización coexisten con riesgos percibidos de seguridad, privacidad y dependencia tecnológica.\n\nPrimero, es posible que la promesa de ChatGPT —respuestas rápidas, asistencia en redacción, generación de ideas y soporte técnico— resulte irresistible para muchos profesionales, estudiantes y empresas. Sin embargo, ese atractivo no viene sin costos inspectables. La recopilación de consultas para entrenamiento, la posibilidad de filtraciones involuntarias y la sensación de no tener un control total sobre el flujo de información son aspectos que pesan en la balanza de la decisión. En este contexto, la transparencia de las políticas de datos y la claridad sobre cómo se utilizan las interacciones se vuelven elementos decisivos para la confianza.\n\nSegundo, la creciente narrativa sobre vigilancia no se limita a la captura de datos. Impulsa una conversación sobre significado, propiedad intelectual y responsabilidad en la creación de contenidos. Si una herramienta facilita la redacción de informes, guiones o propuestas, ¿cuál es el límite entre asistencia y autoría? Esta cuestión no es meramente técnica; es ética y organizacional. Las empresas y los creadores deben establecer límites claros sobre el uso de modelos de lenguaje, la atribución y la conservación de ideas originales.\n\nTercero, la temática de la autonomía —incluido el debate sobre sistemas que operan sin intervención humana directa en escenarios críticos— añade una capa de complejidad. Si bien los sistemas cada vez son más capaces de ejecutar tareas con mínima intervención humana, la responsabilidad última recae en quienes diseñan, implementan y supervisan estas herramientas. En este sentido, la adopción prudente se convierte en una estrategia: evaluar riesgos, definir salvaguardas y mantener canales de supervisión y revisión continua.\n\nCuarto, la decisión de abandonar o continuar con herramientas como ChatGPT no es uniforme; depende del uso, del entorno y de la cultura organizacional. En algunos casos, la solución pasa por prácticas de gobernanza de datos más estrictas, controles de seguridad mejorados y una mayor alfabetización digital para usuarios y administradores. En otros, puede ser más eficaz complementarlas con herramientas de código abierto o con políticas de minimización de datos que limiten la cantidad de información sensible enviada a terceros.\n\nEn conclusión, el debate actual sobre vigilancia y autonomía no es una dicotomía entre confianza ciega y recelo total. Es un llamado a diseñar, usar y gobernar la tecnología de manera consciente: priorizar la seguridad y la privacidad sin renunciar a la productividad y la innovación. A medida que las herramientas evoluciona, la actitud responsable hacia su adopción —con claridad sobre datos, límites de uso y mecanismos de rendición de cuentas— será lo que permita a las comunidades aprovechar sus beneficios sin perder el control sobre su propio ecosistema informacional.

from Latest from TechRadar https://ift.tt/pd4KhuN

via IFTTT IA

La Revolución Silenciosa del Radar de Bolsillo: ISAC y los 5G que Detectan Peligros, Personas y Riesgos Ambientales

En la era de la conectividad omnipresente, la convergencia entre comunicaciones y sensores está cambiando la forma en que percibimos nuestro entorno. ISAC, o Comunicaciones y Vigilancia Integradas, está emergiendo como una tecnología disruptiva que transforma los teléfonos inteligentes en sensores radar capaces de detectar peligros, personas y riesgos ambientales aprovechando las actuales redes 5G. Este desarrollo abre nuevas posibilidades para la seguridad, la salud pública y la gestión de emergencias, al tiempo que plantea desafíos técnicos, éticos y de privacidad que requieren una atención cuidadosa.

Contexto y alcance

La idea central de ISAC es aprovechar la misma infraestructura de comunicaciones para realizar tareas de detección y monitoreo. Los smartphones, equipados con emisores y receptores de radio avanzados, pueden emitir señales no intrusivas y analizar las reflexiones que retornan de objetos, personas y condiciones ambientales. Cuando se integra con la red 5G existente, este enfoque permite una cobertura amplia y continua, con procesamiento en la nube o en la propia edge computing para entregar información procesable a aplicaciones críticas.

Casos de uso prácticos

– Detección de peligros en entornos urbanos: identificar superficies resbaladizas, caídas de objetos o condiciones que podrían provocar accidentes, alertando a usuarios cercanos o a servicios de emergencia en tiempo real.

– Seguridad de personas: localizar a individuos en entornos complejos, como eventos masivos o edificios con movilidad restringida, para facilitar búsquedas y respuestas rápidas sin necesidad de dispositivos de seguimiento externos.

– Monitoreo ambiental: monitorizar vibraciones, cambios de temperatura o humedad que indiquen fallos inminentes en infraestructuras críticas, permitiendo intervenciones preventivas.

– Gestión de aglomeraciones y flujos: entender patrones de movimiento para optimizar rutas de evacuación o reducir riesgos en entornos concurridos.

Impacto tecnológico

La adopción de ISAC en smartphones aprovecha los avances en procesamiento en el edge, aprendizaje automático y técnicas de radar de alta resolución. La integración con redes 5G ofrece ancho de banda suficiente y latencias bajas para entregar alertas en tiempo real, además de posibilitar la fusión de datos de múltiples nodos para mejorar la precisión y la robustez de la detección. Esta sinergia entre comunicaciones y sensores abre la puerta a aplicaciones más seguras y eficientes sin requerir inversiones descomunales en infraestructura adicional.

Desafíos y consideraciones

– Privacidad y consentimiento: detectar personas y condiciones ambientales plantea preguntas sobre quién tiene acceso a los datos y cómo se usan. Es crucial establecer marcos de gobernanza, transparencia y controles de uso.

– Precisión y falsos positivos: sistemas radar en entornos dinámicos pueden generar errores. Se requieren algoritmos robustos, validaciones continuas y mecanismos de verificación para evitar alarmas innecesarias.

– Seguridad de datos: proteger las señales y la información procesada contra interceptación y manipulación es esencial para mantener la confianza en la tecnología.

– Interoperabilidad: garantizar que dispositivos de distintos fabricantes y redes 5G compatibles trabajen sin fricción es clave para una adopción amplia.

Impacto en la industria y la vida cotidiana

La capacidad de convertir smartphones en sensores radar dentro de una red 5G abre oportunidades para servicios de emergencia más eficientes, seguros municipales más proactivos y experiencias de usuario más seguras. A medida que las plataformas ISAC maduran, veremos soluciones integrales que combinan detección de riesgos, servicios de localización y monitoreo ambiental, todo desde el bolsillo del usuario.

Reflexiones finales

La convergencia entre ISAC y 5G representa un paso significativo hacia entornos urbanos más inteligentes y resilientes. Sin embargo, su éxito dependerá de un equilibrio entre innovación y responsabilidad: políticas claras de uso, salvaguardas de privacidad y estándares abiertos que permitan una adopción amplia y confiable. Nadie debe perderse en la promesa de una tecnología revolucionaria; la clave está en implementar soluciones que protejan la seguridad y la dignidad de las personas, mientras potenciamos capacidades vitales para nuestro bienestar colectivo.

from Latest from TechRadar https://ift.tt/NX8bwxl

via IFTTT IA

El diseño de macOS 26: señales de desorden y una llamada de atención para Apple

La llegada de macOS 26 ha encendido un debate que ya no puede ignorarse: el diseño del sistema operativo parece abandonar la coherencia que históricamente definió a la plataforma. Aunque Apple ha logrado avances notables en rendimiento y seguridad, las decisiones de diseño en esta nueva iteración generan fricción entre la experiencia esperada por usuarios leales y las propuestas que el equipo de producto ha puesto sobre la mesa. Este artículo explora las áreas donde el diseño falla, las implicaciones para la productividad y la experiencia cotidiana, y qué podría estar indicando sobre la dirección actual de la compañía.

Primero, la consistencia de interacción. En versiones anteriores, la interfaz de usuario ofrecía una narrativa visual clara: iconos reconocibles, menús intuitivos y una jerarquía de información que guiaba al usuario sin esfuerzo. En macOS 26 se observan cambios de estilo que, si bien pueden responder a tendencias modernas, rompen patrones establecidos. Esto no solo genera una curva de aprendizaje para nuevos usuarios, sino que también dificulta la fluidez de quienes trabajan con el sistema día tras día. Cuando las decisiones de diseño obligan a redescubrir funciones básicas, el costo de oportunidad aumenta: menos tiempo realizando tareas y más tiempo buscando cómo ejecutarlas.

En segundo lugar, la experiencia de usuario y la accesibilidad. Un diseño que busca modernidad no debe sacrificar la legibilidad ni la facilidad de uso. Si la tipografía, el contraste o la organización de controles se vuelven menos legibles o más dispersos, se afecta la eficiencia, especialmente en contextos de trabajo intensivo o en dispositivos con pantallas de menor tamaño. La accesibilidad debe ser un pilar, no una casilla que se tacha a posteriori. La integración entre utilidades nativas, atajos de teclado y controles táctiles debe sentirse como una extensión natural de la propia intuición del sistema; cuando esto se pierde, la experiencia se siente fragmentada.

Tercero, la coherencia entre ecosistemas. Apple ha construido una reputación basada en la continuidad entre macOS, iOS y iPadOS. En macOS 26 se observan tensiones que dificultan esa continuidad: cambios en gestos, ventanas emergentes que requieren nuevas rutas para la realización de tareas repetitivas y una gestión de notificaciones que no parece sincronizarse con el ritmo de las otras plataformas. Este desajuste no solo confunde a los usuarios, sino que también erosiona la promesa de una experiencia unificada a lo largo de dispositivos.

Cuarto, la eficiencia y la productividad. Un sistema operativo moderno debe entender las necesidades de usuarios profesionales: desarrollo, diseño, edición de video y análisis de datos. Si las mejoras de rendimiento se acompañan de una complejidad creciente en la configuración o en la detección de errores de compatibilidad con aplicaciones establecidas, el valor percibido disminuye. La productividad no se gana únicamente con efectos visuales o funciones novelty, sino con flujos de trabajo que se integren sin fisuras en la rutina diaria.

Finalmente, ¿qué podría estar detrás de estas decisiones? Las tensiones entre innovación y familiaridad, presión por incorporar nuevas interfaces o tecnologías, y la necesidad de equilibrar seguridad con accesibilidad pueden empujar a cambios que no siempre resultan populares entre la base de usuarios. Sin embargo, una señal clave es la receptividad de la comunidad: reuniones de usuarios profesionales, foros de desarrolladores y primeros comentarios de analistas suelen anticipar la adopción o rechazo de cambios de diseño de gran alcance.

En conclusión, macOS 26 plantea una conversación necesaria sobre la dirección del diseño en Apple. No se trata únicamente de gustar o no de una determinada estética, sino de entender si el sistema mantiene su promesa de eficiencia, coherencia y accesibilidad. Si la empresa atiende estas señales con una revisión enfocada en la experiencia del usuario, podría convertir un periodo de desorden aparente en una oportunidad para reafirmar su compromiso con una experiencia de usuario excepcional. El debate continúa, y es precisamente ese diálogo el que impulsa la evolución responsable de una plataforma que millones de usuarios integran en su trabajo y creatividad diaria.

from Latest from TechRadar https://ift.tt/ENgOXmR

via IFTTT IA