When his fiancée’s niece is kidnapped, a stoic army doctor and his motley team launch a rescue operation in which they need both wit and their wits.

from New On Netflix USA https://ift.tt/3COSmj4

via IFTTT

When his fiancée’s niece is kidnapped, a stoic army doctor and his motley team launch a rescue operation in which they need both wit and their wits.

from New On Netflix USA https://ift.tt/3COSmj4

via IFTTT

When his fiancée’s niece is kidnapped, a stoic army doctor and his motley team launch a rescue operation in which they need both wit and their wits.

from New On Netflix USA https://ift.tt/3CMoYu1

via IFTTT

When his fiancée’s niece is kidnapped, a stoic army doctor and his motley team launch a rescue operation in which they need both wit and their wits.

from New On Netflix USA https://ift.tt/3weL6KU

via IFTTT

Android es cada vez más inteligente, siendo un ejemplo de ello las rutinas de Google Assistant, pero en cuanto a automatización de tareas en Android, no hay nada como Tasker, la legendaria aplicación creada hace ya casi una década.

Tasker es algo así como IFTTT hipervitaminado, siendo a la vez fácil y no tan fácil de usar. Si has oído hablar de Tasker pero no estás muy seguro de cómo empezar a usarlo, aquí te daremos los primeros pasos para que empieces a automatizar tareas como un campeón.

(adsbygoogle = window.adsbygoogle || []).push({});

Nextcloud es de esos proyectos que no solo no tienen nada que envidiarle al software privativo, sino que muchos fabricantes de hardware lo entregan como parte de sus productos. Se trata de una solución integral en la nube para productividad y trabajo colaborativo que puede competirle de igual a igual a Google Workspaces o Microsoft 365.

Aunque el financiamiento viene de la comercialización de soluciones corporativas, el usuario doméstico o pequeños negocios que quieran tomarse la molestia de aprender a instalarlo y gestionarlo en su propio servidor, pueden utilizarlo en forma gratuita.

(adsbygoogle = window.adsbygoogle || []).push({});

Es pensando en estos usuarios que los desarrolladores acaban de hacer un nuevo anuncio. Nextcloud Backup, va a ser una solución de copia de seguridad incremental totalmente encriptada que no sólo es fácil de usar, sino que ofrece un conjunto completo de funciones incluyendo una amplia gama de opciones de copia de seguridad y la posibilidad de buscar en una copia de seguridad para encontrar archivos y carpetas individuales cuando no se necesita una restauración completa.

Como dije antes, desde Nextcloud destacaron que el software fue creado pensando en los usuarios domésticos, así como en las pequeñas empresas familiares, que probablemente nunca se conviertan en clientes de pago.

Según Maxence Lange, el ingeniero de software de Nextcloud que es el principal desarrollador de la aplicación Backup:

(adsbygoogle = window.adsbygoogle || []).push({});

Las empresas utilizan soluciones de copia de seguridad potentes pero complejas para proporcionarles la seguridad de los datos que comparten con Nextcloud.

Para los usuarios privados, este tipo de soluciones suelen ser excesivas. Nuestra nueva aplicación de copia de seguridad ofrece una forma increíblemente sencilla de garantizar que, incluso en el peor de los casos, como la pérdida total de un servidor, los datos estén seguros en la instancia de un amigo o familiar, preservando, por supuesto, la privacidad mediante el cifrado.

Desde que escribo en Linux Adictos, he comentado un montón de proyectos que tienen una versión corporativa y una versión comunitaria. Es la primera vez que alguno de los responsables se ocupa de los usuarios de la versión autoalojada.

Las necesidades de los usuarios domésticos suelen ser bastante diferentes a las de los usuarios de las grandes empresas. Muchas veces los desarrolladores creen que basta con cumplir con los términos de la licencia publicando el código. Pero, muchas veces la documentación es incompleta, desactualizada y difícil de comprender.

Me pasó con Nextcloud (No digo que sea culpa de ellos) al tratar de instalar Collabora Office u OnlyOffice. Me daba un determinado error que fui incapaz de solucionar. Seis meses después, instalando otro proyecto, encontré la respuesta. Peor fue con otro proyecto de código abierto llamado Mautic. Necesité consultar cinco tutoriales diferentes para terminar la instalación.

Con Nextcloud Backup, el usuario debe buscar a otro de confianza que tenga su propio servidor Nextcloud y pedirle que le cree una cuenta de usuario. A continuación, puede configurar la aplicación para que almacene regularmente copias de seguridad comprimidas y encriptadas de los datos en el servidor Nextcloud. Si algo va mal, se puede recuperar toda la instalación o archivos y carpetas individuales.

La nueva aplicación, ahora en fase beta, estará disponible con sus funcionalidades completas con la versión 23 de Nextcloud.

(adsbygoogle = window.adsbygoogle || []).push({});

from Linux Adictos https://ift.tt/3o0Lh90

via IFTTT

Latest episode – listen now!

from Naked Security https://ift.tt/3bFk3iv

via IFTTT

Amazon tiene en su haber un nutrido grupo de dispositivos en la gama Fire TV, la gran alternativa al Chromecast de Google. Desde modelos tipo stick que se conectan directamente al HDMI de la tele a dispositivos externos como el Fire TV Cube. Y buena parte de ellos se podrán beneficiar de la nueva política de actualizaciones que ha anunciado la empresa americana.

Y es que Amazon ha anunciado que estos dispositivos pasarán a contar con cuatro años de actualizaciones cómo mínimo, pues esta fecha se cuenta desde que se dejan de vender. No hay que olvidar que los Fire TV usan un fork de Android como sistema operativo y que de hecho pueden usar aplicaciones para Android sin problema alguno. Continue reading

GrapheneOS es un sistema operativo para dispositivos móviles construido a partir del Proyecto de Código Abierto de Android (AOSP). Según los desarrolladores se introducen mejoras destinadas a garantizar la seguridad y privacidad, manteniendo al mismo tiempo la usabilidad y la compatibilidad de las aplicaciones.

(adsbygoogle = window.adsbygoogle || []).push({});

De acuerdo a los responsables:

(adsbygoogle = window.adsbygoogle || []).push({});

GrapheneOS se centra en la sustancia más que en la marca y el marketing. No adopta el enfoque típico de amontonar un montón de características inseguras confiando en que los atacantes no las conozcan y retrocediendo en la privacidad/seguridad real. Se trata de un proyecto muy técnico que integra la privacidad y la seguridad en el sistema operativo, en lugar de incluir una serie de adornos poco útiles o incluir opciones subjetivas de aplicaciones de terceros.

De alguna forma, el talón de Aquíles que algunos usuarios encuentran en este tipo de sistemas operativos alternativos es que no incluyan los servicios de Google (Algo así como echar de menos las hamburguesas en el menú de un restaurant vegano) El plan de Graphene es buscar la forma de sumarlos sin que sean parte del sistema operativo o que configuren un riesgo de seguridad.

El proyecto comenzó en 2014 con un solo desarrollador llamado Daniel Micay haciendo importantes contribuciones a la base de código abierto de Android.

A finales de 2015, se constituyó una empresa que se encargaría de financiar el proyecto que cambió de nombre a CopperheadOS. La intención era construir un negocio en torno a GrapheneOS vendiendo soporte, trabajo por contrato y variantes propietarias personalizadas del sistema operativo. El acuerdo establecía que GrapheneOS seguiría siendo propiedad de Daniel Micay, pero, según dice el mismo, no se cumplió lo pactado y la compañía se quedó con el proyecto original.

(adsbygoogle = window.adsbygoogle || []).push({});

En 2018 (siempre según el fundador del GrapheneOS), el director general del ex patrocinador, intentó hacerse con el proyecto mediante la coacción. También afirmó que la empresa se apoderó de la infraestructura dedicándose a reclamar fraudulentamente la propiedad y la autoría.

Tras separarse del anterior patrocinador, GrapheneOS cuenta ahora con múltiples desarrolladores a tiempo completo y a tiempo parcial apoyados por donaciones y con múltiples empresas que colaboran con el proyecto.

Los dispositivos soportados oficialmente son:

Estos dispositivos cumplen con estrictos estándares de privacidad y seguridad y cuentan con un importante refuerzo de versiones anteriores y posteriores específicos para cada uno de ellos.

(adsbygoogle = window.adsbygoogle || []).push({});

GrapheneOS utiliza una versión mejorada de la implementación de cifrado de disco basada en el sistema de archivos del proyecto de código abierto Android. Los dispositivos oficialmente soportados tienen un soporte basado en hardware para mejorar la seguridad de la implementación del cifrado. El sistema operativo es totalmente compatible con las funciones de cifrado basadas en hardware, al igual que con otras funciones de seguridad basadas en hardware.

Las claves de cifrado del disco se generan aleatoriamente con un CSPRNG de alta calidad y se almacenan cifradas con una clave de cifrado. Las claves de encriptación se obtienen en tiempo de ejecución y nunca se almacenan en ningún sitio.

Los datos sensibles se almacenan en perfiles de usuario. Los perfiles de usuario tienen cada uno su propia y única clave de cifrado de disco generada aleatoriamente y su propia y única clave de cifrado se utiliza para cifrarla. El perfil de propietario es especial y se utiliza para almacenar datos sensibles de todo el sistema operativo. Por ello, el perfil de propietario debe iniciar la sesión después de un reinicio antes de poder utilizar otros perfiles de usuario. El perfil propietario no tiene acceso a los datos de otros perfiles. El cifrado basado en el sistema de archivos está diseñado para que los archivos puedan ser eliminados sin tener las claves de sus datos y nombres de archivo, lo que permite al perfil propietario eliminar otros perfiles sin que estén activos.

from Linux Adictos https://ift.tt/3BFmYlW

via IFTTT

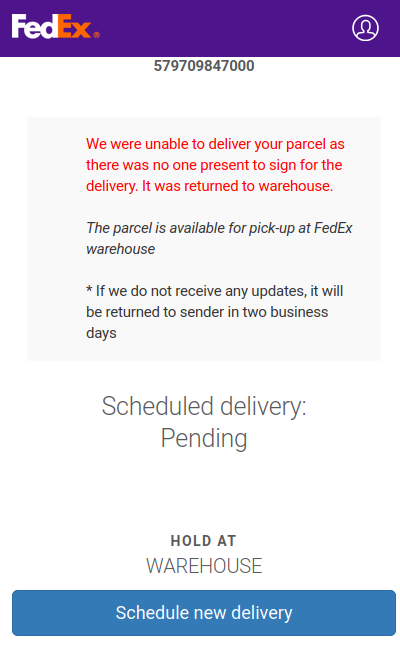

The holiday shopping season always means big business for phishers, who tend to find increased success this time of year with a time-honored lure about a wayward package that needs redelivery. Here’s a look at a fairly elaborate SMS-based phishing scam that spoofs FedEx in a bid to extract personal and financial information from unwary recipients.

One of dozens of FedEx-themed phishing sites currently being advertised via SMS spam.

Louis Morton, a security professional based in Fort Worth, Texas, forwarded an SMS phishing or “smishing” message sent to his wife’s mobile device that indicated a package couldn’t be delivered.

“It is a nearly perfect attack vector at this time of year,” Morton said. “A link was included, implying that the recipient could reschedule delivery.”

Attempting to visit the domain in the phishing link — o001cfedeex[.]com — from a desktop web browser redirects the visitor to a harmless page with ads for car insurance quotes. But by loading it in a mobile device (or by mimicking one using developer tools), we can see the intended landing page pictured in the screenshot to the right — returns-fedex[.]com.

Blocking non-mobile users from visiting the domain can help minimize scrutiny of the site from non-potential victims, such as security researchers, and thus potentially keep the scam site online longer.

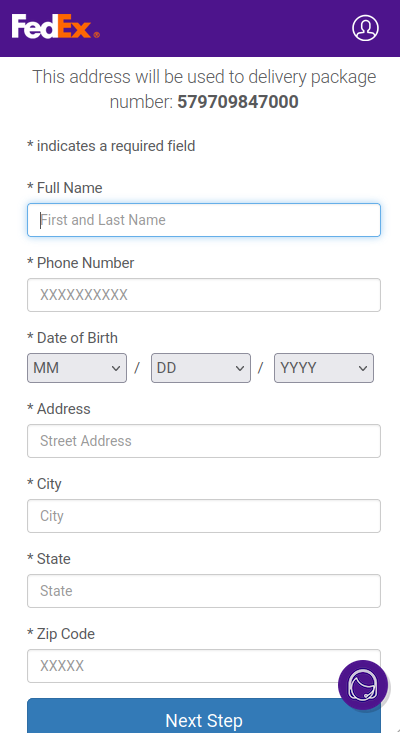

Clicking “Schedule new delivery” brings up a page that requests your name, address, phone number and date of birth. Those who click “Next Step” after providing that information are asked to add a payment card to cover the $2.20 “redelivery fee.”

After clicking “Pay Now,” the visitor is prompted to verify their identity by providing their Social Security number, driver’s license number, email address and email password. Scrolling down on the page revealed more than a half dozen working links to real fedex.com resources online, including the company’s security and privacy policies.

While ever fiber of my being hopes that most people would freak out at this page and go away, scams like these would hardly exist if they didn’t work at least some of the time.

While ever fiber of my being hopes that most people would freak out at this page and go away, scams like these would hardly exist if they didn’t work at least some of the time.

After clicking “Verify,” anyone anxious enough over a wayward package to provide all that information is redirected to the real FedEx at Fedex.com.

It appears that sometime in the past 12 hours, the domain that gets loaded when one clicks the link in the SMS phishing message — returns-fedex[.]com — stopped resolving. But I doubt we’ve seen the last of these phishers.

The true Internet address of the link included in the FedEx SMS phishing campaign is hidden behind content distribution network Cloudflare, but a review of its domain name system (DNS) records shows it resolves to 23.92.29[.]42. There are currently more than three dozen other newly-registered FedEx phishing domains tied to that address, all with a similar naming convention, e.g., f001bfedeex[.]com, g001bfedeex[.]com, and so on.

Now is a great time to remind family and friends about the best advice to sidestep phishing scams: Avoid clicking on links or attachments that arrive unbidden in emails, text messages and other mediums. Most phishing scams invoke a temporal element that warns of negative consequences should you fail to respond or act quickly.

If you’re unsure whether the message is legitimate, take a deep breath and visit the site or service in question manually — ideally, using a browser bookmark so as to avoid potential typosquatting sites.

from Krebs on Security https://ift.tt/3EHPzcc

via IFTTT

(adsbygoogle = window.adsbygoogle || []).push({});

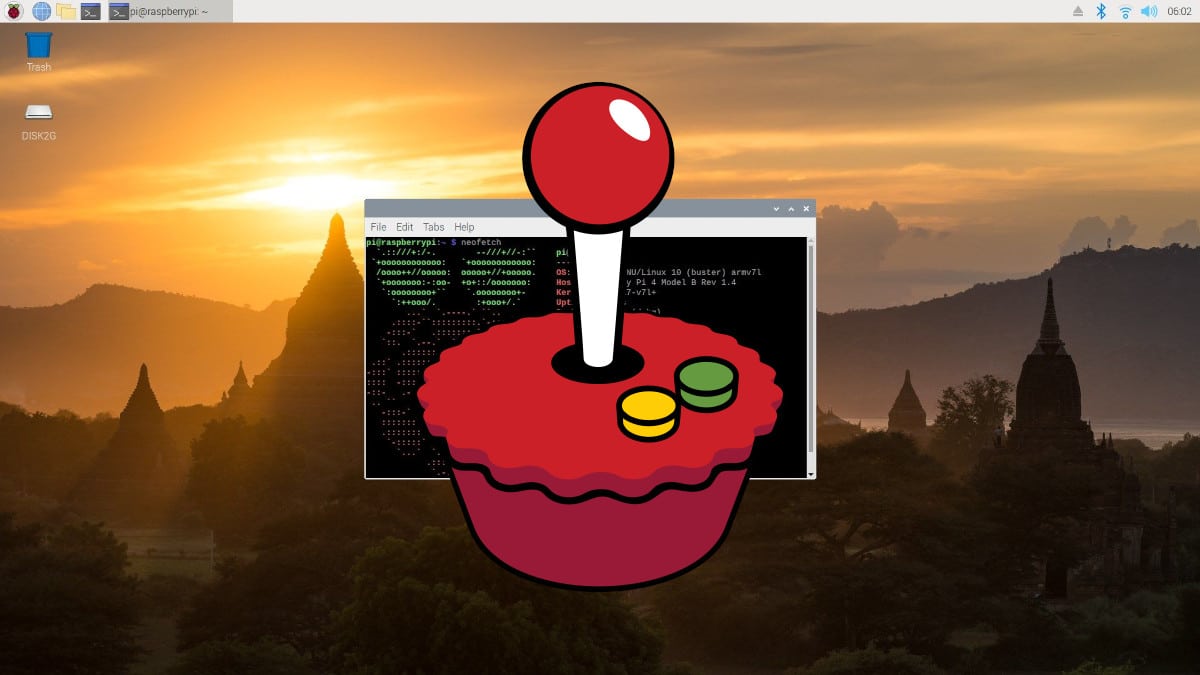

Está claro que los gamers siempre se decantarán por Windows antes que por Linux. Por mucho que mejoren las cosas gracias a Steam o Valve, los desarrolladores siempre priorizarán al sistema más usado, los jugones irán a ese sistema y entraremos en una espiral de la que nunca saldrá más beneficiado Linux. Pero cuando hablamos de juegos clásicos, como los de las consolas retro, no es necesario quedarnos en Windows. El mejor ejemplo es RetroPie, un emulador que basa su mayoría en EmulationStation y RetroArch.

Hace unos días, aunque yo no juego demasiado, quise probarlo en mi Raspberry Pi. Los motivos fueron que ya la tengo conectada a la tele y que quería ver cómo rendía, por lo que me planteé crearme una SD con RetroPie. Antes de hacerlo, pensé en que ya tengo una tarjeta con Raspberry Pi OS y que se puede instalar en el mismo sistema operativo, por lo que así lo hice. En este artículo explico los pasos a seguir por si estáis buscando lo mismo.

(adsbygoogle = window.adsbygoogle || []).push({});

Se supone que lo siguiente funciona en cualquier equipo con un sistema basado en Debian/Ubuntu, pero nosotros nos vamos a centrar en la Raspberry Pi:

sudo git clone --depth=1 https://github.com/RetroPie/RetroPie-Setup

cd RetroPie-Setup

sudo ./retropie_setup.sh

Ahora que ya tenemos instalado RetroPie, lo suyo sería poder usarlo, ¿no? Pues ahora tenemos que configurar algunas cosas. Lo primero será abrir un terminal y escribir «emulationstation» sin las comillas. Si no habíamos conectado ningún mando, ahora es el momento. Justo después leeremos «1 GAMEPAD DETECTED» y deberemos presionar y mantener cualquier botón para empezar con su configuración.

Configurar los controles de un mando es un camino sin pérdida: con lo dibujos de la izquierda, aunque no entendamos el inglés, sabremos qué botón tenemos que presionar: los de la cruceta, los analógicos, los redondos de acción de la derecha, los gatillos y los de Select y Start. También tenemos que configurar una tecla «clave» que combinaremos con otras para pausar el juego y activar algunas otras opciones.

(adsbygoogle = window.adsbygoogle || []).push({});

Una vez tengamos el mando configurado, tenemos que añadirle ROMs. Lo más fácil es probar algunas de SEGA o Nintendo, y las tendremos que meter en la carpeta roms que está dentro de la carpeta RetroPie. Si queremos jugar a títulos de PSP, tenemos que crear una carpeta con ese nombre y, desde los ajustes de EmulationStation (logotipo de RetroPie), instalar el núcleo PPSSPP.

Como consejo final, merece la pena crear un lanzador para EmulationStation para que podamos abrir el emulador desde el menú de inicio (whisker) o desde la barra de tareas. El comando debe ser, sin las comillas, «emulationstation», y de logotipo podemos buscar «retropie logo png» en Google DuckDuckGo, bajárnoslo y elegirlo en el momento de crear el lanzador.

La opción de instalar RetroPie en Raspberry Pi OS/Debian/Ubuntu existe, pero, aunque no tiene el por qué, es más fácil que falle si lo instalamos encima de un sistema que si usamos una imagen para que se ejecute independientemente. Una opción que no tiene mucho que ver con lo que reza el titular es crearse una SD con RetroPie, o mejor aún, usar PINN e instalar un sistema operativo como el oficial y otros de terceros junto al emulador.

Otra opción, que es la que recomiendo si no os preocupa lidiar con cierto bloatware, es instalar Twister OS. Está basado en Raspberry Pi OS, su RetroPie funciona perfectamente tras la instalación de cero, soporta apps de Windows y… bueno, hay para elegir, pero lo mejor para jugar en la Raspberry Pi es RetroPie.

(adsbygoogle = window.adsbygoogle || []).push({});

from Linux Adictos https://ift.tt/3q7q9Rd

via IFTTT