Google quiere que aprendas los elementos de la tabla periódica interactivamente

from Digital Trends Español https://ift.tt/3xWbPv0

via IFTTT

Google quiere que aprendas los elementos de la tabla periódica interactivamente

from Digital Trends Español https://ift.tt/3xWbPv0

via IFTTT

Communications giant T-Mobile said today it is investigating the extent of a data breach that hackers claim has exposed sensitive personal data on 100 million T-Mobile USA customers, in many cases including the name, Social Security number, address, date of birth, phone number, security PINs and details that uniquely identify each customer’s mobile device.

On Sunday, Vice.com broke the news that someone was selling data on 100 million people, and that the data came from T-Mobile. In a statement published on its website today, T-Mobile confirmed it had suffered an intrusion involving customer data, but said it was too soon in its investigation to know what was stolen and how many customers may be affected.

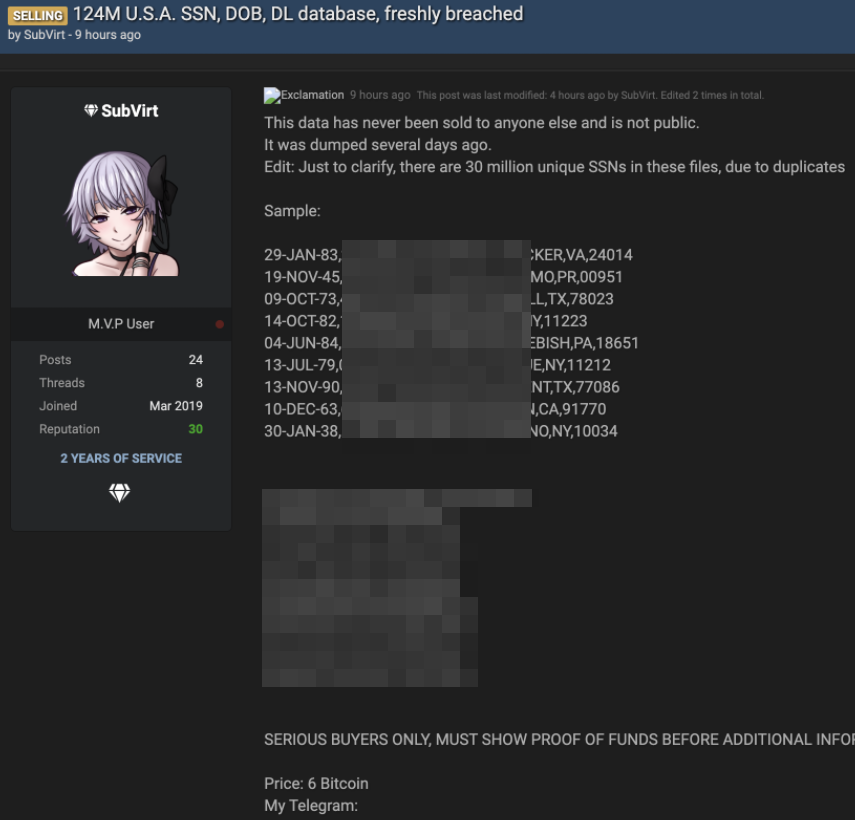

A sales thread tied to the allegedly stolen T-Mobile customer data.

“We have determined that unauthorized access to some T-Mobile data occurred, however we have not yet determined that there is any personal customer data involved,” T-Mobile wrote.

“We are confident that the entry point used to gain access has been closed, and we are continuing our deep technical review of the situation across our systems to identify the nature of any data that was illegally accessed,” the statement continued. “This investigation will take some time but we are working with the highest degree of urgency. Until we have completed this assessment we cannot confirm the reported number of records affected or the validity of statements made by others.”

The intrusion came to light on Twitter when the account @und0xxed started tweeting the details. Reached via direct message, Und0xxed said they were not involved in stealing the databases but was instead in charge of finding buyers for the stolen T-Mobile customer data.

Und0xxed said the hackers found an opening in T-Mobile’s wireless data network that allowed access to two of T-Mobile’s customer data centers. From there, the intruders were able to dump a number of customer databases totaling more than 100 gigabytes.

They claim one of those databases holds the name, date of birth, SSN, drivers license information, plaintext security PIN, address and phone number of 36 million T-Mobile customers in the United States — all going back to the mid-1990s.

The hacker(s) claim the purloined data also includes IMSI and IMEI data for 36 million customers. These are unique numbers embedded in customer mobile devices that identify the device and the SIM card that ties that customer’s device to a telephone number.

“If you want to verify that I have access to the data/the data is real, just give me a T-Mobile number and I’ll run a lookup for you and return the IMEI and IMSI of the phone currently attached to the number and any other details,” @und0xxed said. “All T-Mobile USA prepaid and postpaid customers are affected; Sprint and the other telecoms that T-Mobile owns are unaffected.”

Other databases allegedly accessed by the intruders included one for prepaid accounts, which had far fewer details about customers.

“Prepaid customers usually are just phone number and IMEI and IMSI,” Und0xxed said. “Also, the collection of databases includes historical entries, and many phone numbers have 10 or 20 IMEIs attached to them over the years, and the service dates are provided. There’s also a database that includes credit card numbers with six digits of the cards obfuscated.”

T-Mobile declined to comment beyond what the company said in its blog post today.

In 2015, a computer breach at big three credit bureau Experian exposed the Social Security numbers and other data on 15 million people who applied for financing from T-Mobile.

Like other mobile providers, T-Mobile is locked in a constant battle with scammers who target its own employees in SIM swapping attacks and other techniques to wrest control over employee accounts that can provide backdoor access to customer data. In at least one case, retail store employees were complicit in the account takeovers.

The Twitter profile for the account @Und0xxed includes a shout out to @IntelSecrets, the Twitter account of a fairly elusive hacker who also has gone by the handles IRDev and V0rtex. Asked if @IntelSecrets was involved in the T-Mobile intrusion, @und0xxed confirmed that it was.

Speaking to the researcher Alon Gal (@underthebreach), the hackers responsible for the T-Mobile intrusion said they did it to “retaliate against the US for the kidnapping and torture of John Erin Binns in Germany by the CIA and Turkish intelligence agents in 2019. We did it to harm US infrastructure.”

The IntelSecrets nicknames correspond to an individual who has claimed responsibility for modifying the source code for the Mirai “Internet of Things” botnet to create a variant known as “Satori,” and supplying it to others who used it for criminal gain and were later caught and prosecuted. Like Kenny “NexusZeta” Schuchmann, who pleaded guilty in 2019 to operating the Satori botnet. Two other young men have been charged in connection with Satori — but not IntelSecrets.

How do we know all this about IntelSecrets/IRDev/V0rtex? That identity has acknowledged as much in a series of bizarre lawsuits filed by a person who claims their real name is John Erin Binns. The same Binns identity operates the website intelsecrets[.]ru.

On that site, Binns claims he fled to Germany and Turkey to evade prosecution in the Satori case, only to be kidnapped in Turkey and subjected to various forms of psychological and physical torture. According to Binns, the U.S. Central Intelligence Agency (CIA) falsely told their counterparts in Turkey that he was a supporter or member of the Islamic State (ISIS), a claim he says led to his alleged capture and torture by the Turks.

Since then, Binns has filed a flood of lawsuits naming various federal agencies — including the FBI, the CIA, and the U.S. Special Operations Command (PDF), demanding that the government turn over information collected about him and seeking restitution for his alleged kidnapping at the hands of the CIA.

from Krebs on Security https://ift.tt/3jXLSpX

via IFTTT

Afganos llegaron buscando salir del pais a toda costa

from Digital Trends Español https://ift.tt/3sk8x3G

via IFTTT

Con Android 12 a la vuelta de la esquina vemos como Contactos de Google se actualiza para activar en su aplicación la nueva interfaz Material You a todos los dispositivos actualizados a Android 12 Beta, y lo hace el mismo día que la aplicación de contactos logra un importante hito en la Play Store.

Contactos de Google para Android ha superado los mil millones de descargas**, logrando más de 500 millones de descargas en menos de un año. Este crecimiento acelerado es gracias a que cada vez más son los dispositivos viene de fábrica con la aplicación de contactos de Google, que destaca por su sincronización en la nube.

Podría transformarse en una forma más sustentable de enfriar las casas y los edificios

from Digital Trends Español https://ift.tt/3jWSgOp

via IFTTT

(adsbygoogle = window.adsbygoogle || []).push({});

El escritorio (DDE) se promociona como uno de los más atractivos visualmente de los disponibles en Linux, y lo cierto es que tienen razones para ello. Pero, aunque menos usado fuera de China, también es un sistema operativo basado en Debian, aunque técnicamente es justo lo contrario: la palabra da nombre a un sistema operativo antes que al escritorio. La usemos para lo que la usemos, la noticia de hoy es que se ha lanzado Deepin 20.2.3, una nueva versión del sistema operativo que llega menos de dos meses después de la 20.2.2.

Entre sus novedades, destaca que Deepin 20.2.3 ahora se basa en Debian 10.10, que han actualizado tanto el kernel LTS (5.10) como el estable (5.12, que ya ha llegado al final de su ciclo de vida) y muchas correcciones en DDE, tanto en el entorno gráfico como en sus aplicaciones. A continuación tenéis la lista completa que nos han facilitado en la nota de este lanzamiento.

(adsbygoogle = window.adsbygoogle || []).push({});

Deepin 20.2.3 ya está disponible desde el enlace oficial, OSDN, Google Drive y Torrent, pero es probable que todas las descargas vayan lentas. Si no se quiere usar Deepin Linux y sí DDE, las novedades llegarán pronto, por ejemplo, a Manjaro, una opción recomendada por su sencillez.

from Linux Adictos https://ift.tt/3xPUPXp

via IFTTT

(adsbygoogle = window.adsbygoogle || []).push({});

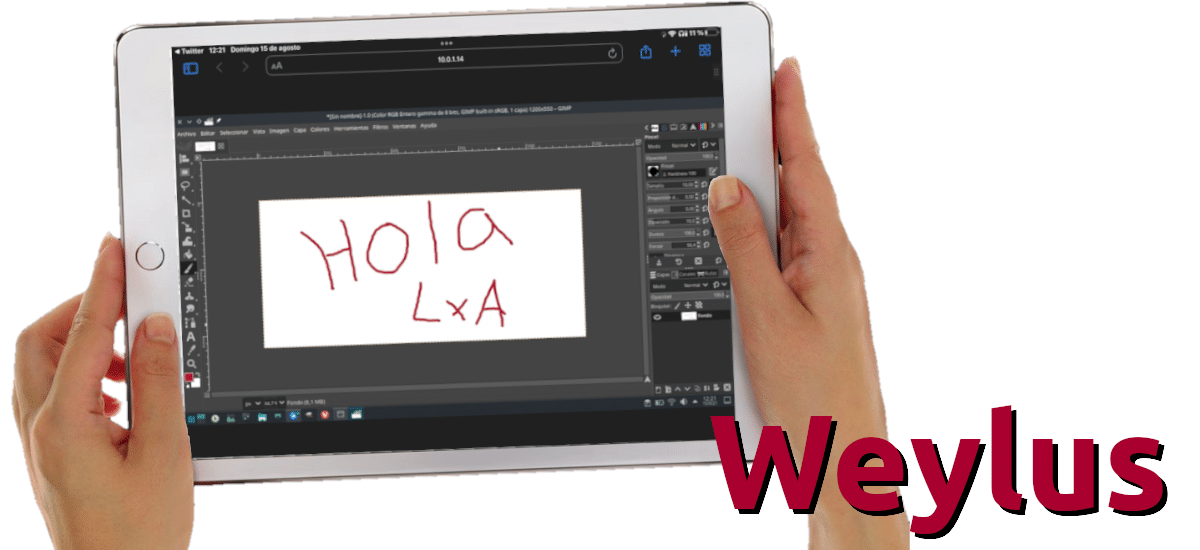

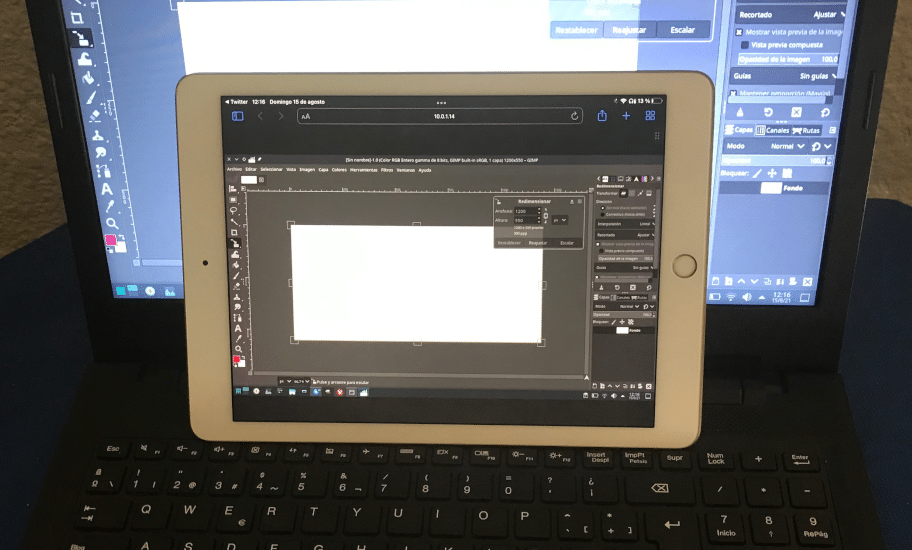

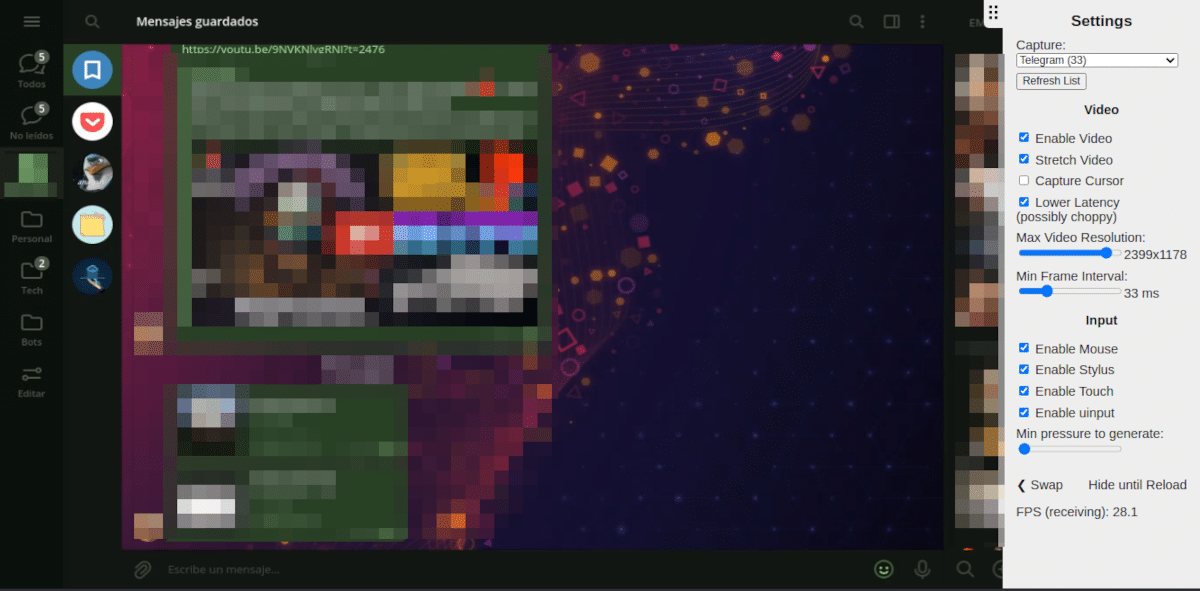

Hace un tiempo os hablamos de Deskreen, una herramienta que convierte cualquier navegador web en un segundo monitor. Hoy os vamos a hablar de Weylus, lo que en un principio parece lo mismo, pero hay diferencias importantes: esta aplicación nos permitirá controlar nuestro PC desde un móvil o tablet, incluso desde otro ordenador. Si elegimos un dispositivo táctil podremos aprovechar esta especificación, pero no hay disponible teclado.

Pongamos un ejemplo práctico: aunque hay linuxeros que prefieren usar sólo el teclado y se decantan por gestores de ventanas como i3 o Sway, para muchos trabajos necesitamos el puntero. Sería prácticamente imposible trabajar con GIMP sin un ratón, e incluso con el ratón hay cosas que no son todo lo precisas que nos gustaría. Si tenemos instalado Weylus, lo único que tenemos que hacer cuando necesitemos precisión es conectar nuestro móvil o tablet al PC y seleccionar o mover las cosas con el dedo o un stylus.

(adsbygoogle = window.adsbygoogle || []).push({});

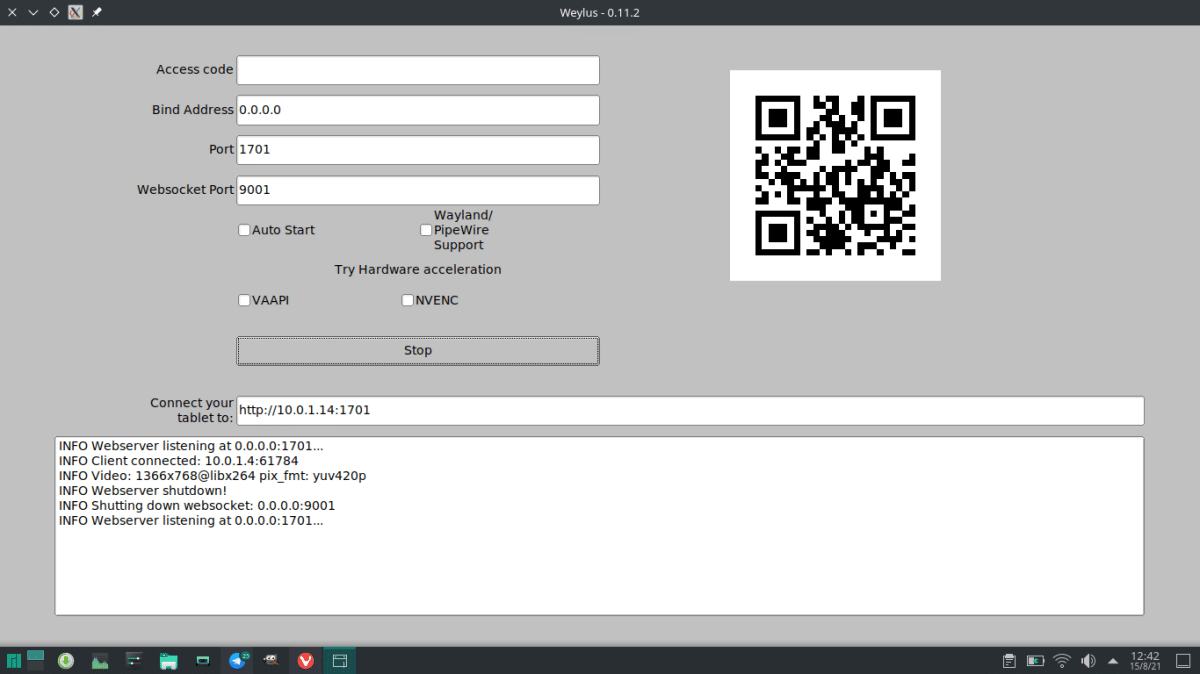

Como el mencionado Deskcren, usar Weylus es muy sencillo:

(adsbygoogle = window.adsbygoogle || []).push({});

En los ajustes de la versión web de Weylus, es decir, lo que ejecutamos en el navegador, podemos elegir si queremos controlar una ventana, todo el escritorio, si queremos que la pantalla lo llene todo, no recomendable si la tablet es 4:3 y el PC tiene un monitor 16:9, y podemos permitir el control con el ratón, táctil o stylus.

En distribuciones basadas en Arch Linux está disponible en AUR, por lo que se puede instalar directamente desde Pamac o con yay -S weylus. Las distribuciones basadas en Debien/Ubuntu tienen disponible un paquete DEB, mientras que el resto tendrán que usar lo que viene en el ZIP, todo disponible en su página de GitHub.

from Linux Adictos https://ift.tt/3g7t1aW

via IFTTT

(adsbygoogle = window.adsbygoogle || []).push({});

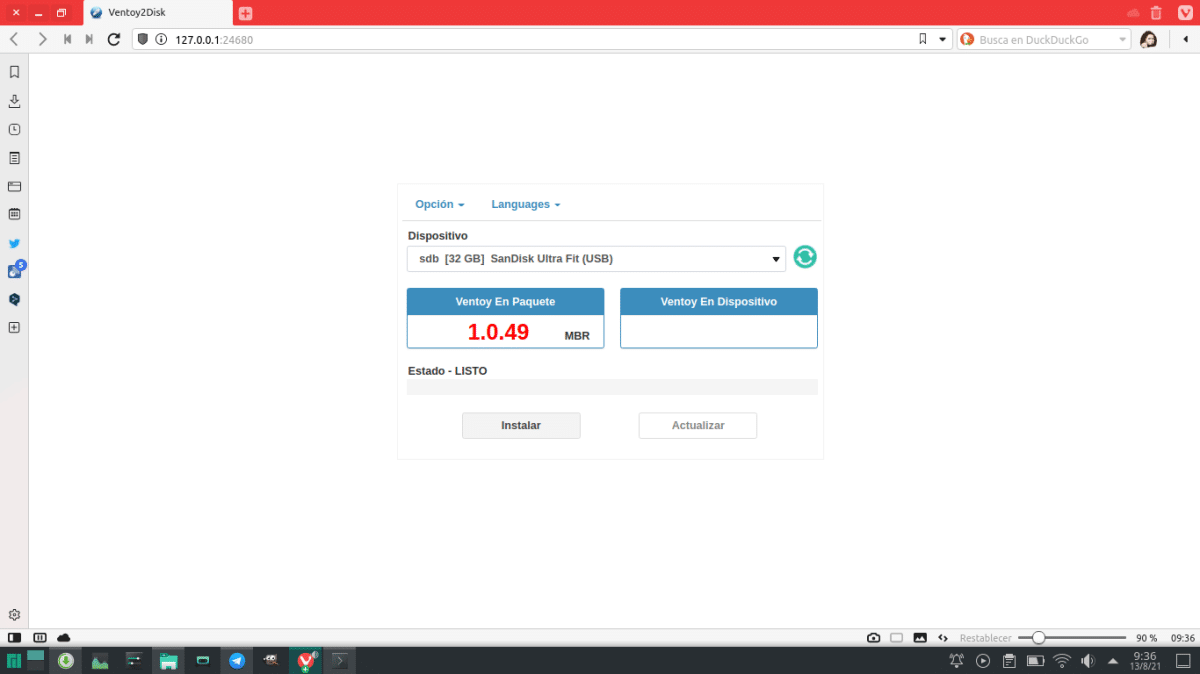

Los métodos para instalar o probar sistemas operativos y desde dónde hacerlo van cambiando con el tiempo. Al principio se usaban disquetes, más adelante se pasó a los CD/DVD, con Knoppix siendo el primero en lanzar un Live CD, y en la actualidad muchos usamos un pendrive, sobre todo los usuarios de Linux. Lo único malo que tiene esta opción es que cada vez que queremos probar o instalar un sistema operativo tenemos que «flashear» la unidad, a no ser que se usen herramientas como Ventoy que nos permiten meter varias ISO en un mismo USB.

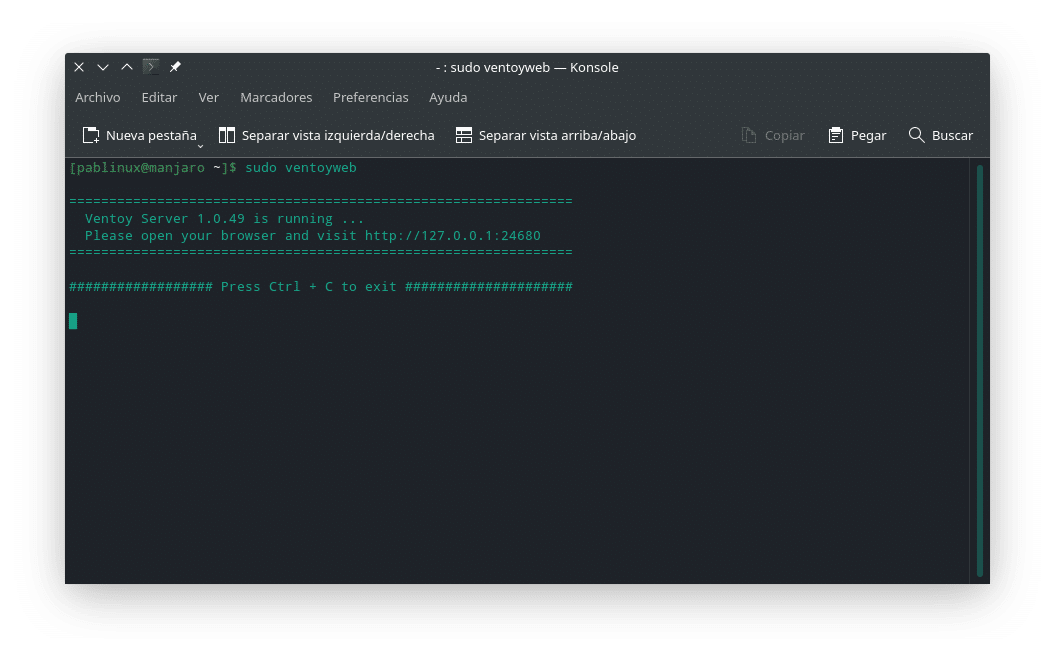

Hace algo más de un año os hablamos de cómo usar Ventoy en Linux. Aunque mucho software tiene interfaz de usuario, mucho otro trabaja desde el terminal, lo que puede echar para atrás porque el trabajo es mayor y porque escribir algo incorrectamente puede hacer que todo salga mal o sencillamente no salga. Eso es algo que ha cambiado hace un tiempo, ya que Ventoy ya está disponible con GUI… desde el navegador.

(adsbygoogle = window.adsbygoogle || []).push({});

Tal y como leemos en esta página de información, ahora podemos usar una interfaz gráfica calcada a la de Windows en Linux, pero lo haremos desde el navegador. Lo que no cambia es la manera de instalar el software, algo que explicamos en este artículo (en algunas distros está en los repositorios oficiales). Una vez instalado Ventoy en nuestro equipo, la página de información dice que hay que escribir sudo sh VentoyWeb.sh, pero a mí eso me da error y tengo que escribir sudo ventoyweb para ver que pasa algo en el terminal.  Aunque el texto está en inglés, lo que hay que hacer a continuación es fácil de adivinar: abrimos el enlace que nos da, que en el caso de arriba es http://127.0.0.1:24680. Todo va a hacerse en nuestro equipo; el navegador sólo se usa para la interfaz gráfica.

Aunque el texto está en inglés, lo que hay que hacer a continuación es fácil de adivinar: abrimos el enlace que nos da, que en el caso de arriba es http://127.0.0.1:24680. Todo va a hacerse en nuestro equipo; el navegador sólo se usa para la interfaz gráfica.

Una vez aquí, la interfaz es la captura de cabecera, lo primero que se puede hacer es ponerlo en español. A continuación, hay que hacer clic en «Instalar» y aceptar el mensaje doble que nos avisa de que todo se va a borrar. La instalación en un equipo muy limitado como el mío no dura ni 10s. Para salir, en el terminal pulsamos Ctrl + C para interrumpir el proceso.

Ah, y por si no lo conocíais, para instalar las ISO sólo es necesario arrastrarlas a la unidad USB.

(adsbygoogle = window.adsbygoogle || []).push({});

Hacer lo que hace Ventoy no es fácil. Nos permite meter varias ISO y arrancar desde ellas, entre lo que se incluye Windows, por lo que es comprensible que haya fallos. Hace meses, así era con esta herramienta, pero han solucionado la mayoría, por lo que, sumado a que hay interfaz de usuario, ya no tenemos excusa para no usarlo en Linux. Ubuntu, Manjaro, Fedora, Windows… Todo en un USB. Bien, ¿no?

from Linux Adictos https://ift.tt/3CTZaMM

via IFTTT

Se habría debido a un ataque que afectó a varias celebridades, entre ellas a Kamala Harris

from Digital Trends Español https://ift.tt/3iSkLxg

via IFTTT

Tu bocina inteligente Google Home es capaz de hacer mucho por ti… cuando la configuras correctamente.

from Digital Trends Español https://ift.tt/2BosU7s

via IFTTT