Konni is a remote administration tool cyberattackers use to steal files, capture keystrokes, take screenshots, and execute malicious code.

from Dark Reading: https://ift.tt/2PPrLvE

via IFTTT

Konni is a remote administration tool cyberattackers use to steal files, capture keystrokes, take screenshots, and execute malicious code.

from Dark Reading: https://ift.tt/2PPrLvE

via IFTTT

Concerns about risk of exposure to COVID-19 impact immunization services in the Americas

mitchelc

14 Aug 2020

from PAHO/WHO | Pan American Health Organization https://ift.tt/343zXR8

via IFTTT

Intel ha anunciado la eliminación de 22 vulnerabilidades en el firmware de sus placas base de servidor, sistemas de servidor y módulos informáticos. Tres vulnerabilidades, una de las cuales tiene asignado un nivel crítico aparecen en el firmware del Emulex Pilot 3 BMC utilizado Productos Intel.

BMC es un controlador especializado instalado en servidores, que tiene su propia CPU, memoria, almacenamiento e interfaces de sondeo de sensores, que proporciona una interfaz de bajo nivel para monitorear y controlar el equipo del servidor.

Las vulnerabilidades permiten el acceso no autenticado a la consola de administración remota (KVM), omiten la autenticación al emular dispositivos de almacenamiento USB y provocan un desbordamiento del búfer remoto en el kernel de Linux utilizado por BMC.

La vulnerabilidad CVE-2020-8708 permite que un atacante no autenticado que tenga acceso a un segmento de LAN compartido con un servidor vulnerable obtenga acceso al entorno de control de BMC. Se observa que la técnica de explotación de vulnerabilidades es muy simple y confiable, ya que el problema es causado por un error de arquitectura.

Además, según el investigador que identificó la vulnerabilidad, trabajar con BMC a través de un exploit es mucho más conveniente que usar un cliente Java normal.

El hardware afectado incluye las familias de sistemas de servidor Intel R1000WT, R2000WT, R1000SP, LSVRP, LR1304SP, R1000WF y R2000WF, placas base S2600WT, S2600CW, S2600KP, S2600TP, S1200SP, S2600WF, SB2600ST y módulos de cómputo HS00P26 … Las vulnerabilidades se solucionaron en la actualización de firmware 1.59.

Según datos no oficiales, el firmware para BMC Emulex Pilot 3 fue escrito por AMI, por lo tanto, no se excluye la manifestación de vulnerabilidades en sistemas de otros fabricantes.

Los problemas están presentes en parches externos al kernel de Linux y el proceso de control del espacio de usuario, cuyo código se caracteriza por el investigador que identificó el problema como el peor código que ha encontrado.

En cuanto a las demás vulnerabilidades solucionadas:

from Linux Adictos https://ift.tt/3gZKoZx

via IFTTT

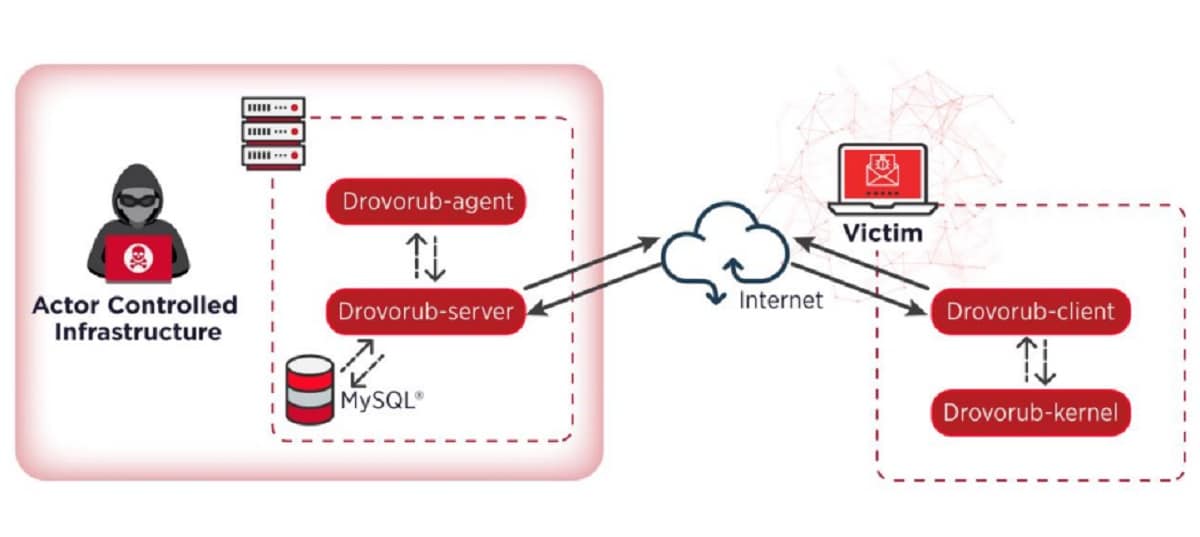

El FBI y la NSA publicaron ayer una alerta de seguridad en conjunto que contiene detalles de un nuevo de malware que afecta a Linux y que según las dos agencias, fue desarrollado y desplegado en ataques reales por hackers militares rusos.

Ambas agencias afirman que los hackers rusos utilizaron el malware, llamado Drovorub, para instalar backdoors dentro de las redes pirateadas.

El malware tiene diferentes módulos que garantizan el sigilo, la persistencia y el acceso completo a la máquina comprometida con los privilegios más altos.

En el informe técnico publicado por la NSA y el FBI, se dan a conocer los detalles sobre las capacidades y propuestas de Drovorub para soluciones de detección y prevención.

Según el informe, el rootkit es muy eficaz para esconderse en una máquina infectada y sobrevive a los reinicios a menos que:

«El Arranque seguro de la interfaz de firmware extensible unificada (UEFI) esté habilitado en el modo»Completo»o»Completo».

El informe describe los detalles técnicos de cada parte de Drovorub, que se comunican entre sí a través de JSON sobre WebSockets y encriptan el tráfico hacia y desde el módulo del servidor utilizando el algoritmo RSA.

NSA y el FBI atribuyeron el malware a la principal Dirección de Inteligencia del Estado Mayor Ruso, 85ª.Main Special Services Center (GTsSS), Military Unit 26165.

La actividad cibernética de esta organización está vinculada a las campañas del colectivo de hackeo avanzado conocido como Fancy Bear (APT28, Strontium, Group 74, PawnStorm, Sednit, Sofacy, Iron Twilight ).

Esta asignación se basa en la infraestructura de comando y control operativo que las empresas han asociado públicamente con el GTsSS para defenderse de los ciberataques. Una pista es una dirección IP que Microsoft encontró en una campaña de Strontium que operaba dispositivos IoT en abril de 2019 y que también se utilizó para acceder a Drovorub C2 durante el mismo período.

La investigación de la NSA ha determinado que la actividad del malware es visible mediante técnicas de detección adicionales, pero estas no son demasiado efectivas para el módulo del kernel Drovorub.

Los sistemas de detección de intrusiones en la red (NIDS) como Suricata, Snort, Zeek pueden desbloquear dinámicamente mensajes de protocolo WebSocket «ocultos» (mediante scripts) e identificar mensajes C2 entre los componentes del cliente y del agente y el servidor Drovorub.

Un proxy TLS lograría el mismo resultado incluso si el canal de comunicación usa TLS para el cifrado. Sin embargo, una advertencia con estos métodos es que el intercambio de tráfico puede pasar desapercibido si se usa TLS o si el actor cambia a un formato de mensaje diferente.

Para el descubrimiento basado en host, la NSA y el FBI ofrecen las siguientes soluciones:

Como métodos de prevención, ambas agencias recomiendan instalar las últimas actualizaciones de Linux y utilizar las últimas versiones de software disponibles.

Además, los administradores del sistema deben asegurarse de que las máquinas estén ejecutando al menos el kernel de Linux 3.7, que ofrece la aplicación de la firma del kernel. Configurar sistemas para cargar solo módulos que tienen una firma digital válida aumenta el nivel de dificultad para bloquear módulos del kernel maliciosos.

Otra recomendación es habilitar el mecanismo de verificación UEFI Secure Boot (aplicación completa) que solo permite cargar módulos legítimos del kernel. Sin embargo, esto no protege contra la vulnerabilidad BootHole recientemente revelada.

Fuente: https://www.zdnet.com

from Linux Adictos https://ift.tt/341z7nR

via IFTTT

Se acaba de presentar el lanzamiento de la actualización acumulativa KDE Applications de agosto (20.08) desarrollada por el proyecto KDE. En total, como parte de la actualización se publicaron las nuevas versiones de 216 programas, bibliotecas y complementos del proyecto.

Para quienes aún desconocen de KDE Applications, les podemos comentar que estas son un conjunto de aplicaciones y bibliotecas compatibles diseñadas por la comunidad de KDE, que se utilizan principalmente en sistemas operativos basados en Linux, pero en su mayoría de estas aplicaciones son multiplataforma y se lanzan en un programa de lanzamiento común.

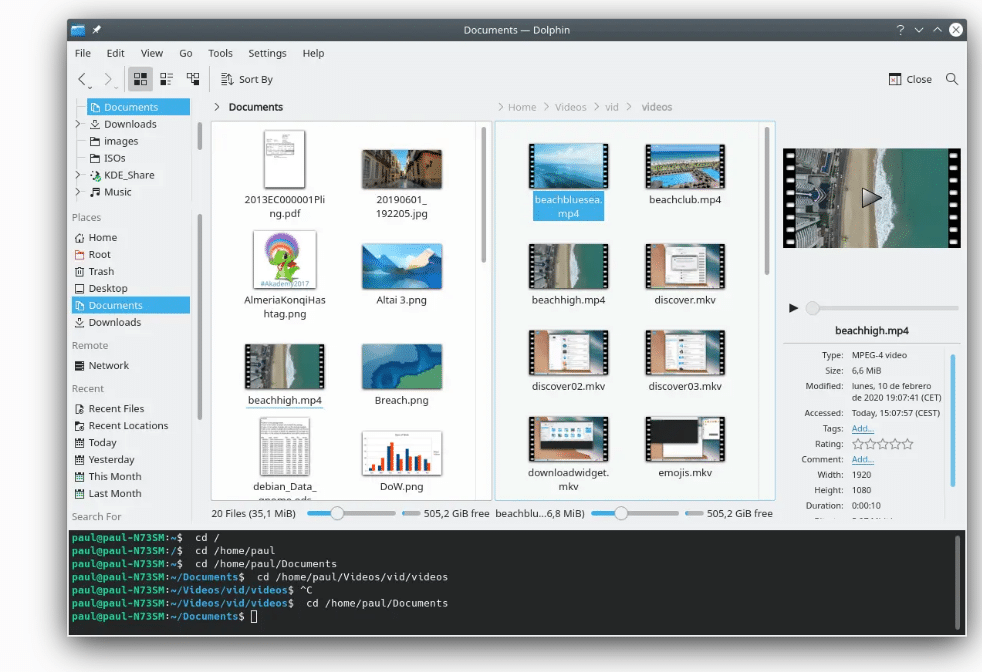

En esta nueva version de KDE Applications 20.08 se introdujeron algunos cambios importantes al administrador de archivos «Dolphin», ya que ahora muestra miniaturas de archivos en formato 3MF con modelos para impresión 3D, también cuenta con la capacidad de obtener una vista previa de miniaturas de archivos y directorios ubicados en sistemas de archivos cifrados, como Plasma Vault, al guardar la caché de miniaturas directamente dentro del sistema de archivos cifrados, y si este sistema de archivos no se puede escribir, entonces sin guardar versiones en caché.

Además, Dolphin ahora trunca el final del nombre largo, pero conserva la extensión para facilitar la identificación del tipo de archivo. La ubicación se guarda en el sistema de archivos cuando se cierra el administrador de archivos y se restaura cuando se abre (este comportamiento se puede cambiar en la configuración en la sección Inicio).

También se destaca la «instalación simplificada de complementos», que ahora se pueden instalar en la ventana «Obtener novedades» sin manipulaciones manuales y sin agregar a la lista de servicios.

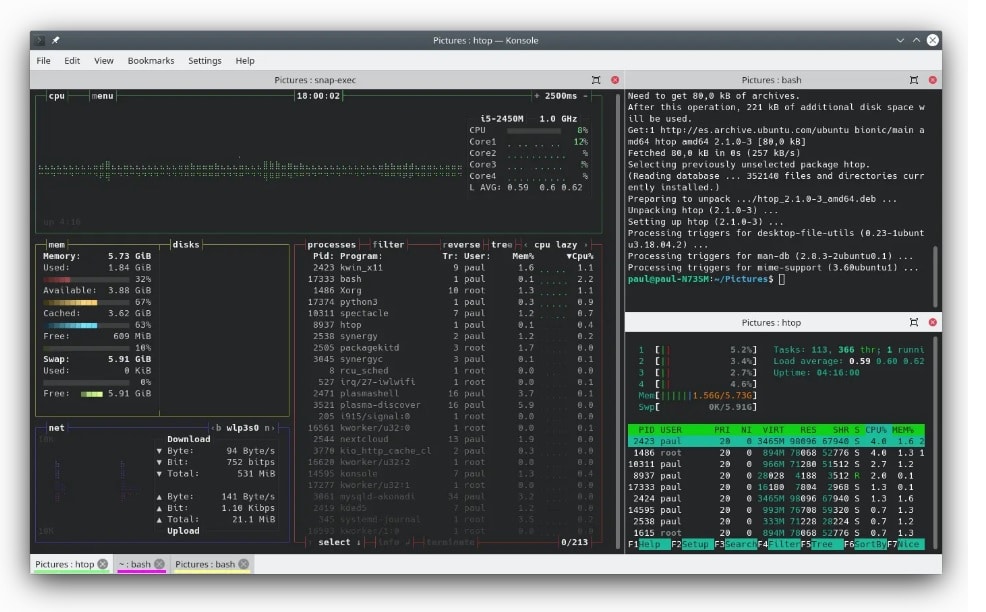

Por otra parte, para el emulador de terminal de Konsole, en el menú contextual, se ha agregado al portapapeles la función de copiar la ruta completa al archivo o directorio al que apunta el cursor, tambien se agregó resaltado de nuevas líneas que aparecen cuando el contenido se desplaza rápidamente.

En el menú contextual que se muestra cuando el cursor del mouse está sobre el nombre del archivo, ahora es posible abrir este archivo en la aplicación seleccionada. Cuando se visualiza en modo de pantalla dividida, se proporciona la separación de títulos de las ventanas mostradas y se ofrece la posibilidad de vincular etiquetas de color a pestañas y realizar un seguimiento de la actividad de los procesos en las pestañas.

En el terminal Yakuake que aparece en la tecla F12, se ha mejorado el trabajo en configuraciones controladas por Wayland, se ha agregado la capacidad de configurar todas las teclas de acceso rápido y se muestra el indicador de inicio del terminal en la bandeja del sistema.

DigiKam 7.0 tiene un sistema completamente rediseñado para clasificar caras en fotografías, que permite identificar y reconocer caras en fotografías y etiquetarlas automáticamente. Puede encontrar una descripción general de los cambios en un anuncio separado.

En el editor de texto de Kate, a través del menú «Abrir reciente», es posible mostrar no solo los archivos abiertos recientemente a través del cuadro de diálogo de apertura de archivos, sino también los transferidos a Kate desde la línea de comandos y otras fuentes. El estilo de la barra de pestañas se ha alineado con otras aplicaciones de KDE.

Elisa ahora tiene la capacidad de mostrar todos los géneros, músicos o álbumes en la barra lateral. La lista de reproducción ahora muestra el progreso de la canción actual en su lugar. El panel superior se adapta al tamaño de la ventana y a la elección de los modos vertical u horizontal.

Okular Document Viewer resuelve problemas con la ubicación de los elementos de Impresión y Vista previa de impresión en los menús.

El visor de imágenes de Gwenview mantiene el tamaño de la última área de recorte para acelerar el recorte de varias imágenes típicas del mismo tamaño.

Si estás interesado en conocer mas al respecto sobre esta nueva actualización liberada de KDE Applications 20.08, puedes consultar el registro completo de cambios en la publicación original. El enlace es este.

Finalmente, esta nueva actualización estará llegando de manera gradual a las diferentes distribuciones de Linux, por lo que si aún no está disponible para tu distribución, deberás tener un poco de paciencia.

Aunque también, si ya quieres probar los cambios de esta actualización es posible probar los diferentes componentes por separado con ayuda de la tecnología de los paquetes de Flatpak.

from Linux Adictos https://ift.tt/3fRFv3y

via IFTTT

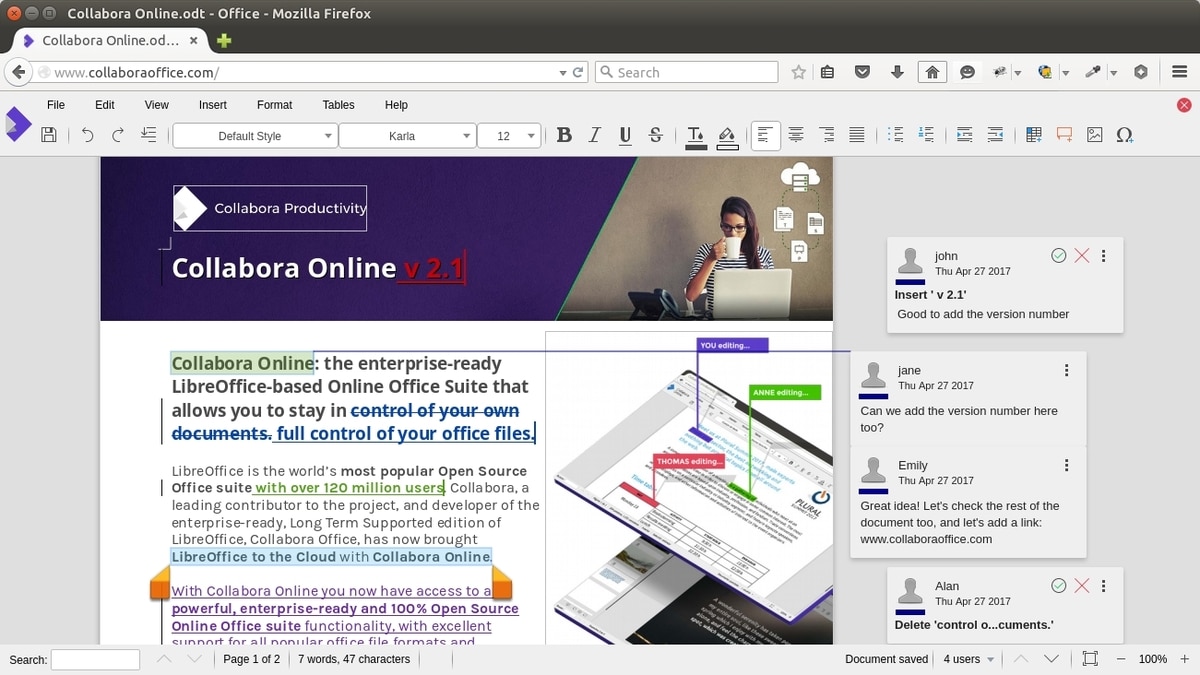

Lo primero, seguro que te suena el nombre de Collabora, se trata de una compañía privada con sede en Cambridge, Reino Unido, y que se mueve en el terreno del código abierto. De hecho, no es la primera vez que se habla de ella en LxA, ya que también ha estado implicada en otros proyectos relacionados con Linux y otros proyectos de código abierto.

Dicho eso, Collabora Office no es una nueva suite ofimática. No es más que un LibreOffice renombrado, por decirlo de algún modo. Y es que Collabora es una de las principales desarrolladoras que participan en el desarrollo de la popular suite ofimática libre. Por tanto, es una versión remarcada o renombrada que usa LibreOffice (basada en la versión estable para productividad), con algún aditivo…

Una edición de escritorio/dispositivos móviles/nube de la suite ofimática de software libre más utilizada del mundo, pero le agregan utilidades de instalación, administración, y soporte. Además, Collabora también agrega algunas nuevas funciones y errores corregidos.

Ahora hay una nueva versión, Collabora Office 6.4, con novedades respecto a las anteriores versiones, errores reparados, mejor rendimiento, LTS (Long-Term Support), y toda esa estabilidad que se necesita en entornos de productividad profesionales y empresariales.

Además, cuenta con mejoras en cuanto al soporte de formatos nativos de Microsoft Office, su competidora, incluyendo documentos de Word, presentaciones y hojas de cálculo. También es capaz de agregar firmas visibles a documentos PDF generados desde la suite a partir de documentos. La seguridad y la privacidad tampoco se han dejado olvidadas, y ahora cobran mayor importancia con nuevas funciones como la capacidad de cifrar documentos PDF, etc.

¿Lo malo? Que es de pago, a cambio de esos extras… Puedes pagar una suscripción entre las ofrecidas para comenzar a usarla, solicitar una prueba de Collabora Office, o simplemente seguir con LibreOffice gratis…

from Linux Adictos https://ift.tt/31QBbwt

via IFTTT

El proyecto GNOME lanza una nueva versión de su entorno gráfico una vez al mes aproximadamente. El pasado julio lanzó la cuarta versión de punto de la serie 3.36, y este miércoles ha lanzado GNOME 3.36.5, lo que es la penúltima actualización de mantenimiento de un escritorio que se lanzó por primera vez en marzo de 2020. Como versión de punto, llega sin nuevas funciones realmente destacadas, pero sigue mejorando el rendimiento y la fiabilidad de uno de los entornos gráficos más populares de los existentes en Linux.

Pero, como en la mayoría de opciones, GNOME no es sólo la imagen del sistema operativo; también incluye sus propias aplicaciones y todo este software, cuando ha sido necesario, ha recibido corrección de errores y mejoras de rendimiento. A continuación tenéis una lista con las novedades más destacadas que han llegado junto a GNOME 3.36.5.

Para los usuarios interesados, la nueva versión ya está disponible en Flathub, pero también se puede descargar su código desde este enlace y su «snapshot» desde este otro. La próxima versión ya será un GNOME 3.36.6 que llegará el 5 de septiembre. Después de eso, el proyecto ya lanzará GNOME 3.38, que será la versión que incluirán sistemas operativos como Ubuntu 20.10 Groovy Gorilla.

from Linux Adictos https://ift.tt/2DLkhHL

via IFTTT

La sueca Paradox Interactive sigue viva, aunque últimamente no ha portado títulos AAA como nos gustaría para Linux, pero junto con Paradox Development Studio siguen trabajando para traer novedades. Una de ellas es una actualización de contenido masiva para el título de videojuego Imperator: Rome, uno de los títulos multiplataforma más deseados por fanáticos de la estrategia e historia.

Todo ha estado muy calmado en cuanto a Imperator: Rome hasta la llegada de esta nueva actualización. Ha habido pequeñas cosas, pero nada tan importante con este nuevo paquete de contenido gratuito. Y lo mejor de todo es que no solo está disponible para Windows y macOS, también lo está para que los usuarios de distros GNU/Linux puedan disfrutar de él.

Si ya conoces Imperator: Rome, sabrás de qué va este tipo de títulos de estrategia. En este caso, se basa en la historia de Europa y la evolución del Imperio Romano. Que por cierto, ahora está al 50% de su precio original en Steam…

Pero seguro que estás intrigado con las novedades que vas a encontrar. En ese caso, la actualización gratuita trae:

Una forma de aprender historia de Europa a la par que te diviertes…

Y si no tienes suficiente, existe un Epirus Content Pack, que en este caso se trata de un DLC de pago, que también tiene mejoras como:

from Linux Adictos https://ift.tt/3aoaLpA

via IFTTT

Los casos sobre demandas en contra de la red social «Facebook» son muchas y es que «no podemos entender el porqué» si es una red social donde «todos nuestros datos» son manejados de la «mejor manera» y ahora está siendo demandado «por supuestamente recopilar datos biométricos de usuarios de Instagram» o personas que aparecen en fotos en la plataforma sin su consentimiento (nótese que todo en «» es mero sarcasmo).

En la demanda, presentada el lunes en un tribunal estatal en Redwood City, California, Facebook fue acusado de «recopilar, almacenar y disfrutar» los datos biométricos de más de 100 millones de usuarios de Instagram. Más específicamente, estos datos biométricos se relacionan con la tecnología de reconocimiento facial.

La denuncia afirma que Instagram está utilizando una herramienta de etiquetado facial que utiliza el reconocimiento facial para crear «modelos faciales», que luego se almacenan en las bases de datos de Facebook.

Agrega que Instagram utiliza esta herramienta de forma automática sin obtener el consentimiento del usuario, a pesar de que las personas en las imágenes no tienen cuentas de Instagram y, por lo tanto, no están de acuerdo con los términos de uso.

“Una vez que Facebook captura los datos biométricos protegidos de sus usuarios de Instagram, los usa para aumentar sus capacidades de reconocimiento facial en todos sus productos, incluida la aplicación de Facebook, y comparte esa información entre varias entidades. Facebook hace todo esto sin proporcionar la información requerida. avisos o divulgaciones requeridas por la ley de Illinois ”, se lee en la queja.

La práctica viola una ley en el estado de Illinois que prohíbe a las empresas recopilar datos biométricos de personas (como un escaneo de reconocimiento facial) sin su conocimiento.

Por ley, se puede exigir a una empresa que pague $ 1,000 por infracción (o $ 5,000 si se sabe que actuó de manera imprudente o intencional).

Stephanie Otway, portavoz de Facebook, dijo que Instagram no usa el reconocimiento facial de la misma manera que la aplicación de Facebook:

“Esta queja no tiene fundamento. Instagram no utiliza tecnología de reconocimiento facial ”.

Facebook ha enfrentado anteriormente litigios derivados de la ley de Illinois, en los cuales Facebook decidió pagar $ 550 millones a los usuarios elegibles de Illinois, así como también manejar los honorarios legales de los demandantes.

«Este caso debe servir como un recordatorio a las empresas para que sepan que los consumidores se preocupan profundamente por sus derechos de privacidad y que, si se les presiona, lucharán por esos derechos hasta la Corte Suprema, entonces hasta que reciban una compensación justa ”

La nueva demanda colectiva contra Instagram busca daños y perjuicios para hasta 100 millones de usuarios de Instagram. Según la ley de Illinois, Facebook podría verse obligado a pagar entre 1.000 y 5.000 dólares por infracción.

Y tal como decimos, Facebook ha sido objeto de quejas por el uso del reconocimiento facial desde 2010, cuando la empresa lanzó la función predeterminada para los usuarios. Por supuesto, los usuarios podían apagarlo, pero los expertos en privacidad dijeron que la compañía no obtuvo el consentimiento de los usuarios para usar la tecnología desde el principio.

En 2012, Facebook desactivó la tecnología en Europa después de que los reguladores plantearon preguntas sobre su sistema de consentimiento.

En 2018, Facebook comenzó a explicar de manera más transparente el funcionamiento y la utilidad de su tecnología de reconocimiento facial a los usuarios, dirigiendo a las personas a una página de configuración donde podían desactivarla.

El año pasado, como parte de un acuerdo de $ 5 mil millones con la Comisión Federal de Comercio sobre violaciones a la privacidad, la compañía decidió realizar el reconocimiento facial solo en la plataforma de suscripción, después de años de activación por defecto para todos los usuarios.

Las regulaciones de privacidad llegan en un momento en que el público está cada vez más preocupado por la difusión de poderosas tecnologías de vigilancia como el reconocimiento facial.

Empresas como Amazon y Clearview AI comercializan software de reconocimiento facial a las fuerzas del orden para ayudarles a identificar sospechosos desconocidos.

Fuente: https://www.infobae.com

from Linux Adictos https://ift.tt/33YSttR

via IFTTT

Hace poco se dio a conocer la liberación de la nueva version de Thunderbird 78.1.1, el cual es un cliente de correo que es desarrollado por la comunidad y se basa en las tecnologías de Mozilla, está disponible. Thunderbird 78 se basa en la versión ESR de la base de código Firefox 78.

Para quienes desconocen de Thunderbird deben saber que este es un cliente de correo electrónico gratuito de Mozilla Foundation, que es fácil de configurar y personalizable, y tiene muchas funciones.

Este cliente también accede a archivos XML, Feeds (Atom y RSS), bloquea imágenes, tiene un filtro antispam incorporado y un mecanismo que evita estafas a través de mensajes.

Lo mejor de todo es que con los temas puedes modificar la apariencia de la interfaz de Thunderbird. Los temas pueden cambiar los iconos de la barra de herramientas o modificar todos los elementos de la interfaz del programa.

Esta nueva version liberada es una version de actualización y corrección de errores de la version de Thunderbird 78.1 la cual estaba catalogada como una version de uso generalizado y se activa de forma predeterminada para el cifrado de correspondencia de extremo a extremo y firmas digitales de cartas basadas en claves públicas OpenPGP.

Esta funcionalidad fue proporcionada anteriormente por el complemento Enigmail, que ya no es compatible con Thunderbird 78.

La implementación integrada es un desarrollo nuevo con contribuciones del autor de Enigmail. La principal diferencia es el uso de la biblioteca RNP, que proporciona funcionalidad OpenPGP, en lugar de llamar a la utilidad GnuPG externa, y también el uso de su propio almacén de claves, que no es compatible con el formato de archivo de claves GnuPG y usa una contraseña maestra para protección, la misma que se usa para proteger cuentas y claves. S / MIME.

Otros cambios incluyen la adición de un campo de búsqueda en la pestaña de configuración y la desactivación del fondo oscuro en la interfaz de lectura de mensajes.

La interfaz para usar OpenPGP se ha ampliado con el Asistente de claves y la capacidad de buscar claves OpenPGP en línea. Se ha actualizado la interfaz para transferir la libreta de direcciones así como también soporte mejorado para tema oscuro.

En cuanto a la parte de los cambios que se introducen en esta version correctiva de Thunderbird 78.1.1:

En cuanto a las correcciones de errores que forman parte de la nueva actualización, hay varias, incluidas las mejoras de OpenPGP. Mozilla dice que ha resuelto la vista previa de un mensaje que a veces terminaba en blanco después de actualizar desde Thunderbird 68, así como la importación de datos desde Seamonkey.

A partir de esta actualización, el cambio de nombre de una lista de correo también debería funcionar como se esperaba, y la actualización ahora también se muestra en la barra lateral.

Hay dos problemas conocidos en la actualización con la barra de herramientas de encabezado de correo de Thunderbird, que incluye opciones para responder, reenviar, archivar y marcar como basura, que ya no es configurable. Esto es algo que Mozilla ya conoce y que debería resolverse con una futura actualización de Thunderbird.

Finalmente si estás interesado en conocer mas al respecto sobre esta nueva version, puedes consultar los detalles en el siguiente enlace.

Para quienes estén interesados en poder instalar o actualizar a esta nueva version, deben saber que la versión está disponible solo para descarga directa y las actualizaciones automáticas de versiones anteriores se generarán solo en la versión 78.2.

Por lo que deberán descargar el paquete de la nueva version o esperar a que sea incluido el paquete dentro de los canales oficiales de su distribución.

from Linux Adictos https://ift.tt/2PPhpfg

via IFTTT