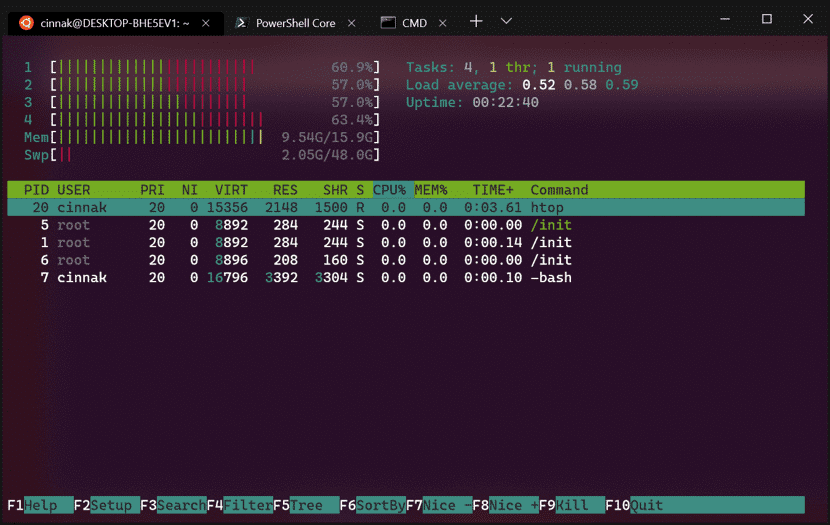

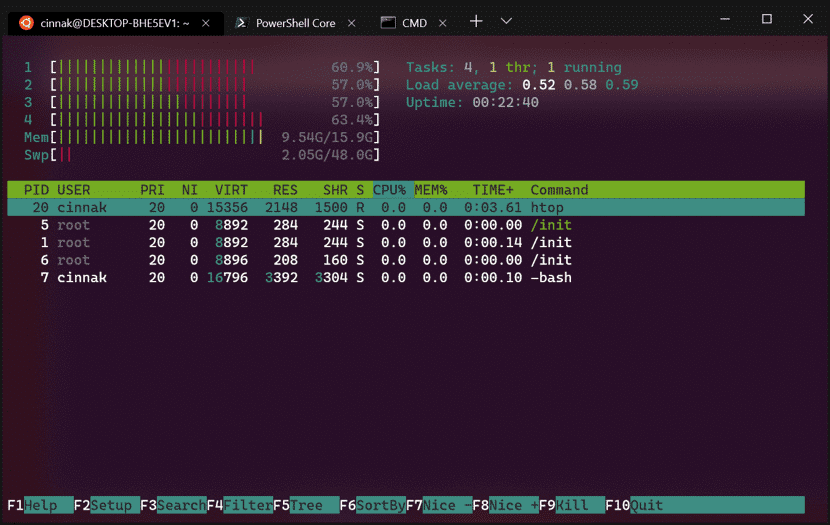

Durante la edición de 2019 de su Developers Build Conference, Microsoft aprovecho para presentar la nueva interfaz de la línea de comandos de Windows llamada Windows Terminal. Luego, Microsoft explicó que está diseñado para ser la ubicación central para el acceso a entornos como PowerShell, Cmd y Windows Subsystem for Linux (WSL). Los desarrolladores pueden personalizarlo de varias maneras y agregarle temas y extensiones.

La primera vista previa de la nueva Terminal de Windows apareció en junio pasado. Fue seguido por una segunda vista previa en julio. Mientras que durante este mes de agosto, Microsoft ha publicado no una, sino dos previews de Windows Terminal: la tercera vista previa a principios de mes y más recientemente Windows Terminal Preview v0.4, la cuarta versión disponible recientemente en Microsoft Store y GitHub.

(adsbygoogle = window.adsbygoogle || []).push({});

Microsoft tiene la intención de lanzar la versión final 1.0 de su nueva utilidad este invierno y, mientras tanto, las previsiones deberían seguir rápidamente.

Esta nueva vista previa de Windows Terminal Microsofr destaca que tiene nuevas características añadidas, tales como el soporte para múltiples pestañas, poder colocar imágenes de fondo, así como poder controlar la opacidad de los esquemas de fondo y color, y más.

La configuración se almacena en archivos JSON. Tambien se incluyen las definiciones de los métodos abreviados de teclado, el número inicial de filas y columnas, la configuración de la fuente y el comando que se ejecutará al abrir una nueva pestaña.

(adsbygoogle = window.adsbygoogle || []).push({});

La cuarta vista previa de Windows Terminal también presenta nuevas características y una de las más importantes es probablemente la colocar el texto en HTML.

Ahora, cuando se selecciona un rango de texto y se copia en el portapapeles, el Terminal escribe el texto seleccionado en el portapapeles en formato HTML.

Esto le permitirá al usuario poder pegar contenido de este tipo hacia otras aplicaciones como por ejemplo Microsoft Outlook o Word. El portapapeles siempre copiará los datos HTML con el texto normal.

También Microsoft recalca que se debe tener en cuenta que el archivo profiles.json se ha movido de la carpeta RoamingState a la carpeta LocalState para evitar que la configuración se migre automáticamente a sus otros dispositivos y resuelva algunos problemas que provocan el bloqueo del dispositivo.

Además, si hay un problema con su archivo profiles.json, el dispositivo mostrará un mensaje de error que describe lo que está mal. Si su archivo profiles.json no se puede leer correctamente, el dispositivo usará su configuración predeterminada. Sin embargo, no reemplazará su archivo de configuración existente.

En la versión v0.3, Microsoft introdujo el parámetro “tabTitle” que permitía a los usuarios establecer el título de la pestaña para cada perfil en la configuración.

La aplicación de esta configuración anula el título de la pestaña que proporciona el Shell del perfil. Microsoft ha cambiado esta característica en la versión 0.4.

De ahora en adelante, el título de la pestaña se definirá de manera predeterminada en el nombre del perfil en lugar de en la ruta del ejecutable. Si el usuario desea cambiar lo que se usa como título predeterminado, basta con que use tabTitle para reemplazar el nombre del perfil en la pestaña.

Para aclarar, el título del shell es el título proporcionado por la aplicación de línea de comando que se utiliza dentro de la instancia del perfil. Esto significa que la aplicación de línea de comandos aún podrá sobrescribir el título de la pestaña.

Otro de los cambios que se destacan es que ahora en esta nueva versión se puede usar las combinaciones de teclas que incluyen “AltGr, Ctrl y Alt”.

Pues ahora en esta nueva preview 4 ahora se detecta la tecla AltGr antes de la funcionalidad de vinculación de teclas, por lo que está disponible para los usuarios.

La combinación de teclas predeterminada que se proporciona con esta versión para abrir la lista desplegable es “Ctrl + Shift + Space”.

Finalmente si quieres saber más al respecto sobre el lanzamiento de esta nueva vista previa de la Windows Terminal puedes consultar el siguiente enlace.

from Linux Adictos https://ift.tt/2Zsjh4I

via IFTTT