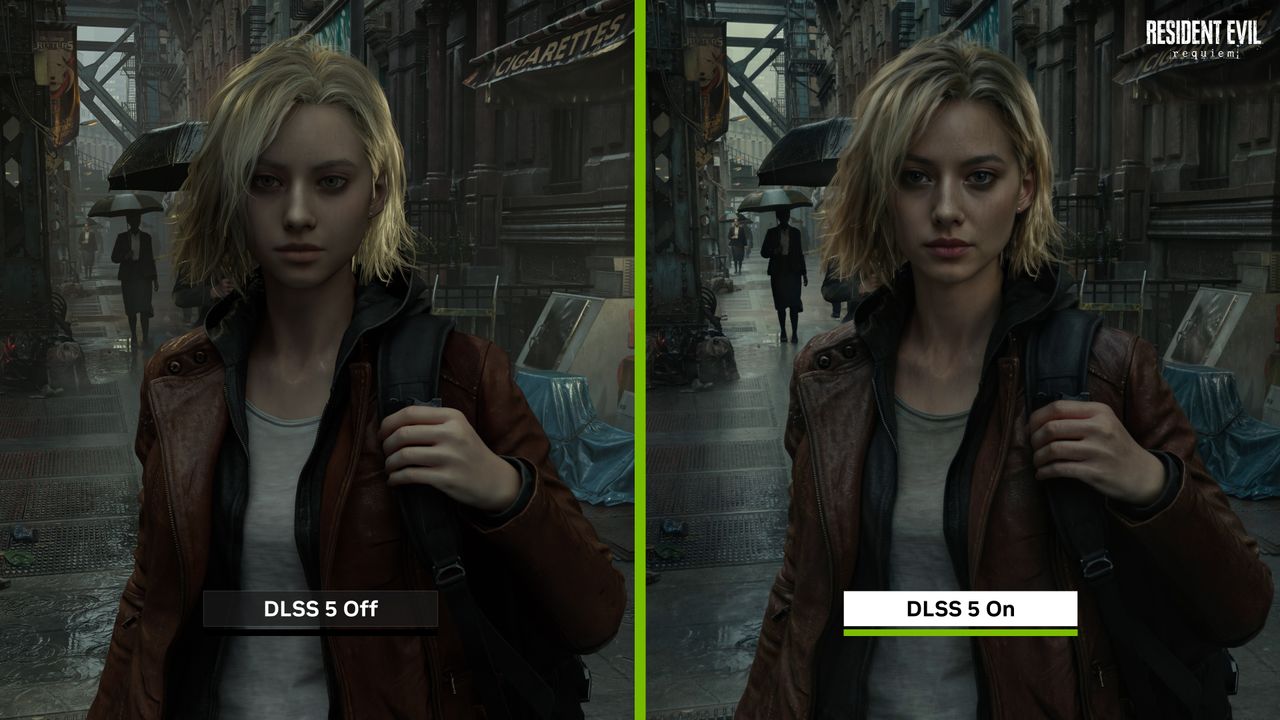

Nvidia ha lanzado DLSS 5, la última iteración de su tecnología de supermuestreo, y las expectativas en torno a sus mejoras de rendimiento y calidad de imagen estaban por las nubes. Sin embargo, una parte significativa de la comunidad de jugadores está expresando preocupación por el impacto práctico en la experiencia de juego. Este artículo aborda las tensiones entre las promesas técnicas y la realidad en el campo, y ofrece una lectura clara para desarrolladores, analistas y entusiastas.

Qué promete DLSS 5

– Mayor rendimiento sin sacrificar la fidelidad visual gracias a algoritmos más sofisticados de inteligencia artificial y aprendizaje automático.

– Escalabilidad mejorada para resoluciones altas, con la intención de estabilizar tasas de frames incluso en títulos exigentes.

– Integración más fluida con motores gráficos populares y herramientas de desarrollo, reduciendo la fricción entre el lanzamiento de un juego y su óptima experiencia en PC.

La experiencia reportada por usuarios

– Incompatibilidades y ajustes: algunos juegos presentan problemas de compatibilidad tras la activación de DLSS 5, desde artefactos hasta caídas de rendimiento en configuraciones específicas. Esto genera una sensación de inconsistencia entre títulos, lo que rompe la expectativa de una mejora unificada.

– Desajuste entre mejoras de rendimiento y experiencia de juego: ciertos jugadores perciben que, en lugar de una experiencia más suave, la alternancia entre modos de renderizado o ajustes automáticos puede introducir microtirones, stutter o cambios perceptibles en la nitidez.

– Preocupaciones sobre dependencias de IA: si bien los algoritmos pueden optimizar frames y claridad, existe inquietud sobre la dependencia de modelos de IA que podrían comportarse de forma diferente entre distintas GPUs y drivers, introduciendo variabilidad entre sistemas.

Análisis técnico para entender la discrepancia

– Comparabilidad entre títulos: DLSS 5 puede entregar mejoras en un conjunto de juegos, mientras que otros títulos requieren parches específicos o ajustes manuales para evitar artefactos, lo que genera una experiencia fragmentada.

– Equilibrio entre rendimiento y calidad: la promesa de más frames podría verse neutralizada por efectos secundarios como reducción de detalles en sombras, texturas o filtrado dinámico que algunos usuarios valoran para la inmersión.

– Actualizaciones de drivers y soporte: la adopción de DLSS 5 depende en gran medida de actualizaciones estables de drivers y de la colaboración de los desarrolladores para optimizar sus juegos con la nueva tecnología.

Qué deben considerar los jugadores y desarrolladores

– Pruebas personalizadas: antes de activar DLSS 5 como configuración predeterminada, realizar pruebas en múltiples títulos y configuraciones de hardware para identificar el comportamiento característico en cada caso.

– Documentación y parches: seguir de cerca las notas de la versión y los parches de DLSS 5, ya que Nvidia y los estudios suelen abordar problemas de compatibilidad y rendimiento tras el lanzamiento inicial.

– Equilibrio entre rendimiento y experiencia: valorar no solo la tasa de frames, sino la consistencia de la experiencia de juego, la claridad de la imagen y la sensación general de respuesta del juego.

Conclusión

DLSS 5 representa un paso significativo en la evolución de la superresolución basada en IA, con la promesa de rendimiento y fidelidad mejorados. No obstante, la realidad en la práctica ha mostrado que la experiencia puede variar entre títulos y sistemas. Para aprovechar al máximo esta tecnología, es esencial invertir en pruebas sólidas, mantener expectativas realistas y colaborar estrechamente entre usuarios, desarrolladores y el ecosistema de Nvidia para una experiencia más estable y satisfactoria en el futuro cercano.

from Latest from TechRadar https://ift.tt/vcGB3HL

via IFTTT IA