La capacidad de anticipar el comportamiento atmosférico con mayor precisión es una meta larga en la ciencia meteorológica. En este contexto, los modelos Earth-2 de Nvidia emergen como una propuesta que promete elevar la calidad de las predicciones y la gestión de riesgos climáticos. Aunque aún hay preguntas por responder, su enfoque centrado en simulaciones avanzadas y en el uso intensivo de inteligencia artificial abre un nuevo capítulo para la previsión a mediano y largo plazo.\n\nEn primer lugar, la potencia computacional subyacente de estos modelos permite explorar un abanico de escenarios con mayor detalle espacial y temporal. Esto facilita a meteorólogos y tomadores de decisiones entender no solo la evolución típica de una tormenta o una sequía, sino también la probabilidad de eventos extremos en regiones específicas. Al combinar datos históricos con algoritmos de aprendizaje, es posible calibrar herramientas de predicción que capturan matices que podrían pasarse por alto con enfoques convencionales.\n\nUn elemento clave es la capacidad de generar simulaciones replicables y sometidas a pruebas de sensibilidad. Esta característica es valiosa para evaluar incertidumbres y para comunicar de manera más transparente las limitaciones de una predicción. En entornos operativos, donde las alertas tempranas pueden salvar vidas y reducir pérdidas económicas, disponer de rangos probabilísticos bien definidos facilita la toma de decisiones.\n\nSin embargo, la implementación de tecnología de este tipo también plantea retos. La necesidad de datos de alta calidad, la validación rigurosa de los resultados y la interpretación de probabilidades complejas requieren colaboración entre científicos, instituciones y servicios de emergencia. Además, la integración de estos modelos en infraestructuras ya existentes debe considerar aspectos de interoperabilidad, seguridad y escalabilidad.\n\nMirando hacia el futuro, el potencial de Earth-2 para mejorar la fiabilidad de pronósticos y la gestión de riesgos climáticos es notable. Si se mantiene el compromiso con la transparencia, la validación independiente y la comunicación clara de incertidumbres, estas herramientas podrían convertirse en un complemento valioso para los sistemas de pronóstico actuales, aportando una visión más rica y matizada de la variabilidad atmosférica y sus impactos.

from Latest from TechRadar https://ift.tt/3mqfL6D

via IFTTT IA

Tag Archives: IA

from Latest from TechRadar https://ift.tt/AqM58il

via IFTTT IA

DarkSword y la amenaza de iPhone: un vistazo a una técnica de hackeo que explota la navegación web

En el panorama de la seguridad digital, emergen con regularidad nuevas técnicas que desvían la atención de los usuarios hacia vectores de ataque cada vez más sofisticados. Recientemente, expertos en ciberseguridad han destacado una técnica denominada DarkSword que afecta a dispositivos iOS. Aunque aún persisten interrogantes sobre el alcance real y las condiciones exactas para su explotación, lo que es claro es la creciente necesidad de adoptar prácticas de defensa más rigurosas al navegar por la web.

Qué se sabe a grandes rasgos

– DarkSword describe, en términos generales, un vector que podría permitir a un atacante tomar el control de un iPhone o dispositivo iOS cuando un usuario visita un sitio web comprometido. Este tipo de ataque se apoya en vulnerabilidades de software, ensambladas con técnicas de ingeniería social y abuso de funciones del navegador o del sistema operativo.

– A día de hoy, las demostraciones públicas detalladas sobre DarkSword son escasas, y parte de la información que circula en foros y blogs de seguridad proviene de informes no verificados o parciales. En estas circunstancias, la cautela y la verificación de fuentes son cruciales para evitar la propagación de rumores sin respaldo técnico.

Riesgos para el usuario

– Visitar sitios web comprometidos puede convertirse en un vector de ataque si el sitio está manipulado para entregar código malicioso o para aprovechar fallas de seguridad existentes en iOS o en el motor de renderizado del navegador.

– La cadena de ataque podría requerir que el usuario esté en una versión de iOS 18 o posterior y que ciertos controles de seguridad estén desactivados o no se apliquen correctamente.

– Aunque la posibilidad de tomar el control total es técnica y altamente específica, los usuarios deben asumir que cualquier interacción con contenido de fuentes no confiables conlleva riesgos y debe gestionarse con buenas prácticas de seguridad.

Buenas prácticas para reducir el riesgo

– Mantener el sistema operativo y las aplicaciones actualizados: las actualizaciones de seguridad para iOS corrigen fallos que podrían ser aprovechados por ataques como DarkSword.

– Configurar el navegador y el sistema con la menor superficie de ataque: activar las protecciones de prevención de ejecución, deshabilitar funciones innecesarias en el navegador y revisar permisos de sitio.

– Evitar sitios web sospechosos y no confiar en enlaces recibidos por correo o mensajería, especialmente aquellos que prometen descargas o contenido multimedia.

– Habilitar autenticación y bloqueo fuerte: usar código seguro, Face ID/Touch ID y revisar qué dispositivos y sesiones están activos en la cuenta de Apple.

– Realizar copias de seguridad regulares y conservarlas en entornos aislados del dispositivo principal para facilitar la recuperación ante incidentes.

Mirando hacia adelante

La seguridad móvil es una carrera de resistencia entre atacantes y defensores. Casos como DarkSword subrayan la necesidad de que usuarios y organizaciones adopten una mentalidad de defensa en profundidad, basada en actualizaciones constantes, verificación de fuentes y hábitos de navegación responsables. Mientras la comunidad de seguridad continúa investigando, la recomendación práctica es clara: mantén tus dispositivos actualizados, reduce la exposición a sitios no confiables y revisa regularmente los permisos y las configuraciones de seguridad para una experiencia móvil más segura.

from Wired en Español https://ift.tt/Cq9AELy

via IFTTT IA

from Latest from TechRadar https://ift.tt/qQnG79L

via IFTTT IA

Lecciones para la gestión de cambios en grandes carteras de clientes

En el mundo empresarial actual, las organizaciones que gestionan grandes volúmenes de clientes deben mostrar una capacidad de adaptación rápida ante cambios imprevistos. Recientemente, se ha observado un contexto en el que alrededor de 20,000 clientes actuales y 15,000 exclientes se ven afectados por una serie de circunstancias que requieren una revisión rigurosa de procesos, comunicaciones y estrategias de retención. Este fenómeno, lejos de ser aislado, plantea preguntas clave sobre cómo preservar la confianza y mantener la continuidad operativa.

Para entender el alcance del impacto, es fundamental desglosar las dimensiones involucradas: experiencia del cliente, soporte técnico, cumplimiento regulatorio y sostenibilidad de la relación comercial. En primer lugar, la experiencia del cliente debe ser prioritaria; una interrupción o una comunicación poco clara puede erosionar la confianza y abrir brechas que son costosas de cerrar. En segundo lugar, el soporte técnico debe estar preparado para escalar incidentes con rapidez, proporcionando canales transparentes y respuestas oportunas a las inquietudes de los usuarios. En tercer lugar, el marco regulatorio y las políticas de privacidad deben revisarse para garantizar que cualquier movimiento de datos o cambios en la oferta cumpla con las normativas vigentes y las expectativas de los clientes.

La gestión de este tipo de escenarios exige un plan claro y estructurado que contemple, entre otros elementos,:

– Gobernanza y toma de decisiones: definir responsables, criterios de priorización y métricas de éxito.

– Comunicación proactiva: mensajes transparentes y consistentes que informen sobre el estado, las medidas tomadas y los próximos pasos, evitando el alarmismo.

– Operación y experiencia: procesos de onboarding y offboarding optimizados para reducir fricciones y asegurar transiciones suaves.

– Mitigación de riesgos: identificación de riesgos clave (pérdida de datos, interrupciones del servicio, incumplimientos) y planes de contingencia.

– Aprendizaje continuo: recopilación de feedback de clientes actuales y exclientes para convertir el incidente en una oportunidad de mejora.

La experiencia de clientes, ya sean los que continúan activos o aquellos que ya no lo son, ofrece insights valiosos sobre la fortaleza de una marca. La transparencia en la comunicación, junto con un compromiso demostrado hacia la resolución de problemas, puede convertir una situación desafiante en una oportunidad para demostrar responsabilidad y liderazgo.

from Latest from TechRadar https://ift.tt/mNt3rxb

via IFTTT IA

Logitech Brio 100: webcam Full HD con micrófono integrado, obturador de privacidad y ajuste automático de iluminación a precio reducido

En un mundo donde la videoconferencia se ha convertido en la columna vertebral de la comunicación profesional y personal, la calidad de la imagen y del sonido marca la diferencia. La Logitech Brio 100 ofrece una solución compacta y fiable para quienes buscan simplicidad sin sacrificar rendimiento. Con cámara Full HD, micrófono integrado y características pensadas para elevar la experiencia en cada llamada, se presenta como una opción atractiva para hogares y pequeños espacios de trabajo.

Entre sus características destacadas se encuentra el obturador de privacidad, que proporciona tranquilidad al finalizar una reunión o cuando la cámara no está en uso. Este detalle, cada vez más valorado por usuarios que priorizan la seguridad, permite controlar el acceso visual al entorno sin complicaciones.

El micrófono incorporado está optimizado para captar la voz de manera clara, minimizando ruidos de fondo y asegurando que el interlocutor se escuche con claridad. Este aspecto es clave para mantener una comunicación fluida, especialmente en contextos de trabajo remoto o conversaciones importantes.

La función de balance automático de iluminación es otro punto fuerte. En entornos con iluminación variable, la cámara ajusta la exposición para mantener una imagen nítida y natural, reduciendo la necesidad de configuraciones manuales que pueden resultar tediosas para usuarios menos técnicos.

Además de su rendimiento, la Brio 100 se distingue por su facilidad de uso. Con instalación rápida y compatibilidad con múltiples plataformas, se integra sin complicaciones a flujos de trabajo ya establecidos, lo que la convierte en una candidata ideal para quienes buscan eficiencia y fiabilidad en un solo paquete.

Una noticia destacada para los compradores es la disponibilidad de un descuento de 15 dólares en este modelo. Esta rebaja no solo mejora la propuesta de valor, sino que también la posiciona como una opción económica para adquirir una cámara fiable sin comprometer la calidad.

En resumen, la Logitech Brio 100 combina características relevantes para videoconferencias modernas: imagen Full HD, micrófono integrado, obturador de privacidad y ajuste automático de iluminación, todo dentro de un formato compacto y asequible. Con el descuento actual, se presenta como una oportunidad que merece consideración para quienes priorizan claridad, seguridad y simplicidad en su entorno digital.

from Latest from TechRadar https://ift.tt/r51yESY

via IFTTT IA

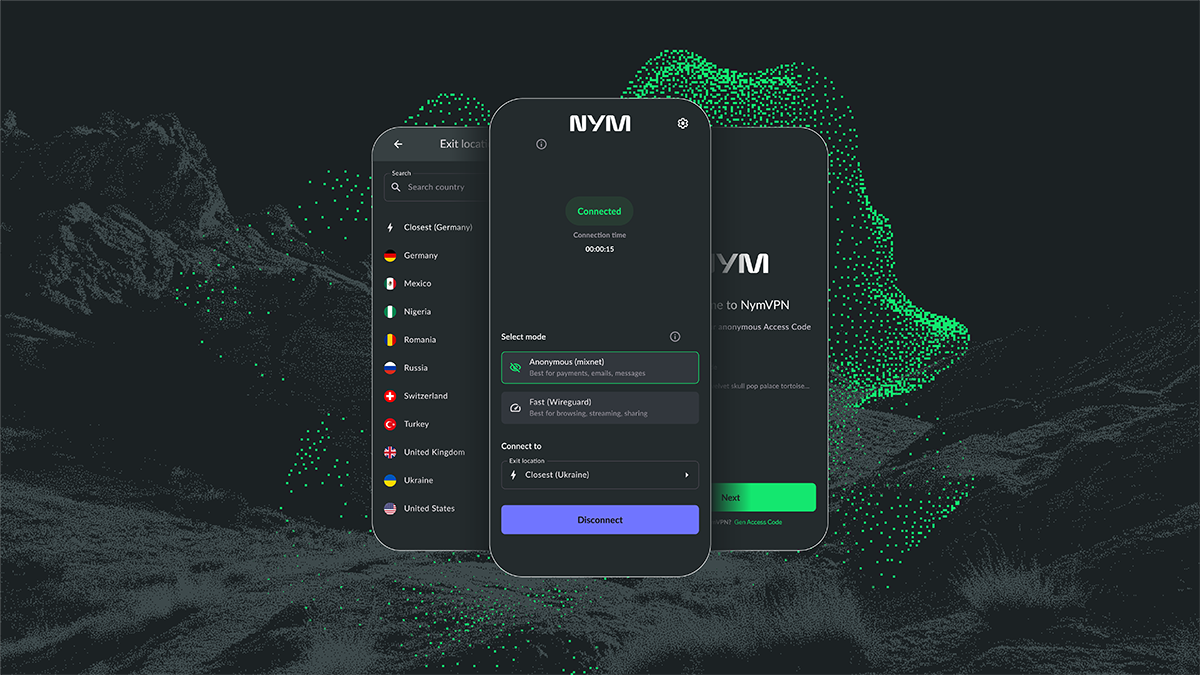

Checker de Estafas de NordVPN: Acceso Gratuito y Enriquecimiento de la Protección Pro

En un ecosistema digital cada vez más complejo, las soluciones de seguridad deben evolucionar para acompañar a los usuarios desde el primer momento. NordVPN presenta una iniciativa que merece atención: su nuevo herramienta de verificación de estafas, diseñada para proporcionar una capa adicional de protección sin coste alguno para el usuario. Este desarrollo, que se integra con la oferta de Threat Protection Pro para suscriptores, marca una diferencia clara entre lo que está disponible de forma universal y las características premium orientadas a una experiencia de seguridad más completa.

La disponibilidad abierta de la herramienta de verificación de estafas permite a cualquier visitante del ecosistema digital realizar comprobaciones rápidas y confiables, evaluando enlaces, dominios y posibles señales de phishing o fraude. Al democratizar este tipo de recursos, NordVPN no solo fortalece la defensa del usuario frente a métodos de engaño cada vez más sofisticados, sino que también subraya la importancia de la educación en ciberseguridad como componente clave de una estrategia de protección personal.

Para los suscriptores, la solución forma parte de un conjunto enriquecido dentro de Threat Protection Pro. Esta integración ofrece una experiencia más robusta, con características adicionales que pueden incluir filtros avanzados, alertas en tiempo real y un historial de análisis que facilita la identificación de tendencias de amenazas. El objetivo es claro: convertir la protección proactiva en una experiencia fluida y útil, que permita a los usuarios navegar, trabajar y consumir contenido con mayor confianza.

La distinción entre acceso general y funcionalidades premium no solo incrementa la transparencia para el usuario, sino que también incentiva una adopción más amplia de prácticas seguras en línea. En un panorama donde los ataques de ingeniería social y los fraudes digitales evolucionan rápidamente, disponer de herramientas accesibles para la verificación de estafas es más que un beneficio técnico: es una defensa cotidiana que fortalece la resiliencia digital de la comunidad.

En resumen, la nueva herramienta de verificación de estafas de NordVPN ofrece un valor inmediato sin costo para los usuarios, mientras que los suscriptores de Threat Protection Pro pueden disfrutar de una capa adicional de protección y analítica enriquecida. Este enfoque dual refleja una estrategia equilibrada: ampliar el alcance de la seguridad básica y, al mismo tiempo, enriquecer la experiencia de protección para quienes ya confían en la propuesta premium.

from Latest from TechRadar https://ift.tt/9iGtxKS

via IFTTT IA

Exodus: primer vistazo al gameplay y las promesas de los sistemas de combate y desplazamiento

Wizards of the Coast ha revelado las primeras imágenes de gameplay de Exodus, ofreciendo a los jugadores una mirada detallada a los sistemas de combate y de desplazamiento que están en desarrollo. Este lanzamiento inicial marca un hito importante, ya que permite evaluar el tono visual, la fluididez de las animaciones y la respuesta de las mecánicas básicas que darán forma a la experiencia de juego.

En el aspecto de combate, el material presentado sugiere una aproximación táctica con enfoques que podrían favorecer la toma de decisiones rápidas, la gestión de recursos y la interacción con el entorno. Se nota un énfasis en combos y cancelaciones entre ataques, así como una dependencia de la posicionamiento relativo para maximizar el daño y la supervivencia. Aunque aún se encuentra en una fase de progreso, los elementos mostrados apuntan a un sistema que podría evolucionar hacia una experiencia estratégica sin perder la agilidad caracterísica de los combates dinámicos.

En cuanto a la locomoción y exploración, el video resume un marco de movimiento que prioriza la fluidez y la movilidad entre escenarios. Las herramientas de desplazamiento prometen transiciones suaves entre terrenos, con posibles variantes como saltos, deslizamientos y web de interacciones con el entorno que podrían enriquecer la exploración y el ritmo de la partida. Este enfoque sugiere una visión de juego que intenta equilibrar la libertad del jugador con la necesidad de mantener el control en situaciones de combate.

El estado de desarrollo, como era de esperar, implica que varias mecánicas están sujetas a iteraciones. La crítica constructiva de la comunidad y las pruebas internas serán determinantes para pulir el equilibrio entre riesgo y recompensa, la claridad de las reglas y la respuesta de la jugabilidad ante diferentes estilos de juego. A medida que el proyecto avance, se esperan ajustes en la precisión de los hitboxes, la velocidad de las animaciones y la retroalimentación audiovisual para asegurar que cada acción tenga un impacto claro y satisfactorio.

En síntesis, el vistazo al gameplay de Exodus ofrece una promesa tangible: una experiencia que podría combinar estrategia táctica y movilidad dinámica dentro de un mundo rico en narrativa y diseño. Aunque aún en desarrollo, el video inicial establece una base sólida sobre la que el equipo creativo puede construir una experiencia memorable para los aficionados y para quienes buscan nuevas propuestas en el género.

from Latest from TechRadar https://ift.tt/mwYXUIz

via IFTTT IA

Riesgos emergentes en la publicidad en Google: posibles vectores de exfiltración de datos a través de fallas en Claude

En el panorama actual de la publicidad digital, la confianza en las plataformas y en las herramientas colaborativas es fundamental para mantener la integridad de los datos y la seguridad operativa. Este ensayo explora una preocupación creciente: incluso un anuncio legítimo de Google podría introducir vulnerabilidades si se aprovechan cadenas de fallas en sistemas complejos como Claude. Aunque la idea central es teórica, sirve para revisar prácticas, controles y mitigaciones que deben estar presentes en cualquier entorno donde la publicidad, la automatización y el procesamiento de información coexisten.

1. Contexto y alcance. La publicidad en Google implica interacción entre diversos componentes: plataformas de anuncios, sistemas de targeting, APIs de terceros, y modelos de IA que pueden procesar y generar contenido o decisiones. Claude, como sistema de IA que interviene en flujos de datos, puede no ser un elemento aislado: su seguridad depende de la fortaleza de las interfaces, de la validación de entradas y de la supervisión de salidas. El riesgo no reside en una sola falla, sino en la concatenación de vulnerabilidades que, en conjunto, podrían permitir la exfiltración de datos sensibles o confidenciales.

2. Cadena de confianza y puntos débiles. Una cadena de flujo típica podría involucrar: (a) la carga de datos de usuario para personalización; (b) la interacción con modelos de IA para generar respuestas o decisiones; (c) la transmisión de resultados a la plataforma de anuncios o a terceros; y (d) la persistencia o registro de métricas. En cada eslabón hay posibles debilidades: filtrado insuficiente de entradas, manejo inapropiado de datos sensibles, errores de autenticación entre servicios, o salidas que revelen información no intencionada. Si una vulnerabilidad en Claude permite manipular salidas o inyectar datos maliciosos, podría desencadenarse una fuga de información a través de canales aparentemente legítimos.

3. Tipos de fallas que podrían contribuir a una exfiltración. Entre las amenazas relevantes se encuentran:

– Contaminación de entradas: datos mal formateados o falsos que provocan salidas que revelan datos internos.

– Inyección de comandos o prompts: entradas diseñadas para explotar comportamientos de la IA que exfiltran información local.

– Filtrado insuficiente de resultados: respuestas generadas que incluyen datos sensibles por error.

– Canales de salida no controlados: logs, métricas, o respuestas empaquetadas que se envían a destinos no autorizados.

– Confianza en terceros: servicios de IA externos o proveedores que manejan datos deben estar sujetos a acuerdos y controles de seguridad rigurosos.

4. Prácticas de mitigación. Aunque el escenario es hipotético, aplican buenas prácticas de seguridad para reducir el riesgo de exposición de datos:

– Principio de menor privilegio: limitar qué datos pueden ser accedidos o procesados por cada componente del flujo de anuncios y por Claude.

– Validación y saneamiento de entradas: implementación de filtros robustos para detectar y neutralizar entradas maliciosas.

– Detección y separación de datos sensibles: clasificación de datos y segregación de datos personales o confidenciales de otros datos de menor sensibilidad.

– Auditoría y trazabilidad: registros de acceso, transformaciones y salidas para facilitar la detección de anomalías y la investigación de incidentes.

– Controles de salida: revisión de las salidas de IA para evitar filtrado involuntario de datos y establecer límites sobre qué información puede ser publicada o enviada a terceros.

– Supervisión de prompts y modelos: monitoreo continuo del comportamiento de Claude y pruebas de seguridad regulares para identificar patrones de abuso o desviación.

– Gestión de incidentes: planes claros para detectar, contener y remediar exfiltraciones, con comunicación responsable hacia usuarios y autoridades pertinentes cuando corresponda.

5. Consideraciones para la gobernanza. Este análisis subraya la necesidad de una gobernanza de datos rigurosa en entornos publicitarios impulsados por IA. Las organizações deben:

– Definir políticas de manejo de datos claras y aplicarlas de forma consistente a todos los componentes, incluidos modelos de IA y servicios de terceros.

– Realizar evaluaciones de impacto de seguridad (PIA) ante cambios en la arquitectura o en la cadena de suministro tecnológica.

– Mantener contratos y acuerdos con proveedores que exijan prácticas de seguridad, privacidad y protección de datos adecuadas.

– Fomentar una cultura de seguridad proactiva entre equipos de producto, ingeniería y operaciones, con formaciones continuas y ejercicios de respuesta a incidentes.

6. Conclusión. La posibilidad de que un anuncio legítimo pueda contribuir a una exfiltración de datos mediante una cadena de fallas en un sistema de IA como Claude no debe tomarse a la ligera. Aunque se trate de un escenario teórico, facilita una reflexión crítica sobre cómo diseñamos, implementamos y supervisamos flujos de datos en la publicidad digital. La resiliencia depende de controles técnicos, gobernanza sólida y una vigilancia constante ante la evolución de tecnologías y vectores de amenaza.

from Latest from TechRadar https://ift.tt/eSBwmCF

via IFTTT IA

Lenovo IdeaCentre Mini Desktop con Core Ultra 7 y 16 GB de RAM: llega una bienvenida rebaja de precio

En un mercado cada vez más compacto, Lenovo continúa destacándose con soluciones que combinan rendimiento sólido y diseño práctico. El IdeaCentre Mini Desktop, equipado con un procesador Core Ultra 7 y 16 GB de RAM, llega a los consumidores con una reducción de precio que merece ser considerada para usuarios que buscan eficiencia sin ocupar mucho espacio.

Rendimiento orientado a la productividad

El Core Ultra 7 ofrece potencia suficiente para tareas diarias como navegación, edición ligera de documentos, manejo de correo y multitarea moderada. Con 16 GB de RAM, el equipo favorece la fluidez entre aplicaciones y facilita la realización de tareas simultáneas sin comprometer la velocidad de respuesta. Para profesionales que trabajan desde casa, estudiantes avanzados o usuarios que buscan un PC compacto para oficinas pequeñas, esta configuración representa una combinación atractiva de rendimiento y tamaño.

Diseño y practicidad en un formato compacto

El diseño miniatura del IdeaCentre lo convierte en una opción versátil para espacios reducidos: escritorios compactos, estanterías o entornos de trabajo donde el espacio es un bien preciado. A nivel de conectividad, suele incorporar puertos modernos y opciones de expansión adecuadas para periféricos esenciales, pantallas externas y almacenamiento adicional, manteniendo una estética limpia y funcional.

Eficiencia y valor con la rebaja de precio

La reciente reducción de precio añade un factor de valor significativo para quienes evalúan un equipo de escritorio compacto sin renunciar al rendimiento. Este descuento permite que más usuarios accedan a un equipo capaz de gestionar tareas diarias con margen de comodidad, a la vez que se mantiene dentro de un presupuesto razonable para una solución de oficina o estudio.

Puntos a considerar al decidir

– Evaluar el uso principal: si las actividades incluyen edición de documentos, presentaciones, videollamadas y navegación intensiva, la configuración con Core Ultra 7 y 16 GB de RAM ofrece una reserva de rendimiento adecuada.

– Espacio y organización: el beneficio clave del formato mini es la reducción de la huella en el escritorio; pensar en la ubicación de cables y acceso a puertos para una experiencia ordenada.

– Ampliación futura: verificar la posibilidad de añadir almacenamiento adicional o mejorar accesorios puede prolongar la vida útil del equipo ante necesidades cambiantes.

Conclusión

Con la rebaja de precio vigente, el Lenovo IdeaCentre Mini Desktop con Core Ultra 7 y 16 GB de RAM se posiciona como una opción atractiva para usuarios que buscan una solución de escritorio compacta sin sacrificar rendimiento. Es una propuesta especialmente adecuada para entornos de trabajo en casa, oficinas pequeñas y estudiantes que requieren una máquina confiable para labores cotidianas y multitarea moderada.

from Latest from TechRadar https://ift.tt/uzjQYBE

via IFTTT IA