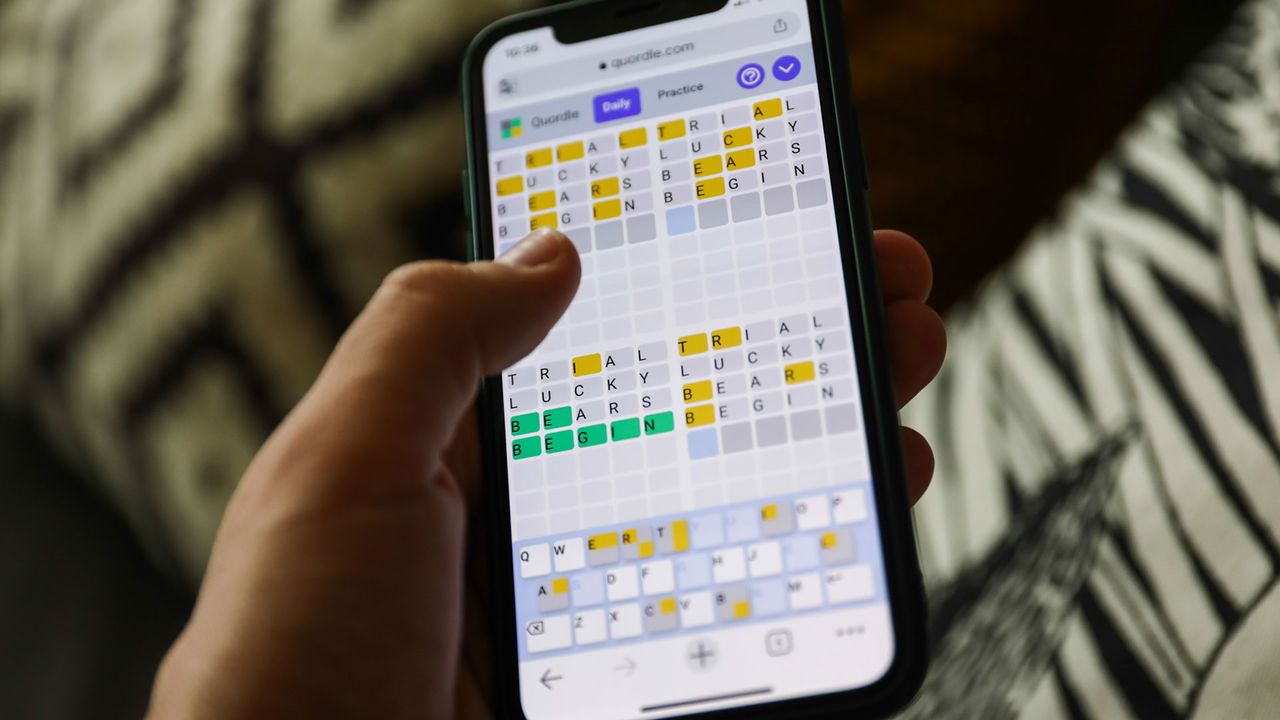

En el mundo de los juegos de palabras, Quordle se ha convertido en un desafío que pone a prueba la agilidad mental y la estrategia. Si buscas pistas y soluciones para Quordle, este artículo te guiará para aprovechar al máximo tus partidas, optimizando tu enfoque y brindando acceso a las respuestas de hoy y de días anteriores.

Primero, entender la dinámica de Quordle. A diferencia de otros juegos de palabras, en Quordle debes adivinar cuatro palabras de cinco letras cada una al mismo tiempo, con cada intento afectando las cuatro respuestas. Esto requiere una combinación de deducción, gestión de recursos y una estrategia de conjeturas que minimice el número de intentos necesarios.

Cómo obtener pistas útiles sin desvelar la experiencia de juego. Las pistas deben ser utilizadas para tratar de maximizar la información obtenida en cada intento. Algunos enfoques recomendados incluyen:

– Empezar con palabras que contengan vocales comunes y consonantes versátiles para generar un mosaico de información en todas las palabras.

– Analizar la retroalimentación de cada intento para eliminar simultáneamente opciones en las cuatro palabras.

– Priorizar la verificación de letras en posiciones críticas cuando varias palabras comparten posibles ubicaciones de la misma letra.

Acceder a las soluciones de hoy y de días pasados. Contar con un recurso confiable para ver las respuestas puede ser útil para revisar estrategias, analizar errores y aprender patrones comunes en la construcción de palabras. Recomendaciones para este paso:

– Consulta bases de datos o archivos de soluciones actualizados diariamente, asegurándote de que las entradas correspondan a la versión del juego que estás jugando.

– Revisa las soluciones pasadas para detectar tendencias: letras que suelen aparecer, posiciones frecuentes y combinaciones que suelen presentar dificultad.

– Usa las soluciones con propósito pedagógico: no como atajo, sino como herramienta de aprendizaje para mejorar tu propio ritmo y intuición verbal.

Beneficios de incorporar un flujo de trabajo estructurado. Al combinar pistas útiles con un acceso claro a las respuestas, puedes:

– Reducir el tiempo de resolución en nuevas partidas.

– Identificar y corregir errores recurrentes en tu metodología de conjeturas.

– Desarrollar una estrategia personal que te permita avanzar de manera más consistente, incluso cuando el juego se vuelve desafiante.

Consejos finales para optimizar tu experiencia con Quordle. Mantén un registro de tus partidas para analizar patrones, alterna tus estrategias de apertura para evitar sesgos y reserva momentos de revisión después de cada sesión para consolidar el aprendizaje. Si buscas mejorar, integra la lectura de rutas de solución y comparaciones de enfoques con un plan de práctica regular. Con el enfoque adecuado y las herramientas correctas, Quordle puede convertirse en un ejercicio entretenido y educativo para tu vocabulario y tu pensamiento lógico.

from Latest from TechRadar https://ift.tt/0kEQq6h

via IFTTT IA