(adsbygoogle = window.adsbygoogle || []).push({});

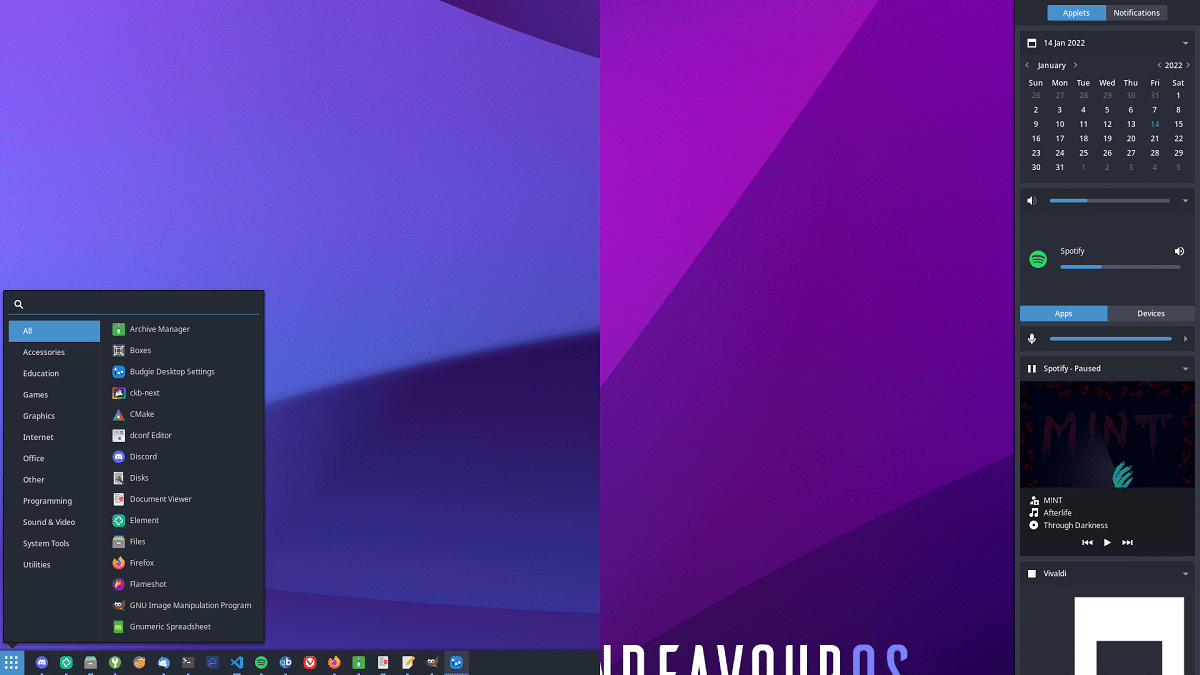

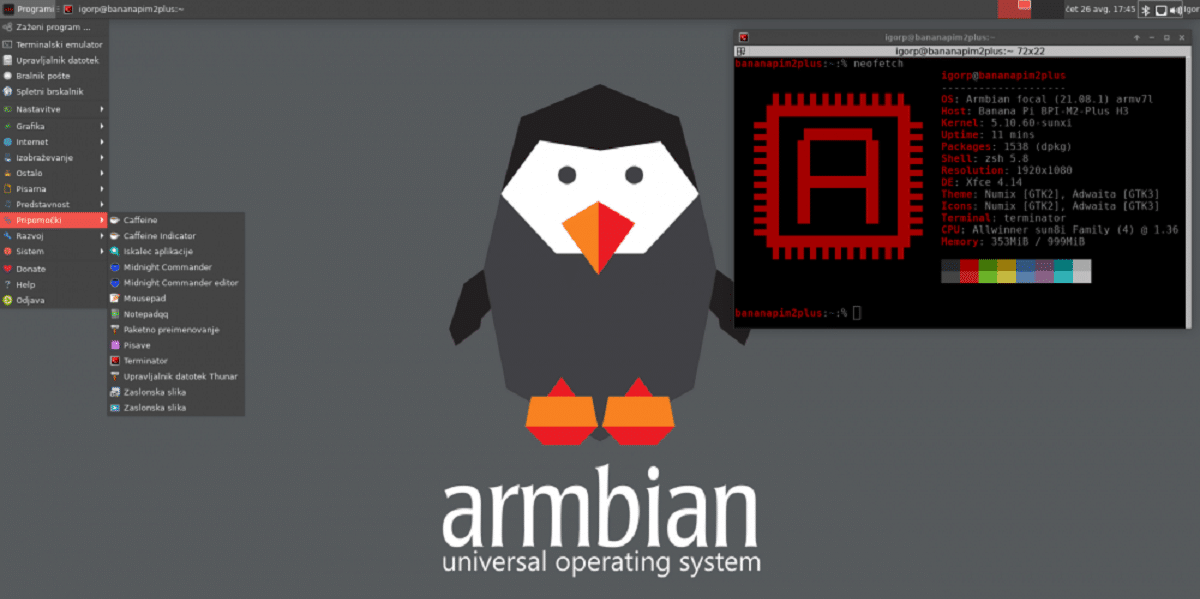

Hace poco se dio a conocer el lanzamiento de la nueva versión de la distribucion de Linux «Armbian 22.02», en la cual se han realizado una serie de cambios que mejoran algunos aspectos de la distribucion, pero que los desarrolladores quisieron aprovechar para dar a conocer diversos factores que van entorno con el desarrollo de la distribucion.

Para quienes desconocen de Armbian deben saber que es una distribución de Linux que proporciona un entorno de sistema compacto para una variedad de computadoras de placa única basadas en ARM.

(adsbygoogle = window.adsbygoogle || []).push({});

Para la formación de compilaciones se utilizan los paquetes base de Debian 11 y Ubuntu 21.04, pero el entorno está completamente reconstruido utilizando su propio sistema de compilación con la inclusión de optimizaciones para reducir el tamaño, aumentar el rendimiento y aplicar mecanismos de protección adicionales.

Principales novedades de Armbian 22.02

En esta nueva versión que se presenta de la distribucion, los desarrolladores compartieron en la nota del lanzamiento algunos aspectos relacionados con la distribucion y uno de ellos es que octubre del año pasado habían lanzado una petición de ayuda a la comunidad y a la cual en el anuncio expresan su agradecimiento:

La respuesta en general ha sido positiva. Ya hemos actualizado y hecho pública la nueva lista (anteriormente interna) de Mantenedores de la Junta .

Nos gustaría extender nuestro más sincero agradecimiento a todas las personas que se han ofrecido para contribuir con su valioso tiempo, energía y otros recursos al proyecto. Realmente significa mucho para nosotros y son cosas como esa las que realmente nos ayudan a superar todos los demás desafíos.

Sin embargo, como puede ver, todavía hay bastantes espacios en blanco en la tabla vinculada anterior. Y también quedan varios puestos vacantes por cubrir.

Por lo tanto, sentimos que este ha sido un buen comienzo , sin embargo, también creemos que aún tenemos mucho camino por recorrer antes de que nuestro proyecto pueda ser realmente sostenible a largo plazo. Tenemos algunas ideas adicionales en ese sentido, que nos gustaría desarrollar en las próximas secciones.

Por la parte de los cambios y mejoras que se realizaron en esta nueva versión de Armbian 22.02 se destaca por ejemplo que se implementó la capacidad de generar compilaciones actualizadas continuamente basadas en paquetes de Debian Sid (inestable) además de compilaciones basadas en Debian 11.Ademas de que tambien ahora se ofrecen compilaciones preparadas basadas en el próximo lanzamiento de Ubuntu 22.04.

(adsbygoogle = window.adsbygoogle || []).push({});

Por otra parte, se destaca que se implementaron compilaciones estables y continuamente actualizadas para placas x86 y ARM usando UEFI basado en el gestor de arranque Debian/Ubuntu Grub en lugar de u-boot. Con lo cual esta versión es la primera en incluir compatibilidad con UEFI, tanto para arm64 y x86, ademas de que no incluye DTB, sino que se basa en el funcionamiento del firmware UEFI proporcionado por el proveedor.

Ademas se ha confirmado en arm64 que la versión funciona en algunas placas y servidores UEFI. Algunos proveedores de SBC también ofrecen emulación UEFI para el firmware de su proveedor, por lo que podría ser una buena alternativa para las placas u-boot.

Tambien podremos encontrar en Armbian 22.02 que se agregaron compilaciones de 64 bits específicamente optimizadas para placas Raspberry Pi y que tambien se han mejorado las pruebas de compilación en sistemas de integración continua.

Por otra parte, se destaca que se ha introducido un nuevo marco para conectar extensiones al sistema de ensamblaje ( Extensions Build Framework).

(adsbygoogle = window.adsbygoogle || []).push({});

Finalmente si estás interesado en poder conocer un poco más al respecto sobre este nuevo lanzamiento, puedes consultar los detalles en el siguiente enlace.

Descargar Armbian

Para quienes estén interesados en poder descargar la nueva versión de esta distribución para su dispositivo, podrán hacerlo directamente desde la página de descarga de en donde podremos encontrar un listado de todas las computadoras basadas en ARM en las que se ejecuta la distribución.

En cuanto a la herramienta que puedes utilizar para grabar la imagen del sistema, puedes hacer uso de Etcher la cual es una herramienta multiplataforma o directamente en Linux desde la terminal con ayuda del comando DD o alguna que ustedes consideren pertinente.

El enlace de descarga es este.

from Linux Adictos https://ift.tt/PtGfmE0

via IFTTT