(adsbygoogle = window.adsbygoogle || []).push({});

Repitiendo la jugada que tan bien le resultó a Google con Android y Chrome, Facebook apuesta al código abierto para competir en Inteligencia Artificial. En ese sentido está siguiendo el camino inverso al de los otros grandes jugadores: OpenAI (Microsoft), Google y Baidu que consideran la decisión como peligrosa.

Cómo dije más arriba, la decisión de abrir el código no es novedosa, aunque no siempre logra los resultados esperados. Netscape abrió el código de su navegador para competir con Internet Explorer y Sun el de su suite ofimática. Aunque FIrefox supo tener un relativo éxito en el mercado de los navegadores, pierde cada vez más terreno ante Chrome y, ni OpenOfiice y su fork LibreOffice consiguieron una porción significativa del mercado.

(adsbygoogle = window.adsbygoogle || []).push({});

Facebook apuesta al código abierto

En febrero del 2023, Meta, la empresa controlante de Facebook, Instagram y WhatsApp, puso a disposición de académicos, investigadores del gobierno y otras personas aprobadas por la empresa su tecnología de chatbot basada en IA conocida como LlaMA. El nombre es la sigla en inglés para Modelo de Lenguaje Grande de Meta.

Un modelo de lenguaje grande son sistemas que generan sus respuestas a través de la información obtenidas a partir de grandes cantidades de texto. El ejemplo más conocido es ChatGPT. Lo hacen identificando patrones en el texto para construir las respuestas que los usuarios hacen en lenguaje natural.

Aunque existen otros modelos de código abierto, Meta fue más allá liberando LlaMA ya «entrenado». Aunque la ejecución de un modelo tiene recursos de hardware relativamente accesible para cualquiera, el entrenamiento requiere del costoso tiempo de uso de una enorme cantidad de hardware muy especializado.

(adsbygoogle = window.adsbygoogle || []).push({});

Críticas

La decisión de Meta generó críticas de la prensa y competidores. Siguiendo el paradigma actual de ignorar el método científico y elegir la conclusión preferida y descartar todo lo que pueda desmentirla, investigadores de la Universidad de Stanford lo usaron para generar «Textos problemáticos» como las instrucciones para deshacerse de un cadáver o una defensa de las opiniones de Adolfo Hitler.

Uno de ellos le dijo a sus colegas que poner a disposición del público en general esta tecnología era como:

…una granada disponible para todos en una tienda de comestibles.

Claro, no sea cosa de que a un cabo austríaco se le ocurra usarla para escribir un libro llamado «Mein Kamp» y termine provocando la segunda guerra o que un grupo de inmigrantes italianos aprendan a deshacerse de sus rivales poniéndoles zapatos de cemento.

Con algo más de sentido común que un académico oponiéndose a la libre difusión del conocimiento, desde Meta argumentan que:

(adsbygoogle = window.adsbygoogle || []).push({});

No se puede evitar que la gente cree información sin sentido o peligrosa o lo que sea. Pero puedes evitar que se difunda.

No es que esté de acuerdo. No hay que evitar que se difunda. Hay que dejar que se difunda y rebatirla. O, enseñar por qué es peligrosa.

Soy un adulto y ya tuve un papá, no necesito ni que el Estado, ni la prensa, ni una universidad ni las grandes tecnológicas ocupen su lugar.

La postura de Google es que:

Queremos pensar más detenidamente en revelar detalles o el código fuente de los proyectos de Inteligencia Artificial. ¿Puede conducir eso a un uso indebido?

¿Se imaginan a nuestros ancestros haciendo lo mismo con la rueda, el fuego o la máquina de vapor?

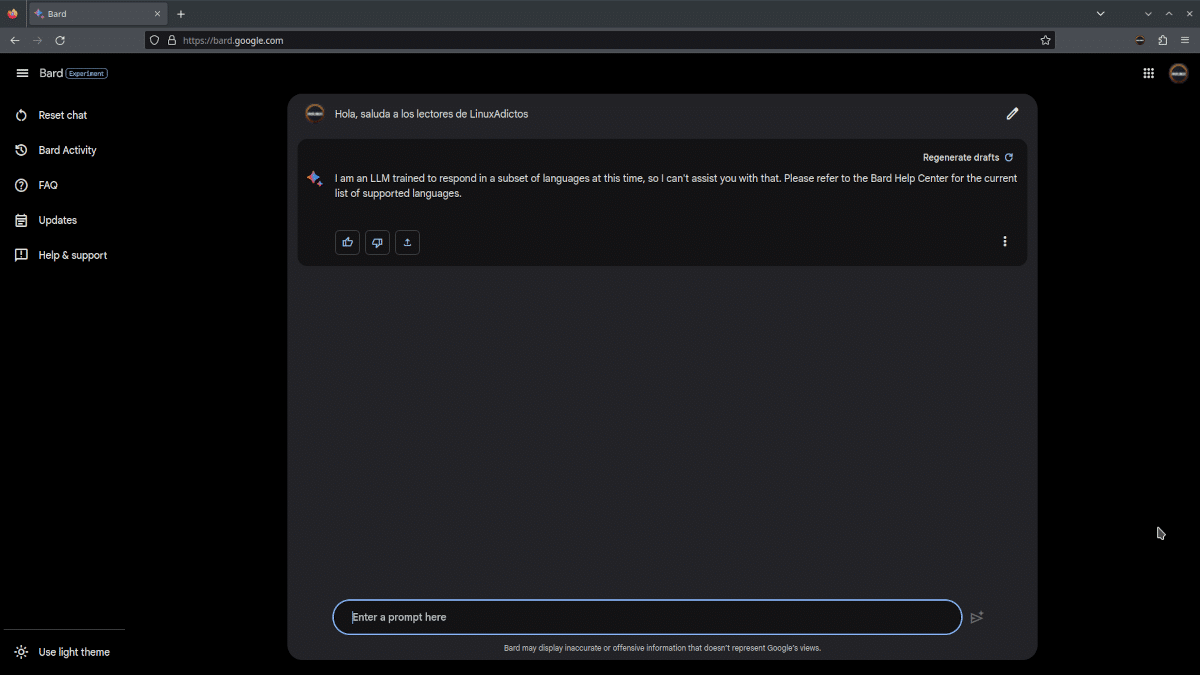

Por supuesto, que hay que leer entre líneas. La decisión de Meta está basada en la creciente desconfianza entre los políticos y analistas sobre las posibles violaciones a la privacidad de los usuarios de esta tecnología. Recordemos que ChatGPT fue baneado en Italia y Bard de Google no puede usarse en la Unión Europea.

Y, en el caso de Google tengo mis serias sospechas de que la negativa a revelar su código tiene mucho más que ver con que está muy por detrás de sus competidores no solo en generar una alternativa usable sino en rentabilizarla.

Pero, solo el tiempo dirá como sigue esto.

Fe de erratas

Donde díce Facebook debe decir Meta.

from Linux Adictos https://ift.tt/V1GenEy

via IFTTT