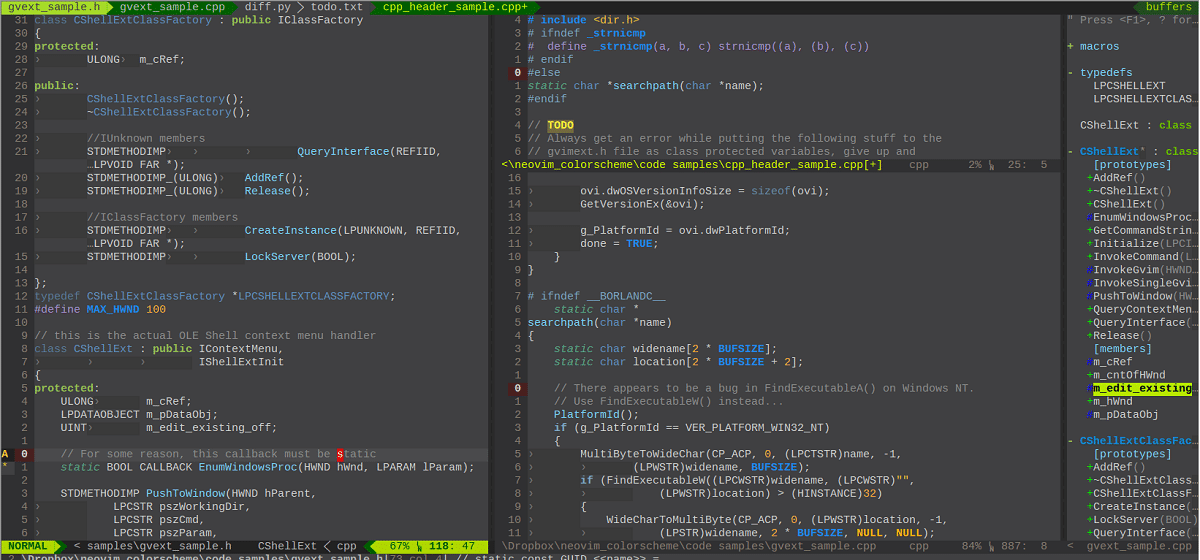

screenshot de Solus

Se ha dado a conocer el lanzamiento de la nueva versión de Solus 4.5 con nombre clave» Resilience «, Solus 4.5 introduce una nueva edición Xfce que reemplaza la edición MATE, se han implementado mejoras, correcciones de errores y más.

Para quienes desconocen de esta distribución de Linux, puedo decirles que en ella la gestión de paquetes se utiliza el administrador de paquetes eopkg (una bifurcación de PiSi de Pardus Linux), que proporciona las herramientas habituales para instalar / eliminar paquetes, buscar en el repositorio y gestionar repositorios. Los paquetes se pueden clasificar en componentes temáticos, que a su vez forman categorías y subcategorías.

Además, otro de los componentes que se destaca de esta distribución es su entorno de escritorio «Budgie» que se basa en tecnologías GNOME, pero utiliza sus propias implementaciones de GNOME Shell, panel, applets y sistema de notificación. Para administrar las ventanas, Budgie usa Budgie Window Manager (BWM), que es una modificación avanzada del complemento base de Mutter.

Principales novedades de Solus 4.5

En esta nueva versión, que se presenta de Solus 4.5, se destaca el desplazamiento de la edición Mate, por la nueva edicion XFCE con el entorno Xfce 4.18 personalizado. Para reproducir sonido y vídeo, la nueva versión utiliza el reproductor Parole de forma predeterminada, se incluyen Mousepad 0.6.1, Ristretto 0.13.1, Thunar 4.18.6 y Whiskermenu 2.8.0. Con ello se menciona que los desarrolladores trabajaran para ofrecer una transición perfecta para los usuarios existentes del escritorio MATE a Budgie o XFCE.

Otro punto a destacar de la versión Solus 4.5 es la implementación del instalador gráfico Calamares, que soporta el sistema de archivos Btrfs y permite crear propias particiones de disco. La transición a Calamares proporciona a los usuarios una nueva experiencia de instalación. Lo mismo ocurre con el servidor de medios Pipewire, que llega a reemplazar el uso de PulseAudio y JACK, para administrar transmisiones de medios y lo que permitirá mejoras de audio y un rendimiento de Bluetooth.

Por la parte de los componentes del sistema, Solus 4.5 presenta el kernel de Linux 6.6 con el programador de tareas BORE habilitado de forma predeterminada y optimizado para reducir la latencia del escritorio y aumentar la prioridad de los procesos interactivos.

En cuanto a la paquetería, se nos ofrece la última pila de gráficos Mesa 23.3, el navegador web Firefox 121, la suite LibreOffice 7.6, soporte ROCm para proporcionar aceleración de GPU para aplicaciones de GPU como Blender- Los desarrolladores de Solus dijeron que han trabajado duro para extender la compatibilidad de ROCm a la mayor cantidad de hardware posible, «incluidos algunos que no son oficialmente compatibles con AMD».

Para la versión con Budgie, se nos ofrece la versión 10.8.2 incluye el Budgie Trash Applet, ha experimentado cambios en la configuración del tema oscuro, rediseño del subprograma de la bandeja del sistema y modernización del menú de la aplicación.

En lo que respecta a otros entornos de escritorio, Solus 4.5 presenta GNOME 45.2 con algunas modificaciones. En lugar de Impatience, GNOME Shell utiliza el complemento Speedinator para optimizar las animaciones. El tema GTK predeterminado ha sido actualizado para utilizar adw-gtk3-dark, proporcionando una apariencia más fluida al ejecutar aplicaciones basadas en libadwaita con GTK3/4.

Por último y no menos importante, se menciona que la edición Plasma ha sido actualizada a las versiones de Plasma Desktop 5.27.10, KDE Gear 23.08.4, Qt 5.15.11 y sddm 0.20.0. Ahora, por defecto, se ha habilitado el doble clic para abrir archivos, y los nuevos directorios abiertos desde aplicaciones externas se mostrarán en una nueva pestaña de Dolphin.

Si estás interesado en conocer más al respecto de la nueva versión, puedes consultar los detalles en el siguiente enlace.

Descarga Solus 4.5

Si quieres obtener la nueva versión de Solus 4.5, solo debes dirigirte a su página web oficial y en su sección de descargas encontrarás los links para cada una de las diferentes versiones de entorno de escritorio de Solus.

Se recomienda a los usuarios que ya utilizan la distribución que transfieran sus instalaciones de MATE a Budgie o la nueva edición Xfce, tal como mencionamos anteriormente, los desarrolladores estarán trabajando para ofrecer esta transición con la menor cantidad de problemas posibles a los usuarios.

from Linux Adictos https://ift.tt/VERuQep

via IFTTT