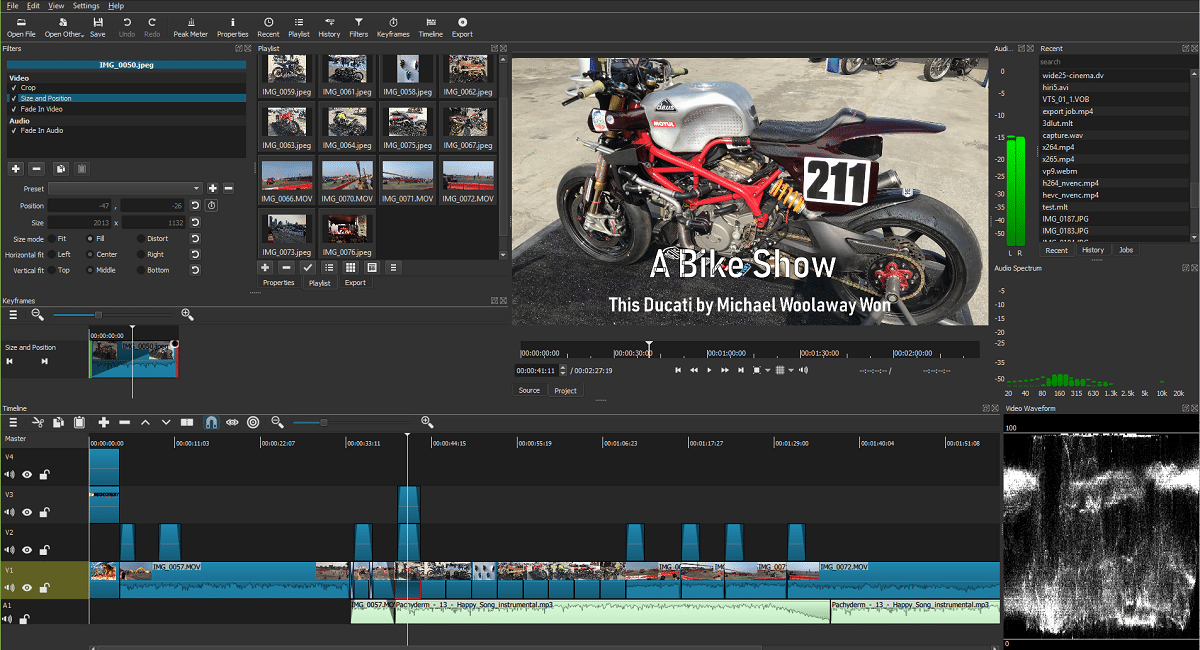

Shotcut: un editor de video gratuito, de código abierto y multiplataforma

Se dio a conocer hace poco el lanzamiento de la nueva versión de Shotcut 24.04.28 y en este lanzamiento se han añadido nuevos filtros, mejoras en las herramientas de visualización y correcciones de errores. Este lanzamiento implementa pocas novedades, ya que la mayor parte de los cambios son correcciones de errores menores.

Para quienes desconocen de Shotcut, deben saber que es un software de edición de vídeo que implementa el soporte para formatos de vídeo y audio a través de FFmpeg. Puede utilizar complementos con la implementación de efectos de vídeo y audio que sean compatibles con Frei0r y LADSPA.

Principales novedades de Shotcut 24.04.28

En esta nueva versión que se presenta de Shotcut 24.04.28 por parte de las adiciones, se destaca el nuevo filtro de audio Ambisonic Encoder para mejorar el soporte de audio espacial (esférico). Ambisonic que se había añadido en la versión anterior y que se utiliza a menudo con vídeos 360°. Por la parte de las herramientas de visualización se añadió «Audio Vector», el cual se menciona en la documentación de Shotcut que proporciona una ilustración de la relación de fase entre dos canales. Audio Surround es otra de las adiciones y que proporciona una visualización del sonido multicanal. En la pantalla muestra varios elementos que ayudan a visualizar la posición y la intensidad del sonido:

El Audio Surround Scope se muestra con el Audio Peak Meter Scope

- Centro de la pantalla: Representa la posición del oyente.

- Líneas azules: Se extienden desde el centro de la pantalla y visualizan la intensidad de la señal para cada canal. Estas líneas muestran la relación entre el nivel de cada canal en el medidor de picos de audio y el alcance de audio envolvente.

- Líneas violetas: Conectan las líneas azules y ayudan a ilustrar la amplitud del sonido en la habitación.

- Círculos concéntricos verdes: Ilustran el «punto focal» del sonido. En la imagen, el punto focal está delante del oyente y ligeramente hacia la derecha.

Otro de los cambios que se destaca de Shotcut 24.04.28, es que se ha añadido la capacidad de cambiar el formato de hora al mostrar y editar, a través de la configuración «Formato de hora» en la configuración. Se ha implementado el soporte para la funcionalidad de «Deshacer y Rehacer» al trabajar con fotogramas clave como: Fade In/Out Audio, Gain / Volume, Brightness, Color Grading, Contrast, Fade In/Out Video, Text: Rich, Size, Position & Rotate y White Balance.

De los demás cambios y correcciones implementadas:

- Actualización del Motor de Trabajo de Medios (MLT) a la versión 7.24.0, lo que significa un rendimiento optimizado y mayor estabilidad al procesar y editar medios en la plataforma.

- Se ha solucionado el bloqueo fijo que ocurría cuando el panel fotogramas clave se encontraba en un grupo de pestañas junto con Filtros.

- Se ha solucionado el problema de caída fija al intentar abrir un archivo de video incompatible, que antes no solicitaba la conversión.

- Se ha corregido el color en Propiedades > Convertir > Mejor cuando el vídeo de entrada es BT.709 sin señalización.

- Se han realizado algunas correcciones en la configuración de Canales de audio > 4 (quad).

- Se han realizado cambios para solucionar el problema donde los Filtros no funcionaban después de mover el clip en la Línea de tiempo.

- Se ha solucionado el problema con el Zoom de la Línea de tiempo, que a veces no se ajustaba correctamente.

- Se han realizado mejoras en el Análisis de lotes para el filtro de vídeo Estabilizar durante la exportación con la carpeta de proyecto.

Si estás interesado en poder conocer más al respecto, puedes consultar los detalles en el siguiente enlace.

¿Cómo instalar Shotcut en Linux?

Para los que son usuarios de Ubuntu y sus derivados, pueden instalar esta aplicación añadiendo el repositorio de la aplicación a su sistema. Para ello debemos de abrir una terminal con Ctrl + Alt + T y en ella vamos a ejecutar lo siguiente.

Primero vamos a añadir el repositorio con:

sudo add-apt-repository ppa:haraldhv/shotcut

Luego actualizamos el listado de paquetes y repositorios con este comando:

sudo apt-get update

Finalmente procedemos a instalar la aplicación con:

sudo apt-get install shotcut

Y listo con ello se habrá instalado en el sistema.

Para el resto de las distribuciones de Linux contamos con 3 métodos generales para poder obtener resta aplicación.

La primera de ellas es mediante el uso de Flatpak, por lo que deben de tener el soporte para este tipo de aplicaciones a su sistema.

Después deben de abrir una terminal y en ella teclear el siguiente comando:

flatpak install flathub org.shotcut.Shotcut

Y listo con ello ya instalaron esta aplicación.

Otro método con el que contamos para poder obtener este editor es descargando la aplicación en su formato AppImage, el cual nos da la facilidad de poder utilizar esta aplicación sin necesidad de instalar o añadir cosas al sistema.

Para ello basta con abrir una y en ella ejecutar el siguiente comando:

wget https://github.com/mltframework/shotcut/releases/download/v24.01.28/shotcut-linux-x86_64-240128.AppImage -O shotcut.appimage

Hecho esto ahora debemos de darle permisos de ejecución al archivo descargado con:

sudo chmod +x shotcut.appimage

Y finalmente podemos ejecutar la aplicación con el siguiente comando:

./shotcut.appimage

El ultimo método es con ayuda de los paquetes Snap y para instalar la aplicación debemos de ejecutar el siguiente comando:

sudo snap install shotcut --classic

from Linux Adictos https://ift.tt/oBI9FwA

via IFTTT