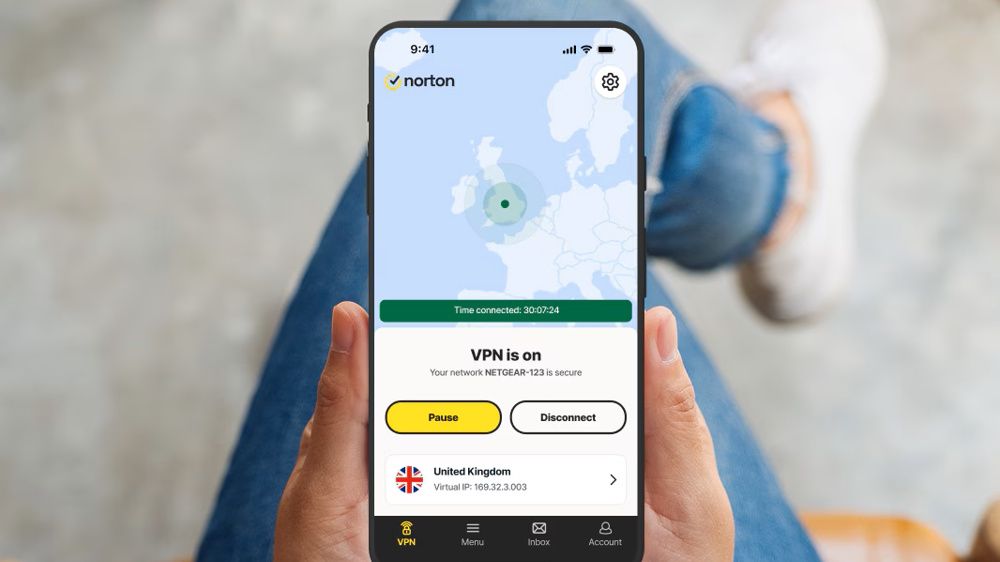

En un entorno digital cada vez más complejo, las soluciones de privacidad y seguridad deben avanzar de la mano para proteger a los usuarios sin sacrificar la confidencialidad de sus datos. ExpressVPN ha anunciado una asociación estratégica con la Internet Watch Foundation (IWF) para desarrollar OpenBoundary, una herramienta innovadora diseñada para bloquear el acceso a contenido ilegal sin effectar la encriptación de las comunicaciones de los usuarios.

OpenBoundary representa un enfoque proactivo frente a la proliferación de material ilícito en la red, permitiendo a los proveedores de servicios de Internet y a las plataformas de red privada virtual (VPN) aplicar filtros a nivel de DNS y de tráfico, de modo que las direcciones asociadas con contenidos ilegalmente transmitidos queden inhabilitadas para su acceso. Este desarrollo se distingue por su compromiso con la privacidad; la solución está concebida para funcionar sin debilitar los mecanismos de cifrado que protegen las sesiones web, correos electrónicos y comunicaciones en tiempo real de los usuarios.

La colaboración con la IWF, una organización reconocida por sus esfuerzos para prevenir la distribución de contenido infantil ilegal y otros materiales peligrosos, aporta una base de experiencia en la clasificación y mitigación de amenazas. A través de OpenBoundary, se pretende reforzar la capacidad de detección y bloqueo de sitios y servicios que se sabe que operan fuera de la legalidad, reduciendo así la exposición de los usuarios a contenidos dañinos sin abrir una puerta a intrusiones o a vigilancia excesiva.

Entre los principios que guían este proyecto se encuentran:

– Transparencia y control del usuario: se proporcionan opciones claras para gestionar las configuraciones de seguridad y privacidad.

– Encriptación intacta: se evita cualquier intervención que comprometa la confidencialidad de los datos en tránsito o en reposo.

– Eficacia en la mitigación: el enfoque se centra en identificar y restringir el acceso a recursos ilícitos sin afectar a la experiencia de navegación normal del usuario.

El lanzamiento de OpenBoundary se alinea con una tendencia creciente en la que las empresas tecnológicas buscan soluciones que combinan responsabilidad social, cumplimiento normativo y respeto por la privacidad individual. En un momento en que las discusiones sobre vigilancia, censura y libertad digital son especialmente relevantes, esta iniciativa ofrece una alternativa centrada en la mitigación de riesgos sin sacrificar la confianza depositada por los usuarios en sus herramientas de protección de la información.

A medida que OpenBoundary evolucione, la comunidad tecnológica y los usuarios podrán evaluar su impacto real en la seguridad en línea, la experiencia de usuario y el equilibrio entre control y privacidad. Este proyecto invita a un diálogo informado sobre cómo las arquitecturas de red modernas pueden y deben colaborar con entidades reguladoras y organizaciones de seguridad para crear un entorno digital más seguro, sin renunciar a los principios fundamentales de la privacidad y la cifrado de extremo a extremo.

from Latest from TechRadar https://ift.tt/xEmiAMD

via IFTTT IA