PAHO and SEGIB strengthen their partnership for a healthier and more inclusive Ibero-America

Cristina Mitchell

from PAHO/WHO | Pan American Health Organization https://ift.tt/XO6Bdux

via IFTTT

PAHO and SEGIB strengthen their partnership for a healthier and more inclusive Ibero-America

Cristina Mitchell

from PAHO/WHO | Pan American Health Organization https://ift.tt/XO6Bdux

via IFTTT

Agents with the Federal Bureau of Investigation (FBI) briefed Capitol Hill staff recently on hardening the security of their mobile devices, after a contacts list stolen from the personal phone of the White House Chief of Staff Susie Wiles was reportedly used to fuel a series of text messages and phone calls impersonating her to U.S. lawmakers. But in a letter this week to the FBI, one of the Senate’s most tech-savvy lawmakers says the feds aren’t doing enough to recommend more appropriate security protections that are already built into most consumer mobile devices.

A screenshot of the first page from Sen. Wyden’s letter to FBI Director Kash Patel.

On May 29, The Wall Street Journal reported that federal authorities were investigating a clandestine effort to impersonate Ms. Wiles via text messages and in phone calls that may have used AI to spoof her voice. According to The Journal, Wiles told associates her cellphone contacts were hacked, giving the impersonator access to the private phone numbers of some of the country’s most influential people.

The execution of this phishing and impersonation campaign — whatever its goals may have been — suggested the attackers were financially motivated, and not particularly sophisticated.

“It became clear to some of the lawmakers that the requests were suspicious when the impersonator began asking questions about Trump that Wiles should have known the answers to—and in one case, when the impersonator asked for a cash transfer, some of the people said,” the Journal wrote. “In many cases, the impersonator’s grammar was broken and the messages were more formal than the way Wiles typically communicates, people who have received the messages said. The calls and text messages also didn’t come from Wiles’s phone number.”

Sophisticated or not, the impersonation campaign was soon punctuated by the murder of Minnesota House of Representatives Speaker Emerita Melissa Hortman and her husband, and the shooting of Minnesota State Senator John Hoffman and his wife. So when FBI agents offered in mid-June to brief U.S. Senate staff on mobile threats, more than 140 staffers took them up on that invitation (a remarkably high number considering that no food was offered at the event).

But according to Sen. Ron Wyden (D-Ore.), the advice the FBI provided to Senate staffers was largely limited to remedial tips, such as not clicking on suspicious links or attachments, not using public wifi networks, turning off bluetooth, keeping phone software up to date, and rebooting regularly.

“This is insufficient to protect Senate employees and other high-value targets against foreign spies using advanced cyber tools,” Wyden wrote in a letter sent today to FBI Director Kash Patel. “Well-funded foreign intelligence agencies do not have to rely on phishing messages and malicious attachments to infect unsuspecting victims with spyware. Cyber mercenary companies sell their government customers advanced ‘zero-click’ capabilities to deliver spyware that do not require any action by the victim.”

Wyden stressed that to help counter sophisticated attacks, the FBI should be encouraging lawmakers and their staff to enable anti-spyware defenses that are built into Apple’s iOS and Google’s Android phone software.

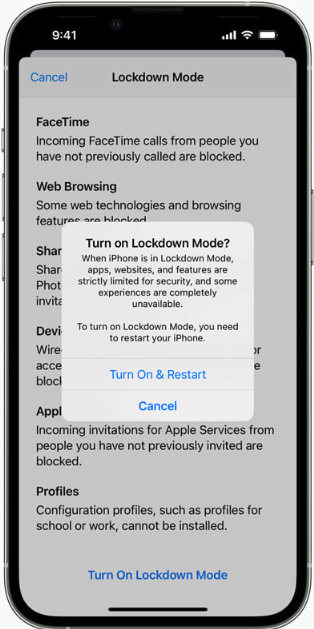

These include Apple’s Lockdown Mode, which is designed for users who are worried they may be subject to targeted attacks. Lockdown Mode restricts non-essential iOS features to reduce the device’s overall attack surface. Google Android devices carry a similar feature called Advanced Protection Mode.

Wyden also urged the FBI to update its training to recommend a number of other steps that people can take to make their mobile devices less trackable, including the use of ad blockers to guard against malicious advertisements, disabling ad tracking IDs in mobile devices, and opting out of commercial data brokers (the suspect charged in the Minnesota shootings reportedly used multiple people-search services to find the home addresses of his targets).

The senator’s letter notes that while the FBI has recommended all of the above precautions in various advisories issued over the years, the advice the agency is giving now to the nation’s leaders needs to be more comprehensive, actionable and urgent.

“In spite of the seriousness of the threat, the FBI has yet to provide effective defensive guidance,” Wyden said.

Nicholas Weaver is a researcher with the International Computer Science Institute, a nonprofit in Berkeley, Calif. Weaver said Lockdown Mode or Advanced Protection will mitigate many vulnerabilities, and should be the default setting for all members of Congress and their staff.

“Lawmakers are at exceptional risk and need to be exceptionally protected,” Weaver said. “Their computers should be locked down and well administered, etc. And the same applies to staffers.”

Weaver noted that Apple’s Lockdown Mode has a track record of blocking zero-day attacks on iOS applications; in September 2023, Citizen Lab documented how Lockdown Mode foiled a zero-click flaw capable of installing spyware on iOS devices without any interaction from the victim.

Earlier this month, Citizen Lab researchers documented a zero-click attack used to infect the iOS devices of two journalists with Paragon’s Graphite spyware. The vulnerability could be exploited merely by sending the target a booby-trapped media file delivered via iMessage. Apple also recently updated its advisory for the zero-click flaw (CVE-2025-43200), noting that it was mitigated as of iOS 18.3.1, which was released in February 2025.

Apple has not commented on whether CVE-2025-43200 could be exploited on devices with Lockdown Mode turned on. But HelpNetSecurity observed that at the same time Apple addressed CVE-2025-43200 back in February, the company fixed another vulnerability flagged by Citizen Lab researcher Bill Marczak: CVE-2025-24200, which Apple said was used in an extremely sophisticated physical attack against specific targeted individuals that allowed attackers to disable USB Restricted Mode on a locked device.

In other words, the flaw could apparently be exploited only if the attacker had physical access to the targeted vulnerable device. And as the old infosec industry adage goes, if an adversary has physical access to your device, it’s most likely not your device anymore.

I can’t speak to Google’s Advanced Protection Mode personally, because I don’t use Google or Android devices. But I have had Apple’s Lockdown Mode enabled on all of my Apple devices since it was first made available in September 2022. I can only think of a single occasion when one of my apps failed to work properly with Lockdown Mode turned on, and in that case I was able to add a temporary exception for that app in Lockdown Mode’s settings.

My main gripe with Lockdown Mode was captured in a March 2025 column by TechCrunch’s Lorenzo Francheschi-Bicchierai, who wrote about its penchant for periodically sending mystifying notifications that someone has been blocked from contacting you, even though nothing then prevents you from contacting that person directly. This has happened to me at least twice, and in both cases the person in question was already an approved contact, and said they had not attempted to reach out.

Although it would be nice if Apple’s Lockdown Mode sent fewer, less alarming and more informative alerts, the occasional baffling warning message is hardly enough to make me turn it off.

from Krebs on Security https://ift.tt/CTADUVF

via IFTTT

Suriname certified malaria-free by WHO

Cristina Mitchell

from PAHO/WHO | Pan American Health Organization https://ift.tt/LhGgY1m

via IFTTT

En una apuesta decidida por la soberanía tecnológica y el control de su infraestructura digital, la ciudad de Lyon ha anunciado que pondrá fin, de forma progresiva, al uso de los servicios y programas informáticos de Microsoft en la administración local. Con este movimiento, Lyon se suma a una tendencia observable en distintas regiones de Europa, donde la preocupación por la dependencia tecnológica de proveedores extranjeros, fundamentalmente estadounidenses, ha llevado a gobiernos a buscar alternativas basadas en código abierto.

Esta decisión, que impacta a más de 10.000 empleados públicos de la tercera ciudad más grande de Francia, se estructura en dos fases bien definidas. Por un lado, se sustituye el sistema operativo Windows por Linux, y la suite Microsoft Office por OnlyOffice, optando así por herramientas gratuitas y libres de ataduras a grandes corporaciones tecnológicas. Para la gestión de bases de datos municipales, la elección ha recaído en PostgreSQL, una alternativa consolidada dentro del software libre.

Además del reemplazo de los principales programas de Microsoft, el Ayuntamiento apuesta por el desarrollo e implantación de la plataforma Territorio Digital Abierto (originalmente Territoire Numérique Ouvert), un entorno de colaboración basado en software libre, fruto de la cooperación con el operador público de servicios digitales SITIV y la autoridad administrativa metropolitana. Diseñada para posibilitar videollamadas, coedición de documentos y trabajo colaborativo, esta plataforma se presenta como una alternativa a soluciones como Microsoft Teams, pero gestionada localmente y con alojamiento en centros de datos regionales.

La Agencia Nacional de Cohesión Territorial de Francia (ANCT) ha respaldado esta iniciativa con una financiación de 2 millones de euros, permitiendo que actualmente miles de empleados de diferentes municipios de la metrópoli de Lyon ya estén utilizando la plataforma. Lo relevante es que el sistema está pensado para ser escalado y compartido a nivel nacional, favoreciendo la interoperabilidad y la independencia digital en la administración francesa.

La transformación digital en Lyon refleja una tendencia más amplia en Europa, donde regiones como Schleswig-Holstein, en Alemania, y la administración danesa han anunciado proyectos similares, en busca de mayor control sobre los datos públicos y las infraestructuras digitales. Más allá de los aspectos tecnológicos, estas medidas nacen en respuesta a incidentes recientes, como el bloqueo de cuentas de correo de jueces de la Corte Penal Internacional por parte de Microsoft, lo que ha avivado el debate sobre la autonomía europea en materia digital.

Aunque en la mayoría de los países se ha optado por LibreOffice como suite ofimática, Lyon ha preferido OnlyOffice, desarrollado en Letonia, pese a la polémica por los presuntos vínculos de su versión comercial con Rusia. Este detalle ha generado debate en algunos sectores, pero las autoridades locales subrayan la prioridad de adoptar soluciones que fomenten la autonomía tecnológica y el desarrollo local.

El tránsito hacia Linux y software libre por parte de Lyon se produce en un contexto de cambio en toda Europa. La Gendarmería francesa lleva años utilizando una versión propia de Ubuntu, y los gobiernos alemán y danés están inmersos en procesos similares, con la formación y adaptación progresiva de sus plantillas y la creación de aplicaciones propias que cubran las necesidades administrativas sin depender de proveedores como Microsoft.

Este proceso de migración, lejos de ser inmediato, es gradual y requiere la capacitación del personal. Las autoridades de Lyon destacan que más allá de la cuestión técnica, estas decisiones apuntan a una administración pública más transparente, sostenible y alineada con los intereses ciudadanos, en la que se fomente el uso de herramientas locales y se garantice la protección y soberanía de los datos públicos.

La transición de Lyon a Linux y software libre marca un nuevo paso en el camino europeo hacia la independencia tecnológica, reflejando una apuesta por la transparencia, el desarrollo local y la seguridad digital, y sentando un precedente que podría inspirar a otras ciudades y países en el ámbito de la administración pública.

from Linux Adictos https://ift.tt/NCxZBL2

via IFTTT

Mi pesadilla con Vivaldi ha llegado a su fin. Creo. Y es que he pensado lo mismo en el pasado, pero las cargas dolorosamente lentas volvieron a aparecer. Hay un problema algo extendido en el que los navegadores con base Chromium cargan algunas páginas lentas, en ocasiones después de mostrar un error, y nada me funcionaba. Lo último que hice fue que iniciara en Wayland, y tampoco. La solución parece haber llegado por casualidad.

Yo tengo un router de Movistar muy lejos, y cerca de donde suelo estar otro de D-Link. Si no recuerdo mal, la última versión de su firmware era de 2015, y la seguridad del WiFi no pasaba de WPA. Lo que me hizo tomar la decisión de cambiarle el firmware al D-Link fue la Steam Deck, que en su versión 3.7.8 ha fastidiado algunas conexiones. Miré si había algún firmware alternativo más actualizado y hay al menos dos, pero yo me decidí por DD-WRT.

Dicho sea de paso, mi móvil me marcaba el WiFi de ese D-Link como peligroso. Como tengo un viejo AirPort de Apple — con el que no se arreglaba nada –, pensé «pruebo con este y, en el caso de que se me rompa, tengo el otro«. Así que miré la documentación y la consulté con DeepSeek. Instalé DD-WRT, lo configuré en modo puente e hice los ajustes básicos para que funcionar el router con otro software.

Al terminar, probé a conectar mi Steam Deck a su WiFi y se solucionaron los problemas. Por si fuera poco, DeepSeek también me hizo caer en algo: era mejor ponerlo en modo puente para que sea el router principal el que gestionara las conexiones. Así lo hice. Con ese cambio, AdGuard Home también me funciona en cualquier aparato sin tener que añadir su DNS en los ajustes de WiFi.

Lo que yo no me esperaba era que ese pequeño cambio mejorara mi experiencia con Vivaldi y Chromium en general. Ahora las cargas parecen normales, y cuando una página me tarda más de la cuenta, miro en Firefox y le pasa lo mismo. Por lo tanto, asumo que es problema de la red o la página en cuestión, pero no por el motor Chromium en Linux + Wayland o qué sé yo.

Maté dos pájaros de un tiro, aunque me habría gustado que ni Google ni Valve hubieran roto nada. Es uno de los problemas a los que nos enfrentaos los usuarios de Linux, que aunque digan lo contrario nos cuidan menos. Y mira que el sistema de Valve es Linux…

from Linux Adictos https://ift.tt/ecwLfou

via IFTTT

PipeWire 1.4.6 ya está disponible y llega como una actualización relevante para usuarios y administradores de sistemas Linux preocupados por el rendimiento y la estabilidad de su entorno multimedia. El sistema, que gestiona el flujo de audio y vídeo en la mayoría de distribuciones GNU/Linux modernas, incorpora en esta versión una serie de mejoras y correcciones orientadas tanto a profesionales como a quienes usan el ordenador en su día a día.

Desde su implantación como servidor multimedia de referencia, PipeWire se ha consolidado como una pieza fundamental para la gestión eficiente y segura de dispositivos de sonido y vídeo. Con este lanzamiento, el equipo de desarrollo sigue perfeccionando el producto, prestando especial atención a los detalles que marcan la diferencia entre una experiencia fluida y otra repleta de interrupciones.

code {background-color: rgba(255, 255, 0, 0.18); color: #d63384; padding: 1px 3px; font-family: monospace; border-radius: 2px;}

Entre las novedades más llamativas de PipeWire 1.4.6 se encuentra la incorporación de una opción que permite desactivar RAOP (Remote Audio Output Protocol) mediante una propiedad de contexto. Este protocolo, conocido por su uso en la tecnología AirPlay, posibilita el envío de audio a través de la red a distintos dispositivos compatibles. La posibilidad de desactivarlo fácilmente proporciona a los usuarios un mayor control sobre los recursos de red y la compatibilidad, ayudando a evitar posibles conflictos o consumos innecesarios en entornos donde RAOP no resulta necesario.

El plugin ALSA (Advanced Linux Sound Architecture) es fundamental para la comunicación entre las aplicaciones y el hardware de sonido en Linux. En esta versión, PipeWire ha incorporado mejoras específicas para la estabilidad y el rendimiento. Se han corregido errores que podían causar bloqueos en la cadena de filtros y en el propio plugin ALSA, además de optimizar la notificación de latencias, la gestión tras errores de ALSA y el restablecimiento de ciertos valores de estado.

Gracias a estos ajustes, quienes utilicen auriculares, micrófonos o altavoces a través de interfaces estándar de Linux deberían percibir una reducción significativa en fallos y una respuesta más eficiente del sistema de sonido, tanto en reproducción como en grabación.

PipeWire 1.4.6 también incorpora diversas correcciones de bugs que podían causar bloqueos y cierres inesperados en situaciones específicas, como la gestión de la cadena de filtros (filter-chain) o la activación/desactivación del grafo de filtros. Esto ayuda a mantener mayor estabilidad en el sistema y evita caídas del servicio. Además, se resuelve problemas de gestión de referencias en el proveedor de dispositivos y se realizan pequeños ajustes en la interacción con programas como Firefox y otros clientes que utilizan este servidor de sonido.

Por su papel central en la gestión de audio y vídeo en Linux, PipeWire se integra por defecto en grandes distribuciones como Fedora, Ubuntu, Debian, openSUSE o RHEL. Destaca también por ser el motor elegido por navegadores como Mozilla Firefox para la gestión de cámaras y otros periféricos multimedia. Con cada actualización, el objetivo es brindar una experiencia más segura y eficiente, facilitando la colaboración entre múltiples aplicaciones y dispositivos, así como en sistemas basados en Wayland y contenedores Flatpak.

Actualizar a PipeWire 1.4.6 generalmente se realiza a través de los gestores de paquetes de cada distribución. Por ejemplo, en sistemas basados en Debian o Ubuntu, puedes emplear sudo apt update && sudo apt upgrade; en Fedora, sudo dnf update; y en Arch Linux, sudo pacman -Syu. Se recomienda reiniciar el sistema tras la actualización para que todas las mejoras entren en funcionamiento correctamente. Para más detalles, consulta la documentación oficial de tu distribución o el repositorio del proyecto PipeWire en GitLab.

Con PipeWire 1.4.6, los usuarios de Linux disponen de mayores opciones de configuración y un sistema de gestión multimedia más robusto y seguro. La capacidad de controlar el uso de RAOP y la optimización del plugin ALSA representan avances importantes para adaptar PipeWire tanto a entornos domésticos como profesionales, minimizando errores y permitiendo una mejor compatibilidad con distintos tipos de hardware y aplicaciones.

from Linux Adictos https://ift.tt/uCtkmvN

via IFTTT

El ecosistema multimedia de código abierto ha recibido una actualización relevante con la llegada de GStreamer 1.26.3. Este último lanzamiento del conocido framework pone el foco en la seguridad y la robustez, ofreciendo a usuarios, profesionales y desarrolladores numerosas mejoras y soluciones ante fallos recientes.

En concreto, uno de los aspectos más destacados de esta versión es la corrección de una vulnerabilidad crítica detectada en el parser de vídeo H.266. Este fallo de seguridad permitía que archivos maliciosos pudieran atacar o desestabilizar sistemas, pero gracias a la actualización el procesamiento y reproducción de archivos H.266 es ahora mucho más confiable y seguro.

La nueva versión de GStreamer resuelve varios problemas que afectaban tanto a la estabilidad como a la experiencia de usuario. Entre las novedades más relevantes se encuentra un refuerzo de la protección frente a archivos de vídeo potencialmente peligrosos, aportando mayor tranquilidad a quienes trabajan con contenidos multimedia modernos.

Junto a la solución en el análisis de vídeo H.266, esta edición introduce optimizaciones significativas en la interacción entre fuentes y destinos, agilizando la transferencia y gestión de flujos multimedia. Usuarios de Video4Linux notarán especialmente la mejor estabilidad durante la captura de vídeo, reduciendo bloqueos o caídas al utilizar webcams y cámaras conectadas a sistemas Linux.

El equipo de desarrollo ha trabajado también en actualizar elementos internos y plugins del framework, lo que mejora la reproducción audiovisual y reduce las interrupciones. Además, se han incorporado nuevos componentes para síntesis de voz usando API de ElevenLabs, elementos inter-fuente e inter-destino para compartir hilos, y un mejor soporte de colorimetría para fuentes de captura basadas en Video4Linux.

Los desarrolladores notarán mayores cotas de compatibilidad y fiabilidad al crear aplicaciones multimedia sobre GStreamer, ya que la actualización aborda regresiones en ciertos formatos como WAV, mejora el manejo de archivos MP4 fragmentados y optimiza el soporte para codecs de hardware en sistemas Android.

El mantenimiento de GStreamer 1.26.3 también se ha centrado en limpiar errores detectados por la comunidad, desde fallos de memoria hasta problemas de rendimiento en la gestión de texto en algunos bins y reproductores. Otras áreas optimizadas incluyen la funcionalidad de muxing y demuxing MPEG-TS, el renderizado de subtítulos, la sincronización de relojes al usar dispositivos de captura externos, y varias mejoras en la interoperabilidad con plataformas y protocolos como WebRTC, LiveKit y WHIP.

El framework extiende el soporte a nuevas funcionalidades de búsqueda en clientes DASH, arreglos específicos para entornos Android de 32 bits y ajustes en las plantillas de Visual Studio para facilitar el desarrollo en entornos Windows.

Los responsables del proyecto subrayan la importancia de actualizar a esta nueva entrega para contar siempre con las últimas mejoras y parches críticos, especialmente en lo que respecta a la seguridad de los datos y la integridad del sistema. Mantener las herramientas multimedia al día resulta fundamental para protegerse ante nuevas amenazas y beneficiarse de una experiencia más estable y optimizada, tanto en el uso doméstico como en entornos profesionales.

Este lanzamiento refuerza la posición de GStreamer como una solución open source de referencia para gestionar contenidos audiovisuales modernos, consolidando su papel en diferentes ámbitos y plataformas. La actualización no solo aporta mejoras en rendimiento y seguridad, sino que también simplifica el desarrollo y la integración de nuevos componentes y funcionalidades adaptadas a las necesidades actuales del sector multimedia.

from Linux Adictos https://ift.tt/k7vEFVf

via IFTTT

WineHQ sigue con su horario habitual para preparar la versión de WINE que nos entregarán a principios de 2025. Éste es entregarnos una versión de desarrollo cada dos semanas, y sólo se lo saltan cuando es necesario por alguna razón. Hace unas horas nos han entregado WINE 10.11, y el número de cambios parecen insinuar que el software está mucho más maduro que hace un par de años, cuando la lista de cambios superaba con creces los 500.

En cuanto a novedades, sólo nos han destacado dos de este WINE 10.11: más trabajo de preparación para el soporte para NTSync y más soporte para generar metadatos de Windows Runtime en WIDL, a lo que se le suma el habitual punto de correcciones varias. En números, se han realizado 292 cambios y corregido 25 bugs, los de la siguiente lista.

WINE 10.11 ha llegado dos semanas después de la versión anterior y ya se puede descargar desde el botón que tenéis debajo de estas líneas. En su página de descargas hay también información sobre cómo instalar esta y otras versiones en sistemas operativos Linux y otros como macOS e incluso Android.

Dentro de dos semanas, si se sigue con el calendario habitual y nada nos hace pensar que no será así, llegará WINE 10.12, también con decenas de cambios para preparar el WINE 11.0 que llegará, todo atendiendo a lanzamientos pasados, a principios de 2026.

.boton {color: white; background-color: grey; padding: 20px; font-size: 2rem; text-decoration: none; border-radius: 10px; position: relative; top: 15px; border: 4px solid #555;}.boton:hover {box-shadow:1px 1px 2.5px black !important;}

from Linux Adictos https://ift.tt/INX674j

via IFTTT

Strategic Decisions for Regional Health Mark Close of PAHO’s 176th Executive Committee Meeting

Cristina Mitchell

from PAHO/WHO | Pan American Health Organization https://ift.tt/qIrUtVX

via IFTTT

Countries of the Americas approve OAS resolution to address mental health crisis in the region

Cristina Mitchell

from PAHO/WHO | Pan American Health Organization https://ift.tt/nmIP7k0

via IFTTT