Jagna is a young woman determined to forge her own path, putting her on a collision course with the leading men of her 19th-century Polish village.

from New On Netflix USA https://ift.tt/pSstXG9

via IFTTT

Jagna is a young woman determined to forge her own path, putting her on a collision course with the leading men of her 19th-century Polish village.

from New On Netflix USA https://ift.tt/pSstXG9

via IFTTT

A father, immersed in a difficult divorce process, embarks on a dangerous mission when his children disappear from their isolated country house.

from New On Netflix USA https://ift.tt/5gQPXhr

via IFTTT

Desde el mismo día del lanzamiento de la Steam Deck de Valve, la comunidad de desarrolladores se volcó y creó todo tipo de programas para mejorar la experiencia de usuario de la nueva consola. Por poner algún ejemplo, Decky permite personalizar varios puntos o que podamos ver el tiempo de juego de títulos que no son de Steam. También existe la posibilidad de usar Waydroid, lo que es un emulador de Android, pero para conseguir esto hay que ponerle contraseña al dispositivo y ejecutar un script.

Poder usar Android en la Steam Deck abre todo un abanico de posibilidades. Nos permite jugar a los títulos de la Google Play, y también usar aplicaciones que sólo están para dispositivos móviles. Valve, quien fabrica la máquina y desarrolla su software, estaría según unos rumores preparando una implementación propia de Waydroid para la Steam Deck, por lo que el funcionamiento debería ser el mejor que cabría esperar y lo conseguiríamos sin trucos.

La información fue filtrada hace días por Brad Lynch. SteamOS 3.6 está en pruebas desde hace meses, y la gente no paraba de preguntarse por qué tardaba tanto en llegar. La respuesta podría estar en esta implementación de Waydroid, que lo que hace es ejecutar una versión de Android en un contenedor con prácticamente rendimiento nativo, siempre y cuando se use Wayland. Valve ha estado trabajando mucho en el soporte para Wayland, pero aún le queda camino por recorrer.

Con el soporte para Android, Valve cerraría el círculo del software capaz de ejecutarse en la Steam Deck: por una parte, puede usar aplicaciones flatpak, por otra puede instalar apps de otras distribuciones con Distrobox, soporta aplicaciones de Windows y pronto hará lo propio con las de Android. No habrá nada que se le resista.

Queda por ver si esto se lleva a cabo y cuándo. Parece un hecho que pasa por la hoja de ruta de Valve, pero habrá que tener paciencia.

from Linux Adictos https://ift.tt/NeywAzs

via IFTTT

YouTube es el servicio de vídeos más popular del mundo y con diferencia. En él podemos ver vídeos musicales, tráilers, para pasar el tiempo e incluso educativos, pero para poder hacerlo tenemos que permitir que Google haga o amplíe una radiografía sobre nuestros hábitos y gustos. Todo esto se puede evitar, por lo menos en parte, y aquí vamos a explicar varias maneras de ver YouTube en Linux sin ir a youtube.com.

Parte de lo explicado aquí son frontends alternativos, pero también podemos usar aplicaciones sueltas o extensiones de Kodi. Yo últimamente me estoy decantando por esto último, aunque alguna de estas opciones use un complemento con la API de YouTube. Lo bueno es que en la siguiente lista hay varias opciones donde elegir.

Va a hacer ya seis años desde que Isaac nos habló por primera vez de FreeTube aquí en LinuxAdictos. Aún tiene el la etiqueta de «beta», pero, viendo como funciona, uno no llega a entender por qué.

Es multiplataforma, por lo que además de en Linux podemos usarlo también en macOS y Windows, y ofrece muchas funciones que nos harán tener una aplicación muy completa que además nos aporta mayor privacidad. FreeTube usa instancias de Invidious y permite ver los vídeos a 1080p sin problemas.

Entre sus ajustes podemos encontrar muchas configuraciones que nos permitirán hasta cambiar la paleta de colores. Podemos guardar favoritos, seguir canales y todo parecido a como lo haríamos en el mismo YouTube. Yo sólo le he encontrado una pega, y es que no se pueden seguir listas de reproducción. Por todo lo demás, puede ser la mejor opción para ver contenido de YouTube sin entrar en youtube.com.

Es probable que hayas entrado a leer este artículo y aun no tengas en tu distribución Linux PlasmaTube 24.02. Si es así, paciencia, ya que la versión anterior tenía un bug que no permitía mostrar nada por un error en un archivo JSON. Si ya tienes la nueva versión, es una aplicación minimalista que permite justo lo necesario para ver vídeos de YouTube a través de instancias de Invidious o Piped Video, además de lo que haya en PeerTube.

Mucho ha llovido desde aquel artículo que publicó también Isaac en 2016 sobre Minitube. Esta aplicación guarda similitudes con PlasmaTube, pero también muchas diferencias. Es parecida en cuanto a que son apps con interfaces sencillas, pero Minitube permite elegir resolución hasta 4K, en teoría, y recoge los vídeos desde YouTube.

Lo bueno de usar Minitube y no youtube.com es sobre todo la privacidad, y esto vale también para algunas opciones que incluiremos en esta lista.

Kodi nos permite ver YouTube de diferentes maneras usando diferentes complementos. Algunos de ellos:

¿Lo malo? Por lo general, todos estos complementos muestran los vídeos con una resolución máxima de 720p, lo que en ocasiones puede hacer que se vean textos borrosos o no tan claros. Esto se puede solucionar desde los ajustes de cada complemento activando el uso de MPEG-DASH o algo similar.

Si se quiere ver YouTube en el navegador sin entrar en youtube.com, las mejores opciones pasan por:

ViewTube

SMTube es una opción que ya tiene varios años a sus espaldas. Está incluida por defecto en distribuciones como Debian LXQt, y que el sistema operativo padre y abuelo de tantos otros confíe en ella dice mucho. Es realmente sencilla, y su diseño no ha variado mucho con el paso del tiempo. Es menos estética que otras opciones como PlasmaTube, pero funciona igual de bien. O incluso mejor, ya que la propuesta de KDE no es la más fiable.

Como todas estas aplicaciones que «rascan» la información de YouTube, todo lo haremos con total privacidad y lejos de las garras de Google. Aunque es una aplicación de escritorio, en realidad se trata de un frontend para Tonvid.com, lo que no es ningún secreto porque se ve en la parte superior de la aplicación. Así que esta opción vale por dos: una aplicación propia y un frontend de los del punto anterior.

Ya sé que este artículo prometía «sin acceder a youtube.com», pero lo realmente importante de evitar la página oficial es impedir que Google haga un seguimiento de nuestros hábitos. Cuando vemos vídeos en YouTube desde el navegador, se guardan cookies que luego se comparan con las de otras páginas web, y así es como crean nuestra radiografía digital. La mejor manera de ver YouTube con su misma interfaz pero evitando el seguimiento es crear una aplicación web con un perfil aislado.

Navegadores como Brave nos ofrecen la opción de instalar YouTube cuando entramos en el servicio. El problema es que el perfil no es aislado y comparten cookies y demás. Una manera de crear una web app con un perfil aislado es la que explicamos en este artículo. Con un script en bash, indicamos un navegador, una imagen, algunos parámetros más y nos crea un archivo .desktop que abre la página web en un perfil que no comparte nada con ningún navegador. Otra opción es usar la herramienta de aplicaciones web de Linux Mint, que básicamente hace lo mismo.

No podíamos dejar este artículo sin una opción que funcionara íntegramente en el terminal. Eso es lo que hace ytfzf, pero si no la he puesto antes y dentro de la lista es porque la opción de miniaturas no funciona del todo bien en Wayland sin realizar retoques de más. Además, el proyecto está descontinuado, pero ahí queda para el que quiera usarlo.

De todo lo explicado aquí, mi opción favorita es o FreeTube, completa, o el complemento de YouTube para Kodi. Me gusta Duff You, pero que no muestra qué he visto y qué no – hay una miniatura en su lugar – no me permite mantener un seguimiento de algunas listas de reproducción. En cualquier caso, por opciones que no sea.

from Linux Adictos https://ift.tt/JDvheca

via IFTTT

By Kirsten Grind

SpaceX employees are working on plans for a Martian city, including dome habitats, spacesuits and researching whether humans can procreate off Earth. Mr. Musk has volunteered his sperm.

Published: July 11, 2024 at 03:00AM

from NYT Technology https://ift.tt/ONIt29Q

via IFTTT

By Tripp Mickle

As regulatory scrutiny picks up, the tech giant says it is pleased with the progress OpenAI has made with governance and considers its oversight role unnecessary.

Published: July 10, 2024 at 02:45PM

from NYT Technology https://ift.tt/senx2q9

via IFTTT

The Russia-based cybercrime group dubbed “Fin7,” known for phishing and malware attacks that have cost victim organizations an estimated $3 billion in losses since 2013, was declared dead last year by U.S. authorities. But experts say Fin7 has roared back to life in 2024 — setting up thousands of websites mimicking a range of media and technology companies — with the help of Stark Industries Solutions, a sprawling hosting provider is a persistent source of cyberattacks against enemies of Russia.

In May 2023, the U.S. attorney for Washington state declared “Fin7 is an entity no more,” after prosecutors secured convictions and prison sentences against three men found to be high-level Fin7 hackers or managers. This was a bold declaration against a group that the U.S. Department of Justice described as a criminal enterprise with more than 70 people organized into distinct business units and teams.

The first signs of Fin7’s revival came in April 2024, when Blackberry wrote about an intrusion at a large automotive firm that began with malware served by a typosquatting attack targeting people searching for a popular free network scanning tool. In May, Microsoft warned that Fin7 had “come out of a long period of inactivity.”

“The group was observed deploying the Clop ransomware in opportunistic attacks in April 2023, its first ransomware campaign since late 2021,” Microsoft’s threat intelligence team wrote on Twitter/X.

Now, researchers at security firm Silent Push say they have devised a way to map out Fin7’s rapidly regrowing cybercrime infrastructure, which includes more than 4,000 hosts that employ a range of exploits, from typosquatting and booby-trapped ads to malicious browser extensions and spearphishing domains.

Silent Push said it found Fin7 domains targeting or spoofing brands including American Express, Affinity Energy, Airtable, Alliant, Android Developer, Asana, Bitwarden, Bloomberg, Cisco (Webex), CNN, Costco, Dropbox, Grammarly, Google, Goto.com, Harvard, Lexis Nexis, Meta, Microsoft 365, Midjourney, Netflix, Paycor, Quickbooks, Quicken, Reuters, Regions Bank Onepass, RuPay, SAP (Ariba), Trezor, Twitter/X, Wall Street Journal, Westlaw, and Zoom, among others.

Zach Edwards, senior threat analyst at Silent Push, said many of the Fin7 domains are innocuous-looking websites for generic businesses that sometimes include text from default website templates (the content on these sites often has nothing to do with the entity’s stated business or mission).

Edwards said Fin7 does this to “age” the domains and to give them a positive or at least benign reputation before they’re eventually converted for use in hosting brand-specific phishing pages.

“It took them six to nine months to ramp up, but ever since January of this year they have been humming, building a giant phishing infrastructure and aging domains,” Edwards said of the cybercrime group.

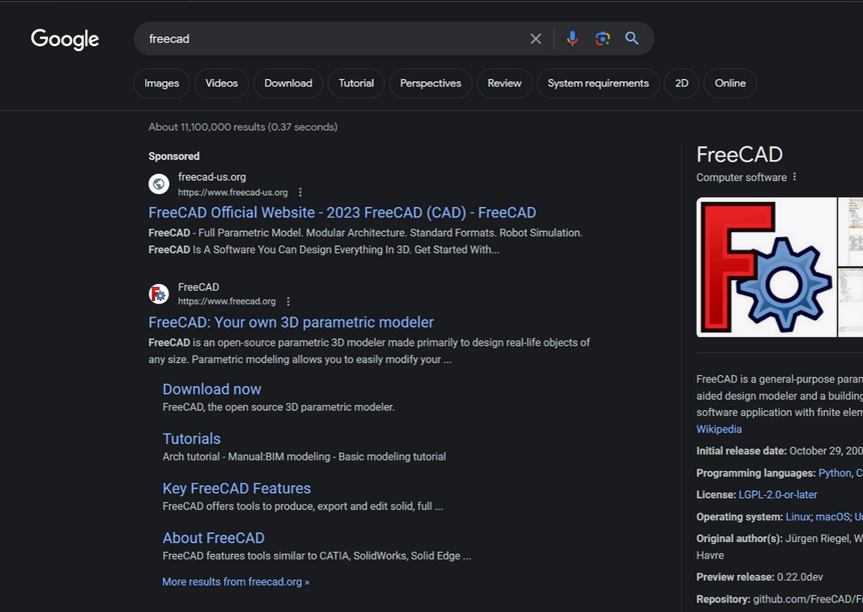

In typosquatting attacks, Fin7 registers domains that are similar to those for popular free software tools. Those look-alike domains are then advertised on Google so that sponsored links to them show up prominently in search results, which is usually above the legitimate source of the software in question.

A malicious site spoofing FreeCAD showed up prominently as a sponsored result in Google search results earlier this year.

According to Silent Push, the software currently being targeted by Fin7 includes 7-zip, PuTTY, ProtectedPDFViewer, AIMP, Notepad++, Advanced IP Scanner, AnyDesk, pgAdmin, AutoDesk, Bitwarden, Rest Proxy, Python, Sublime Text, and Node.js.

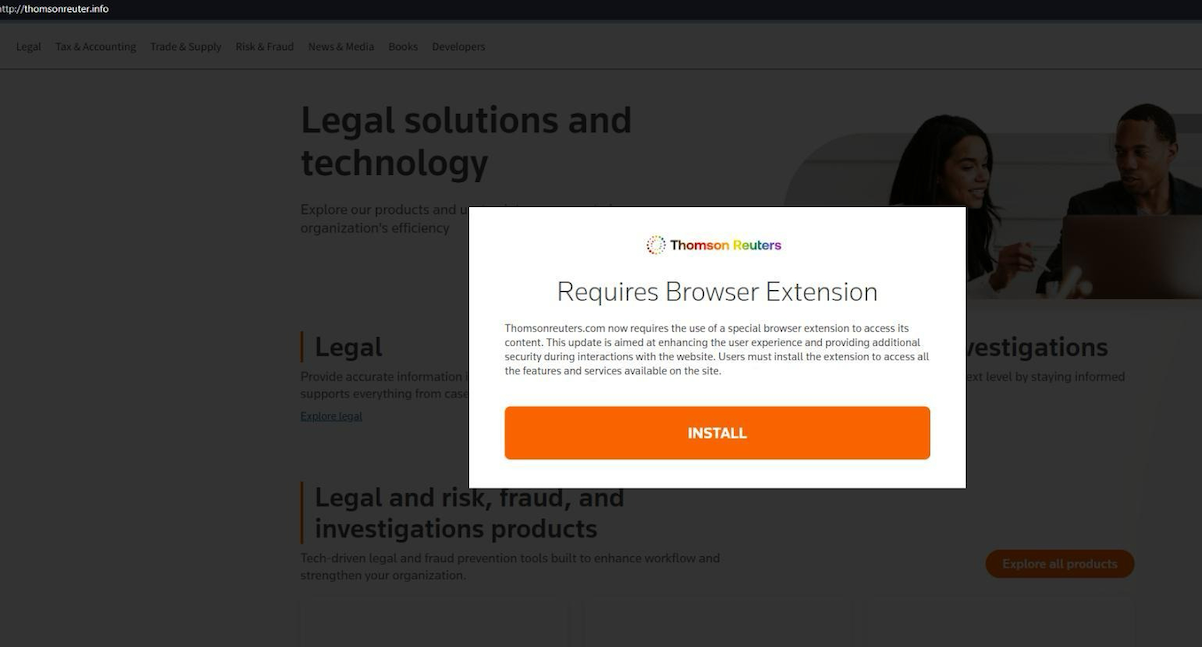

In May 2024, security firm eSentire warned that Fin7 was spotted using sponsored Google ads to serve pop-ups prompting people to download phony browser extensions that install malware. Malwarebytes blogged about a similar campaign in April, but did not attribute the activity to any particular group.

A pop-up at a Thomson Reuters typosquatting domain telling visitors they need to install a browser extension to view the news content.

Edwards said Silent Push discovered the new Fin7 domains after a hearing from an organization that was targeted by Fin7 in years past and suspected the group was once again active. Searching for hosts that matched Fin7’s known profile revealed just one active site. But Edwards said that one site pointed to many other Fin7 properties at Stark Industries Solutions, a large hosting provider that materialized just two weeks before Russia invaded Ukraine.

As KrebsOnSecurity wrote in May, Stark Industries Solutions is being used as a staging ground for wave after wave of cyberattacks against Ukraine that have been tied to Russian military and intelligence agencies.

“FIN7 rents a large amount of dedicated IP on Stark Industries,” Edwards said. “Our analysts have discovered numerous Stark Industries IPs that are solely dedicated to hosting FIN7 infrastructure.”

Fin7 once famously operated behind fake cybersecurity companies — with names like Combi Security and Bastion Secure — which they used for hiring security experts to aid in ransomware attacks. One of the new Fin7 domains identified by Silent Push is cybercloudsec[.]com, which promises to “grow your business with our IT, cyber security and cloud solutions.”

The fake Fin7 security firm Cybercloudsec.

Like other phishing groups, Fin7 seizes on current events, and at the moment it is targeting tourists visiting France for the Summer Olympics later this month. Among the new Fin7 domains Silent Push found are several sites phishing people seeking tickets at the Louvre.

“We believe this research makes it clear that Fin7 is back and scaling up quickly,” Edwards said. “It’s our hope that the law enforcement community takes notice of this and puts Fin7 back on their radar for additional enforcement actions, and that quite a few of our competitors will be able to take this pool and expand into all or a good chunk of their infrastructure.”

Further reading:

Stark Industries Solutions: An Iron Hammer in the Cloud.

A 2022 deep dive on Fin7 from the Swiss threat intelligence firm Prodaft (PDF).

from Krebs on Security https://ift.tt/1KWu6ZI

via IFTTT

[New Episodes] In this race against time, six teams of pastry chefs blend innovation and tradition to create edible marvels. Who will bake their way to the top?

from New On Netflix USA https://ift.tt/LJgQypj

via IFTTT

[New Episodes] A mysterious teen girl arrives at an all-boys school in 1970s Colombia, breaking stereotypes, rules… and a few hearts.

from New On Netflix USA https://ift.tt/3crCT9n

via IFTTT

While looking into the “sport” of competitive tickling, reporter David Farrier uncovers a dark empire that ensnares and exploits vulnerable young men.

from New On Netflix USA https://ift.tt/a1egDGh

via IFTTT