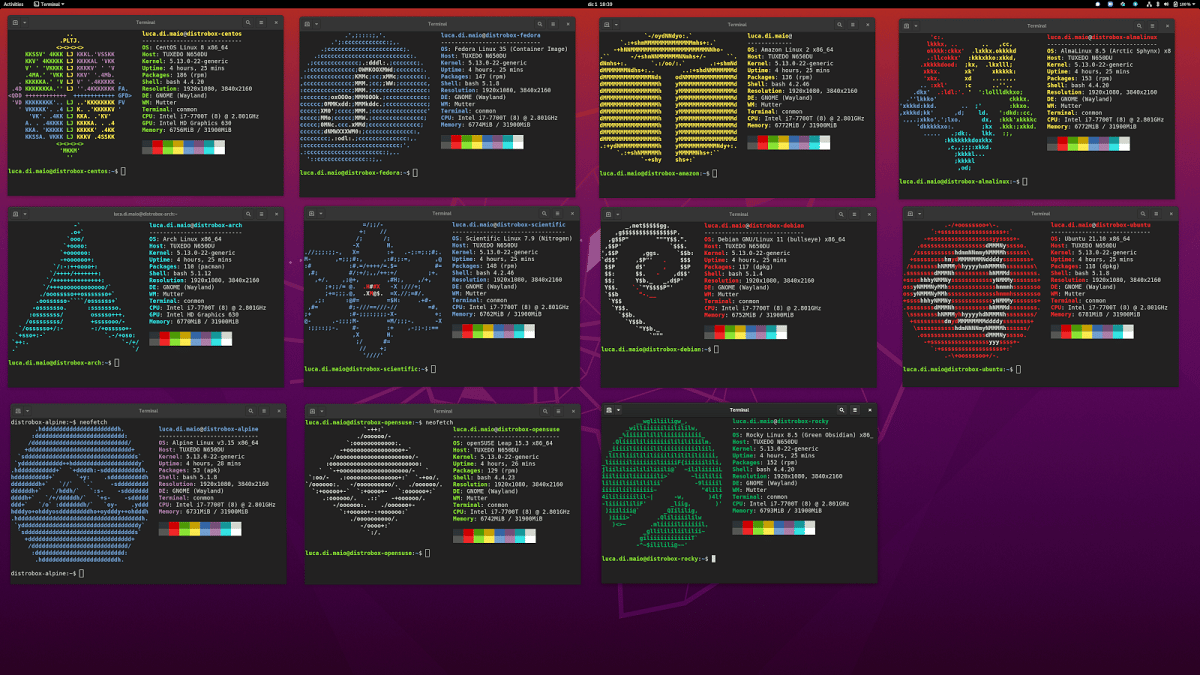

NsCDE es un retro, pero poderoso entorno de escritorio que se asemeja a CDE

Después de 11 meses de desarrollo, se ha publicado el lanzamiento de la nueva versión del proyecto NsCDE 2.3 (Not so Common Desktop Environment)

Para quienes desconocen de NsCDE, deben saber que este es un proyecto que desarrolla un entorno de escritorio con una interfaz retro al estilo CDE (Common Desktop Environment), adaptado para su uso en sistemas modernos tipo Unix y Linux.

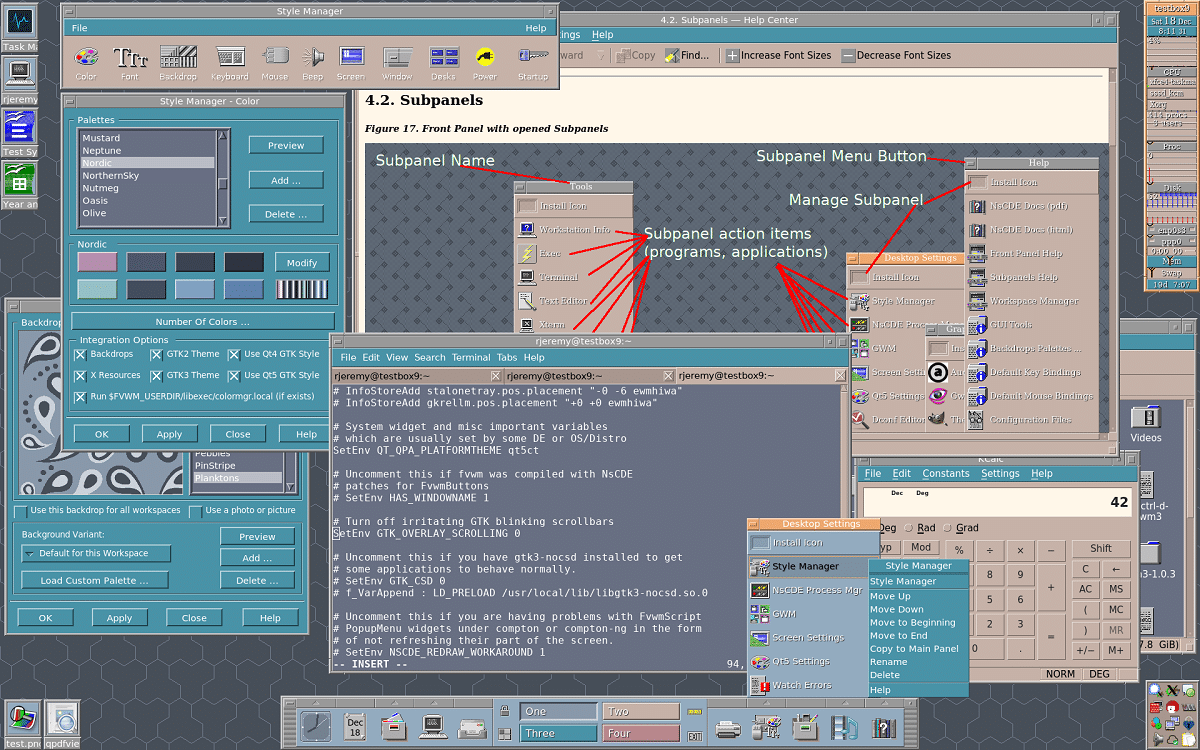

NsCDE puede considerarse como un tema FVWM de peso pesado con esteroides, pero combinado con un par de otros componentes de software libre y aplicaciones FVWM personalizadas y mucha configuración, NsCDE puede considerarse un entorno de escritorio híbrido liviano.

NsCDE imita a CDE, el conocido Common Desktop Environment de muchos sistemas UNIX comerciales de los años noventa. Admite fondos y paletas con conjuntos de colores y tiene un generador de temas para Xt, Xaw, Motif, GTK2y GTK3.

Principales novedades de NsCDE 2.3

En esta nueva versión que se presenta de NsCDE 2.3 se han implementado muchas correcciones y mejoras, así como algunas funciones nuevas y de las cuales se destaca el soporte de integración Qt6, asi como la compatibilidad interna opcional para usar el servidor compuesto Picom (una bifurcación de Compton).

Otro de los cambios que se destaca, es que el administrador de fuentes y estilos de color se ha rediseñado y se ha movido a un cuadro de diálogo separado, ademas de que se agregó la capacidad de recargar el tema sin reiniciar el administrador de ventanas FVWM.

Ademas de ello, tambien podremos encontrar el soporte para usar temas CSS de Thunderbird 102+ y Firefox 113+, asi como tambien que se implementó la capacidad de procesar el parámetro gsetting org.gnome.desktop.interface al configurar esquemas de color.

De los demás cambios que se destacan de esta nueva versión:

- Se agregó soporte para el protector de pantalla Xscreensaver 6.X.

- Recursos X11 optimizados para aplicaciones más antiguas.

- Se corrigieron problemas con los temas de GTK3.

- Solución de ubicación inicial del panel frontal en lugar de una solución alternativa

- Más íconos faltantes en el tema de íconos XDG

- Corrección del tema GTK3: trate la barra de encabezado desagradable como una barra de herramientas

- Configuración inicial: agregue preguntas de integración detalladas, compatibilidad con Qt6

- Reloj del panel frontal: manecillas triangulares de horas y minutos para que coincidan con el original

- GWMPager como ventana emergente en el cambio de espacio de trabajo en modo sin página

- Se corrigieron algunas llamadas accidentales de atajos de teclado fáciles de hacer

¿Como instalar NsCDE en Linux?

Para los que están interesados en poder instalar esta nueva versión, pueden hacerlo descargando e instalando los paquetes compilados que son ofrecidos desde el repositorio de NsCDE.

Por ejemplo para los que son usuarios de Debian, Ubuntu o cualquier otra distribución basada en estas, el paquete que deben descargar es el siguiente:

wget https://github.com/NsCDE/NsCDE/releases/download/2.3/nscde_2.3-3_amd64.deb

Mientras que la versión ARM:

wget https://github.com/NsCDE/NsCDE/releases/download/2.3/nscde_2.3-3_arm64.deb

Ahora vamos a instalar las dependencias necesarias tecleando:

sudo apt update sudo apt dist-upgrade sudo apt install -y ksh xutils/x11-utils xdotool imagemagick \ xscreensaver x11-xserver-utils python3-yaml python3-pyqt5 \ qt5ct qt5-style-plugins stalonetray xterm python3 \ python3-xdg libstroke0 xsettingsd fvwm fvwm-icons \ libfile-mimeinfo-perl gkrellm rofi xclip libx11-dev \ libxext-dev libxpm-dev gettext build-essential xinit

Y procedemos a instalar el paquete con:

sudo apt install ./nscde_2.3-3_amd64.deb

Ahora para el caso de los que son usuarios de Fedora o cualquier otra derivada de esta, el paquete que deben de descargar es el siguiente:

wget https://github.com/NsCDE/NsCDE/releases/download/2.3/NsCDE-2.3-3.fc38.x86_64.rpm

E instalan las dependencias necesarias con:

sudo dnf update sudo dnf install -y ksh xorg-x11-utils xdotool ImageMagick xscreensaver \ python3-pyyaml python3-qt5 qt5ct qt5-styleplugins \ stalonetray xterm pyhon3 pyhon3-pyxdg libstroke xsettingsd \ fvwm perl-File-MimeInfo gkrellm rofi xclip

Y para instalar el entorno, solo deben ejecutar:

sudo rpm -i NsCDE-2.3-3.fc38.x86_64.rpm

Ahora en el caso de los usuarios de OpenSUSE Leaf/Tumbleweed/GeckoLinux, el paquete para su sistema es el siguiente:

wget https://github.com/NsCDE/NsCDE/releases/download/2.3/NsCDE-2.3-3.suse.x86_64.rpm

Las dependencias a instalar son:

sudo zypper ref sudo zypper up sudo zypper in ksh-93uv xorg xdotool ImageMagick xscreensaver \ python3-pyyaml python3-PyQt5 qt5ct libqt5-styleplugins \ stalonetray xterm pyhon3 libstroke xsettingsd fvwm2 \ perl-File-MimeInfo gkrellm rofi xclip

Y procedemos a instalar el entorno con:

sudo rpm -i NsCDE-2.3-3.fc38.x86_64.rpm

Finalmente para los que son usuarios de Arch Linux o cualquier otra derivada de esta, solo deben tener el repositorio de AUR habilitado y teclear:

yay -S nscde

from Linux Adictos https://ift.tt/Mqex6Yr

via IFTTT