(adsbygoogle = window.adsbygoogle || []).push({});

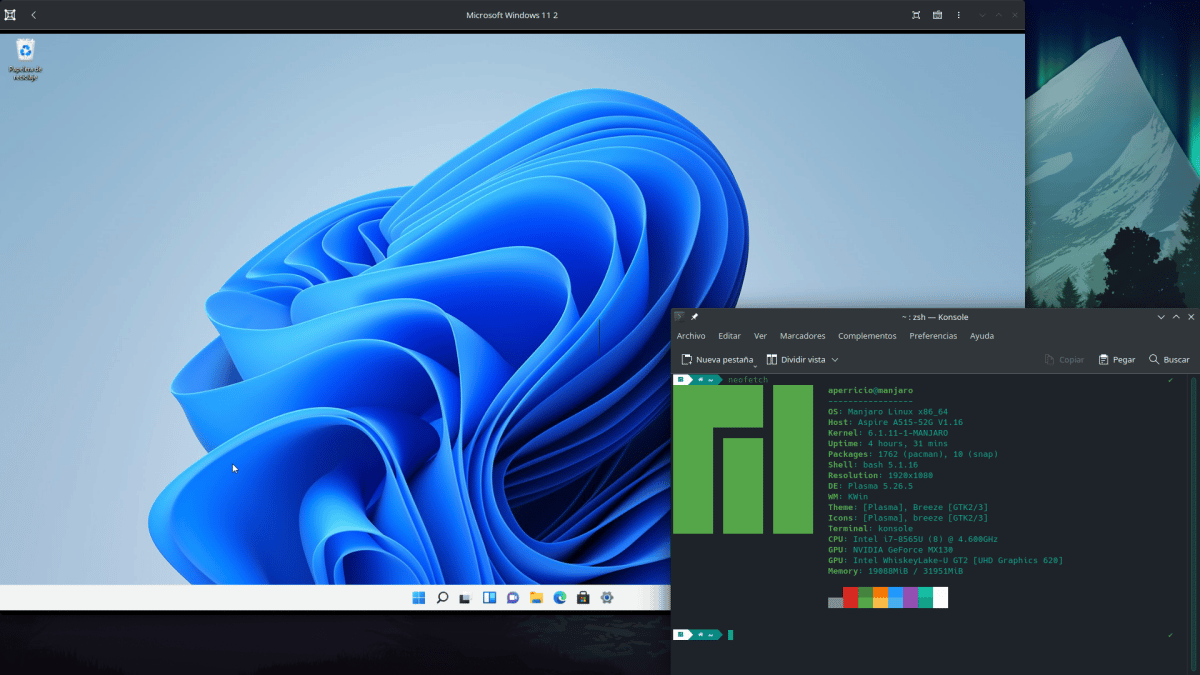

Hay gente que piensa que en Linux todo es más difícil que en otros sistemas operativos como en Windows y macOS porque para muchas cosas es necesario tirar de terminal. Esto también se podría ver de otra manera: todo es más sencillo porque, además de permitir hacer las cosas con interfaz gráfica como en los sistemas de Microsoft y Apple, nos permite hacer lo que nos venga en gana desde el terminal. No es lo mismo. Una cosa que podemos hacer de diferentes maneras es algo tan cotidiano como borrar una carpeta en Linux.

Cuando se busca en Internet algo así es porque la duda existe, pero en ocasiones lo que se quiere saber es cómo hacerlo usando líneas de comandos o bien se está intentando hacer algo que está bloqueado por algún motivo. Las razones pueden ser muchas y muy variadas, y aquí vamos a intentar explicar cómo borrar una carpeta en Linux, empezando por lo más sencillo, que no es otra cosa que hacerlo con el gestor de archivos de turno.

(adsbygoogle = window.adsbygoogle || []).push({});

Podemos borrar una carpeta en Linux igual que en Windows

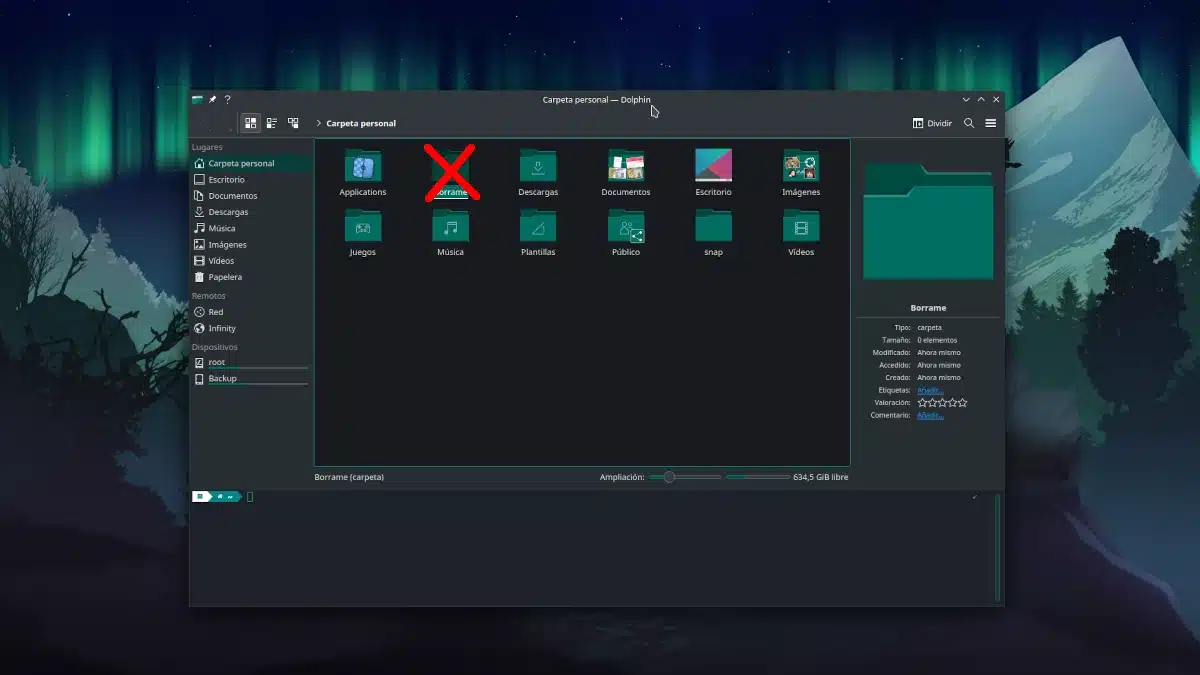

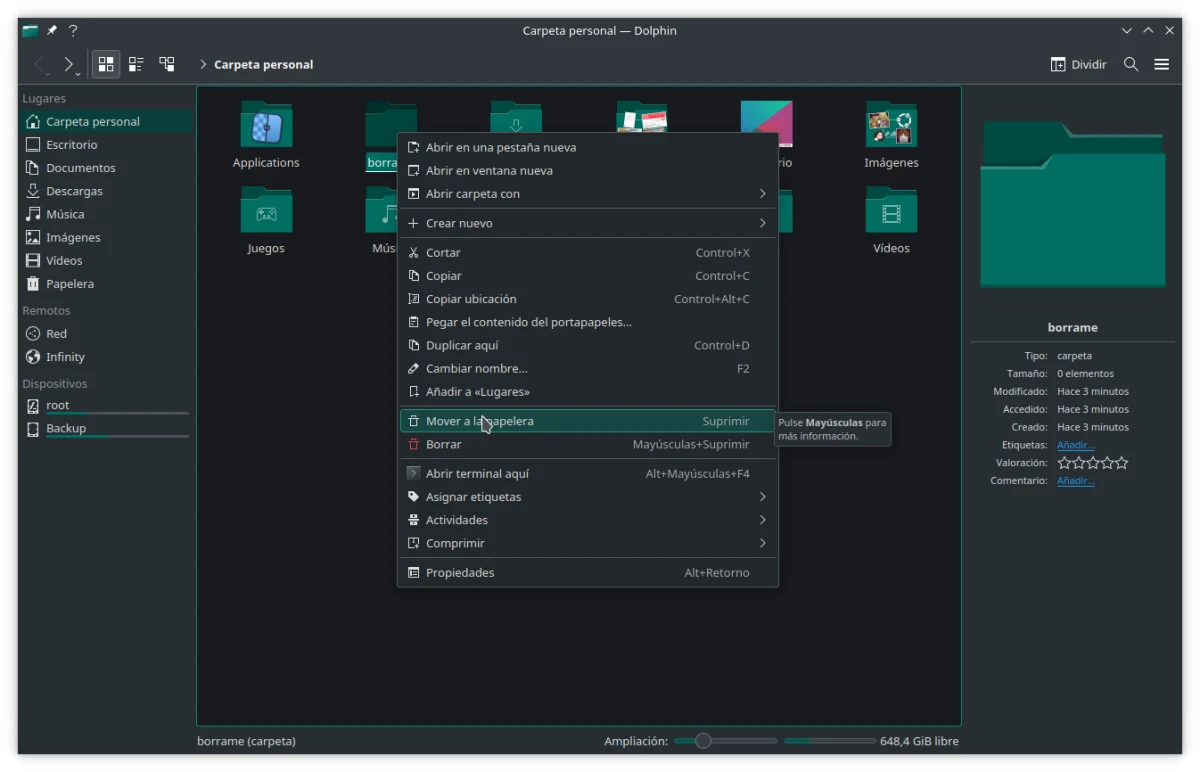

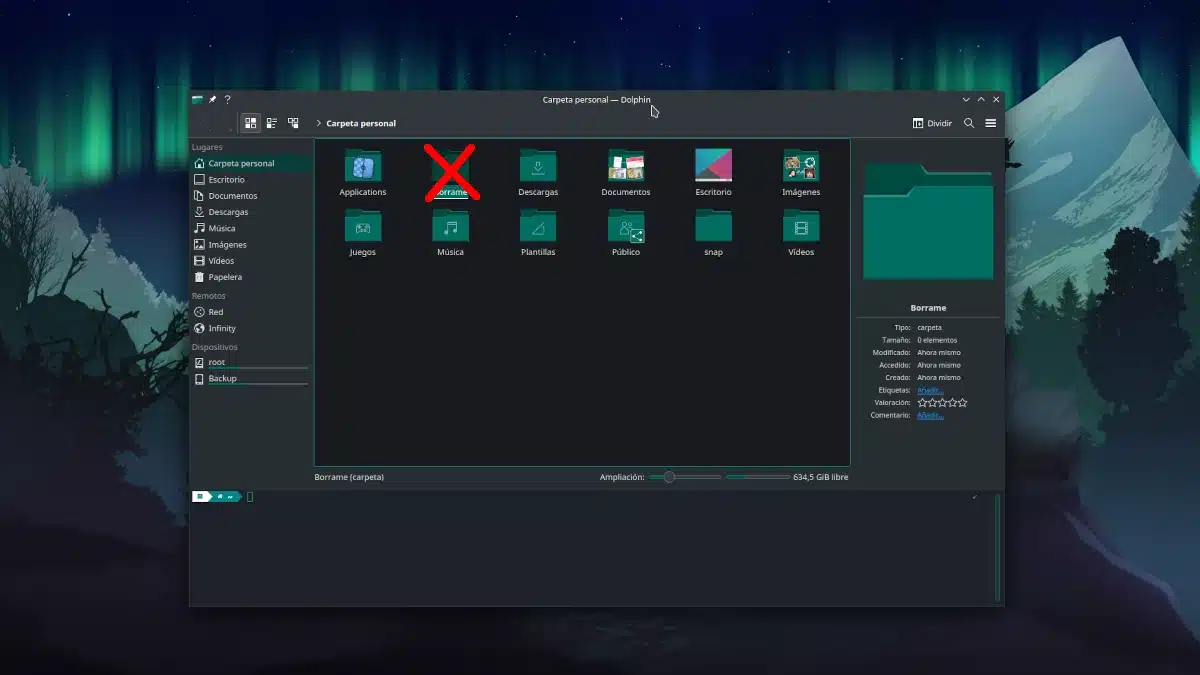

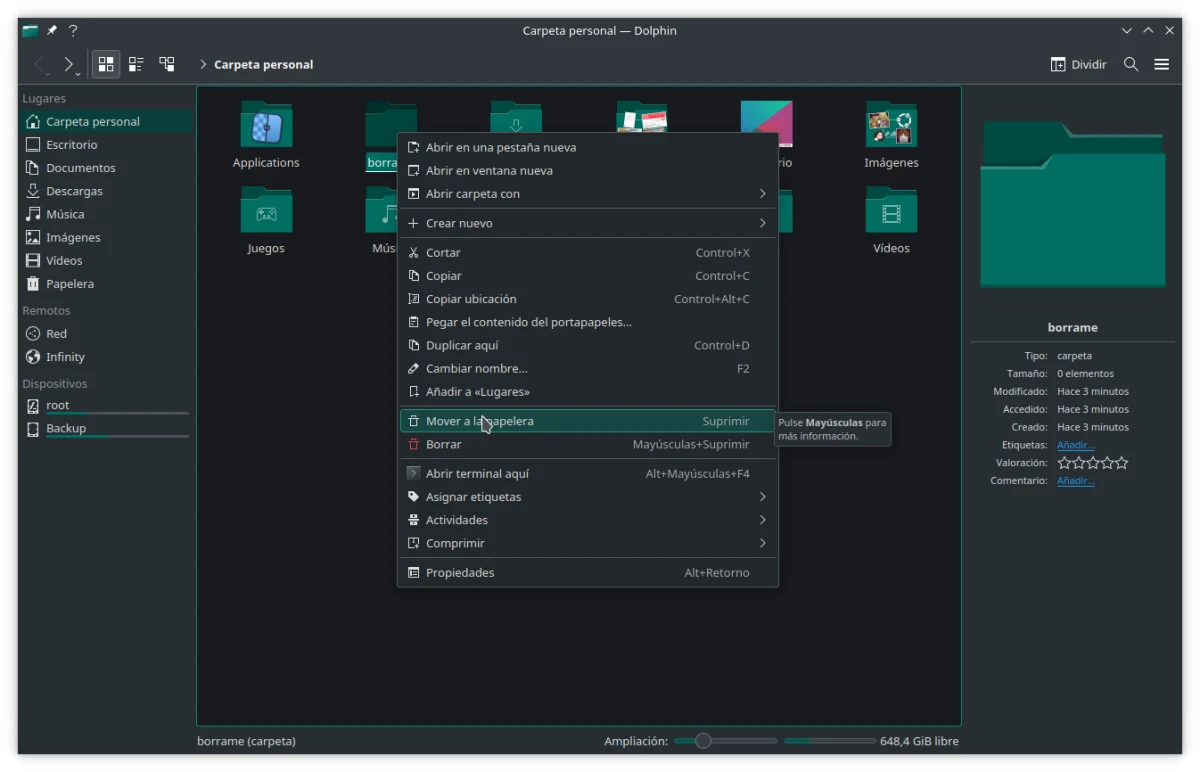

Si no hay ningún problema que esté bloqueándola, podemos borrar una carpeta en Linux igual que en Windows. Para ello, basta con abrir el gestor de archivos, como Nautilus, Dolphin o PCManFM, entre otros, hacer clic derecho sobre la carpeta y elegir «Mover a la papelera», «Borrar» o lo que aparezca. Dependiendo de cómo lo tengamos configurado, es probable que tengamos más de una opción, siendo una de ellas moverla a la basura y la otra eliminarla por completo. Si elegimos la segunda, no hay marcha atrás.

También podemos intentar hacerlo de otro modo, que es seleccionando la carpeta y presionando la tecla Suprimir (o Del, dependiendo del idioma del teclado). Es probable que nos encontremos con algún caso en el que la combinación de teclas sea diferente, y veremos cuál es con el clic derecho. En la captura de arriba, vemos que en Dolphin es con la tecla Suprimir, y más abajo, la de Borrar, la que no pasa por la papelera, es con Mayúsculas+Suprimir. Dicho sea de paso, la opción de borrar directamente no está activada por defecto; hay que activarla desde las opciones por motivos de seguridad.

(adsbygoogle = window.adsbygoogle || []).push({});

Desde el terminal

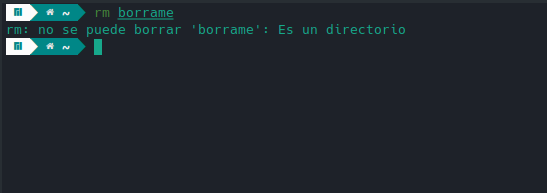

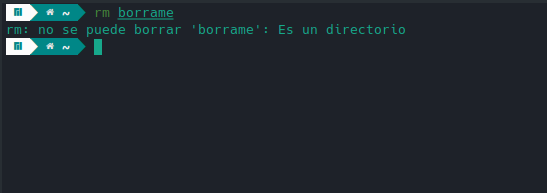

Me da a mí que algunos de los que den con este artículo desde un buscador web lo habrán hecho para saber cómo se borra una carpeta en Linux desde el terminal. El comando para eliminar es rm, pero si ponemos en el terminal rm nombre_de_la_carpeta recibiremos un mensaje que dirá «rm: no se puede borrar ‘nombre_de_la_carpeta’: Es un directorio«. El problema es básicamente que una carpeta no es un archivo, y dentro puede contener otras carpetas y documentos. Por lo tanto, para eliminarlas hay que hacerlo recursivamente, es decir, el primer nivel (la carpeta en sí) y todos sus sub-niveles (su contenido).

Pero antes de seguir, tenemos que avisar de algo: si se borra una carpeta en Linux desde su terminal, lo que haremos no tiene vuelta atrás. Tenemos que estar seguros de que ya no queremos volver a ver esa carpeta ni su contenido, porque es lo que va a pasar. Teniendo esto claro, el comando quedaría (cambiando «nombre_de_la_carpeta» por el nombre de la carpeta).

rm -r nombre_de_la_carpeta

Si queremos forzar la eliminación, podemos añadir la «f» (-rf) al comando. Al forzar la eliminación se ignorarán errores y advertencias que puedan surgir al tratar de borrar cualquier archivo o carpeta, y lo borrará directamente.

(adsbygoogle = window.adsbygoogle || []).push({});

Como dato curioso para el que no lo conozca, hay un comando famoso con el que se suele bromear en Linux, porque el sistema operativo lo permite, pero no hay que hacerlo nunca. El comando es sudo rm -rf /, y borraría recursivamente todo el contenido del sistema. Y aquí «todo» significa todo, literal. Se cargaría carpetas como la /bin, /usr y todo lo necesario para que el sistema pueda funcionar, por lo que, además de perder la información que no hubiéramos guardado, también nos quedaríamos con un sistema que no sirve ni de pisapapeles. La opción -f tendría gran parte de la culpa, ya que ocultaría cualquier aviso con el que el sistema operativo nos haría saber que algo malo va a pasar.

¿La carpeta está protegida?

En Linux se puede hacer de todo, que se lo pregunten a «un amigo» que haciendo pruebas y en una máquina virtual (menos mal…) llegó a cargarse la carpeta /bin en donde están todos los ejecutables de un sistema operativo, y sin marcha atrás por haberlo hecho desde el terminal. Si no podemos eliminar una carpeta, probablemente sea porque está protegida por el sistema o por cualquier otro motivo, como que sea de otro usuario.

Por ejemplo, si queremos hacer como «mi amigo» y cargarnos la carpeta /bin, que no lo estoy recomendando, sino poniendo un ejemplo, lo único que tenemos que hacer es hacerlo desde un usuario que tenga acceso a los privilegios de super-usuario, también conocido como root. Si nuestro usuario puede hacer eso, lo único que tendremos que hacer es añadir «sudo» al comando anterior, lo que quedaría como:

sudo rm -r nombre_de_la_carpeta

También podemos intentarlo con el gestor de archivos, si éste se puede abrir con sudo, lo que nos permitiría movernos por todas nuestras carpetas con privilegios elevados. Por ejemplo, Nautilus (Archivos de GNOME) sí lo permite, y nos dejaría eliminar carpetas protegidas (puede que no todas) si abrimos el terminal y escribimos «sudo nautilus» sin las comillas. Veremos dos ventanas abiertas, una con el terminal mostrando información y otra que será el gestor de archivos con su interfaz más básica (no suele respetar personalizaciones).

Con Dolphin, cuando KDE lo permita o allá donde lo permite, la opción de eliminar debería aparecer como cualquier otra, pero antes de dar el paso nos pedirá la contraseña de administrador. También se puede hacer lo que explicamos en este artículo para lanzar Dolphin como root.

Eliminar una carpeta con un Live USB

Otra opción para borrar una carpeta en Linux es hacerlo desde otro Linux, concretamente desde una Live Session. Hay algunos fallos que se pueden solucionar de esta manera, y uno de ellos sería eliminar una carpeta que fuera imposible hacerlo desde el sistema operativo de nativo (poco probable, pero…). Lo que tendríamos que hacer es crear un Live USB, iniciar desde él, buscar la carpeta que queramos eliminar y eliminarla.

Como veis, en Linux tenemos más opciones que en otros sistemas operativos y todo es posible, pero no hagáis lo que pone en el texto resaltado por vuestro bien.

from Linux Adictos https://ift.tt/iET6ula

via IFTTT