COVID-19 Pandemic Disproportionately Affected Women in the Americas

Cristina Mitchell

8 Mar 2022

from PAHO/WHO | Pan American Health Organization https://ift.tt/PQ2NAnx

via IFTTT

COVID-19 Pandemic Disproportionately Affected Women in the Americas

Cristina Mitchell

8 Mar 2022

from PAHO/WHO | Pan American Health Organization https://ift.tt/PQ2NAnx

via IFTTT

Lumen Technologies, an American company that operates one of the largest Internet backbones and carries a significant percentage of the world’s Internet traffic, said today it will stop routing traffic for organizations based in Russia. Lumen’s decision comes just days after a similar exit by backbone provider Cogent, and amid a news media crackdown in Russia that has already left millions of Russians in the dark about what is really going on with their president’s war in Ukraine.

Monroe, La. based Lumen [NYSE: LUMN] (formerly CenturyLink) initially said it would halt all new business with organizations based in Russia, leaving open the possibility of continuing to serve existing clients there. But on Tuesday the company said it could no longer justify that stance.

“Life has taken a turn in Russia and Lumen is unable to continue to operate in this market,” Lumen said in a published statement. “The business services we provide are extremely small and very limited as is our physical presence. However, we are taking steps to immediately stop business in the region.”

“We decided to disconnect the network due to increased security risk inside Russia,” the statement continues. “We have not yet experienced network disruptions but given the increasingly uncertain environment and the heightened risk of state action, we took this move to ensure the security of our and our customers’ networks, as well as the ongoing integrity of the global Internet.”

According to Internet infrastructure monitoring firm Kentik, Lumen is the top international transit provider to Russia, with customers including Russian telecom giants Rostelecom and TTK, as well as all three major mobile operators (MTS, Megafon and VEON).

“A backbone carrier disconnecting its customers in a country the size of Russia is without precedent in the history of the internet and reflects the intense global reaction that the world has had over the invasion of Ukraine,” wrote Doug Madory, Kentik’s director of Internet analysis.

It’s not clear whether any other Internet backbone providers — some of which are based outside of the United States — will follow the lead of Lumen and Cogent. But Madory notes that as economic sanctions continue to exact a toll on Russia’s economy, its own telecommunications firms may have difficulty paying foreign transit providers for service.

Ukrainian leaders petitioned the Internet Corporation for Assigned Names and Numbers (ICANN) — the nonprofit organization charged with overseeing the global domain name system — to disconnect Russia’s top-level domain (.ru) from the Internet. ICANN respectfully declined that request, but many technology giants, including Amazon, Apple and Microsoft, have moved on their own to suspend new business in the country.

Meanwhile, Russia recently cracked down on the last remaining vestiges of a free press within its borders, passing a new law that threatens up to 15 years in jail for anyone who publishes content that refers to the conflict in Ukraine as a “war” or “invasion.”

As Neil MacFarquhar writes for The New York Times, what little coverage there is on Russian television networks about the invasion does not include any footage of the devastation wrought by Russian troops on the Ukrainian citizenry. At the same time, the Russian government has blocked Facebook and partly blocked Twitter, while other platforms like TikTok have suspended services in the country.

“To spend several days watching news broadcasts on the main state channels, as well as surveying state-controlled newspapers, is to witness the extent of the Kremlin’s efforts to sanitize its war with the Orwellian term ‘special military operation’ — and to make all news coverage align with that message,” MacFarquhar wrote.

The Washington Post, which was the first to report on Cogent’s decision last week, wrote that these independent actions by private tech companies collectively “will leave Russians more dependent than ever on government propaganda that already dominates the nation’s newspapers and broadcast stations, leaving few ways to access independent sources of news at a time when the country has entered a severe political crisis.”

In a blog post titled “Why the World Must Resist Calls to Undermine the Internet,” Internet Society President Andrew Sullivan said cutting a whole population off the Internet will stop disinformation coming from that population — but it also stops the flow of truth.

“Without the Internet, the rest of the world would not know of atrocities happening in other places,” Sullivan wrote. “And without the Internet, ordinary citizens of many countries wouldn’t know what was being carried out in their name. Our best hope, however dim, is that those supporting an aggressive regime will change their support. More information can help, even as disinformation circulates. We need a better understanding of what is and is not disinformation.”

There is another — perhaps less popular — camp, which holds that isolating Russia from the rest of the Internet might be THE thing that encourages more Russians to protest the war in Ukraine, and ultimately to take back control of their own country from its autocratic and kleptocratic leaders.

Not long after Russia invaded Ukraine, I heard from an old pen-pal in Ukraine: Sergey Vovnenko, a.k.a. “Flycracker,” a.k.a the convicted Ukrainian cybercriminal who once executed a plot to have me framed for heroin possession. Vovnenko did his time in a U.S. prison, left Fly behind, and we have since buried the hatchet. He’s now hunkered down in Lviv, Ukraine, which is serving as a major artery for refugees seeking shelter outside Ukraine’s borders.

These days, Vovnenko says he is working with many sympathetic hackers to fight the Russians online. Asked what he thought about the idea of Russia being isolated from the rest of the Internet, Vovnenko said it couldn’t happen soon enough given the Russian government’s new media blitz to cast the war in a patriotic light.

“I think they should be disconnected, maybe Russian people will rebel against Putin after that,” he said.

from Krebs on Security https://ift.tt/WIpcjwG

via IFTTT

(adsbygoogle = window.adsbygoogle || []).push({});

Después de tres años después del último lanzamiento, se dio a conocer el lanzamiento de la nueva versión del reproductor multimedia «MPlayer 1.5», en la cual los cambios en la nueva versión se reducen a la integración de las mejoras agregadas durante los últimos tres años a FFmpeg (el código base está sincronizado con la rama maestra de FFmpeg), ademas de que se incluye una copia del nuevo FFmpeg en la distribución base de MPlayer, lo que elimina la necesidad de instalar dependencias al compilar.

Para quienes desconocen de MPlayer, deben saber que este es un reproductor multimedia multiplataforma el cual reproduce la mayoría de los archivos, además de que puede reproducir VideoCD, SVCD, DVD, 3ivx y DivX/Xvid 3/4/5.

(adsbygoogle = window.adsbygoogle || []).push({});

Al igual que la mayoría de los reproductores multimedia modernos, este también trae la opción para subtítulos, soportando 14 formatos diferentes (MicroDVD, SubRip, SubViewer, Sami, VPlayer, RT, SSA, AQTitle, JACOsub, VobSub, CC, OGM, PJS y MPsub).

Algunas de las principales características de MPlayer son:

En esta nueva versión que se presenta de MPlayer 1.5 se destaca que se agregó el soporte multilingüe a la GUI, con lo cual ahora es posible la elección del idioma para el texto en la interfaz se elige en función de la variable de entorno LC_MESSAGES o LANG.

(adsbygoogle = window.adsbygoogle || []).push({});

Otro de los cambios que se destaca de esta nueva versión, esta se agregó la opción «–enable-nls» para habilitar la compatibilidad con idiomas en tiempo de ejecución (de manera predeterminada, la compatibilidad con idiomas solo está habilitada en el modo GUI todavía).

Ademas de ello se ha agregado un estilo de skin incorporado que permite usar la GUI sin instalar archivos de estilo, ademas de que en la interfaz, se solucionó el problema con la configuración incorrecta del tamaño de la ventana después de regresar del modo de pantalla completa.

Por otra parte, al compilar para la arquitectura ARM, las extensiones que se ofrecen de manera predeterminada están habilitadas (por ejemplo, Raspbian no usa instrucciones NEON de manera predeterminada y debe especificar explícitamente la opción «–enable-runtime-cpudetection» al compilar para habilitar todas las funciones de la CPU).

De los demás cambios que se destacan de esta nueva versión:

(adsbygoogle = window.adsbygoogle || []).push({});

Finalmente si estás interesado en conocer más al respecto sobre esta nueva versión liberada, puedes consultar los detalles en el siguiente enlace.

Para quienes estén interesados en poder instalar este reproductor multimedia en su sistema, pueden hacerlo siguiendo las instrucciones que compartimos a continuación.

Para quienes son usuarios de Ubuntu o cualquier otra distribucion basada o derivada de esta, pueden realizar la instalación ejecutando el siguiente comando:

sudo apt install mplayer mplayer-gui

Para el caso de los que son usuarios de Arch Linux, Manjaro, Arco Linux o cualquier otra distribucion basada en Arch Linux, pueden realizar la instalación abriendo una terminal y ejecutando el siguiente comando:

sudo pacman -S mplayer-gui

Ahora para el caso de los que son usuarios de Fedora y derivados de esta, la instalación la pueden realizar tecleando:

sudo dnf install mplayer mencoder

Finalmente cabe recordar que MPlayer es esencialmente un reproductor CLI (línea de comandos) por lo cual para poder reproducir tus archivos debes de ejecutar el siguiente comando:

mplayer <ruta_al_archivo_de_video>

De igual forma, puedes encontrar una GUI mínima del reproductor en tu menú de aplicaciones.

from Linux Adictos https://ift.tt/aHWZuTI

via IFTTT

Remote code execution vulnerability among 71 bug fixes issued in March Patch Tuesday.

from Dark Reading https://ift.tt/vj1s7oR

via IFTTT

Available through TAC Security’s new ESOF® VMDR Next Generation Vulnerability and Risk Management Platform.

from Dark Reading https://ift.tt/du8gW7Z

via IFTTT

(adsbygoogle = window.adsbygoogle || []).push({});

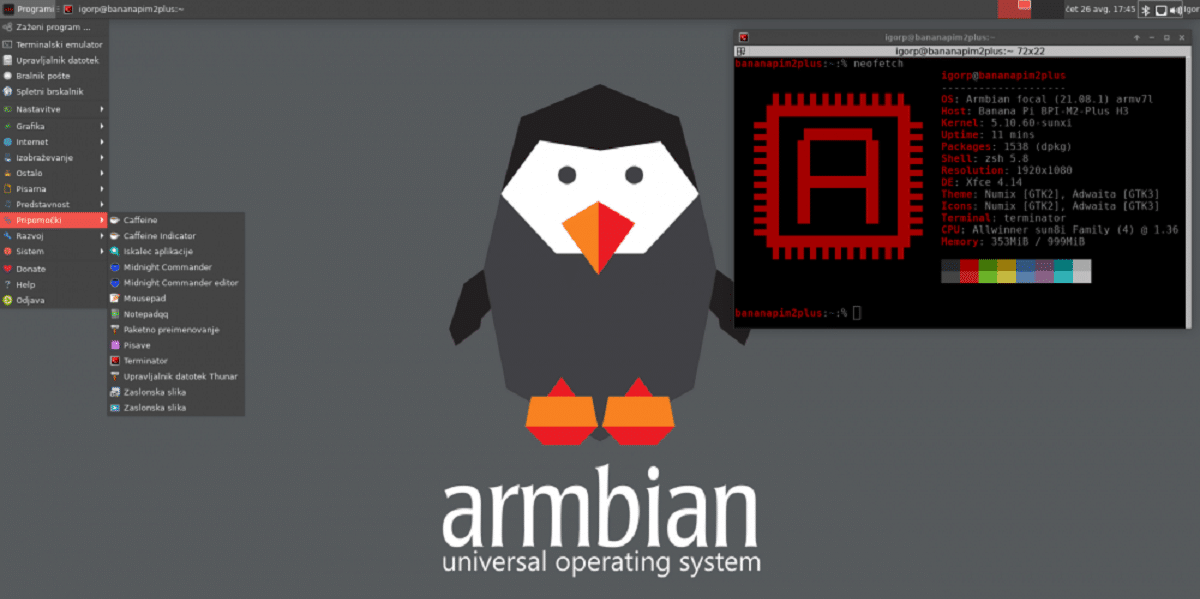

Hace poco se dio a conocer el lanzamiento de la nueva versión de la distribucion de Linux «Armbian 22.02», en la cual se han realizado una serie de cambios que mejoran algunos aspectos de la distribucion, pero que los desarrolladores quisieron aprovechar para dar a conocer diversos factores que van entorno con el desarrollo de la distribucion.

Para quienes desconocen de Armbian deben saber que es una distribución de Linux que proporciona un entorno de sistema compacto para una variedad de computadoras de placa única basadas en ARM.

(adsbygoogle = window.adsbygoogle || []).push({});

Para la formación de compilaciones se utilizan los paquetes base de Debian 11 y Ubuntu 21.04, pero el entorno está completamente reconstruido utilizando su propio sistema de compilación con la inclusión de optimizaciones para reducir el tamaño, aumentar el rendimiento y aplicar mecanismos de protección adicionales.

En esta nueva versión que se presenta de la distribucion, los desarrolladores compartieron en la nota del lanzamiento algunos aspectos relacionados con la distribucion y uno de ellos es que octubre del año pasado habían lanzado una petición de ayuda a la comunidad y a la cual en el anuncio expresan su agradecimiento:

La respuesta en general ha sido positiva. Ya hemos actualizado y hecho pública la nueva lista (anteriormente interna) de Mantenedores de la Junta .

Nos gustaría extender nuestro más sincero agradecimiento a todas las personas que se han ofrecido para contribuir con su valioso tiempo, energía y otros recursos al proyecto. Realmente significa mucho para nosotros y son cosas como esa las que realmente nos ayudan a superar todos los demás desafíos.

Sin embargo, como puede ver, todavía hay bastantes espacios en blanco en la tabla vinculada anterior. Y también quedan varios puestos vacantes por cubrir.

Por lo tanto, sentimos que este ha sido un buen comienzo , sin embargo, también creemos que aún tenemos mucho camino por recorrer antes de que nuestro proyecto pueda ser realmente sostenible a largo plazo. Tenemos algunas ideas adicionales en ese sentido, que nos gustaría desarrollar en las próximas secciones.

Por la parte de los cambios y mejoras que se realizaron en esta nueva versión de Armbian 22.02 se destaca por ejemplo que se implementó la capacidad de generar compilaciones actualizadas continuamente basadas en paquetes de Debian Sid (inestable) además de compilaciones basadas en Debian 11.Ademas de que tambien ahora se ofrecen compilaciones preparadas basadas en el próximo lanzamiento de Ubuntu 22.04.

(adsbygoogle = window.adsbygoogle || []).push({});

Por otra parte, se destaca que se implementaron compilaciones estables y continuamente actualizadas para placas x86 y ARM usando UEFI basado en el gestor de arranque Debian/Ubuntu Grub en lugar de u-boot. Con lo cual esta versión es la primera en incluir compatibilidad con UEFI, tanto para arm64 y x86, ademas de que no incluye DTB, sino que se basa en el funcionamiento del firmware UEFI proporcionado por el proveedor.

Ademas se ha confirmado en arm64 que la versión funciona en algunas placas y servidores UEFI. Algunos proveedores de SBC también ofrecen emulación UEFI para el firmware de su proveedor, por lo que podría ser una buena alternativa para las placas u-boot.

Tambien podremos encontrar en Armbian 22.02 que se agregaron compilaciones de 64 bits específicamente optimizadas para placas Raspberry Pi y que tambien se han mejorado las pruebas de compilación en sistemas de integración continua.

Por otra parte, se destaca que se ha introducido un nuevo marco para conectar extensiones al sistema de ensamblaje ( Extensions Build Framework).

(adsbygoogle = window.adsbygoogle || []).push({});

Finalmente si estás interesado en poder conocer un poco más al respecto sobre este nuevo lanzamiento, puedes consultar los detalles en el siguiente enlace.

Para quienes estén interesados en poder descargar la nueva versión de esta distribución para su dispositivo, podrán hacerlo directamente desde la página de descarga de en donde podremos encontrar un listado de todas las computadoras basadas en ARM en las que se ejecuta la distribución.

En cuanto a la herramienta que puedes utilizar para grabar la imagen del sistema, puedes hacer uso de Etcher la cual es una herramienta multiplataforma o directamente en Linux desde la terminal con ayuda del comando DD o alguna que ustedes consideren pertinente.

El enlace de descarga es este.

from Linux Adictos https://ift.tt/PtGfmE0

via IFTTT

Broad-scale API abuse is occurring every day as businesses make their data available to trading partners — and even the public.

from Dark Reading https://ift.tt/W9stzjv

via IFTTT

(adsbygoogle = window.adsbygoogle || []).push({});

Durante el proceso de la discusión por parte de los desarrolladores del Kernel de Linux sobre el tema de un conjunto de parches para corregir las vulnerabilidades de Spectre en el código para trabajar con listas enlazadas, quedó en claro para muchos desarrolladores que el problema podría resolverse con más facilidad si se permitiera en el kernel código C que se ajuste a una versión más nueva del estándar.

Y es que actualmente el código agregado al Kernel de Linux debe cumplir con la especificación ANSI C (C89), que se formó en 1989.

(adsbygoogle = window.adsbygoogle || []).push({});

Es por ello que el problema relacionado con Spectre en el código se debió a que se siguió usando un iterador definido por separado después del ciclo.

A pesar de su naturaleza generalmente rápida, el proyecto kernel se basa en una serie de herramientas antiguas. Si bien a los críticos les gusta enfocarse en el uso extensivo del correo electrónico por parte de la comunidad, un anacronismo posiblemente más significativo es el uso de la versión de 1989 del estándar de lenguaje C para el código del kernel, un estándar que fue codificado antes de que el proyecto del kernel comenzara hace más de 30 años. Parece que esa práctica de larga data podría llegar a su fin tan pronto como el kernel 5.18, que se espera para mayo de este año.

Se menciona que se usa una macro para iterar sobre los elementos de la lista vinculada, y dado que el iterador de ciclo se pasa a esta macro, se define fuera del bucle mismo y permanece disponible después del bucle. El uso del estándar C99 le permitiría a los desarrolladores poder definir variables para el bucle en el bloque for(), lo que resolvería el problema sin inventar soluciones alternativas.

Desafortunadamente, hay varias ubicaciones en el kernel donde la lista

iterator se usa después del ciclo que se rompe con tal cambio. Afortunadamente

existe el script use_after_iter.cocci que se puede usar para identificar tales

ubicaciones de código. Tuve que adaptar un poco el guión ya que reduce las falsas

positivos en el caso de uso original, pero esos son relevantes para este parche.Una gran variedad de ubicaciones de códigos informados solo usan el iterador de lista después de

el ciclo si hubo una salida anticipada (break/goto) y por lo tanto no son

pertinente.

Por su parte, Linus Torvalds estuvo de acuerdo con la idea de poder implementar el soporte para las especificaciones más nuevas y ademas de ello sugirió moverse en el kernel 5.18 para usar el estándar C11, publicado en 2011.

(adsbygoogle = window.adsbygoogle || []).push({});

Despues de ello, durante la verificación preliminar, el montaje en GCC y Clang en el nuevo modo pasó sin desviaciones. A menos que surjan problemas imprevistos debido a pruebas más exhaustivas, los scripts de compilación del kernel 5.18 cambiarán la opción ‘–std=gnu89’ a ‘–std=gnu11 -Wno-shift-negative-value’.

A Linus Torvalds no le gustó mucho el parche y no vio cómo se relacionaba con las vulnerabilidades de ejecución especulativa. Sin embargo, después de que Koschel explicara más la situación, Torvalds estuvo de acuerdo en que «este es solo un error normal, simple y llanamente» y dijo que debería solucionarse independientemente de la serie más grande. Pero luego se adentró en la fuente real del problema: que el iterador pasado a las macros de recorrido de lista debe declararse en un ámbito fuera del bucle mismo:

La razón principal por la que puede ocurrir este tipo de error no especulativo es que históricamente no teníamos «declarar variables en bucles» al estilo C99. Así que list_for_each_entry() – y todos los demás – fundamentalmente siempre filtran la última entrada HEAD fuera del ciclo, simplemente porque no pudimos declarar la variable iteradora en el ciclo mismo.

También cabe mencionar que se consideró la posibilidad de utilizar el estándar C17, pero en este caso sería necesario aumentar la versión mínima soportada de GCC, ya que la inclusión de soporte para C11 se ajusta a los requisitos actuales para la versión GCC (5.1).

Finalmente si estás interesado en poder conocer más al respecto, puedes consultar los detalles en el siguiente enlace.

from Linux Adictos https://ift.tt/KEA0uyn

via IFTTT

By BY ANA SWANSON

Gina Raimondo, the commerce secretary, said the U.S. could take “devastating” action against Chinese companies that defy Russian sanctions.

Published: March 8, 2022 at 02:43PM

from NYT Technology https://ift.tt/1ITrfpe

via IFTTT

Broad-scale API abuse is occurring every day as businesses make their data available to trading partners — and even the public.

from Dark Reading https://ift.tt/0JVTZQr

via IFTTT