(adsbygoogle = window.adsbygoogle || []).push({});

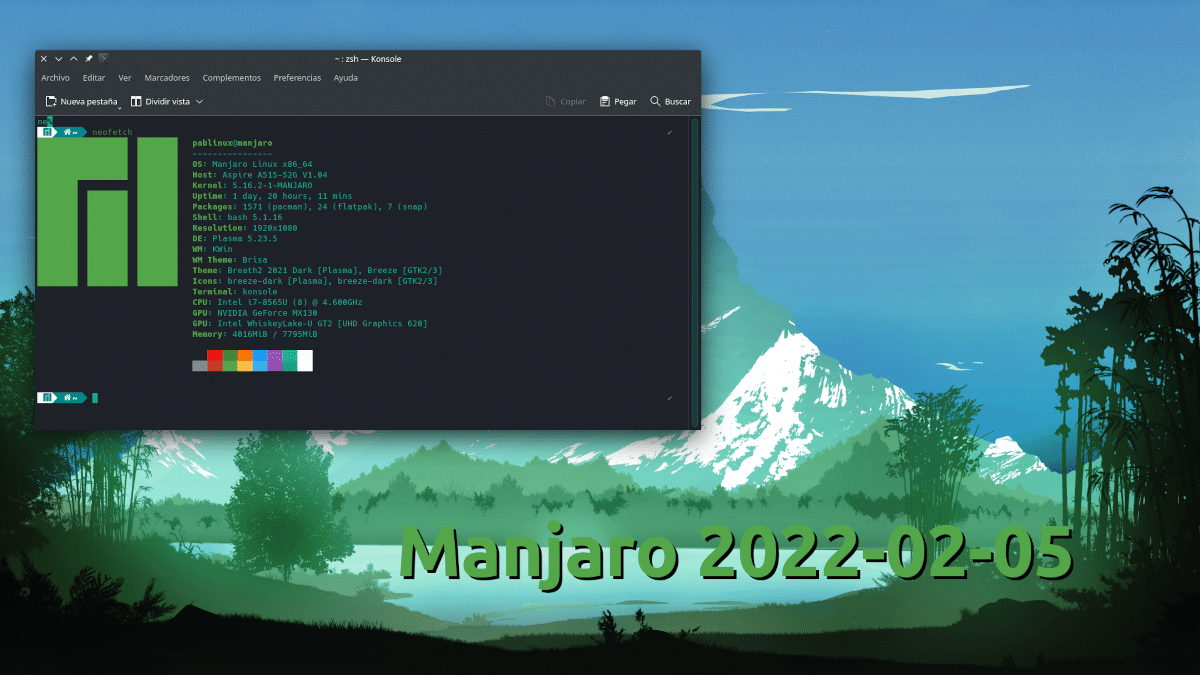

No me la han regalado para mi cumpleaños, pero casi. Hoy, 5 de febrero, han lanzado Manjaro 2022-02-05, lo que, si mis cuentas no me fallan, es la tercera versión estable de este 2022. Si en el titular he mencionado que llega con paquetes frescos es por al menos dos: LibreOffice 7.3 y KDE Gear 21.02.2, ambos lanzados hace apenas dos días. En el caso de la suite de ofimática libre más popular, sin contar con MS Office, es una actualización mayor, pero las actualizaciones de las apps de KDE son para corregir errores.

Como siempre en cada nueva versión estable, Manjaro 2022-02-05 llega con kernels actualizados, pero esta vez no hay nueva serie. Han aprovechado la ocasión para recordar que Linux 4.4 ha llegado al final de su ciclo de vida, y Linux 5.14 ha sido eliminado de los repositorios. Los usuarios que estén en una de esas dos versiones deberán actualizar a una versión soportada, como Linux 5.10, 5.15 o 5.16. Los que estén en 4.4 y no quieran dar un salto tan grande, deben saber que siguen estando soportados 4.9, 4.14, 4.19 y 5.4, todos ellos LTS.

(adsbygoogle = window.adsbygoogle || []).push({});

Novedades más destacadas de Manjaro 2022-02-05

- Algunos de los Kernels han sido actualizados, incluyendo correcciones de regresiones de BTRFS. Aquí nos recuerdan que la serie 4.4 está ahora marcada como EOL. También linux514 fue eliminado de los repositorios de Manjaro.

- linux-firmware se mantuvo dividido, sin embargo sigue estando disponible sin comprimir para seguir soportando los kernels 4.x.

- KDE Gear se renovó a 21.12.2.

- LibreOffice está ahora en 7.3.

- Nvidia publicó su primera versión estable de la serie de controladores 510: 510.47.03.

- Actualizado Calamares a 3.2.51.

- Mesa está ahora en 21.3.5.

- Wine se ha renovado a 7.1.

- OpenSearch está en 1.2.4,

- VirtualBox se ha actualizado a 6.1.32.

- Systemd está ahora en 250.3.

- Firefox se ha renovado a 96.0.2.

- AMDVLK está en 22.Q1.1.

- PipeWire se ha actualizado a la versión 0.3.45 para solucionar problemas de audio con Zoom y otras apps de comunicación.

- Actualizaciones habituales en Python y Haskell.

Manjaro 2022-02-05 ha sido anunciado hace unos minutos, por lo que ya debería estar disponible para actualizar desde Pacman (sudo pacman -Syu) o desde Pamac. En cuanto a la ISO, la última sigue siendo la de Manjaro 21.2.2

from Linux Adictos https://ift.tt/aZ2MJGx

via IFTTT