PAHO Director briefs PROSUR leaders on vaccine supply

mitchelc

25 Feb 2021

from PAHO/WHO | Pan American Health Organization https://ift.tt/2ZOZmeb

via IFTTT

PAHO Director briefs PROSUR leaders on vaccine supply

mitchelc

25 Feb 2021

from PAHO/WHO | Pan American Health Organization https://ift.tt/2ZOZmeb

via IFTTT

Si tienes algún problema con tus AirPods, note preocupes: en esta guía encontrarás la respuesta que buscas.

from Tendencias – Digital Trends Español https://ift.tt/2q8cdFW

via IFTTT

Laboratorio de la Universidad de Oxford que investiga COVID-19 sufre ataque

from Tendencias – Digital Trends Español https://ift.tt/3pUtS0S

via IFTTT

La decisión busca que el juguete sea neutral respecto al género y pueda identificar a más personas

from Tendencias – Digital Trends Español https://ift.tt/3aU3T58

via IFTTT

![]()

Para realizar un seguimiento del sueño no hace falta tener una pulsera de actividad. Podemos medir el sueño desde nuestro móvil Android con aplicaciones que a partir de ahora pueden gastar menos batería.

Tras lanzar hace más de dos años la [API de actividades](API de reconocimiento de actividades), Google lanza ahora la nueva API del sueño, una nueva característica que los desarrolladores podrán usar en sus aplicaciones para detectar cuando estamos durmiendo de una manera más eficiente.

Bank the TD, el segundo holding financiero más grande de Canadá y Barclays, uno de los conglomerados financieros más grandes del mundo, ingresaron a la organización Open Invention the Network (OIN) el cual es un ecosistema que tiene como finalidad de proteger a Linux por las reivindicaciones de la patente.

Los miembros de OIN están comprometidos a no presentar reclamos de patentes y son libres de usar tecnologías patentadas en proyectos relacionados con el ecosistema Linux.

TD Bank está interesado en respaldar el ecosistema Linux, ya que utiliza activamente software de código abierto en su infraestructura, servicios financieros y plataformas fintech.

Mientras que por su parte Barclays está interesado en la participación de OIN para contrarrestar a los troll de patentes que no poseen activos y hostigar las reclamaciones por infracción de patentes dudosas contra empresas que implementan nuevas tecnologías financieras.

Por ejemplo, el troll de patentes Sound View ha reclamado patentes que afectan a la plataforma Apache Hadoop, que es utilizada por muchos bancos y está protegida por OIN. Después de una demanda de patentes exitosa contra Wells Fargo y un litigio en curso con la institución financiera PNC, los bancos están tratando de minimizar los riesgos de las patentes uniéndose a asociaciones colectivas de protección de patentes.

“Las industrias de servicios financieros y fintech dependen cada vez más de las tecnologías de código abierto para construir e integrar plataformas con muchas funciones”, dijo Keith Bergelt, director ejecutivo de Open Invention Network. «Como el primer banco importante de América del Norte en unirse a nuestra comunidad, nos complace que un líder establecido como TD esté comprometido con la no agresión de patentes en el núcleo de Linux y las tecnologías de código abierto adyacentes».

«Seguimos enfocados en aprovechar las mejores tecnologías para nuestras plataformas y estamos entusiasmados de unirnos a la Red de Invención Abierta (OIN), que respalda la protección contra reclamos de infracción de patentes para el bien de la comunidad de innovación en general», dijo Josh Death, Propiedad Intelectual y Líder de Innovaciones patentables en TD.

Barclays también se ha unido a LOT Network, una organización dedicada a luchar contra los trolls de patentes y proteger a los desarrolladores de demandas por patentes. La organización fue fundada en 2014 por Google, además de que la Fundación Wikimedia, Red Hat, Dropbox, Netflix, Uber, Ford, Mazda, GM, Honda, Microsoft y unos 300 participantes más también se sumaron a la iniciativa.

El método de protección de LOT Network se basa en la concesión de licencias cruzadas de las patentes de cada participante a todos los demás participantes, si estas patentes caen en manos de un troll de patentes. Las empresas que se unen a LOT Network se comprometen a otorgar licencias de sus patentes de forma gratuita a otros miembros de LOT Network si estas patentes se venden a otras empresas. En total, LOT Network ahora cubre alrededor de 1,35 millones de patentes.

Los miembros de OIN incluyen a más de 3.300 empresas, comunidades y organizaciones que han firmado acuerdos de licencia para compartir patentes. Entre los principales participantes de OIN, proporcionando la formación de un grupo de patentes que protege Linux, empresas como Google, IBM, NEC, Toyota, Renault, SUSE, Philips, Red Hat, Alibaba, HP, AT&T, Juniper, Facebook, Cisco, Casio, Huawei, Fujitsu, Sony y Microsoft.

Las empresas firmantes obtienen acceso a las patentes en poder de la OIN a cambio del compromiso de no demandar por el uso de tecnologías utilizadas en el ecosistema Linux. Entre otras cosas, como parte de su incorporación al OIN, Microsoft transfirió a los participantes del OIN el derecho a usar más de 60 mil de sus patentes, comprometiéndose a no usarlas contra Linux y software de código abierto.

El acuerdo entre los miembros de OIN se aplica solo a los componentes de las distribuciones que caen bajo la definición de un sistema Linux («Sistema Linux»). Actualmente, la lista incluye 3393 paquetes, que incluyen kernel de Linux, plataforma Android, KVM, Git, nginx, Apache Hadoop, CMake, PHP, Python, Ruby, Go, Lua, LLVM, OpenJDK, WebKit, KDE, GNOME, QEMU, Firefox, LibreOffice, Qt, systemd, X.Org, Wayland, PostgreSQL, MySQL, etc.

Fuentes:

from Linux Adictos https://ift.tt/2NDqeuY

via IFTTT

The U.S. Labor Department’s inspector general said this week that roughly $100 million in fraudulent unemployment insurance claims were paid in 2020 to criminals who are already in jail. That’s a tiny share of the estimated tens of billions of dollars in jobless benefits states have given to identity thieves in the past year. To help reverse that trend, many states are now turning to a little-known private company called ID.me. This post examines some of what that company is seeing in its efforts to stymie unemployment fraud.

These prisoners tried to apply for jobless benefits. Personal information from the inmate IDs has been redacted. Image: ID.me

A new report (PDF) from the Labor Department’s Office of Inspector General (OIG) found that from March through October of 2020, some $3.5 billion in fraudulent jobless benefits — nearly two-thirds of the phony claims it reviewed — was paid out to individuals with Social Security numbers filed in multiple states. Almost $100 million went to more than 13,000 ineligible people who are currently in prison.

The OIG acknowledges that the total losses from all states is likely to be tens of billions of dollars. Indeed, just one state — California — disclosed last month that hackers, identity thieves and overseas criminal rings stole more than $11 billion in jobless benefits from the state last year. That’s roughly 10 percent of all claims.

Bloomberg Law reports that in response to a flood of jobless claims that exploit the lack of information sharing among states, the Labor Dept. urged the states to use a federally funded hub designed to share applicant data and detect fraudulent claims filed in more than one state. But as the OIG report notes, participation in the hub is voluntary, and so far only 32 of 54 state or territory workforce agencies in the U.S. are using it.

Much of this fraud exploits weak authentication methods used by states that have long sought to verify applicants using static, widely available information such as Social Security numbers and birthdays. Many states also lacked the ability to tell when multiple payments were going to the same bank accounts.

To make matters worse, as the Coronavirus pandemic took hold a number of states dramatically pared back the amount of information required to successfully request a jobless benefits claim.

In response, 15 states have now allied with McLean, Va.-based ID.me to shore up their authentication efforts, with six more states under contract to use the service in the coming months. That’s a minor coup for a company launched in 2010 with the goal of helping e-commerce sites validate the identities of customers for the purposes of granting discounts for veterans, teachers, students, nurses and first responders.

ID.me says it now has more than 36 million people signed up for accounts, with roughly 77,000 new users signing up each day. Naturally, a big part of that growth has come from unemployed people seeking jobless benefits.

To screen out fraudsters, ID.me requires applicants to supply a great deal more information than previously requested by the states, such as images of their driver’s license or other government-issued ID, copies of utility or insurance bills, and details about their mobile phone service.

When an applicant doesn’t have one or more of the above — or if something about their application triggers potential fraud flags — ID.me may require a recorded, live video chat with the person applying for benefits.

This has led to some fairly amusing attempts to circumvent their verification processes, said ID.me founder and CEO Blake Hall. For example, it’s not uncommon for applicants appearing in the company’s video chat to don disguises. The Halloween mask worn by the applicant pictured below is just one example.

Image: ID.me

Hall said the company’s service is blocking a significant amount of “first party” fraud — someone using their own identity to file in multiple states where they aren’t eligible — as well as “third-party” fraud, where people are tricked into giving away identity data that thieves then use to apply for benefits.

“There’s literally every form of attack, from nation states and organized crime to prisoners,” Hall said. “It’s like the D-Day of fraud, this is Omaha Beach we’re on right now. The amount of fraud we are fighting is truly staggering.”

According to ID.me, a major driver of phony jobless claims comes from social engineering, where people have given away personal data in response to romance or sweepstakes scams, or after applying for what they thought was a legitimate work-from-home job.

“A lot of this is targeting the elderly,” Hall said. “We’ve seen [videos] of people in nursing homes, where folks off camera are speaking for them and holding up documents.”

“We had one video where the person applying said, ‘I’m here for the prize money,’” Hall continued. “Another elderly victim started weeping when they realized they weren’t getting a job and were the victim of a job scam. In general though, the job scam stuff hits younger people harder and the romance and prize money stuff hits elderly people harder.”

Many other phony claims are filed by people who’ve been approached by fraudsters promising them a cut of any unemployment claims granted in their names.

“That person is told to just claim that they had their identity stolen when and if law enforcement ever shows up,” Hall said.

Fraudsters involved in filing jobless benefit claims have definitely taken notice of ID.me’s efforts. Shortly after the company began working with California in December 2020, ID.me came under a series of denial-of-service (DDoS) attacks aimed at knocking the service offline.

“We have blocked at least five sustained, large-scale DDoS attacks originating from Nigeria trying to take our service down because we are blocking their fraud,” Hall said.

In May 2020, KrebsOnSecurity examined postings to several Telegram chat channels dedicated to selling services that help people fraudulently apply for jobless benefits. These days, some of the most frequent posts on those channels advertise the sale of various “methods” or tips about how to bypass ID.me protections.

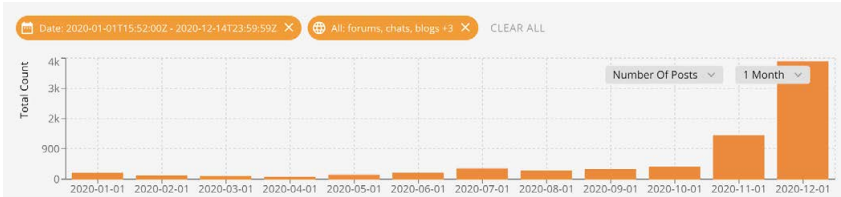

Mentions of id.me in cybercrime forums, Telegram channels throughout 2020. Source: Flashpoint-intel.com

Asked about the efficacy of those methods, Hall said while his service can’t stop all phony jobless claims, it can ensure that a single scammer can only file one fraudulent application.

“I’d say in this space it’s not about being perfect, but about being better,” he said.

That’s something of an understatement in an era when being able to limit each scammer to a single fraudulent claim can be considered progress. But Hall says one of the reasons we’re in this mess is that the states have for too long relied on data broker firms that sell authentication services based on static data that is far too easy for fraudsters to steal, buy or trick people into giving away.

“There’s been a real shift in the market from data-centric identity verification to verifying through something you have and something you are, like a phone or face or ID,” he said. “And those aren’t in the provenance of the incumbents, the data-centric brokers. When there have been so many data breaches that the toothpaste is basically out of the tube, you need a full orchestration platform.”

Collecting and storing so much personal data on tens of millions of Americans can make one an attractive target for hackers and ID thieves. Hall says ID.me is certified against the NIST 800-63-3 digital identity guidelines, employs multiple layers of security, and fully segregates static consumer data tied to a validated identity from a token used to represent that identity.

“We take a defense-in-depth approach, with partitioned networks, and use very sophisticated encryption scheme so that when and if there is a breach, this stuff is firewalled,” he said. “You’d have to compromise the tokens at scale and not just the database. We encrypt all that stuff down to the file level with keys that rotate and expire every 24 hours. And once we’ve verified you we don’t need that data about you on an ongoing basis.”

With such a high percentage of jobless claims now being filed by identity thieves, many states have instituted new fraud filters that ended up rejecting or delaying millions of legitimate claims.

Jim Patterson, a Republican assemblyman from California, held a news conference in December charging that ID.me’s system “continually glitches and rejects legitimate forms of identification, forcing applicants to go through the manual verification process which takes months.”

ID.me says roughly eight users will pass through its automated self-serve flow for every one user who needs to use the video chat method to verify their identity.

“The majority of legitimate claimants pass our automated, self-serve identity verification process in less than five minutes,” Hall said. “For individuals who fail this process, we are the only company in the United States that offers a secure, video chat based method of identity verification to ensure that all users are able to prove their identity online.”

Hall says his company also exceeds the industry standard in terms of validating the identities of people with little or no credit history.

“If you just rely on credit bureaus or data brokers for this, it means anyone who doesn’t have a credit history doesn’t get through,” he said. “And that tends to have a disproportionate affect on those more likely to be less affluent, such as minority communities.”

from Krebs on Security https://ift.tt/2NyWH5U

via IFTTT

Strata Identity was founded to change businesses’ approach to identity management as multicloud environments become the norm.

from Dark Reading: https://ift.tt/3uzfkab

via IFTTT

Meanwhile, researchers at SecurityScorecard say the “fileless” malware loader in the attack – Teardrop – actually dates back to 2017.

from Dark Reading: https://ift.tt/3dZI7iH

via IFTTT

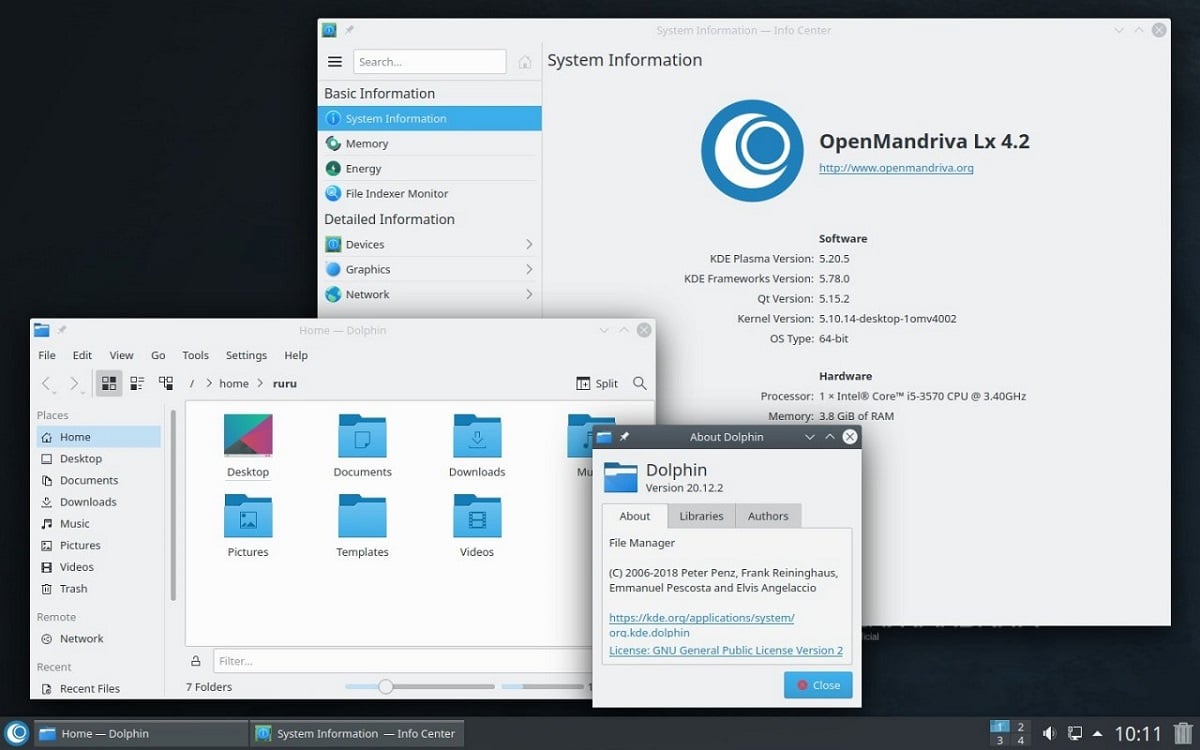

Después de un año de desarrollo los desarrolladores de OpenMandriva dieron a conocer el lanzamiento de la nueva versión de OpenMandriva Lx 4.2 que llega con algunas novedades bastante interesantes, de las cuales podemos destacar la creación de port para dispositivos con procesadores ARM, asi como también la actualización de paquetes y otras cosas más.

Para quienes desconocen de OpenMandriva Lx, deben saber que esta es una distribución de Linux creada y orientada para todo tipo de usuarios, esta distribución es distribuida y desarrollada por la asociación llamada OpenMandriva, la cual es una asociación sin fines de lucro.

Esta distribución de Linux esta basada en Mandriva Linux la cual fue una distribución francesa, no tan popular entre los usuarios de Linux, pero que en su tiempo algunos usuarios llegaron a recomendar.

Para aquellas personas que no les suene el nombre de Mandriva Linux les puedo comentar lo siguiente sobre esta distribución de Linux que finalizo su desarrollo hace ya varios años.

Mandriva Linux fue una distribución de Linux publicada por la compañía francesa Mandriva destinada tanto para principiantes como para usuarios experimentados, orientada a computadoras personales y servidores con un enfoque a los usuarios que se están introduciendo al mundo de Linux y al software libre.

En la nueva versión se destaca que se ha preparado un port para procesadores ARM de 64 bits (aarch64) y se han iniciado montajes para Pinebook Pro, Raspberry Pi 4B/3B+, Rock Pi 4A, 4B y 4C, Synquacer, Cubox Pulse, así como un montaje general para servidor placas que admiten UEFI.

Además, con base en lo anterior se está trabajando para crear una variante de OpenMandriva para teléfonos inteligentes, ya que los desarrolladores han generado el ensamblaje experimental correspondiente para el dispositivo PinePhone y se comenzó a trabajar en un port para la arquitectura RISC-V, que no se incluyó en la versión 4.2.

En cuanto por la parte de las actualizaciones, en esta nueva versión de OpenMandriva Lx 4.2 se destaca la actualización del entorno de escritorio KDE Plasma 5.20.5, KDE Frameworks 5.78.0 y KDE Applications 20.12.2, mientras que los componentes de la pila de gráficos se han actualizado a Wayland 1.20.10, Mesa 20.3, Xorg Server 1.20.10 y Qt 5.15.2.

Se ha mejorado la aplicación OM Welcome, diseñada para la configuración inicial y la familiarización del usuario con el sistema, en la que fue posible instalar rápidamente programas adicionales estándar que no están incluidos en la entrega básica.

Se actualizaron los componentes del sistema, incluido el kernel de Linux 5.10.14, systemd 247, GCC 10.2, GLibc 2.33, Java 15 y el instalador se actualizó a la versión Calamares 3.2.35.

También se destaca que se actualizó el configurador Desktop Presets (om-feeling-like), que ofrece un conjunto de presets que le permiten darle al escritorio KDE Plasma el aspecto de otros entornos (por ejemplo, hacer que parezca la interfaz de Ubuntu, Windows 7, Windows 10, macOS, etc.).

Por otra parte, el kernel de Linux incluye soporte para la compresión mediante el algoritmo Zstandard, que se ha utilizado para acelerar la carga. Como en la versión anterior, además del kernel de Linux estándar compilado con GCC (paquete «kernel-release-desktop»), se proporciona una versión del kernel compilada con Clang (kernel-release-desktop-clang).

El compilador de Clang usado para construir paquetes se ha actualizado a la rama LLVM 11. Para construir todos los componentes de la distribución, solo puedes hacerlo con Clang.

De los demás componentes del sistema, de los más destacables se mencionan las versiones actualizadas de las siguientes aplicaciones incluidas LibreOffice 7.1.0, Falkon 3.1, Firefox 85, Chromium 88 (beta 89, dev 90), Krita 4.4.2, GIMP 2.10.22, Calligra Suite 3.2.1, Digikam 7.2, SMPlayer 21.1. 0, VLC 3.0.12, Virtualbox 6.1.16 y OBS Studio 26.1.2.

Finalmente si estás interesado en conocer más al respecto sobre este nuevo lanzamiento de OpenMandriva Lx 4.2, puedes consultar los detalles en el siguiente enlace.

Para quienes estén interesados en poder descargar esta nueva versión pueden obtener las imágenes del sistema ya preparadas para los diferentes dispositivos, desde el sitio web oficial de la distribución.

En ella podrán encontrar la imagen Live de 2.4 GB (x86_64), «znver1», optimizado para procesadores AMD Ryzen, ThreadRipper y EPYC, así como imágenes para usar en dispositivos ARM Pinebook Pro, Rock Pi 4 (A/B /C), Raspberry Pi 400, Raspberry Pi 4B y Raspberry Pi 3B+.

from Linux Adictos https://ift.tt/37Mbpgy

via IFTTT