Dup Scout Enterprise 10.0.18 – ‘sid’ Remote Buffer Overflow (SEH)

from Exploit-DB.com RSS Feed https://ift.tt/36VuNYt

via IFTTT

Dup Scout Enterprise 10.0.18 – ‘sid’ Remote Buffer Overflow (SEH)

from Exploit-DB.com RSS Feed https://ift.tt/36VuNYt

via IFTTT

SmarterMail Build 6985 – Remote Code Execution

from Exploit-DB.com RSS Feed https://ift.tt/37OkqVK

via IFTTT

Hace apenas un mes OnePlus lanzó al mercado dos nuevos teléfonos de la familia Nord: el OnePlus Nord N10 y el OnePlus Nord N100. Esta ha sido la primera declaración de intenciones por parte de OnePlus de cara a lanzar móviles bastante económicos, aunque con especificaciones bastante por debajo de lo que acostumbramos a ver en la marca.

Según se ha filtrado en Slashleaks, la compañía trabaja en otro dispositivo económico, un supuesto OnePlus 6i con especificaciones de gama media-baja. De cumplirse las filtraciones, el catálogo de la marca se diversificaría más aún, con versiones para prácticamente todos los rangos de precio.

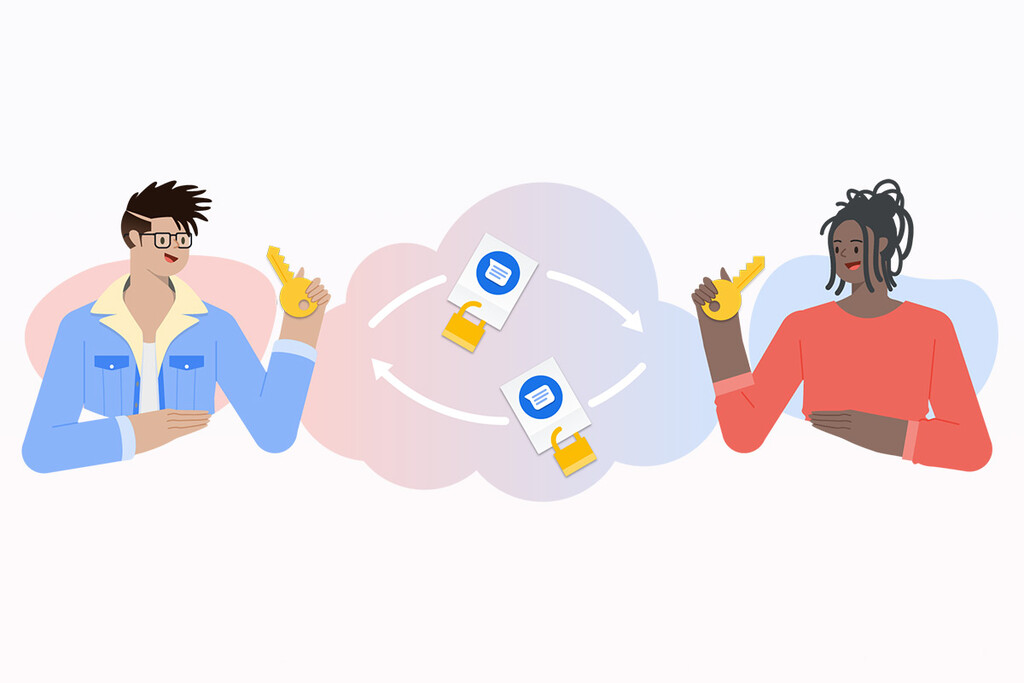

Según lo previsto, Google ha comenzado ya a activar el cifrado de extremo a extremo en su aplicación de mensajería y SMS, Mensajes de Google, aunque sólo para aquellos mensajes que se envíen usando el protocolo de chat o RCS.

Así pues, chatear con Mensajes de Google tiene ahora la misma protección de cifrado que apps como WhatsApp o Signal, de modo que sólo el emisor y el receptor pueden descifrar el mensaje. Si alguien lo interceptara en el camino por cualquier medio, no podría acceder a su contenido al no contar con la clave de cifrado.

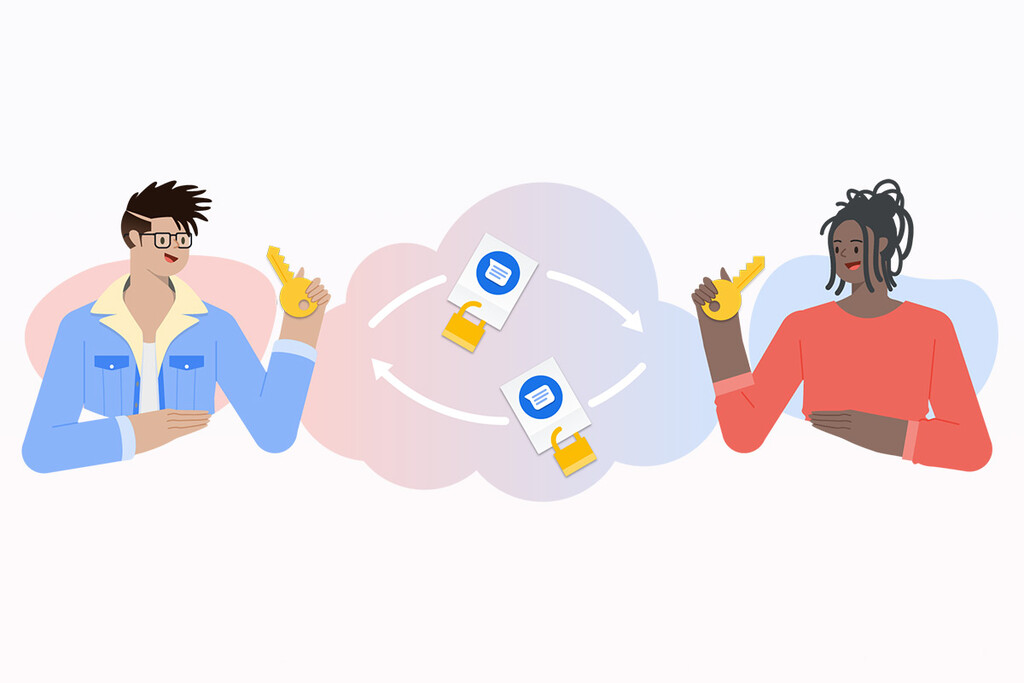

Según lo previsto, Google ha comenzado ya a activar el cifrado de extremo a extremo en su aplicación de mensajería y SMS, Mensajes de Google, aunque sólo para aquellos mensajes que se envíen usando el protocolo de chat o RCS.

Así pues, chatear con Mensajes de Google tiene ahora la misma protección de cifrado que apps como WhatsApp o Signal, de modo que sólo el emisor y el receptor pueden descifrar el mensaje. Si alguien lo interceptara en el camino por cualquier medio, no podría acceder a su contenido al no contar con la clave de cifrado.

The number one step for protecting your mobile device is making sure it has a strong screenlock on it so only you can access it.

from SANS Institute Security Awareness Tip of the Day https://ift.tt/2BFpXQ2

via IFTTT

By David E. Sanger and Nicole Perlroth

The Silicon Valley company said hackers — almost certainly Russian — made off with tools that could be used to mount new attacks around the world.

Published: December 7, 2020 at 06:00PM

from NYT Technology https://ift.tt/3gp9xO3

via IFTTT

Microsoft today issued its final batch of security updates for Windows PCs in 2020, ending the year with a relatively light patch load. Nine of the 58 security vulnerabilities addressed this month earned Microsoft’s most-dire “critical” label, meaning they can be abused by malware or miscreants to seize remote control over PCs without any help from users.

Mercifully, it does not appear that any of the flaws fixed this month are being actively exploited, nor have any them been detailed publicly prior to today.

The critical bits reside in updates for Microsoft Exchange Server, Sharepoint Server, and Windows 10 and Server 2016 systems. Additionally, Microsoft released an advisory on how to minimize the risk from a DNS spoofing weakness in Windows Server 2008 through 2019.

Some of the sub-critical “important” flaws addressed this month also probably deserve prompt patching in enterprise environments, including a trio of updates tackling security issues with Microsoft Office.

“Given the speed with which attackers often weaponize Microsoft Office vulnerabilities, these should be prioritized in patching,” said Allan Liska, senior security architect at Recorded Future. “The vulnerabilities, if exploited, would allow an attacker to execute arbitrary code on a victim’s machine. These vulnerabilities affect Microsoft Excel 2013 through 2019, Microsoft 365 32 and 64 bit versions, Microsoft Office 2019 32 and 64 bit versions, and Microsoft Excel for Mac 2019.”

We also learned this week that Redmond quietly addressed a scary “zero-click” vulnerability in its Microsoft Teams platform that would have let anyone execute code of their choosing just by sending the target a specially-crafted chat message to a Teams users. The bug was cross-platform, meaning it could also have been used to deliver malicious code to people using Teams on non-Windows devices.

Researcher Oskars Vegeris said in a proof-of-concept post to Github that he reported the flaw to Microsoft at the end of August, but that Microsoft didn’t assign the bug a Common Vulnerabilities and Exposure (CVE) rating because it has a policy of not doing so for bugs that can be fixed from Microsoft’s end without user interaction.

According to Vegeris, Microsoft addressed the Teams flaw at the end of October. But he said the bug they fixed was the first of five zero or one-click remote code execution flaws he has found and reported in Teams. Reached via LinkedIn, Vegeris declined to say whether Microsoft has yet addressed the remaining Teams issues.

Separately, Adobe issued security updates for its Prelude, Experience Manager and Lightroom software. There were no security updates for Adobe Flash Player, which is fitting considering Adobe is sunsetting the program at the end of the year. Microsoft is taking steps to remove Flash from its Windows browsers, and Google and Firefox already block Flash by default.

It’s a good idea for Windows users to get in the habit of updating at least once a month, but for regular users (read: not enterprises) it’s usually safe to wait a few days until after the patches are released, so that Microsoft has time to iron out any chinks in the new armor.

But before you update, please make sure you have backed up your system and/or important files. It’s not uncommon for a Windows update package to hose one’s system or prevent it from booting properly, and some updates have been known to erase or corrupt files.

So do yourself a favor and backup before installing any patches. Windows 10 even has some built-in tools to help you do that, either on a per-file/folder basis or by making a complete and bootable copy of your hard drive all at once.

And if you wish to ensure Windows has been set to pause updating so you can back up your files and/or system before the operating system decides to reboot and install patches on its own schedule, see this guide.

As always, if you experience glitches or problems installing any of these patches this month, please consider leaving a comment about it below; there’s a better-than-even chance other readers have experienced the same and may chime in here with some helpful tips.

from Krebs on Security https://ift.tt/2JLXQFb

via IFTTT

Tu bocina inteligente Google Home es capaz de hacer mucho por ti… cuando la configuras correctamente.

from Tendencias – Digital Trends Español https://ift.tt/2BosU7s

via IFTTT

Hace poco se dio a conocer la liberación de la tercera versión alfa del instalador de lo que será la próxima versión principal Debian 11 «Bullseye», cuyo lanzamiento está previsto para el verano de 2021 (si las cosas van como los desarrolladores planean).

Para el 12 de enero de 2021 (prácticamente en cuestión de días) está prevista la primera etapa de congelación de la base de paquetes, lo que implica la terminación de la ejecución de «transiciones» (actualización de paquetes que requiere corregir dependencias para otros paquetes, lo que lleva a la eliminación temporal de paquetes de Testing), así como la terminación de los paquetes de actualización necesarios para la construcción (build -esencial).

En cuanto a los cambios clave en el instalador desde la segunda versión alfa, podremos encontrar que al instalador se le ha añadido el soporte para 78 idiomas, además de que ya se tiene soporte completo para 16 idiomas.

Además, podremos ver que la nueva versión alfa es notable, debido al cambio al kernel de Linux 5.9.0-4 a la versión Linux 5.9, aun que se menciona que posiblemente la base será Linux 5.10 pues será un kernel de soporte a largo plazo (LTS) que se mantendrá durante un período de al menos cinco años.

Otra diferencia notable con esta actualización del instalador de Debian es partman-auto para el particionamiento automático que aumenta el tamaño de /boot, ya que cuando se necesite crear una partición /boot separada, como para casos de uso de cifrado de disco completo, el tamaño ahora será aproximadamente de 512 a 768M en lugar de 128 a 256M como es el valor predeterminado actual.

Este aumento se realiza, ya que el valor predeterminado actual se ha considerado durante mucho tiempo «demasiado pequeño», ya que muchas veces tres imágenes del kernel ni siquiera pueden caber en /boot sin que se llenen.

Otro cambio importante es en relación con la arquitectura ARM64, ya que se ha presentado un nuevo instalador gráfico y una compilación en GTK.

En cuanto al soporte añadido, podremos encontrar para placas NanoPi NEO Air, FriendlyARM NanoPi NEO Plus2, Pinebook, Pinebook Pro, Olimex A64-Olinuxino, A64-Olinuxino-eMMC, SolidRun LX2160A Honeycomb, Clearfog CX, SolidRun Cubox-i Solo/DualLite y Turris MOX.

Así como también soporte para las placas firefly-rk3399, pinebook-pro-rk3399, rockpro64-rk3399, rock64-rk3328 y rock-pi-4-rk3399 arm64 en las imágenes de u-boot y netboot. La imagen de Firefly-RK3288 se ha transferido al nuevo u-boot.

De los demás cambios que se destacan de esta nueva versión alfa del instalador:

Finalmente, si quieres conocer más al respecto sobre los cambios que se integran en esta versión alfa del instalador de Debian 11, puedes consultar los detalles en el siguiente enlace.

from Linux Adictos https://ift.tt/3grZtDJ

via IFTTT