Active APT group adds cunning remote template injectors for Word and Excel documents; unique Outlook mass-mailing macro

The post Gamaredon group grows its game appeared first on WeLiveSecurity

from WeLiveSecurity https://ift.tt/2AsFBzP

via IFTTT

Active APT group adds cunning remote template injectors for Word and Excel documents; unique Outlook mass-mailing macro

The post Gamaredon group grows its game appeared first on WeLiveSecurity

from WeLiveSecurity https://ift.tt/2AsFBzP

via IFTTT

The company’s June E3-like online event was filled with trailers and teasers galore. Here’s everything we learned.

from Gear Latest https://ift.tt/37koYT6

via IFTTT

We finally saw Sony’s new PS5 and the two consoles (plural!) are … curvy.

from Gear Latest https://ift.tt/30zObYc

via IFTTT

An attack targeting the automaker reportedly infected internal servers and led to the suspension of production at plants around the world.

from Dark Reading: https://ift.tt/3hh8aAR

via IFTTT

Mobile malware and fake apps purporting to be legitimate banking software are big risks, law enforcement agency says.

from Dark Reading: https://ift.tt/37oKFRK

via IFTTT

The annual videogame conference may have shut down this year, but there are still celebratory deals. Here are our favorites.

from Gear Latest https://ift.tt/2YxgeFk

via IFTTT

A vuln in the GTP protocol could allow DoS, fraud, and data theft attacks against cellular networks from virtually anywhere.

from Dark Reading: https://ift.tt/3fd7wm8

via IFTTT

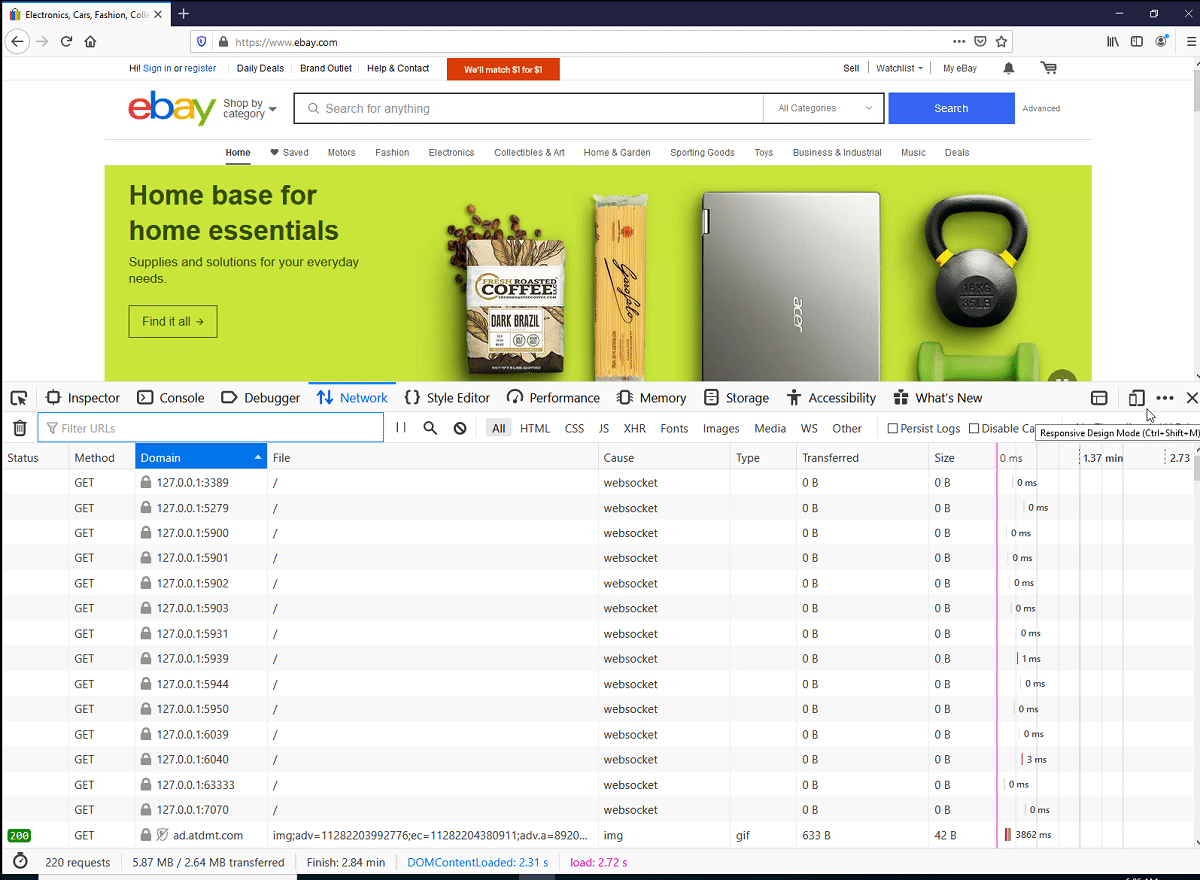

Recientemente, se dio a conocer información sobre que ciertos sitios web realizan escaneos de puertos de host local en contra de los visitantes, esto “supuestamente” como parte de una huella digital y rastreo de usuarios o detección de bot.

Dentro de esos sitios web, solamente por mencionar uno de los más populares que realizan el escaneo de puertos locales es el sitio de eBay.com.

(adsbygoogle = window.adsbygoogle || []).push({});

Además, resultó que esta práctica no se limita a eBay y muchos otros sitios (Citibank, TD Bank, Sky, GumTree, WePay, etc.) utilizan el escaneo de puertos del sistema local del usuario al abrir sus páginas, utilizando el código para detectar intentos de acceso a computadoras pirateadas, proporcionado por ThreatMetrix.

(adsbygoogle = window.adsbygoogle || []).push({});

En el caso de eBay, se verificaron 14 puertos de red asociados con servidores de acceso remoto como VNC, TeamViewer, Anyplace Control, Aeroadmin, Ammy Admin y RDP.

Lo más probable es que la verificación se lleve a cabo para determinar si hay signos de malware afectado por el sistema para evitar compras fraudulentas utilizando botnets. El escaneo también se puede utilizar para obtener datos para la identificación indirecta del usuario.

(adsbygoogle = window.adsbygoogle || []).push({});

Ante esto el desarrollador de uBlock Origin decidido tomar cartas en el asunto y en EasyPrivacy agregó reglas para bloquear scripts estándar que escanean puertos de red en el sistema del usuario local.

Para el escaneo, se utiliza una técnica basada en un intento de establecer conexiones a varios puertos de red del host 127.0.0.1 (localhost) a través de WebSocket.

El escaneo de puertos es una técnica de confrontación utilizada con frecuencia por pentester o hackers para escanear máquinas con conexión a Internet y determinar qué aplicaciones o servicios escuchan en la red, por lo general para que se puedan llevar a cabo ataques específicos. Es común que el software de seguridad detecte escaneos de puertos activos y lo marque como posible abuso.

El hecho de tener un puerto de red abierto se determina indirectamente en función de las diferencias en el procesamiento de errores al conectarse a puertos de red activos y no utilizados.

WebSocket permite enviar solo solicitudes HTTP, pero una solicitud similar para un puerto de red inactivo falla inmediatamente y para el puerto activo solo después de un tiempo, toma un intento de negociar una conexión. Además, en el caso de un puerto inactivo, WebSocket genera un código de error de conexión (ERR_CONNECTION_REFUSED), y en el caso de un puerto activo, un código de error de negociación de conexión.

Cuando se configura un socket web, especifica un host y un puerto de destino, que no tienen que ser el mismo dominio desde el que se sirve el script.

Para hacer un escaneo de puertos, el script solo tiene que especificar una dirección IP privada (como localhost) y el puerto que desea escanear.

Un escaneo de puertos puede proporcionar información a un sitio web sobre qué software está ejecutando. Muchos puertos tienen un conjunto bien definido de servicios que los utilizan, por lo que una lista de puertos abiertos ofrece una vista bastante buena de la ejecución de aplicaciones.

Por ejemplo, se sabe que Steam (una tienda y plataforma de juegos) se ejecuta en el puerto 27036, por lo que un escáner que vea ese puerto abierto podría tener una confianza razonable de que el usuario también tenía steam abierto mientras visitaba el sitio web.

Además del escaneo de puertos, WebSockets también se puede utilizar para atacar sistemas de desarrolladores web que ejecutan controladores WebSocket para aplicaciones React en el sistema local.

Un sitio externo puede recorrer en iteración los puertos de red, determinar la presencia de dicho controlador y conectarse a él.

Entre la introspección de mensajes de error y los ataques de tiempo, un sitio puede tener una idea bastante buena de si un puerto determinado está abierto.

Si el desarrollador comete un error, el atacante podrá obtener el contenido de los datos de depuración, que pueden incluir información confidencial fragmentaria.

Si quieres conocer mas al respecto, puedes consultar la siguiente publicación.

Fuente: https://nullsweep.com/

from Linux Adictos https://ift.tt/3dSiRba

via IFTTT

Además de tener un buen hardware o una magnífica cámara de fotos, a un teléfono –y a una marca– se le debe exigir también soporte en forma de actualizaciones y parches de seguridad. A la hora de comprar un smartphone es importante saber si ese dispositivo tendrá apoyo por parte de sus creadores y es que a nadie le gusta pagar dinero para luego tener un producto desactualizado y por lo tanto vulnerable.

El problema viene cuando estas marcas lanzan a lo largo del año multitud de smartphones. Una claro ejemplo es Samsung y es que su catálogo de dispositivos no es precisamente corto. ¿Cuántos de sus teléfonos actuales recibirán Android 11? Creemos que es bastante importante saberlo antes de realizar cualquier compra.

El Samsung Galaxy S20 será uno de los primeros smartphones en recibir Android 11

Aunque pueda parecer mentira, lo cierto es que la firma Samsung es una de las marcas de teléfonos Android con mejor política de actualizaciones. Y no solo sus dispositivos más recientes y de gama alta como el Galaxy S20, ya que incluso el “veterano” Galaxy S7 recibió soporte incluso 4 años después de su lanzamiento.

El portal digital especializado en noticias de Samsung, SAMMobile, ha enumerado todos los dispositivos Samsung que contarán con la futura nueva versión del sistema operativo de Google. Por norma general, la política de Samsung es actualizar sus dispositivos con dos “grandes” actualizaciones. Esto quiere decir que si un dispositivo salió al mercado con Android 9, lo más seguro es que también reciba Android 11. La pregunta que ya no sabemos es, ¿cuándo? Eso ya depende de los surcoreanos.

La lista completa de dispositivos Samsung es la siguiente:

Como podemos comprobar no es poco el trabajo que tiene por delante Samsung de ahí que no existan fechas. Lo más seguro es que sus terminales más potentes y más actuales reciban dicha actualización de Android 11 los primeros y el resto de forma paulatina.

Entra en Andro4all para leer el artículo completo

Puedes unirte a nosotros en Twitter, Facebook o en Google+

¡Suscríbete a nuestro canal de YouTube!

Publicado recientemente en Andro4all

La entrada Cómo saber si tu móvil Samsung recibirá Android 11 se publicó primero en Andro4all.

from Andro4all https://ift.tt/2B1kowK

via IFTTT

Un jueves más venimos con un nuevo episodio de Conectando, vuestro podcast favorito donde analizamos las últimas noticias de Android y de tecnología en general. Como recordaréis la semana pasada nos pudisteis escuchar y ver en riguroso directo mientras hablábamos acerca de qué es lo más importante a la hora de comprar un teléfono nuevo, hoy toca debatir sobre uno de nuestros gadgets favoritos, la Xiaomi Mi Band.

Porque Xiaomi acaba de presentar el nuevo modelo de su súper ventas Mi Band. Una pulsera de actividad que es de los mejores wearables que podemos comprar a día de hoy y cuyo nuevo modelo viene a mejorar ciertos aspectos de su antecesora. Ahora bien, si tengo una Xiaomi Mi Band 4, ¿merece la pena el cambio?

Evidentemente la Xiaomi Mi Band 5 merece la pena. No deja ser un wearable bastante barato y que ofrece un montón de posibilidades. Ahora bien, la pregunta es si merece el salto respecto de la Mi Band 4. Hoy en Conectando episodio 58 intentaremos dar respuesta a esta pregunta y es que no son pocos los cambios de un modelo respecto al otro.

Por supuesto no nos olvidamos de responder todas vuestras preguntas que nos habéis hecho a lo largo de la semana, por lo que si queréis aparecer en el programa de la semana que viene solo tenéis que dejar vuestras consultas en redes sociales como Instagram, Twitter o Facebook.

Recordad además de seguirnos desde las principales plataformas de podcasts como Spotify, Apple Podcasts, Ivoox o Google Podcast, ¡no os olvidéis de suscribiros a nuestro canal de Youtube!, donde a partir de ahora también nos podréis ver y escuchar. Dadle al like, dejadnos un comentario y nos escuchamos la semana que viene en Conectando. Gracias, sin vosotros esto no sería posible.

Y vosotros, ¿qué os parece la nueva Xiaomi Mi Band 5?

Entra en Andro4all para leer el artículo completo

Puedes unirte a nosotros en Twitter, Facebook o en Google+

¡Suscríbete a nuestro canal de YouTube!

Publicado recientemente en Andro4all

La entrada Todo sobre la Xiaomi Mi Band 5: ¿merece la pena? se publicó primero en Andro4all.

from Andro4all https://ift.tt/3hjluVv

via IFTTT