Smart prioritization, great staff, and supportive tools are a good start.

from Dark Reading: https://ift.tt/2Nr7R9T

via IFTTT

Smart prioritization, great staff, and supportive tools are a good start.

from Dark Reading: https://ift.tt/2Nr7R9T

via IFTTT

Security operations must focus on three key areas: detection, response, and prediction.

from Dark Reading: https://ift.tt/2NsABiD

via IFTTT

By DAVID YAFFE-BELLANY and STEVE LOHR

A merger would combine two once-formidable, print-focused companies as demand for printed documents and ink has waned.

Published: November 6, 2019 at 06:00PM

from NYT Technology https://ift.tt/2WUszlK

via IFTTT

From Nintendo to PlayStation, a definitive list of buttons, sticks, and more.

from Gear Latest https://ift.tt/2PU1e1g

via IFTTT

By DAVID McCABE

The movement to reinterpret or change antimonopoly laws is running headlong into a legal community and interest groups just as invested in defending the status quo.

Published: November 6, 2019 at 06:00PM

from NYT Technology https://ift.tt/2JUDFle

via IFTTT

Después de años esperándolo, Android 10 introdujo por fin el tema oscuro en el sistema operativo. La última versión de la plataforma ofrece la posibilidad de activar un modo oscuro a través de los ajustes del sistema, que de manera automática cambiará la apariencia de las apps instaladas en el móvil. Al menos de aquellas que soporten esa opción. Pero, claro, esto es Android. Y ya sabemos que no todos

Entra en Andro4all para leer el artículo completo

Puedes unirte a nosotros en Twitter, Facebook o en Google+

¡Suscríbete a nuestro canal de YouTube!

Publicado recientemente en Andro4all

La entrada Cómo activar el modo oscuro en Android y apps compatibles aunque tu teléfono no tenga la opción se publicó primero en Andro4all.

from Andro4all https://ift.tt/2PVSvf9

via IFTTT

Smart prioritization, great staff and supportive tools are a good start.

from Dark Reading: https://ift.tt/2PVVVyv

via IFTTT

Sailfish OS es un sistema operativo móvil que ha tomado relevancia con el paso del tiempo, ya que desde hace algunos meses pues ha estado en la mira por parte de los grandes fabricantes, tal es el caso de Huawei que en su momento tomo en cuenta al sistema como un sustituto para Android, debido al gran problema que enfrenta por el bloqueo por parte de EE.UU.

Para quienes aún desconocen de Sailfish OS deben saber que este utiliza una pila gráfica basada en Wayland y la biblioteca Qt5, el entorno del sistema está construido sobre la base de Mer, que se ha desarrollado como una parte integral de Sailfish desde abril y los paquetes de Nemo.

(adsbygoogle = window.adsbygoogle || []).push({});

El shell de usuario, las aplicaciones móviles básicas, los componentes QML para construir la interfaz gráfica de Silica, una capa intermedia para lanzar aplicaciones de Android, un motor de entrada de texto inteligente y un sistema de sincronización de datos son propietarios.

Jolla ha lanzado la nueva versión de su sistema operativo Sailfish OS 3.2, en la cual se destaca el soporte añadido para el teléfono inteligente Sony Xperia 10, que fue el primer dispositivo para el cual Sailfish habilitó de forma predeterminada el cifrado de la sección de datos del usuario y activó las herramientas de restricción de acceso basadas en SELinux.

SELinux actualmente solo se usa para componentes de administración de pantalla y servicios systemd.

(adsbygoogle = window.adsbygoogle || []).push({});

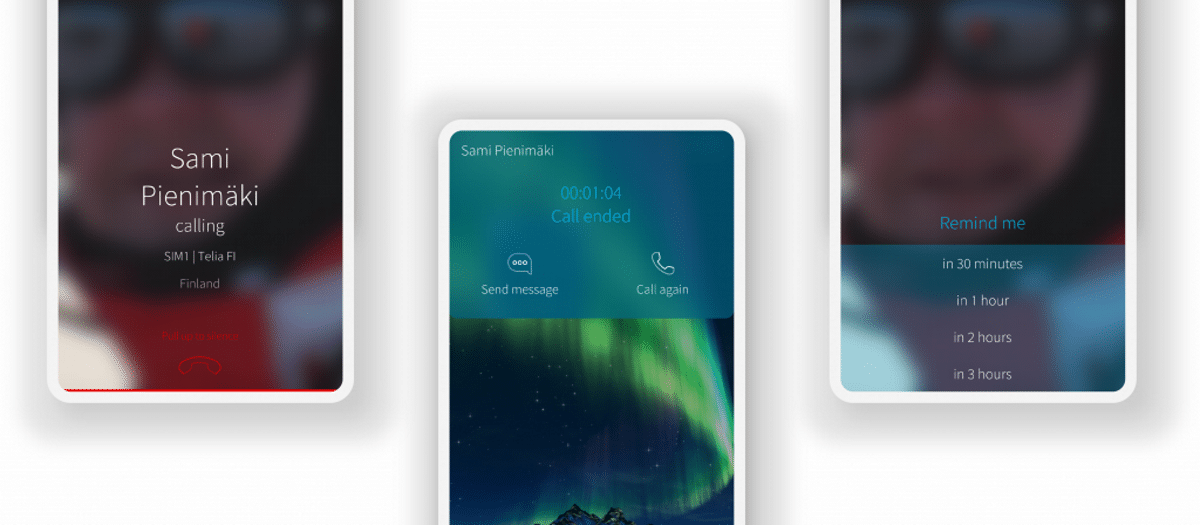

Por su parte los desarrolladores del sistema operativo móvil Aurora (una versión localizada del sistema operativo Sailfish de Rostelecom) realizaron un trabajo para optimizar la interfaz para realizar y recibir llamadas. Para las llamadas entrantes, se ha agregado una pantalla diferente en el caso de que la llamada se realize desde el extranjero.

El procedimiento de notificación de finalización de la llamada se ha rehecho por completo, lo que libera un diálogo de pantalla completa y ahora se implementa como una ventana emergente discreta con botones que le permiten devolver la llamada o enviar un mensaje de texto.

Se agregó la capacidad de mostrar un recordatorio sobre la necesidad de realizar una llamada: la configuración de un recordatorio se realiza presionando el nombre del suscriptor en la lista con el historial de llamadas.

Tambien se destaca que la interfaz se ha adaptado para nuevos usuarios: los menús se hacen más visibles y las operaciones para eliminar una nota o una entrada en la libreta de direcciones son más inequívocas;

Aplicación reelaborada con reloj despertador. Ya que en ella se agregó la capacidad de retrasar la alarma durante 5-30 minutos. El temporizador ahora se puede configurar al segundo más cercano, y las lecturas de todos los temporizadores guardados se pueden restablecer a la vez.

De los demás cambios que se destacan en el anuncio:

Las compilaciones de esta nueva versión están preparadas para los dispositivos Jolla 1, Jolla C, Sony Xperia X, Gemini, Sony Xperia 10, y ya están disponibles en forma de actualización OTA.

from Linux Adictos https://ift.tt/2CmeOmd

via IFTTT

Se acaba de presentar el lanzamiento de la nueva versión de la distribución de Linux NethServer 7.7, la cual es una distribución que se destaca por ofrecer una solución modular para el despliegue rápido de servidores en pequeñas oficinas o empresas medianas. La distribución se basa en la base del paquete CentOS 7.7 y proporciona una interfaz basada en la web para administrar los componentes del servidor disponibles.

Al usuario se le ofrecen módulos listos para poder organizar la operación del servidor de correo (Postfix, Dovecot, Amavis, cliente web ClamAV + Roundcube), sistema de colaboración (SOGo), firewall (Shorewall), servidor web (LAMP), servidor de archivos y controlador de dominio activo Directorio (Samba), proxy de filtrado (Squid, ClamAV y SquidGuard), servidor VPN (OpenVPN, L2TP), almacenamiento en la nube (ownCloud), detección de intrusos y sistemas de prevención.

(adsbygoogle = window.adsbygoogle || []).push({});

Lo interesante de NethServer es que el proceso de instalación y la puesta en marcha del servicio requerido se realiza con tan solo un solo clic y no requiere el conocimiento de las características de configuración de cada componente del servidor. El trabajo de administración típico se puede hacer a través de la interfaz web.

De las principales características de esta distribución es que su organización se realiza mediante un sistema modular, lo cual permite añadir nuevas funciones mediante plugins o software adicional según nuestras necesidades.

En esta nueva edición de NethServer 7.7 se destaca la nueva interfaz de usuario, construida sobre la base de Cockpit y que ofrece un diseño más moderno, ha pasado a la etapa de prueba beta y se incluye en la entrega predeterminada.

(adsbygoogle = window.adsbygoogle || []).push({});

Los sistemas instalados previamente pueden probar la interfaz instalando el “Server Manager” en el Centro de software. La interfaz proporciona herramientas para administrar cuentas, DNS, DHCP, FQDN, configurar el tiempo, crear copias de seguridad, configurar la red, aplicar el cifrado TLS, administrar el sistema, instalar aplicaciones, administrar el almacenamiento y los certificados SSL.

Tambien se destaca una nueva interfaz para configurar una VPN, que le permite evaluar el tráfico de cada túnel, rastrear el historial de conexión de cada usuario y enviar rápidamente los parámetros de conexión por correo electrónico. A través de la interfaz, también puede definir sus propias rutas, cambiar el protocolo UDP/TCP, activar o desactivar la cuenta.

La interfaz para administrar el firewall ha rediseñado completamente las secciones para definir reglas para bloquear conexiones, reenvío de puertos, reducción de tráfico y reglas vinculantes para una interfaz local o externa

Otro de los cambios destacados en el anuncio, es la nueva interfaz con estadísticas sobre intentos de bloqueo para seleccionar contraseñas para servicios en entornos aislados (usando Fail2Ban).

De los demás cambios que se mencionan en el anuncio:

Para quienes estén interesados en descargar y probar esta nueva versión de NethServer 7.7, solo deben de dirigirse a su página web oficial y en su sección de descargas encontraras los links para descargar esta distro de Linux.

El tamaño de la imagen de instalación es de 1.1 GB. Ademas tambien se proporciona una demostración en línea para familiarizarse con las capacidades de la interfaz de NethServer. Los logros del proyecto se distribuyen bajo licencias gratuitas.

from Linux Adictos https://ift.tt/36M19CP

via IFTTT

Hospitals that have been hit by a data breach or ransomware attack can expect to see an increase in the death rate among heart patients in the following months or years because of cybersecurity remediation efforts, a new study posits. Health industry experts say the findings should prompt a larger review of how security — or the lack thereof — may be impacting patient outcomes.

Researchers at Vanderbilt University‘s Owen Graduate School of Management took the Department of Health and Human Services (HHS) list of healthcare data breaches and used it to drill down on data about patient mortality rates at more than 3,000 Medicare-certified hospitals, about 10 percent of which had experienced a data breach.

As PBS noted in its coverage of the Vanderbilt study, after data breaches as many as 36 additional deaths per 10,000 heart attacks occurred annually at the hundreds of hospitals examined.

The researchers found that for care centers that experienced a breach, it took an additional 2.7 minutes for suspected heart attack patients to receive an electrocardiogram.

“Breach remediation efforts were associated with deterioration in timeliness of care and patient outcomes,” the authors found. “Remediation activity may introduce changes that delay, complicate or disrupt health IT and patient care processes.”

Leo Scanlon, former deputy chief information security officer at the HHS, said the findings in this report practically beg for a similar study to be done in the United Kingdom, whose healthcare system was particularly disrupted by the Wannacry virus, a global contagion in May 2017 that spread through a Microsoft Windows vulnerability prevalent in older healthcare systems.

“The exploitation of cybersecurity vulnerabilities is killing people,” Scanlon told KrebsOnSecurity. “There is a lot of possible research that might be unleashed by this study. I believe that nothing less than a congressional investigation will give the subject the attention it deserves.”

A post-mortem on the impact of WannaCry found the outbreak cost U.K. hospitals almost $100 million pounds and caused significant disruption to patient care, such as the cancellation of some 19,000 appointments — including operations — and the disruption of IT systems for at least a third of all U.K. National Health Service (NHS) hospitals and eight percent of general practitioners. In several cases, hospitals in the U.K. were forced to divert emergency room visitors to other hospitals.

But what isn’t yet known is how Wannacry affected mortality rates among heart attack and stroke patients whose ambulances were diverted to other hospitals because of IT system outages related to the malware. Or how many hospitals and practices experienced delays in getting test results back needed to make critical healthcare decisions.

Scanlon said although he’s asked around quite a bit over the years to see if any researchers have taken up the challenge of finding out, and that so far he hasn’t found anyone doing that analysis.

“A colleague who is familiar with large scale healthcare data sets told me that unless you are associated with a research institution, it would be almost impossible to pry that kind of data out of the institutions that have it,” Scanlon said. “The problem is this data is hard to come by — nobody likes to admit that death can be attributable to a non-natural cause like this — and is otherwise considered sensitive at a very high and proprietary level by the institutions that have the facts.”

A study published in the April 2017 edition of The New England Journal of Medicine would seem to suggest applying the approach used by the Vanderbilt researchers to measuring patient outcomes at U.K. hospitals in the wake of Wannacry might be worth carrying out.

In the NEJM study, morbidity and mortality data was used to show that there is a measurable impact when ambulances and emergency response teams are removed from normal service and redirected to standby during public events like marathons and other potential targets of terrorism.

The study found that “medicare beneficiaries who were admitted to marathon-affected hospitals with acute myocardial infarction or cardiac arrest on marathon dates had longer ambulance transport times before noon (4.4 minutes longer) and higher 30-day mortality than beneficiaries who were hospitalized on nonmarathon dates.”

“Several colleagues and I are convinced that the same can be shown about WannaCry, on the large scale, and also at the small scale when ransomware attacks impact a regional hospital,” Scanlon said.

In November 2018, I was honored to give the keynote at a conference held by the Health Information Sharing and Analysis Center (H-ISAC), a non-profit that promotes the sharing of cyber threat information and best practices in the healthcare sector.

In the weeks leading up to that speech, I interviewed more than a dozen experts in healthcare security to find out what was top of mind for these folks. Incredibly, one response I heard from multiple healthcare industry experts was that there is currently no data available to support the finding of a negative patient outcome as a result of a cybersecurity vulnerability or attack.

As I kept talking to experts, it occurred to me that if smart people in this industry could say something like that with a straight face, it was probably because not a lot of people were looking too hard for evidence to the contrary.

With this Vanderbilt study, that’s demonstrably no longer true.

A copy of the new study is available here (PDF).

from Krebs on Security https://ift.tt/2pUuGK7

via IFTTT