By JAMIE CONDLIFFE

Automated policing of content will never be perfect, and that leaves us facing a big question about what we want the web to be like.

Published: April 18, 2019 at 07:00PM

from NYT Technology https://nyti.ms/2KM4vib

via IFTTT

By JAMIE CONDLIFFE

Automated policing of content will never be perfect, and that leaves us facing a big question about what we want the web to be like.

Published: April 18, 2019 at 07:00PM

from NYT Technology https://nyti.ms/2KM4vib

via IFTTT

Al declararse culpable de delitos de piratería informática, Hutchins puede ser condenado a la cárcel y a pagar compensaciones

Marcus Hutchins es el hacker británico que descubrió como detener al ransomware WannaCry. Recientemente anunció que se había declarado culpable de delitos de piratería informática contra el sistema bancario de Estados Unidos. Hutchins podría enfrentar hasta un año de cárcel por cada uno de los cargos criminales. A esto hay que sumarle sanciones financieras.

El hacker se hizo conocido mundialmente cuando encontró la forma de detener al ransomware WannaCry. WannaCry afectó a más de 141 000 computadores incluyendo los de la compañía española Telefónica y el servicio británico de salud.

Hutchins es más conocido en el mundo hacker por su alias Malware Tech. En un comunicado aclaro que esos cargos se referían a una etapa anterior de su vida.

(adsbygoogle = window.adsbygoogle || []).push({});

“Lamento estas acciones y acepto toda la responsabilidad de mis errores”,

El hacker, que actualmente trabaja de consultor de seguridad, continuó:

“Habiendo crecido, desde entonces he estado usando las mismas habilidades que usé mal hace varios años para propósitos constructivos. Seguiré dedicando mi tiempo a mantener a la gente a salvo de ataques de malware”.

En 2017, Hutchins encontró una forma para detener la propagación de WannaCry. El ransomware intentaba conectarse a un dominio no registrado, al no conseguirlo cifraba el disco rígido. Al registrar el dominio, WannaCry se conectaba y no cifraba nada.

(adsbygoogle = window.adsbygoogle || []).push({});

Considerado un héroe por los medios de comunicación, viajó a una conferencia hacker en Las Vegas. En esta ciudad se lo detuvo por los cargos que ahora reconoció.

La acusación federal, iniciada en Wisconsin, lo sindicaba como responsable de distribuir al troyano bancario Kronos. Kronos robaba nombres de usuario y contraseñas de sitios de entidades bancarias.

Según la acusación, Hutchins era parte de una conspiración para distribuir la herramienta de hacking en los llamados mercados oscuros.

Puesto en libertad bajo fianza mientras esperaba el juicio, continuó trabajando para una empresa de seguridad. Hasta su declaración, había mantenido su inocencia

Después de su detención la comunidad hacker se puso de su lado. Su argumento fue que los investigadores a menudo trabajan con código informático que puede ser desplegado con fines maliciosos.

Los fiscales todavía no hicieron declaraciones, por lo que no es posible saber si la admisión de culpabilidad es parte de un acuerdo para reducir la sentencia.

El artículo Marcus Hutchins se declara culpable de delitos de piratería informática ha sido originalmente publicado en Linux Adictos.

from Linux Adictos http://bit.ly/2Xtb62x

via IFTTT

Al declararse culpable de delitos de piratería informática, Hutchins puede ser condenado a la cárcel y a pagar compensaciones

Marcus Hutchins es el hacker británico que descubrió como detener al ransomware WannaCry. Recientemente anunció que se había declarado culpable de delitos de piratería informática contra el sistema bancario de Estados Unidos. Hutchins podría enfrentar hasta un año de cárcel por cada uno de los cargos criminales. A esto hay que sumarle sanciones financieras.

El hacker se hizo conocido mundialmente cuando encontró la forma de detener al ransomware WannaCry. WannaCry afectó a más de 141 000 computadores incluyendo los de la compañía española Telefónica y el servicio británico de salud.

Hutchins es más conocido en el mundo hacker por su alias Malware Tech. En un comunicado aclaro que esos cargos se referían a una etapa anterior de su vida.

(adsbygoogle = window.adsbygoogle || []).push({});

“Lamento estas acciones y acepto toda la responsabilidad de mis errores”,

El hacker, que actualmente trabaja de consultor de seguridad, continuó:

“Habiendo crecido, desde entonces he estado usando las mismas habilidades que usé mal hace varios años para propósitos constructivos. Seguiré dedicando mi tiempo a mantener a la gente a salvo de ataques de malware”.

En 2017, Hutchins encontró una forma para detener la propagación de WannaCry. El ransomware intentaba conectarse a un dominio no registrado, al no conseguirlo cifraba el disco rígido. Al registrar el dominio, WannaCry se conectaba y no cifraba nada.

(adsbygoogle = window.adsbygoogle || []).push({});

Considerado un héroe por los medios de comunicación, viajó a una conferencia hacker en Las Vegas. En esta ciudad se lo detuvo por los cargos que ahora reconoció.

La acusación federal, iniciada en Wisconsin, lo sindicaba como responsable de distribuir al troyano bancario Kronos. Kronos robaba nombres de usuario y contraseñas de sitios de entidades bancarias.

Según la acusación, Hutchins era parte de una conspiración para distribuir la herramienta de hacking en los llamados mercados oscuros.

Puesto en libertad bajo fianza mientras esperaba el juicio, continuó trabajando para una empresa de seguridad. Hasta su declaración, había mantenido su inocencia

Después de su detención la comunidad hacker se puso de su lado. Su argumento fue que los investigadores a menudo trabajan con código informático que puede ser desplegado con fines maliciosos.

Los fiscales todavía no hicieron declaraciones, por lo que no es posible saber si la admisión de culpabilidad es parte de un acuerdo para reducir la sentencia.

El artículo Marcus Hutchins se declara culpable de delitos de piratería informática ha sido originalmente publicado en Linux Adictos.

from Linux Adictos http://bit.ly/2Xtb62x

via IFTTT

Hutchins says he regrets his actions and will continue ‘keeping people safe from malware attacks’

A British computer security researcher once hailed as a “hero” for helping stem a ransomware outbreak and later accused of creating malware to attack the banking system said on Friday he had pleaded guilty to US criminal charges.

Marcus Hutchins, whose arrest in 2017 stunned the computer security community, acknowledged in a statement pleading guilty to criminal charges linked to his activity in 2014 and 2015.

Related: UK hacker jailed for six years for blackmailing pornography site users

from Data and computer security | The Guardian http://bit.ly/2PlB859

via IFTTT

Marcus Hutchins, a 24-year-old blogger and malware researcher arrested in 2017 for allegedly authoring and selling malware designed to steal online banking credentials, has pleaded guilty to criminal charges of conspiracy and to making, selling or advertising illegal wiretapping devices.

Marcus Hutchins, just after he was revealed as the security expert who stopped the WannaCry worm. Image: twitter.com/malwaretechblog

Hutchins, who authors the popular blog MalwareTech, was virtually unknown to most in the security community until May 2017 when the U.K. media revealed him as the “accidental hero” who inadvertently halted the global spread of WannaCry, a ransomware contagion that had taken the world by storm just days before.

In August 2017, Hutchins was arrested by FBI agents in Las Vegas on suspicion of authoring and/or selling “Kronos,” a strain of malware designed to steal online banking credentials. A British citizen, Hutchins has been barred from leaving the United States since his arrest.

Many of Hutchins’ supporters and readers had trouble believing the charges against him, and in response KrebsOnSecurity published a lengthy investigation into activities tied to his various online personas over the years.

As I wrote in summary of that story, the clues suggested “Hutchins began developing and selling malware in his mid-teens — only to later develop a change of heart and earnestly endeavor to leave that part of his life squarely in the rearview mirror.” Nevertheless, there were a number of indications that Hutchins’ alleged malware activity continued into his adulthood.

In a statement posted to his Twitter feed and to malwaretech.com, Hutchins said today he had pleaded guilty to two charges related to writing malware in the years prior to his career in security.

“I regret these actions and accept full responsibility for my mistakes,” Hutchins wrote. “Having grown up, I’ve since been using the same skills that I misused several years ago for constructive purposes. I will continue to devote my time to keeping people safe from malware attacks.”

Hutchins pleaded guilty to two of the 10 counts for which he was originally accused, including conspiracy charges and violating U.S.C. Title 18, Section 2512, which involves the manufacture, distribution, possession and advertising of devices for intercepting online communications.

Creating malware is a form of protect speech in the United States, but selling it and disseminating it is another matter. George Washington University Professor Orin Kerr‘s 2017 dissection of the government’s charges is worth a read for a deep dive on this sticky legal issue.

According to a copy of Hutchins’ plea agreement, both charges each carry a maximum of up to five years in prison, and up to a $250,000 fine, and up to one year of supervised release. However, those charges are likely to be substantially tempered by federal sentencing guidelines, and may take into account time already served in detention. It remains unclear when he will be sentenced.

The plea agreement is here (PDF). “Attachment A” beginning on page 15 outlines the government’s case against Hutchins and an alleged co-conspirator. The government says between July 2012 and Sept. 2015, Hutchins helped create and sell Kronos and a related piece of malware called UPAS Kit.

Despite what many readers here have alleged, I hold no ill will against Hutchins. He and I spoke briefly in a friendly exchange after a chance encounter at last year’s DEF CON security conference in Las Vegas, and said at the time I was rooting for him to beat the charges. I sincerely hope he is able to keep his nose clean and put this incident behind him soon.

Yours Truly shaking hands with Marcus Hutchins in Las Vegas, August 2018.

from Krebs on Security http://bit.ly/2vcQTlx

via IFTTT

We talk with right-to-repair advocate Nathan Proctor. Also: Samsung’s Galaxy Fold woes, and a preview of the next Sony PlayStation.

from Gear Latest http://bit.ly/2V523Yn

via IFTTT

The Girl In The Depression Helmet

Users of this electrified cap claim that it permanently changed their brains.

April 19, 2019 at 03:38PM

via Digg http://bit.ly/2GyvutM

Research at military labs and Towson University shows that identifying malicious activity may require much less captured data than has been the case.

from Dark Reading: https://ubm.io/2vcJi6v

via IFTTT

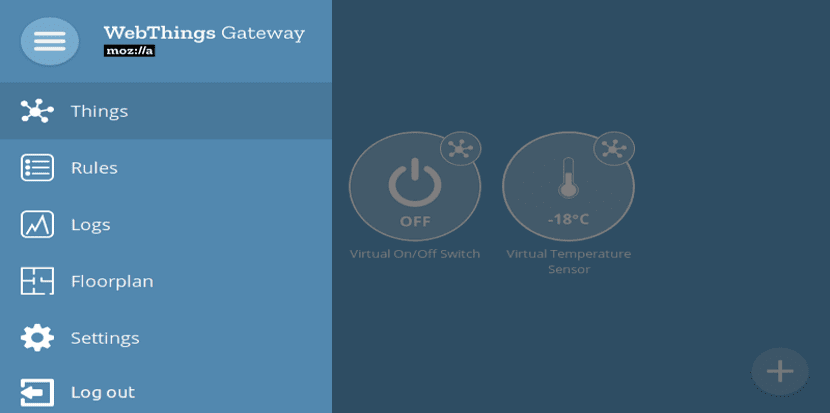

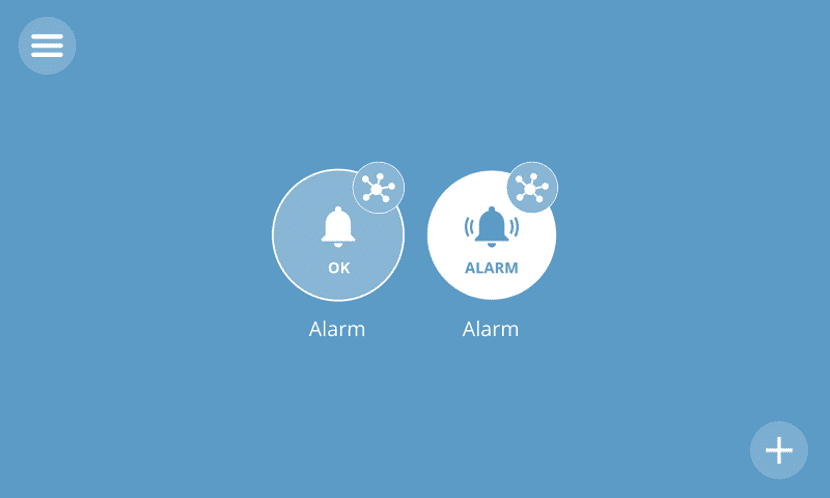

Hace algunos meses, les hablamos aquí en el blog sobre Things Gateway un proyecto que estaba desarrollando Mozilla para el Internet de las cosas (IoT), el cual es una capa universal para organizar el acceso a varias categorías de dispositivos de consumo y de IoT.

Y bien, después de dos años de experimentación y desarrollo, Mozilla introdujo la plataforma WebThings, la cual es una fusión de los proyectos WebThings Framework y WebThings Gateway desarrollados anteriormente.

(adsbygoogle = window.adsbygoogle || []).push({});

Estos dos proyectos de Mozilla ofrecía componentes para acceder a diversas categorías de dispositivos de los consumidores y utilizar la API universal de Web Things para organizar la interacción con ellos. Los desarrollos del proyecto se distribuyen bajo la licencia MPL 2.0.

Con la fusión de los proyectos anteriormente mencionados, surgió WebThings el cual es un marco que proporciona un conjunto de componentes reemplazables para crear dispositivos de IoT que pueden interactuar directamente utilizando la API de Web Things.

Dichos dispositivos pueden ser detectados automáticamente por las pasarelas basadas en WebThings Gateway o el software cliente (utilizado por mDNS) para su posterior monitoreo y control sobre la Web.

(adsbygoogle = window.adsbygoogle || []).push({});

Las implementaciones de servidor para la API de Web Things se preparan en forma de bibliotecas en Python, Java, Rust, Arduino y MicroPython.

WebThings Gateway es una capa universal para organizar el acceso a diversas categorías de dispositivos de consumidores y de IoT, ocultando las características de cada plataforma y sin requerir el uso de aplicaciones específicas del proveedor.

El código del proyecto está escrito en JavaScript utilizando la plataforma del servidor Node.js.

Puede utilizar los protocolos ZigBee y ZWave, WiFi o la conexión directa a través de GPIO para interactuar con las plataformas de IoT de Gateway preparado para varios modelos de Raspberry Pi, también están disponibles paquetes para OpenWrt y Debian.

Esta se puede instalar en una Raspberry Pi y obtener un sistema de control inteligente para el hogar que integra todos los dispositivos de IoT en el hogar y proporciona herramientas para monitorearlos y administrarlos a través de una interfaz web.

La plataforma también le permite crear aplicaciones web adicionales que pueden interactuar con dispositivos a través de la API de Web Thing.

Por lo tanto, en lugar de instalar su aplicación móvil para cada tipo de dispositivo IoT, puede usar una única interfaz web unificada.

Esta es una colección de componentes de software reutilizables que tienen como principal función el construir los propios elementos web, que exponen directamente la API de Web Thing.

Esto significa que pueden ser descubiertos por un gateway o cliente de Web of Things, que luego puede detectar automáticamente las capacidades del dispositivo y monitorearlo y controlarlo a través de la web.

WebThings Gateway cuenta con funciones como la detección de dispositivos en la red local, la selección de una dirección web para conectarse a dispositivos desde Internet, la creación de cuentas para acceder a la interfaz web de la puerta de enlace, la conexión de dispositivos compatibles con los protocolos patentados ZigBee y Z-Wave.

Así mismo permite poder apagar los dispositivos desde una aplicación web, el monitoreo remoto del estado de la casa y la videovigilancia.

Además de la interfaz web y la API, la puerta de enlace también proporciona soporte experimental para el control de voz, que permite el reconocimiento y la ejecución de comandos de voz.

Si cuentas con diversos equipos o hardware al cual le puedes dar un excelente uso con este proyecto.

Puedes instalar WebThings Gateway de una manera muy sencilla. Simplemente deben descargar el firmware proporcionado a la tarjeta SD de tu Raspberry Pi.

Hecho esto ahora debes abrir el archivo “gateway.local” y configurar en este la conexión a WiFi, ZigBee o Zwave.

Así mismo este se encargara de encontrar los dispositivos IoT existentes los cuales te dara la opcion de poder configurar los parámetros para el acceso externo y poder añadir los dispositivos más populares la pantalla.

El artículo Mozilla presenta su plataforma IoT open source: WebThings ha sido originalmente publicado en Linux Adictos.

from Linux Adictos http://bit.ly/2Xvn4sF

via IFTTT

Aunque la tendencia es lanzar al mercado dispositivos móviles cada vez más grandes, hubo un tiempo en el que los usuarios demandaban teléfonos pequeños. Hoy en día, encontrar un smartphone de tamaño compacto es prácticamente una misión imposible –aunque en algunos lados todavía se puede encontrar el iPhone SE– por lo que no es raro que algunas firmas todavía decidan apostar por las pantallas pequeñas. Es el caso del dispositivo

Entra en Andro4all para leer el artículo completo

Puedes unirte a nosotros en Twitter, Facebook o en Google+

¡Suscríbete a nuestro canal de YouTube!

Publicado recientemente en Andro4all

from Andro4all http://bit.ly/2KQkjAK

via IFTTT