from Engadget RSS Feed https://ift.tt/2S8hlXc

via IFTTT

from Engadget RSS Feed https://ift.tt/2S8hlXc

via IFTTT

By KATE CONGER

It’s easy to leave behind digital evidence when talking to sources — or to friends. Here’s how Kate Conger, a tech reporter, reduces that exposure.

Published: November 20, 2018 at 06:00PM

from NYT Technology https://ift.tt/2S8Eetv

via IFTTT

IBM ha sido una empresa que ha contribuido mucho en el desarrollo del Kernel de Linux, han implementado este sistema en muchos de sus grandes supercomputadores, servidores y mainframes y también ha contribuido con la Linux Foundation.

IBM compró Red Hat por $ 34 mil millones, y esto sorprendió a mucha gente, entre ellos ninguna otra de vicepresidente, Marco Bill-Peter.

googletag.cmd.push(function() { googletag.display(‘div-gpt-ad-1456225598129-3’); });

Hablando en el Red Hat Forum 2018 en Sidney, Bill-Peter explicó que la adquisición “chocó” a los empleados de la empresa, sugiriendo que esta adquisición debe ocurrir sin problemas, a fin de dejar la cultura del código abierto intacto.

De lo contrario, la misión de Red Hat sería alterada y esto podría llevar a una enorme entrada de la empresa.

En esto, Marco Bill-Peter, vicepresidente senior de Experiencia del Cliente y Compromiso de Red Hat, dijo que hace tres semanas se enfrentó a la noticia de que la organización con la que había estado durante más de una década iba a ser vendida al gigante de la tecnología IBM .

googletag.cmd.push(function() { googletag.display(‘div-gpt-ad-1495016988643-3’); });

Tan lejos y rápido como la computación en la nube se está incorporando a la empresa, existen muchas aplicaciones y servicios resistentes a la nube.

“Todos tuvimos un pequeño shock, al menos yo tuve un shock”, dijo Bill-Peter al Red Hat Forum 2018 en Sydney el miércoles.

“Tengo 13 años de Red Hat y, a diferencia de Max [McLaren, vicepresidente regional y gerente general de Australia y Nueva Zelanda], no tengo 13 años de IBM, pero sí tengo 13 años de HP”.

Según Bill-Peter, no es solo lo que ofrece Red Hat lo que es diferente a IBM, sino que la empresa tiene su propia cultura, una de ellas completamente debida al código abierto, dijo.

“Para mí fue como, esto fue realmente extraño … y creo que muchos de nosotros sentimos lo mismo porque nos identificamos con los principios de código abierto. No es solo de código abierto, también es nuestra transparencia sobre cómo lideramos la organización”. ” él explicó.

Bajo la propiedad de IBM, cree que Red Hat puede acelerar la expansión de su cartera de código abierto, destacando las oportunidades de venta cruzada como una ventaja principal para el negocio.

“Para mí estar en ingeniería, las cosas diferentes son más importantes. Es un compromiso con el código abierto. Porque realmente creemos que el código abierto y la forma de código abierto conducen a mejores productos, a una mejor innovación”, dijo, sin embargo, que siente que se siente IBM. le ha dado a Red Hat esa seguridad.

El plan es que Red Hat se mantenga fiel al código abierto y funcione como una unidad independiente y distinta, que según Bill-Peter incluye preservar su cultura única.

“Eso es realmente importante”, dijo.

“En Red Hat tenemos como 13,000 personas. Si la cultura de código abierto se ve afectada, confía en mí, muchas de esas 13,000 personas se irán.

“Así que conozco el compromiso: si IBM gasta un tercio de su capitalización de mercado en Red Hat, sé que eso es serio”.

Bill-Peter afirmó que es fundamental para IBM permitir que Red Hat opere de forma independiente y aunque el nuevo liderazgo pueda dictar la nueva dirección de la empresa, no debe ser sustancialmente diferente de donde va hoy.

Sí que debe de ocurrir de manera contraria, todo debe de fluir y en este caso se deben de obtener mejores resultados a los que ya se han obtenido.

También le conviene a IBM mantener a Red Hat como está por razones de negocios, con Bill-Peter señalando asociaciones que su organización tiene con algunos de los otros gigantes tecnológicos.

“Quieren mantener a Red Hat como la Suiza independiente. ¿Adivina de dónde soy?”, Dijo.

“Lo que esto significa es que si nos hicieran parte de IBM, muchos de nuestros clientes o socios, como Amazon o Google, no colaborarían con nosotros en la próxima nube híbrida abierta”.

“Es por eso que ser la Suiza de TI para Red Hat es realmente importante”.

El artículo IBM debe de mantener la cultura del código abierto en Red Hat ha sido originalmente publicado en Linux Adictos.

from Linux Adictos https://ift.tt/2qZDtap

via IFTTT

from Engadget RSS Feed https://ift.tt/2PJbLxn

via IFTTT

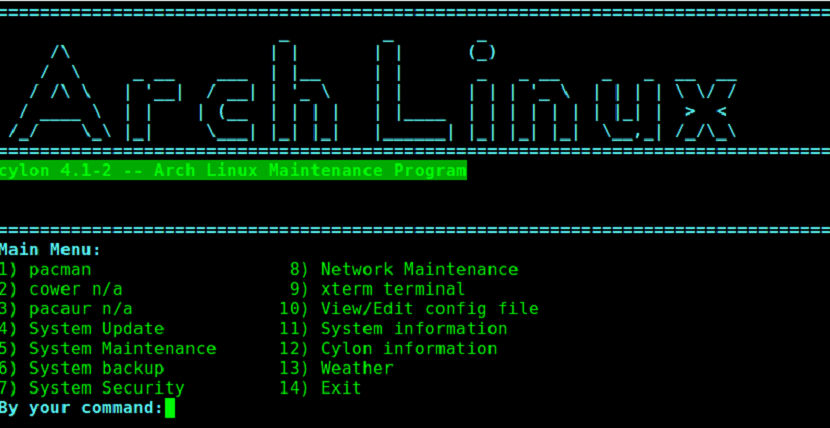

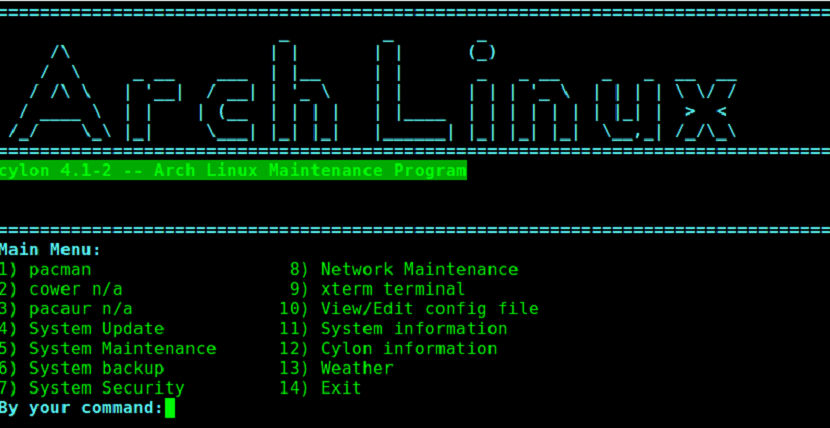

Cylon es un programa de mantenimiento para Arch Linux, aunque también funciona muy bien en sus derivados.

Este básicamente es un script Bash controlado por menús que proporciona actualizaciones, mantenimiento, copias de seguridad y comprobaciones del sistema para Arch Linux y sus derivados, como Antergos, Manjaro Linux, etc.

googletag.cmd.push(function() { googletag.display(‘div-gpt-ad-1456225598129-3’); });

Cylon es principalmente un programa CLI y también tiene una GUI de diálogo básica. Proporciona más de cientos de opciones y herramientas útiles, incluyendo las siguientes:

Cylon está disponible en el AUR, por lo que deben de contar con este repositorio habilitado dentro de su archivo pacman.conf así mismo deben de contar con un asistente de AUR que les ayuda de a instalar aplicaciones desde este repositorio.

Por lo que, si no cuentas con ello, te recomiendo te pases por la siguiente publicación. Ahora simplemente debemos de abrir una terminal y teclear el siguiente comando para instalar la herramienta con:

googletag.cmd.push(function() { googletag.display(‘div-gpt-ad-1495016988643-3’); });

yay -S cylon

Tenga en cuenta que Cylon no instalará todas las herramientas de forma predeterminada. Algunas funciones requieren que se instalen varios paquetes de dependencias.

Hay dos dependencias y el resto son dependencias opcionales, las cuales podrán instalar conforme a sus necesidades.

Cuando se realice una función, se mostrarán los paquetes faltantes si hay alguno. Todos los paquetes faltantes se mostrarán como n / a en los menús. Debe instalar los paquetes faltantes por su cuenta antes de usar dichas funciones.

Para lanzar Cylon, basta con escribir cylon en la terminal:

cylon

Al hacer esto les dará una salida, similar a la siguiente imagen:

Además, pueden iniciar la aplicación GUI desde el Menú. Generalmente se encuentra en Aplicaciones> Herramientas del sistema.

Veamos lo que hace cada entrada del menú.

En la sección de pacman, se pueden realizar varias operaciones del administrador de paquetes de pacman, como instalar, actualizar, actualizar, verificar, eliminar paquetes, etc.

Como su nombre lo indica, esta sección está dedicada a realizar la actualización de Arch Linux. Aquí puedes actualizar tanto los paquetes oficiales como los de AUR. Cylon te da las siguientes cuatro opciones en esta sección.

En esta sección, puede hacer las siguientes tareas de mantenimiento.

Entre otros.

Esta sección proporciona utilidades de copia de seguridad como gdrive y rsync para hacer una copia de seguridad de su sistema Arch Linux.

Además, hay una opción de copia de seguridad personalizada que le permite realizar copias de seguridad de archivos / carpetas manualmente en una ubicación especificada por el usuario.

Cylon proporciona varias herramientas de seguridad y funciones tales como:

Esta sección es para funciones relacionadas con la red. Aquí puedes:

Esta sección proporciona información de su sistema Arch Linux, como

Como pueden ver, Cyclon facilita las tareas de mantenimiento, instalación, monitoreo y demás de Arch Linux, facilitando al usuario con este excelente script estas tareas.

El artículo Cylon: una excelente aplicación de mantenimiento para Arch Linux ha sido originalmente publicado en Linux Adictos.

from Linux Adictos https://ift.tt/2R43wIT

via IFTTT

YouTuber Figures Out Exactly How Much Helium It Takes To Disable An iPhone

You may have heard that helium is bad news for smartphones. But what exactly is the deadly dose? This guy will stop at nothing to find out.

November 21, 2018 at 02:41PM

via Digg https://ift.tt/2qYeUdW

By J. D. BIERSDORFER

Holiday gatherings offer a great time to create a multimedia digital archive of interviews with your relatives so they can share their memories with the current — and future — branches of the tree.

Published: November 20, 2018 at 06:00PM

from NYT Technology https://ift.tt/2qWYRgB

via IFTTT

from Engadget RSS Feed https://ift.tt/2QbacaZ

via IFTTT

from Engadget RSS Feed https://ift.tt/2QeREGS

via IFTTT

Tomb es una herramienta de cifrado de archivos gratuita y de código abierto para proteger sus archivos secretos en los sistemas operativos GNU/Linux.

Permite a los usuarios crear un almacenamiento cifrado (una carpeta) en el sistema de archivos y guardar los datos importantes en él.

googletag.cmd.push(function() { googletag.display(‘div-gpt-ad-1456225598129-3’); });

El almacenamiento encriptado se puede abrir y cerrar utilizando sus archivos de claves asociados, que también están protegidos por una contraseña la cual es elegida por el usuario.

Por motivos de seguridad, puede guardar los archivos de claves en un medio separado, por ejemplo, una unidad USB o un CD / DVD.

Las carpetas encriptadas se llaman ” tombs”. Es posible crear cualquier cantidad de tombs en su disco duro siempre que tenga suficiente espacio libre.

googletag.cmd.push(function() { googletag.display(‘div-gpt-ad-1495016988643-3’); });

Un tomb solo se puede abrir si tiene el archivo que contiene las claves y la contraseña. También tiene características avanzadas, como la esteganografía., que le permite ocultar los archivos de claves dentro de otro archivo.

Aunque Tomb es una herramienta CLI, también tiene un contenedor de GUI llamado gtomb, lo que hace que el uso de Tomb sea mucho más fácil para los principiantes.

Los desarrolladores de SparkyLinux (un derivado de Debian) han agregado el paquete Tomb en sus repositorios oficiales. Por lo tanto, puede instalarlo agregando los repositorios principales de SparkyLinux en su sistema basado en DEB.

Para agregar los repositorios de SparkyLinux en Debian, Ubuntu, Linux Mint y sistemas derivados, debemos de editar el siguiente archivo con:

sudo nano /etc/apt/sources.list.d/sparky-repo.list

Y añadir las siguientes líneas:

deb https://sparkylinux.org/repo stable main deb-src https://sparkylinux.org/repo stable main deb https://sparkylinux.org/repo testing main deb-src https://sparkylinux.org/repo testing main

Ahora simplemente dan Ctrl + O para guardar y Ctrl + X para salir.

Después deben de teclear

wget -O - https://sparkylinux.org/repo/sparkylinux.gpg.key | sudo apt-key add -

sudo apt-get update sudo apt-get install tomb gtomb

Para los que son usuarios de Arch Linux y sistemas derivados de este tales como Manjaro, Antergos y demás, debemos de instalar la aplicación desde los repositorios de AUR con el siguiente comando:

yay -S tomb gtomb

Para otras distribuciones de Linux, deberán de descargar y compilar el código fuente de la aplicación en sus sistemas.

Por lo que deben de abrir una terminal y teclear:

wget https://files.dyne.org/tomb/Tomb-2.5.tar.gz

Despues deben de desempaquetar el archivo recién descargado con:

tar xvfz Tomb-2.5.tar.gz

Luego ingresen a su directorio y ejecuten ‘make install’ como root, esto instalará Tomb en /usr /local.

cd Tomb-2.5 sudo make install

Después de la instalación pueden comprobar que fue correctamente instalado tecleando cualquiera de los siguientes comandos:

tomb -h man tomb

Una vez instalada la aplicación, pueden proceder a crear una tomb, por ejemplo, vamos a crear un espacio de 10 MB y con el nombre de “nombreespacio” aquí tu le das el nombre que tu quieras:

tomb dig -s 10 nombredelespacio.tomb

Hecho esto ahora vamos a signar una llave junto con su contraseña que se les solicitara que ustedes deben de crear y sobre de todo no olvidar.

tomb forge -k nombredelespacio.tomb.key

Y listo ahora si queremos abrir el archivo se nos pedirá la llave y la clave:

tomb lock -k nombredelespacio.tomb.key secrets.tomb

Cuando se hace esto, la tomb se puede abrir con:

tomb open -k nombredelespacio.tomb.key secrets.tomb

Cuando hayan realizado este proceso, podran ver en su gestor de archivos que se creo un nuevo espacio (como si se tratara de un disco duro nuevo o una USB). Aquí podrán guardar la información que desean acorde al espacio que asignaron.

La clave también se puede ocultar en una imagen, para usarla más adelante.

tomb bury -k nombredelespacio.tomb.key imagen.jpg tomb open -k imagen.jpg secrets.tomb

Una vez realizado el proceso que deseaste puedes proceder a cerrar el espacio creado con el comando:

sudo tomb close

De esta forma tus archivos o información almacenada en este espacio quedará seguro, pues se necesitará de la llave y la clave para poder ver su contenido.

Es importante mencionar que si pierdes la clave u olvidas la contraseña no podrás recuperar tu información.

Para el caso de la interfaz gráfica gtomb simplemente deberás de seguir los pasos que te indica esta, pues su interfaz es bastante intuitiva.

El artículo Tomb: Una herramienta de cifrado de archivos para proteger tus archivos ha sido originalmente publicado en Linux Adictos.

from Linux Adictos https://ift.tt/2qZ9pfm

via IFTTT