Firejail es un programa SUID que reduce el riesgo de infracciones de seguridad al restringir el entorno de ejecución de aplicaciones

(adsbygoogle = window.adsbygoogle || []).push({});

Se dio a conocer el lanzamiento de la nueva versión del proyecto Firejail 0.9.72, que desarrolla un sistema para la ejecución aislada de aplicaciones gráficas, de consola y de servidor, que permite minimizar el riesgo de comprometer el sistema principal al ejecutar programas no confiables o potencialmente vulnerables.

Para el aislamiento, Firejail usa espacios de nombres (namespaces), AppArmor y filtrado de llamadas del sistema (seccomp-bpf) en Linux. Una vez iniciado, el programa y todos sus procesos secundarios usan representaciones separadas de los recursos del núcleo, como la pila de red, la tabla de procesos y los puntos de montaje.

(adsbygoogle = window.adsbygoogle || []).push({});

Las aplicaciones que dependen unas de otras se pueden combinar en un entorno limitado común. Si lo desea, Firejail también se puede usar para ejecutar contenedores Docker, LXC y OpenVZ.

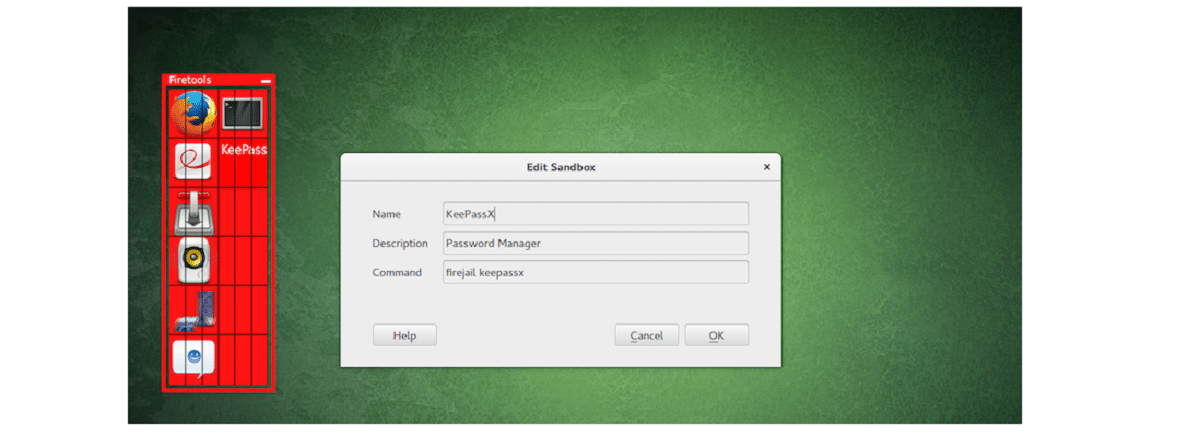

Una gran cantidad de aplicaciones populares, incluidas Firefox, Chromium, VLC y Transmission, tienen perfiles de aislamiento de llamadas del sistema preconfigurados. Para obtener los privilegios necesarios para configurar un entorno de espacio aislado, el ejecutable firejail se instala con el indicador raíz SUID (los privilegios se restablecen después de la inicialización). Para ejecutar un programa en modo aislado, basta con especificar el nombre de la aplicación como argumento para la utilidad firejail, por ejemplo, «firejail firefox» o «sudo firejail /etc/init.d/nginx start».

Principales novedades de Firejail 0.9.72

En esta nueva versión podremos encontrar que se agregó el filtro de llamadas al sistema seccomp para bloquear las creaciones de espacios de nombres (se agregó la opción «–restrict-namespaces» para habilitar). Se actualizaron las tablas de llamadas del sistema y los grupos seccomp.

(adsbygoogle = window.adsbygoogle || []).push({});

Se mejoró el modo force-nonewprivs (NO_NEW_PRIVS) que mejorar las garantías de seguridad y tiene la finalidad de evitar que los nuevos procesos obtengan privilegios adicionales.

Otro de los cambios que se destaca, es que se agregó la capacidad de usar sus propios perfiles de AppArmor (se sugiere la opción «–apparmor» para la conexión).

Tambien podremos encontrar que el sistema de monitoreo de tráfico de red nettrace, que muestra información sobre la IP y la intensidad del tráfico de cada dirección, es compatible con ICMP y ofrece las opciones «–dnstrace», «–icmptrace» y «–snitrace».

De los demás cambios que se destacan:

(adsbygoogle = window.adsbygoogle || []).push({});

- Se eliminaron los comandos –cgroup y –shell (el valor predeterminado es –shell=none).

- La compilación de Firetunnel se detiene de manera predeterminada.

- Configuración de chroot, private-lib y tracelog deshabilitada en /etc/firejail/firejail.config.

- Se eliminó el soporte para grsecurity.

- modif: eliminado el comando –cgroup

- modif: establezca –shell=none como predeterminado

- modif: eliminado –shell

- modif: Firetunnel deshabilitado por defecto en configure.ac

- modif: se eliminó el soporte de grsecurity

- modif: dejar de ocultar los archivos en la lista negra en /etc de forma predeterminada

- comportamiento anterior (deshabilitado de forma predeterminada)

- corrección de errores: Inundación de entradas de registro de auditoría seccomp

- corrección de errores: –netlock no funciona (Error: no hay una zona de pruebas válida)

Finalmente, para los que estén interesados en el programa, deben saber que está escrito en C, se distribuye bajo la licencia GPLv2 y puede ejecutarse en cualquier distribución de Linux. Los paquetes Ready con Firejail se preparan en formatos deb (Debian, Ubuntu).

¿Cómo instalar Firejail en Linux?

Para quienes estén interesados en poder instalar Firejail en su distribución de Linux, podrán hacerlo siguiendo las instrucciones que compartimos a continuación.

En Debian, Ubuntu y derivados la instalación es bastante sencilla, ya que pueden instalar Firejail desde los repositorios de su distribución o pueden descargar los paquetes deb preparados desde el siguiente enlace.

En el caso de optar la instalación desde los repositorios, basta con abrir una terminal y ejecutar el siguiente comando:

sudo apt-get install firejail

O si decidieron descargar los paquetes deb, pueden realizar la instalación con su gestor de paquetes preferido o desde la terminal con el comando:

sudo dpkg -i firejail_0.9.72-apparmor_1_amd64.deb

Mientras que para el caso de Arch Linux y derivados de este, basta con ejecutar:

sudo pacman -S firejail

Configuración

Hecha la instalación, ahora tendremos que configurar el sandbox y además tenemos que tener AppArmor habilitado.

Desde una terminal vamos a teclear:

sudo firecfg sudo apparmor_parser -r /etc/apparmor.d/firejail-default

Para conocer su uso e integración puedes consultar su guía en el siguiente enlace.

from Linux Adictos https://ift.tt/3qdAQf4

via IFTTT