En la era digital, la información sensible de una nación o de entidades estratégicas puede convertirse en un activo de alto valor para actores diversos. Este artículo explora, desde una perspectiva de gestión de riesgos y ciberseguridad, las consecuencias de almacenar datos sensibles de alto impacto, como bases militares, personal, contratistas y esquemas, en sistemas de datos mal protegidos. A partir de incidentes recientes y de análisis de buenas prácticas, se delinean las mejores estrategias para reducir vulnerabilidades y fortalecer la resiliencia organizacional.

1. Naturaleza de la información sensible

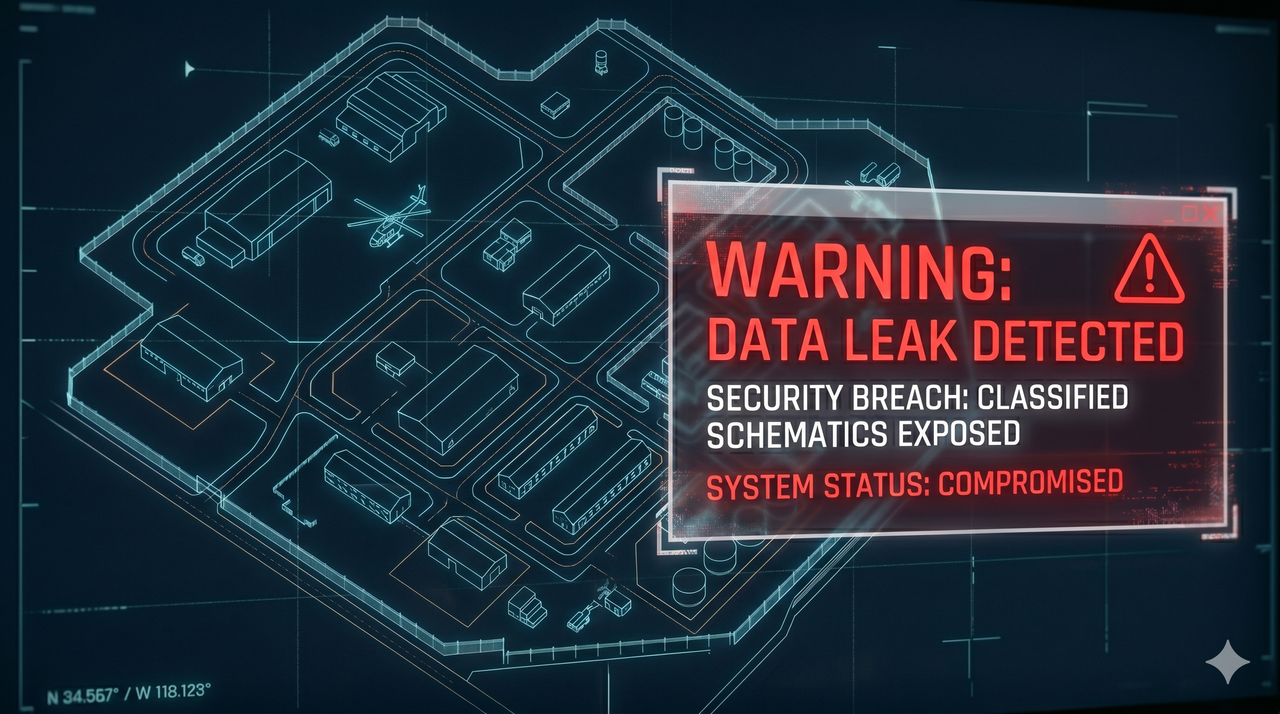

La divulgación no autorizada de información relacionada con bases, personal y estructuras de contratación puede comprometer operaciones, seguridad y bienestar del personal. Los esquemas y planos, cuando quedan expuestos, presentan riesgos de intrusión, sabotaje y uso indebido. Este tipo de datos, por su propia naturaleza, exige controles de acceso estrictos, segmentación de redes y supervisión continua.

2. Riesgos y impactos

– Riesgo de seguridad física y ciberseguridad: la combinación de información digital y conocimiento de infraestructura puede facilitar ataques coordinados.

– Exposición de personal y contratistas: datos personales y de asignación pueden ser explotados para ingeniería social o chantaje.

– Daño operativo: conocimiento detallado de estructuras y esquemas podría permitir interrupciones o daños a instalaciones críticas.

– Impacto reputacional y financiero: fallos de confidencialidad erosionan la confianza de socios, ciudadanos y mercados.

3. Principios de mitigación

– Clasificación rigurosa de datos: definir niveles de sensibilidad y requisitos de retención, acceso y cifrado para cada categoría.

– Control de acceso y mínimo privilegio: implementar autenticación multifactor, revisión de privilegios y registros de auditoría continuos.

– Segmentación y defensa en profundidad: separar redes, aplicar perimetración y controles especializados para datos sensibles.

– Gestión de incidencias y respuesta rápida: planes documentados, ejercicios periódicos y equipos de respuesta entrenados.

– Supervisión y cumplimiento: monitoreo de anomalías, políticas claras y auditorías independientes para verificar la adherencia a normativas y estándares.

4. Enfoque organizacional

La protección de información crítica no es responsabilidad de un único equipo. Requiere una gobernanza clara, roles bien definidos y una cultura de seguridad que involucre a TI, operaciones, seguridad física y cumplimiento. La inversión en tecnología debe ir acompañada de procesos, formación y revisión constante de riesgos.

5. Recomendaciones prácticas para organizaciones con datos sensibles

– Realizar un inventario de datos y mapear flujos de información para identificar puntos débiles.

– Implementar cifrado en reposo y en tránsito para todos los datos sensibles, con manejo de claves seguro.

– Establecer controles de acceso basados en roles y necesidad de saber, con revisiones periódicas.

– Fortalecer la protección de endpoints y redes, adoptando soluciones de detección y respuesta ante incidentes.

– Realizar pruebas de penetración y simulaciones de incidentes para evaluar la resiliencia y ajustar defensas.

– Garantizar cumplimiento normativo y transparencia con autoridades y socios cuando aplique.

6. Conclusión

La seguridad de datos sensibles, especialmente cuando involucra infraestructura crítica, requiere un enfoque proactivo y multidisciplinario. La mitigación de riesgos no es un evento único, sino un proceso continuo que combina tecnología, procesos y una cultura organizacional orientada a la protección de personas, operaciones y activos estratégicos.

from Latest from TechRadar https://ift.tt/2JgwjCu

via IFTTT IA