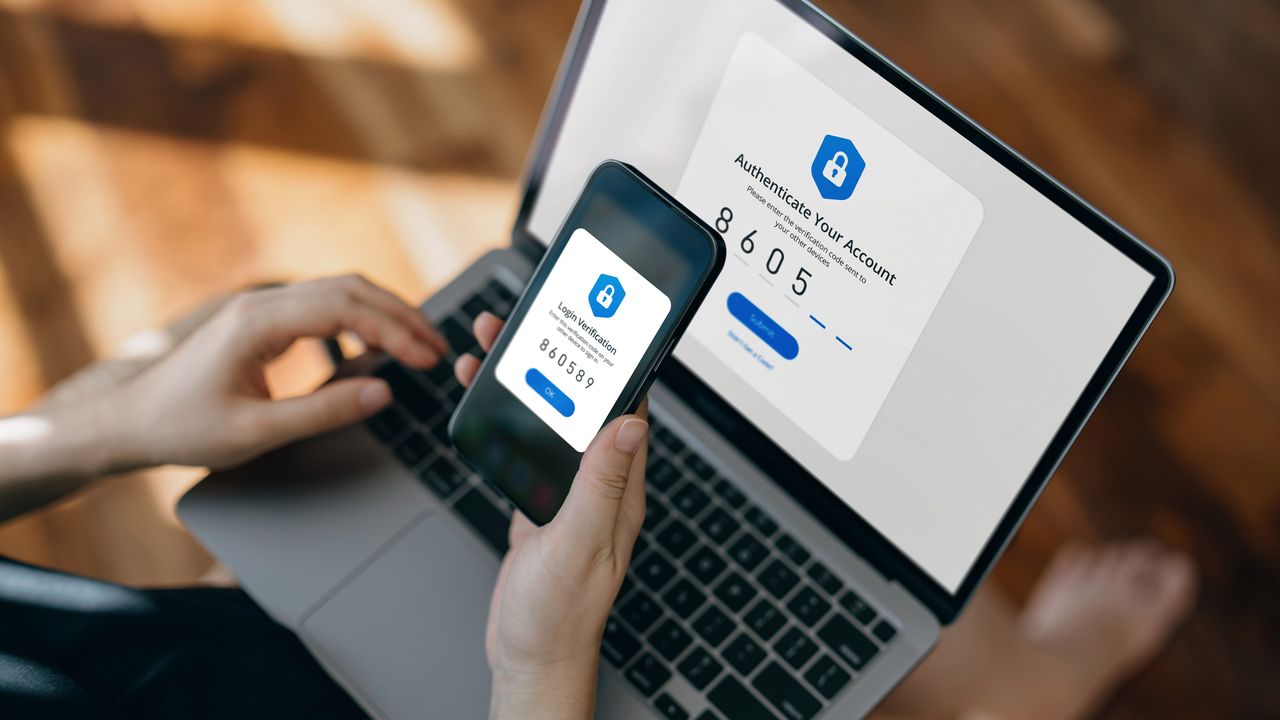

En el panorama de la seguridad digital, las amenazas evolucionan a un ritmo que exige una vigilancia constante y estrategias proactivas. En este artículo analizamos un caso reciente que ilustra cómo un conocido RAT (Remote Access Trojan) fue actualizado para incorporar capacidades avanzadas orientadas a la exfiltración de códigos de autenticación de uso único (2FA) y otras técnicas relacionadas. Este desarrollo subraya la necesidad de una defensa en capas, la adopción de prácticas de seguridad fortalecidas y una comprensión clara de las superficies de ataque que pueden comprometer la verificación en dos pasos.

Contexto y alcance de las capacidades

– El RAT en cuestión ya contaba con funciones básicas de acceso remoto, reconocimiento de entornos y eludir controles de seguridad. Su nueva versión amplía su alcance mediante módulos específicos para capturar credenciales y códigos de verificación, así como para monitorear interacciones que desencadenan procesos de autenticación multifactor.

– Las técnicas observadas incluyen la captura de códigos 2FA a través de phishing avanzado, intercepción de mensajes de verificación en canales secundarios y la manipulación de flujos de autenticación para redirigir o retrasar la verificación.

– Además de la exfiltración de 2FA, se detectaron mecanismos de persistencia y evasión que dificultan la detección temprana, como introspección del entorno, desactivación de alertas de seguridad y comunicación encubierta con servidores de comando y control.

Implicaciones para la seguridad de las organizaciones

– Mayor riesgo para cuentas con MFA basado únicamente en códigos de un solo uso o SMS. Aunque MFA sigue siendo una barrera crítica, la evolución de los atacantes demuestra que métodos menos dependientes de la interacción del usuario pueden ser blanco de abuso.

– Esferas de ataque ampliadas: no solo se apunta al acceso inicial, sino también a la captura de credenciales temporales y a la manipulación del flujo de autenticación, lo que puede permitir movimientos laterales y escalada de privilegios.

– Necesidad de estrategias de defensa más robustas, que integren controles de vigorosa verificación de identidad, monitorización de anomalías en intentos de autenticación y protección de canales de comunicación cifrados.

Buenas prácticas y medidas preventivas

– Fortalecer la MFA: combinar factores variados (algo que el usuario sabe, algo que el usuario tiene y algo que es) y priorizar métodos menos susceptibles a interceptación, como claves de seguridad físicas y soluciones basadas en comportamiento biométrico cuando sea viable.

– Endurecer endpoints y sistemas de detección: implementación de EDR/XDR, endurecimiento de sistemas operativos, restricciones de privilegios y autorización de aplicaciones para minimizar vectores de infección.

– Supervisión del tráfico y exfiltración: monitorear salidas de datos inusuales, picos de tráfico hacia dominios no verificados y patrones de comportamiento atípicos en sistemas críticos.

– Gestión de credenciales y acceso: reducir la ventana de validez de credenciales temporales, revisar permisos de servicio y aplicar rotación regular de secretos y llaves.

– Educación y concienciación: entrenamiento continuo para usuarios finales y administradores sobre ataques de ingeniería social, phishing dirigido y señales de compromiso.

Conclusión

La actualización de este RAT para exfiltrar códigos 2FA y afectar flujos de autenticación recalca una verdad fundamental de la seguridad digital: la defensa debe anticipar la creatividad de los atacantes. La implementación de MFA sólida, la observación proactiva y una defensa en profundidad son esenciales para disminuir la probabilidad de compromiso y reducir el impacto cuando ocurra un incidente. Las organizaciones deben evaluar sus configuraciones de autenticación, reforzar la protección de endpoints y mantener una postura de seguridad que evolucione al ritmo de las amenazas.

from Latest from TechRadar https://ift.tt/P1mt0H8

via IFTTT IA