El protocolo de transferencia de archivos, conocido como FTP, sigue siendo de uso común en millones de servidores alrededor del mundo. Aunque la seguridad y la modernización empujan a la adopción de alternativas, la realidad es que FTP permanece activo en muchas ocasiones por dos razones principales: las configuraciones de hosting que llegan precargadas y una revisión administrativa que no se mantiene de forma continua. Este artículo explora por qué sucede esto, qué riesgos implica y qué pasos concretos pueden ayudar a las organizaciones a avanzar hacia opciones más seguras sin perder productividad.

Entre los factores clave destacan las configuraciones predeterminadas de hosting: al crear una cuenta de hosting, el panel de control suele habilitar FTP y, en muchos casos, no se desactiva a menos que el administrador lo solicite expresamente. A ello se suma la herencia de procesos y herramientas antiguas que dependen de FTP para la transferencia de archivos, copias de respaldo o despliegues. En entornos con equipos operativos reducidos, la migración a una solución más segura puede verse como una tarea compleja que no se justifica a corto plazo. Por último, la falta de una revisión administrativa regular significa que las credenciales pueden no rotarse, los permisos pueden quedarse demasiado amplios y las versiones del software pueden quedar desactualizadas, aumentando la exposición a vulnerabilidades conocidas.

El uso continuado de FTP trae consigo costos y riesgos claros: las credenciales se transmiten en texto claro en la mayoría de configuraciones de FTP no seguro. Los datos pueden ser interceptados si no se utiliza FTPS o SFTP. Los servidores FTP suelen carecer de auditoría y control de acceso granular. La exposición de directorios sensibles si se habilita FTP anónimo o con permisos amplios. La dificultad para rotar credenciales en sistemas heredados puede dejar abierta la puerta a ataques.

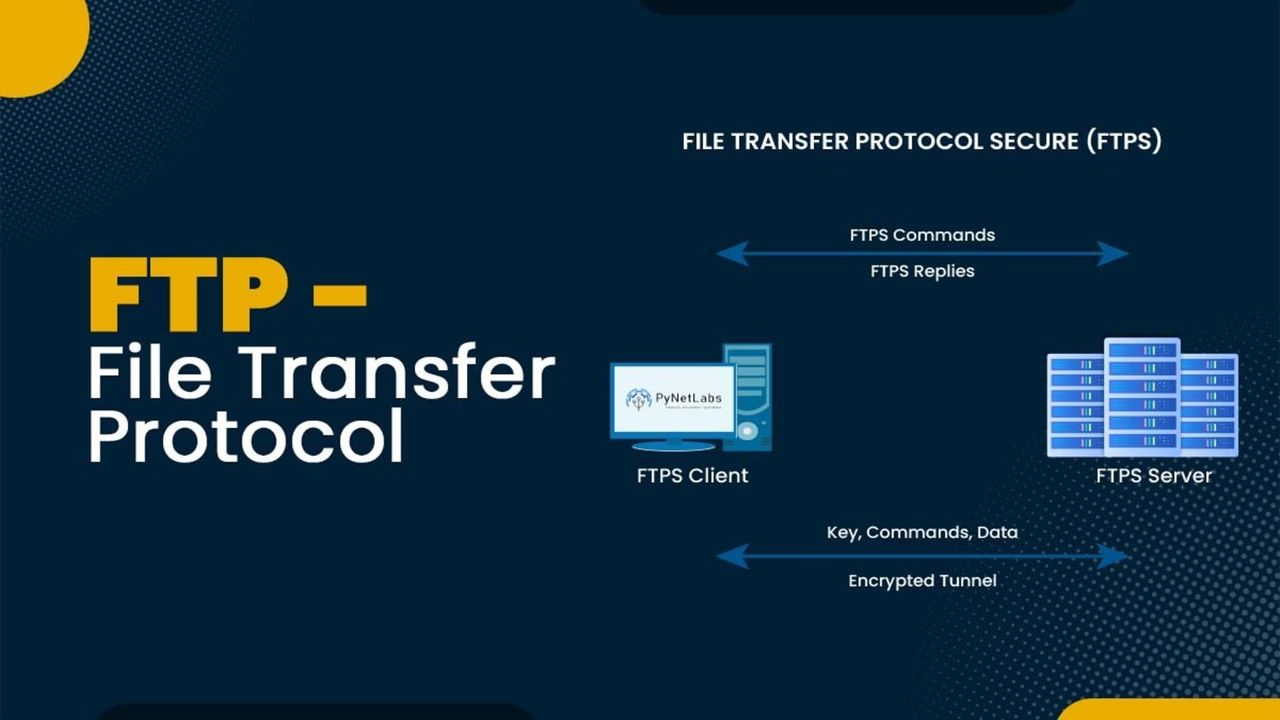

Las alternativas seguras incluyen SFTP, FTPS o transferencias basadas en API y almacenamiento en la nube. Para un inicio de transición, se recomienda deshabilitar el acceso anónimo, exigir TLS para todas las conexiones, limitar direcciones IP permitidas, habilitar registros detallados y alertas, y usar cuentas con permisos mínimos. Si se necesita compatibilidad con sistemas heredados, FTPS puede ser mejor que FTP, pero su configuración debe ser correcta y administrada. En la medida de lo posible, se debe migrar a SFTP o a soluciones basadas en API para automatización y auditoría.

Plan de acción recomendado:

– Inventariar todas las instancias que aceptan FTP.

– Evaluar versiones y parches, priorizando deshabilitar versiones inseguras.

– Definir una estrategia de migración: cronograma, prioridades y recursos.

– Probar una migración piloto con un conjunto de datos limitado.

– Diseñar una arquitectura segura: eliminar FTP y forzar SFTP/FTPS.

– Implementar controles de seguridad: rotación de credenciales, autenticación basada en claves para SFTP, registro de accesos, alertas y monitoreo.

– Documentar el proceso y comunicarlo a los equipos relevantes.

FTP no es sinónimo de inseguridad por sí mismo, pero su implementación obsoleta y la falta de supervisión pueden convertirlo en un vector de riesgo si no se gestiona. Al avanzar hacia soluciones modernas y establecer una gobernanza de seguridad, las organizaciones pueden disfrutar de transferencias de archivos eficientes sin sacrificar la seguridad.

from Latest from TechRadar https://ift.tt/pKfQrSZ

via IFTTT IA