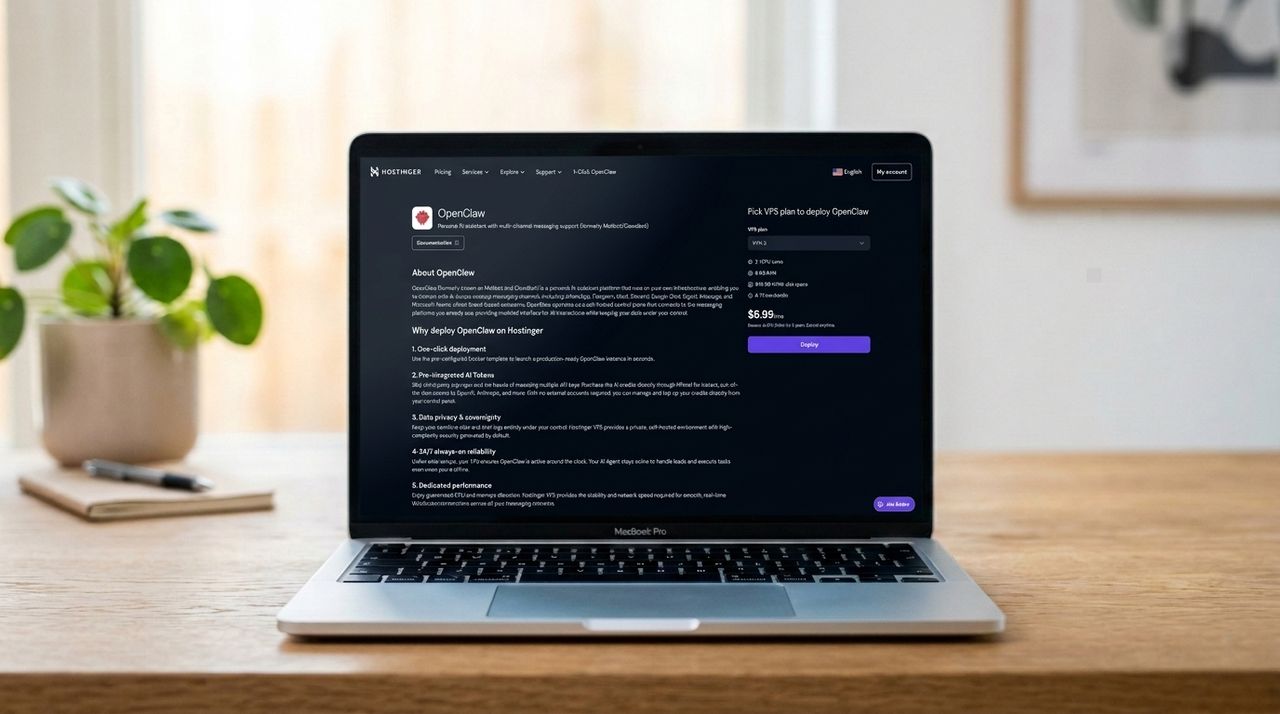

En el mundo de la gestión de nodos y servicios auto gestionados, disponer de un entorno estable y seguro es clave para el rendimiento y la tranquilidad operativa. A continuación se presenta una guía clara y práctica para autohospedar OpenClaw en un VPS utilizando Hostinger, con énfasis en los requisitos de hardware, prácticas de seguridad y opciones alternativas de proveedores.

1) Definición del objetivo y alcance

– OpenClaw es una plataforma que puede requerir un entorno Linux estable, acceso SSH y una configuración de red adecuada para garantizar disponibilidad y rendimiento.

– Este documento se centra en una implementación típica para entornos de desarrollo o producción de tamaño medio, con consideraciones para escalabilidad y seguridad.

2) Requisitos de hardware y software

– VPS recomendado: al menos 2 vCPU, 2-4 GB de RAM para entornos ligeros; 4-8 GB de RAM si se prevé mayor tráfico o cargas concurrentes.

– Almacenamiento: SSD recomendado para tiempos de respuesta más bajos; 20-40 GB para instalaciones básicas y datos de aplicación, ampliables según necesidad.

– Conectividad: ancho de banda suficiente y una IP estática para evitar interrupciones del servicio.

– Sistema operativo: una distribución Linux moderna (Ubuntu 20.04 LTS o superior, Debian estable, etc.).

– Requisitos de software: Docker y Docker Compose (o el stack que OpenClaw recomienda), utilidad de gestión de procesos (systemd) y herramientas básicas de seguridad (ufw, fail2ban, fail2restant).

3) Preparación del entorno en Hostinger

– Adquisición del VPS: elige un plan que cumpla con los requisitos anteriores y verifica la inclusión de una IP estática y control de firewall a nivel de empresa.

– Acceso inicial: usa SSH para conectarte al servidor como root o como un usuario con privilegios de sudo. Configura claves SSH para autenticación y desactiva la autenticación por contraseña.

– Actualización del sistema: ejecuta actualizaciones del paquete y limpia componentes innecesarios.

– Configuración de seguridad básica:

– Configura un firewall (por ejemplo, UFW) para permitir solo SSH (22), HTTP/HTTPS (80/443) y puertos necesarios para OpenClaw.

– Instala y configura fail2ban para proteger contra intentos de acceso no autorizados.

– Desactiva servicios innecesarios y reduce la superficie de ataque.

– Instalación de Docker y Docker Compose: sigue las guías oficiales para la versión compatible con tu distribución.

– Preparación de Docker compose para OpenClaw: crea el archivo docker-compose.yml con los servicios requeridos (aplicación, base de datos, reverse proxy si aplica).

4) Implementación paso a paso de OpenClaw

– Paso 1: Configura el repositorio de OpenClaw y genera las credenciales necesarias para la ejecución.

– Paso 2: Define las variables de entorno seguras (credenciales, claves de API, etc.) y evita incluirlas en el código fuente.

– Paso 3: Ejecuta Docker Compose para desplegar los contenedores y verifica que todos estén en ejecución.

– Paso 4: Configura un dominio o subdominio y, si corresponde, un certificado TLS (Let’s Encrypt) para cifrado de tráfico.

– Paso 5: Realiza pruebas de funcionalidad, rendimiento y seguridad, incluyendo pruebas de stress moderadas y verificación de logs.

5) Prácticas de seguridad recomendadas durante la operación

– Mantenimiento de actualizaciones: aplica parches de seguridad de forma regular y programa revisiones periódicas.

– Gestión de credenciales: utiliza un gestor de secretos y evita exponer claves en archivos de configuración o logs.

– Copias de seguridad: configura copias de seguridad periódicas de datos y configuraciones; prueba la restauración.

– Auditoría y monitoreo: implementa monitoreo básico (p. ej., Prometheus, Grafana o soluciones ligeras) para detectar anomalías de rendimiento o acceso.

– Aislamiento de red: si es posible, segmenta la red y aplica políticas de firewall más restrictivas para servicios internos.

– Recuperación ante incidentes: desarrolla un plan de respuesta que incluya fechas de revisión, contactos y pasos de contención.

6) Consideraciones de rendimiento y escalabilidad

– Ajusta la configuración de Docker y de OpenClaw en función de la carga: límites de memoria, límites de proceso, y escalado horizontal si la arquitectura lo permite.

– Planifica la capacidad de almacenamiento adicional para crecer con la base de datos y los archivos de la aplicación.

– Evalúa el uso de un balanceador de carga o proxies inversos para distribuir tráfico en múltiples instancias si el volumen lo justifica.

7) Opciones alternativas de proveedores y configuraciones

– Alternativas de VPS: considera proveedores como DigitalOcean, Linode, AWS Lightsail, o Google Cloud Compute Engine, que ofrecen características comparables (IP estática, snapshots, escalabilidad) y planes que se ajustan a diferentes presupuestos y requerimientos.

– Consideraciones para elegir un proveedor: coste total de propiedad, facilidad de gestión, disponibilidad de snapshots y backups, soporte y documentación, y cumplimiento de seguridad.

– Estrategias de implementación multi-nube: para mayor resiliencia, evalúa desplegar nodos en más de un proveedor o región, manteniendo sincronización de datos y coherencia de configuración.

8) Mantenimiento a largo plazo y buenas prácticas

– Documenta la configuración y los procedimientos de despliegue para facilitar futuras actualizaciones o migraciones.

– Practica la gestión de cambios con control de versiones de las configuraciones y de los dumps de datos.

– Revisa periódicamente las políticas de seguridad, certificados y credenciales expiradas.

Conclusión

Autohospedar OpenClaw en un VPS con Hostinger ofrece control, flexibilidad y la posibilidad de adaptar la infraestructura a las necesidades específicas de tu proyecto. Siguiendo una implementación bien planificada, centrada en la seguridad y en la escalabilidad, puedes lograr un entorno estable y eficiente que soporta el crecimiento con menos dependencias externas. Si necesitas, puedo adaptar esta guía a un caso de uso particular, con configuraciones detalladas de Docker Compose, archivos de entorno y scripts de automatización.

from Latest from TechRadar https://ift.tt/G0oMeLi

via IFTTT IA